Слайд 2www.solidlab.ru

из 9

ПРЕАМБУЛА

Мы занимаемся практической безопасностью

Основная специализация – анализ защищенности

пентесты

«боевые учения»

в режиме red team vs blue team

анализ кода

Видим варианты реализации ИТ и ИБ в крупных организациях в финансовой сфере и не только

Данный рассказ – итог аналитической обработки опыта, полученного за последние 5 лет

Слайд 3www.solidlab.ru

из 9

ТЕНДЕНЦИИ И СЛЕДСТВИЯ

Мобильность

Интеграция систем

Централизация управления

Виртуализация и облака

Было

ЛВС-DMZ-Интернет

Стало

Явного периметра нет

облака и

SaaS

внешние хостинги

VPN-связность

MDM

WiFi

LTE2Ethernet на Ali

Слайд 4www.solidlab.ru

из 9

НАЧАЛЬНЫЕ ШАГИ АТАКИ НА КОМПАНИЮ

Первый шаг – получение доступа в

корпоративную сеть

социальная инженерия с вредоносным вложением

личные и/или мобильные устройства сотрудников

ethernet-гость, взлом корпоративной WiFi

пробив периметра через публичные приложения

Второй шаг – повышение прав в AD

Третий шаг – начало пути по доступу к цели

доступ к серверам, интегрированным в домен

доступ к рабочим станциям администраторов и разработчиков

Наша статистика:

при получении прав пользователя домена дойти до доменного администратора удавалось в 100% случаях

Слайд 5www.solidlab.ru

из 9

РАЗВИТИЕ АТАКИ - УДОБНЫЕ РЕШЕНИЯ

Single Sign On

без второго фактора на

критичных системах – конец игры

Централизованное управление ресурсами ИТ/ИБ

антивирусами на узлах

сетевыми устройствами и учетными данными

агентами сканирования/мониторинга

ERP-системы, с которыми интегрируются другие бизнес-приложения

захват системы => контроль бизнес-процессов

Виртуализация

захват платформы => захват гостевых машин

Слайд 6www.solidlab.ru

из 9

ПРИМЕР ВЕКТОРОВ АТАК НА КРИТИЧНЫЙ СЕГМЕНТ

Слайд 7www.solidlab.ru

из 9

ВЫВОДЫ

Любое пользовательское устройство в сети в любой момент может оказаться

недоверенным

При поглощениях и слияниях недоверенные – целые инфраструктуры

Сегментация не так эффективна, как раньше

централизация управления/интеграция систем

поддерживать строгий least privilege на уровне сети нереально

Рациональная стратегия: перестать наводить порядок в хаосе и сосредоточиться на защите самого ценного

Слайд 8www.solidlab.ru

из 9

ЗАЩИТА САМОГО ЦЕННОГО

Повышение стоимости атаки на защищаемый сегмент

правильный второй фактор

контроль

публикации и исполнения собственного кода

Мониторинг

мониторинг в эпоху миллиона событий и фокусы

«Боевые учения» или read team vs blue team

как узнать, что мониторинг работает

Презентация "Компания Системного Интегрирования" - скачать презентации по Информатике

Презентация "Компания Системного Интегрирования" - скачать презентации по Информатике presentation_for_client_VPN

presentation_for_client_VPN 9-1-4

9-1-4 Презентация на тему Передача информации

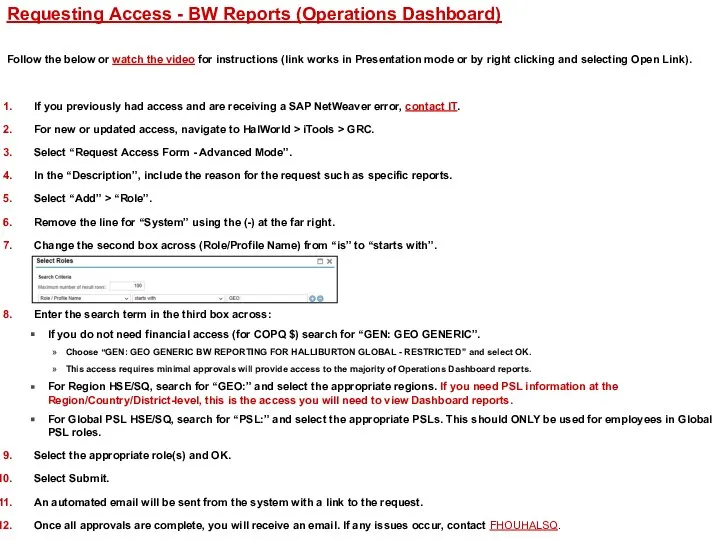

Презентация на тему Передача информации  Requesting Access - BW Reports (Operations Dashboard)

Requesting Access - BW Reports (Operations Dashboard) Оформление списка источников и литературы в исследовательской работе

Оформление списка источников и литературы в исследовательской работе Формирование сведений об объекте закупке – лекарственном препарате в составе информации о контракте

Формирование сведений об объекте закупке – лекарственном препарате в составе информации о контракте Графические редакторы (викторина)

Графические редакторы (викторина) Присоединение Средней Азии. Классификация изданий. Итоговая информативность

Присоединение Средней Азии. Классификация изданий. Итоговая информативность How to begin a programmer

How to begin a programmer Использование свободного программного обеспечения для обучения графике

Использование свободного программного обеспечения для обучения графике Пакет подготовки презентации

Пакет подготовки презентации Arbori de decizie. Algoritmul IDE3

Arbori de decizie. Algoritmul IDE3 Типы моделей данных

Типы моделей данных Программирование линейных алгоритмов

Программирование линейных алгоритмов inform-bezop

inform-bezop Утилиты и их классификация

Утилиты и их классификация Многопоточность vol. 2. Лекция 8

Многопоточность vol. 2. Лекция 8 Документы, регламентирующие применение ККТ. Порядок использования средств визуального контроля на ККТ

Документы, регламентирующие применение ККТ. Порядок использования средств визуального контроля на ККТ Обеспечение жизнеспособности программного обеспечения

Обеспечение жизнеспособности программного обеспечения Нахождение суммы элементов одномерного массива по условию

Нахождение суммы элементов одномерного массива по условию Пути изучения английского языка через интернет

Пути изучения английского языка через интернет Основные устройства персонального компьютера

Основные устройства персонального компьютера Задания

Задания Презентация на тему Алгебра логики первая часть

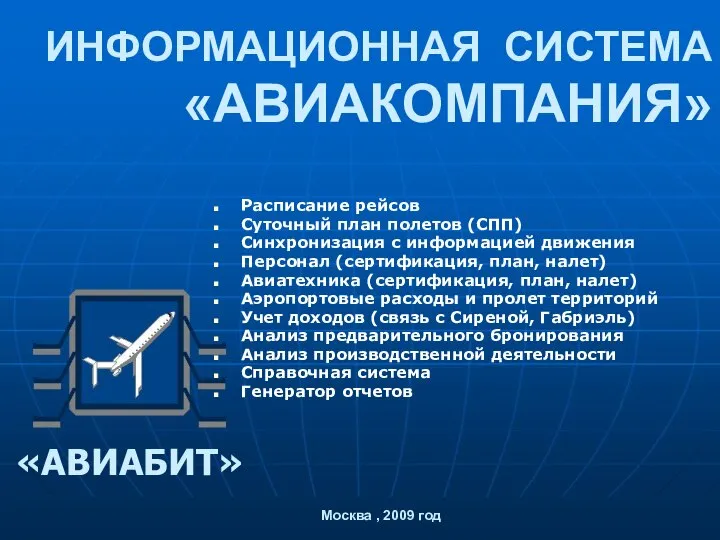

Презентация на тему Алгебра логики первая часть  Информационная система Авиакомпания

Информационная система Авиакомпания Nodejs intro

Nodejs intro Передача информации в компьютерных сетях Аппаратное и программное обеспечение работы глобальной сети 9-3

Передача информации в компьютерных сетях Аппаратное и программное обеспечение работы глобальной сети 9-3