Слайд 210110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110

10110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110110111011011110011010110011101010001110110110

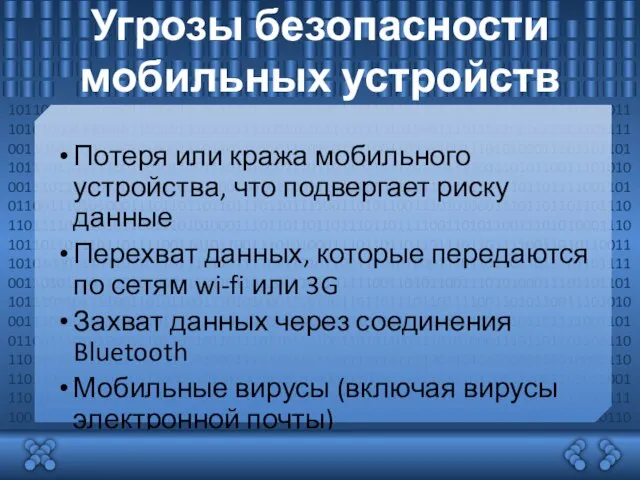

Угрозы безопасности мобильных устройств

Потеря или кража мобильного устройства, что подвергает риску данные

Перехват

данных, которые передаются по сетям wi-fi или 3G

Захват данных через соединения Bluetooth

Мобильные вирусы (включая вирусы электронной почты)

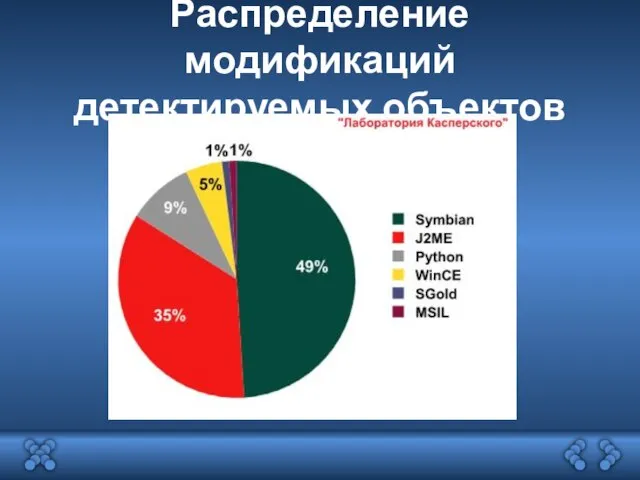

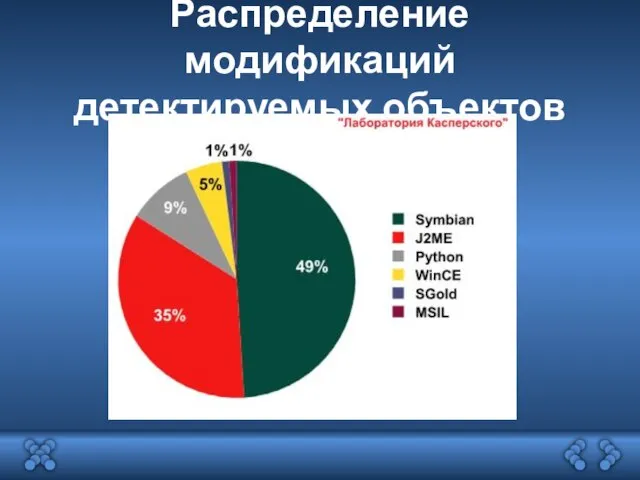

Слайд 3Распределение модификаций детектируемых объектов

Слайд 4Рост числа известных модификаций (2004-2009)

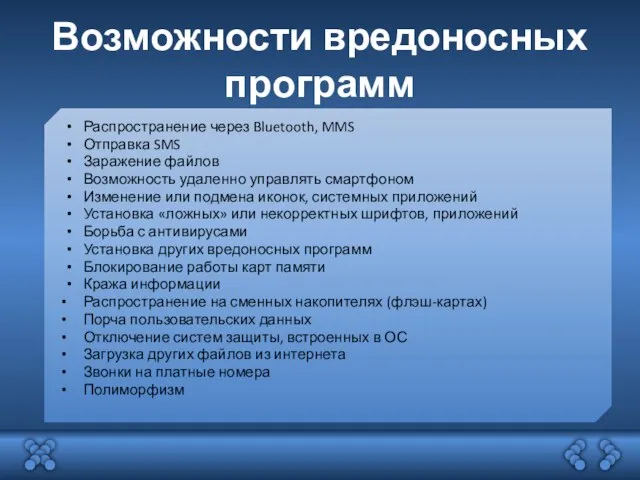

Слайд 5Возможности вредоносных программ

Распространение через Bluetooth, MMS

Отправка SMS

Заражение файлов

Возможность удаленно управлять смартфоном

Изменение или

подмена иконок, системных приложений

Установка «ложных» или некорректных шрифтов, приложений

Борьба с антивирусами

Установка других вредоносных программ

Блокирование работы карт памяти

Кража информации

Распространение на сменных накопителях (флэш-картах)

Порча пользовательских данных

Отключение систем защиты, встроенных в ОС

Загрузка других файлов из интернета

Звонки на платные номера

Полиморфизм

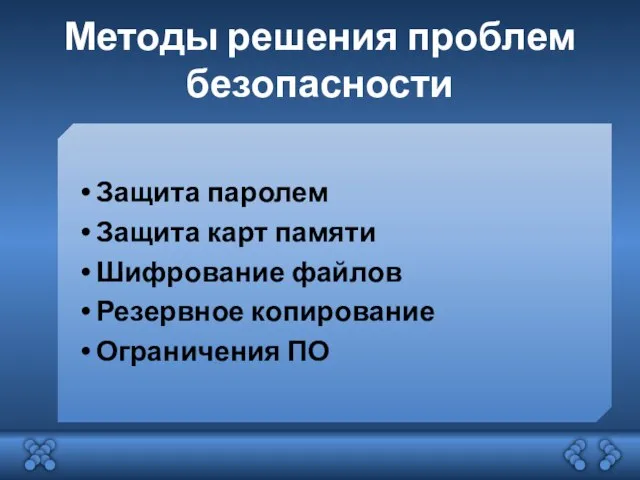

Слайд 6Методы решения проблем безопасности

Защита паролем

Защита карт памяти

Шифрование файлов

Резервное копирование

Ограничения ПО

Слайд 7Обзор антивирусов на Android

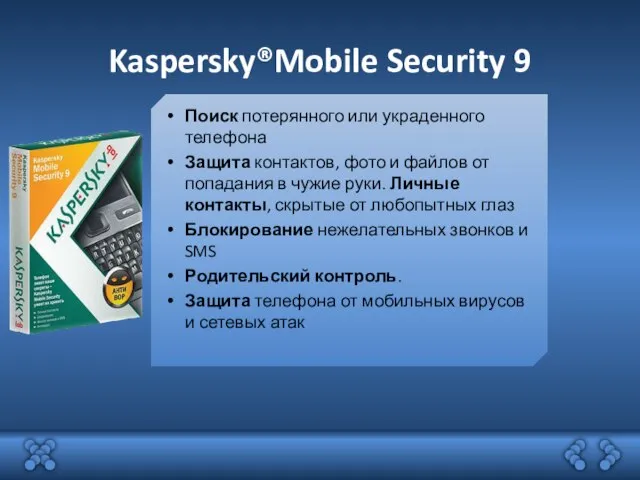

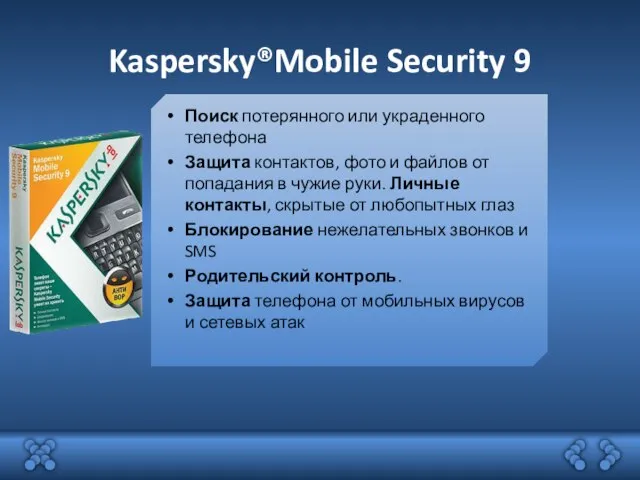

Слайд 8Kaspersky®Mobile Security 9

Поиск потерянного или украденного телефона

Защита контактов, фото и файлов от попадания в

чужие руки. Личные контакты, скрытые от любопытных глаз

Блокирование нежелательных звонков и SMS

Родительский контроль.

Защита телефона от мобильных вирусов и сетевых атак

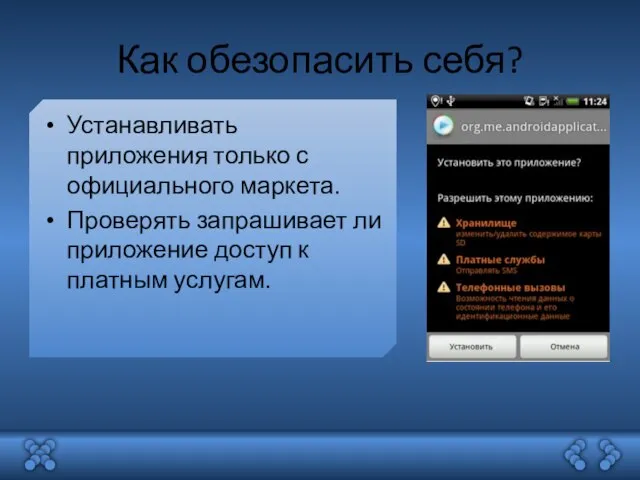

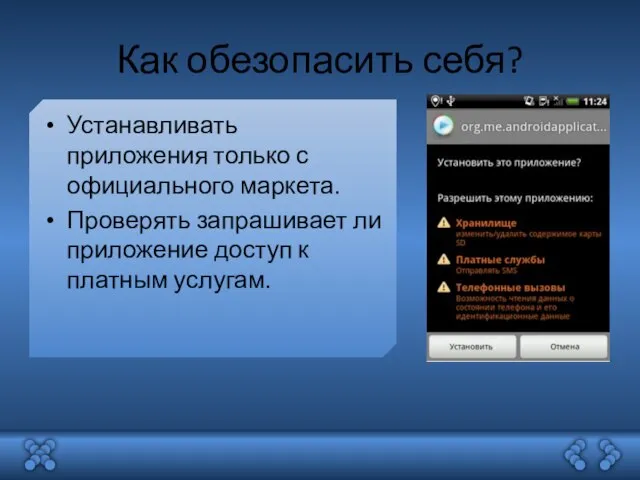

Слайд 9Как обезопасить себя?

Устанавливать приложения только с официального маркета.

Проверять запрашивает ли

приложение доступ

к

платным услугам.

Стилевое многообразие в архитектуре

Стилевое многообразие в архитектуре СТРАХОВАНИЕ ЖИЗНИ

СТРАХОВАНИЕ ЖИЗНИ PrezentatsiaSytko

PrezentatsiaSytko Азбука прав – электронная правовая игра-викторина

Азбука прав – электронная правовая игра-викторина Где ваша аудитория?

Где ваша аудитория? ProWein 2012 Ведущая международная выставка винодельческой и алкогольной индустрии 4 – 6 марта 2012 г Дюссельдорф, Германия

ProWein 2012 Ведущая международная выставка винодельческой и алкогольной индустрии 4 – 6 марта 2012 г Дюссельдорф, Германия Композиция в изобразительном искусстве

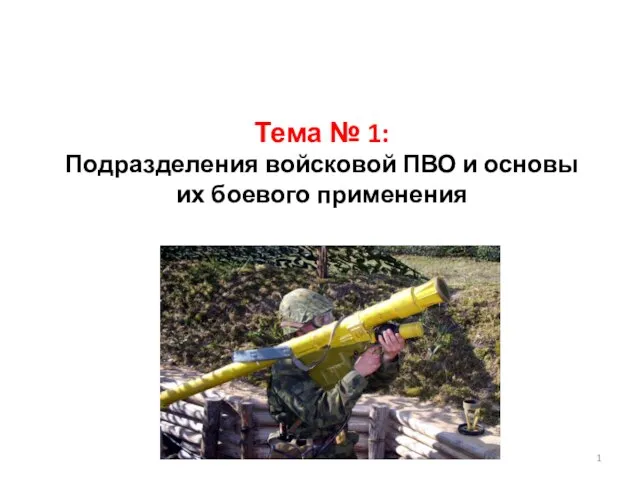

Композиция в изобразительном искусстве ТПВО Т-1-1 (041) 2015

ТПВО Т-1-1 (041) 2015 Эмоциональное выгорание родственников зависимых. Взаимосвязь социально-демографических и клинических факторов

Эмоциональное выгорание родственников зависимых. Взаимосвязь социально-демографических и клинических факторов Панки на английском

Панки на английском Период 860 -962 гг

Период 860 -962 гг Інтеграція природничих дисциплін у світлі компетентнісної парадигми освіти

Інтеграція природничих дисциплін у світлі компетентнісної парадигми освіти Урок с использованием ИКТ на основе модульной технологии

Урок с использованием ИКТ на основе модульной технологии Личность Петра Великого. Россия на рубеже веков

Личность Петра Великого. Россия на рубеже веков Занятие 3. Верстка сайтов. Frame, FORM, CSS

Занятие 3. Верстка сайтов. Frame, FORM, CSS Публичная презентация результатов педагогической деятельности и инновационной работы учителя русского языка и литературы Резни

Публичная презентация результатов педагогической деятельности и инновационной работы учителя русского языка и литературы Резни Переработка пищевых отходов дома: все способы

Переработка пищевых отходов дома: все способы День российской печати

День российской печати Урок русского языка.4 класс.

Урок русского языка.4 класс. Влияние кислотности почв на развитие и урожайность сельскохозяйственных культур

Влияние кислотности почв на развитие и урожайность сельскохозяйственных культур Политический процесс

Политический процесс ОСНОВАНИЯ И СУТЬ ДЕЯТЕЛЬНОСТНОГО ПОДХОДА

ОСНОВАНИЯ И СУТЬ ДЕЯТЕЛЬНОСТНОГО ПОДХОДА Породы деревьев

Породы деревьев Опыт масштабной подготовки специалистов

Опыт масштабной подготовки специалистов Миграция на SQL Server 2008:Чего можно ожидать и как с этим бороться

Миграция на SQL Server 2008:Чего можно ожидать и как с этим бороться День рожденья Леопольда

День рожденья Леопольда Ночная сорочка. Творческий проект

Ночная сорочка. Творческий проект Типичные ошибки при проведении аудита

Типичные ошибки при проведении аудита