Слайд 2Область применения

Сценарии защиты межсетевых взаимодействий на основе продуктов CSP VPNTM и NME

RVPNTM

Область применения

МЭ на внешнем периметре

Туннель на внешнем периметре

Взаимодействие периметров

Вложенные VPN

Критерии выбора продуктов

Слайд 3Сценарии межсетевого взаимодействия

Сценарии межсетевого взаимодействия (LAN-to-LAN или Site-to-Site VPN) применяются для

защиты коммуникаций территориально распределенных корпоративных сетей через публичные (открытые, не заслуживающие доверия) сети/каналы связи

Слайд 4Двухэшелонный дизайн

Сценарии в настоящем руководстве рассмотрены применительно к двухэшелонному дизайну на основе

продуктов Cisco (внешний периметр, голубой цвет) и CSP VPN (красная, защищенная зона)

На внешнем периметре сети могут быть реализованы следующие меры защиты (или их комбинации):

сетевой контроль доступа (пакетная фильтрация)

испытан более чем десятилетней практикой защиты сетей и достаточно надежен

практически не имеет альтернатив при необходимости доступа из корпоративной сети в Интернет

не обеспечивает полную изоляцию корпоративной сети и аутентификацию доступа пользователей внутрь корпоративного периметра

коммутация на основе меток (MPLS VPN)

обеспечивает сильный контроль доступа на внешнем периметре

не использует криптографической защиты; как следствие – корпоративный трафик может быть защищен от хакерских атак из Интернет, но не может быть защищен от атаки со стороны недобросовестного коммуникационного провайдера

защита при помощи IPsec

обеспечивает наивысшую степень защиты

использует более сложные сценарии защиты и может ограничивать производительность сети

Слайд 5Межсетевой экран на внешнем периметре

Сценарии защиты межсетевых взаимодействий на основе продуктов CSP

VPNTM и NME RVPNTM

Область применения

МЭ на внешнем периметре

Туннель на внешнем периметре

Взаимодействие периметров

Вложенные VPN

Критерии выбора продуктов

Слайд 6Пакетный фильтр на внешнем периметре

В простейшем случае шифрованный туннель (IPsec/ESP) устанавливается между

устройствами защиты внутренних периметров, а на внешнем периметре применяется сетевой контроль доступа (пакетная фильтрация)

Эти сценарии достаточно надежны, поскольку IPsec-туннель полностью изолирует сети внутреннего периметра, а извне доступны только туннельные адреса IPsec-шлюзов, не принимающих открытого трафика

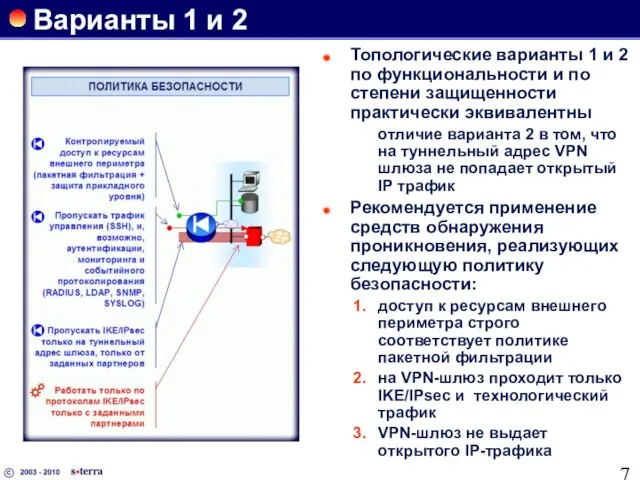

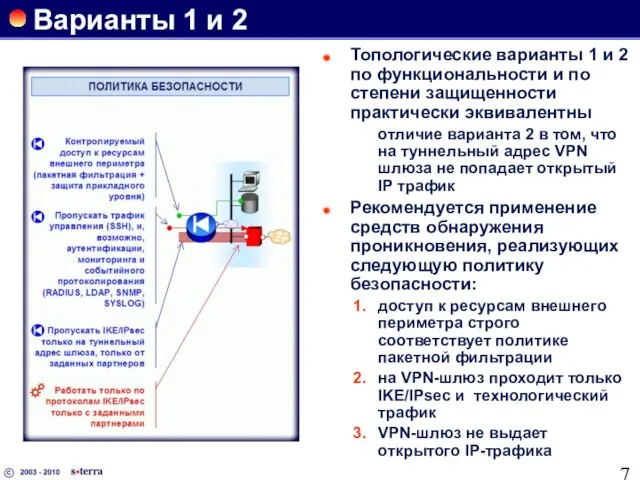

Слайд 7Варианты 1 и 2

Топологические варианты 1 и 2 по функциональности и

по степени защищенности практически эквивалентны

отличие варианта 2 в том, что на туннельный адрес VPN шлюза не попадает открытый IP трафик

Рекомендуется применение средств обнаружения проникновения, реализующих следующую политику безопасности:

доступ к ресурсам внешнего периметра строго соответствует политике пакетной фильтрации

на VPN-шлюз проходит только IKE/IPsec и технологический трафик

VPN-шлюз не выдает открытого IP-трафика

Слайд 8Вариант 3

Вариант 3 является популярной схемой, поскольку обеспечивает повторное использование входного межсетевого

экрана для контроля доступа применительно к расшифрованному трафику внутреннего периметра

основанием для применения этой схемы является то, что межсетевые экраны и маршрутизаторы Cisco реализуют независимые политики пакетной фильтрации трафика на различных интерфейсах устройства (см. эквивалентную схему)

при этом, однако, делается неявное предположение о доверии к устройству, обрабатывающему одновременно транзитный трафик внешнего и внутреннего периметров

Слайд 9Туннель на внешнем периметре

Сценарии защиты межсетевых взаимодействий на основе продуктов CSP VPNTM

и NME RVPNTM

Область применения

МЭ на внешнем периметре

Туннель на внешнем периметре

Взаимодействие периметров

Вложенные VPN

Критерии выбора продуктов

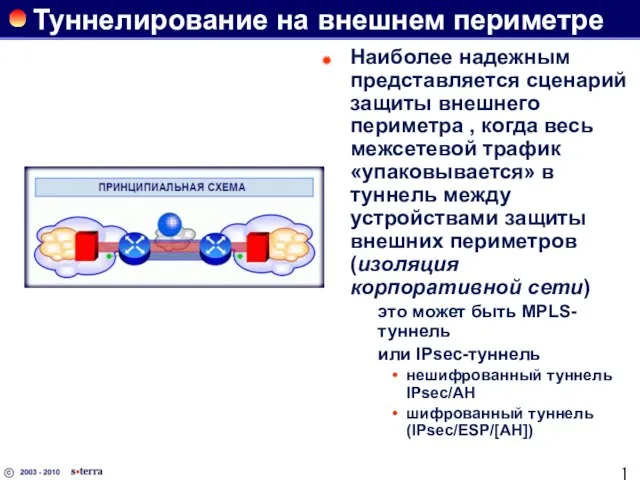

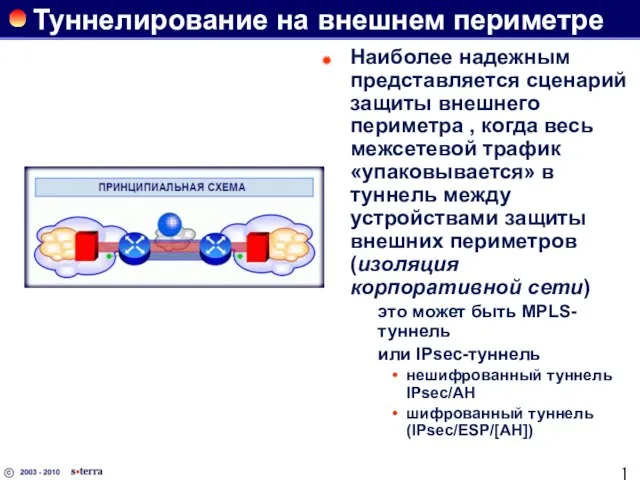

Слайд 10Туннелирование на внешнем периметре

Наиболее надежным представляется сценарий защиты внешнего периметра ,

когда весь межсетевой трафик «упаковывается» в туннель между устройствами защиты внешних периметров (изоляция корпоративной сети)

это может быть MPLS-туннель

или IPsec-туннель

нешифрованный туннель IPsec/AH

шифрованный туннель (IPsec/ESP/[AH])

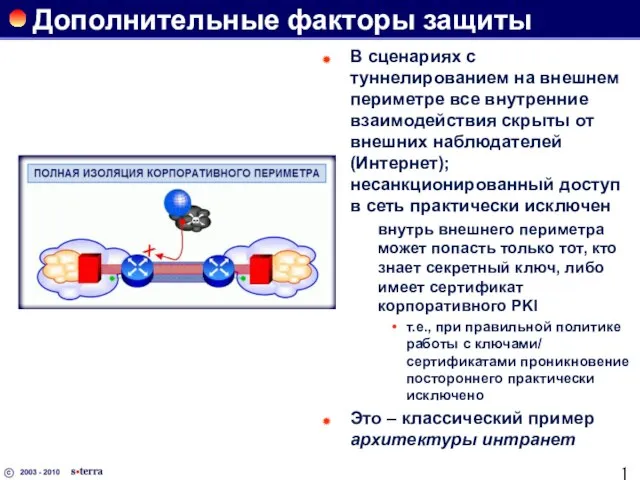

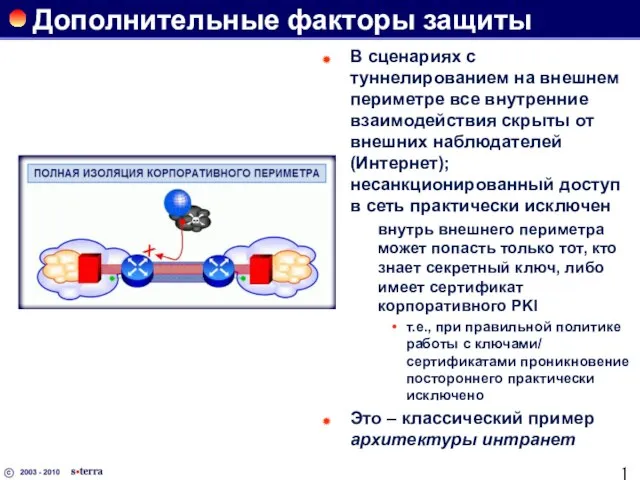

Слайд 11Дополнительные факторы защиты

В сценариях с туннелированием на внешнем периметре все внутренние

взаимодействия скрыты от внешних наблюдателей (Интернет); несанкционированный доступ в сеть практически исключен

внутрь внешнего периметра может попасть только тот, кто знает секретный ключ, либо имеет сертификат корпоративного PKI

т.е., при правильной политике работы с ключами/ сертификатами проникновение постороннего практически исключено

Это – классический пример архитектуры интранет

Слайд 12Топологический дизайн

Топологический дизайн и политика безопасности межсетевых взаимодействий при использовании туннелирования на

внешнем периметре практически совпадают с аналогичными дизайном и топологией для случая пакетной фильтрации

Различие состоит в том, что на внешнем периметре исключается доступ в Интернет и устанавливается политика туннелирования

Слайд 13Взаимодействие периметров

Сценарии защиты межсетевых взаимодействий на основе продуктов CSP VPNTM и NME

RVPNTM

Область применения

МЭ на внешнем периметре

Туннель на внешнем периметре

Взаимодействие периметров

Вложенные VPN

Критерии выбора продуктов

Слайд 14Защита при взаимодействии периметров

Пакетная фильтрация с сохранением контекста (stateful inspection)

Особый топологический дизайн

(буферная зона, DMZ, проксирование)

Строгая (в т.ч. многофакторная) аутентификация

Применение средств анти-вирусной профилактики, контроля мобильного кода

Применение средств обнаружения проникновения, тревожной сигнализации, мониторинга, событийного протоколирования

Применение мер защиты информации прикладного уровня

Слайд 15Вложенные VPN

Сценарии защиты межсетевых взаимодействий на основе продуктов CSP VPNTM и NME

RVPNTM

Область применения

МЭ на внешнем периметре

Туннель на внешнем периметре

Взаимодействие периметров

Вложенные VPN

Критерии выбора продуктов

Слайд 16Конфиденциальность во внутр. периметре

VPN сеть может иметь достаточно сложную топологическую структуру при

одноуровневой модели конфиденциальности/ доверия (верхний рисунок)

уровень доверия 0: ресурсы Интернет

уровень доверия 1: ресурсы внешнего периметра (например, хост H1)

уровень доверия 2: ресурсы VPN (сервер S1, хосты Н2 и Н3, шлюз G1 и защищаемая им подсеть LAN 1)

На нижнем рисунке показана вложенная VPN-сеть, образованная сервером S2 и двумя клиентскими хостами H3 и H4 с уровнем доверия 3

при этом ресурсы с уровнем доверия 2 «видят» трафик этой сети только в шифрованном виде, а ресурсы с уровнем доверия 1 даже не знают о существовании сети с уровнем доверия 3 (не видят ее пакетов вообще)

Слайд 17Критерии выбора продуктов

Сценарии защиты межсетевых взаимодействий на основе продуктов CSP VPNTM и

NME RVPNTM

Область применения

МЭ на внешнем периметре

Туннель на внешнем периметре

Взаимодействие периметров

Вложенные VPN

Критерии выбора продуктов

Слайд 18Производительность канала связи

Основным критерием выбора шлюзов безопасности для защиты межсетевых взаимодействий является

производительность, которая должна соответствовать реальной скорости канала передачи данных

рекомендации по применению шлюзов безопасности сделаны на базе номинальных производительностей устройств, рассчитанных для реальной статистики трафика

номинальная производительность в 3-5 раз ниже пиковой, измеренной на пакетах размером 1500 килобайт

в случае, если шлюз будет использоваться исключительно для защиты голосового трафика, целесообразно использовать шлюзы повышенных производительностей

Продукты CSP VPN и NME-RVPN покрывают практически весь спектр скоростей современных каналов связи

Слайд 20Выбор типа лицензии

Лицензия на шлюз безопасности определяет число одновременно поддерживаемых VPN-соединений (IPsec

SA)

Помимо номинальных лицензий шлюзов безопасности, существует три типа специальных лицензий:

«В» (Gate 100B и Server B) – применяется для защиты автономных систем (банкоматов в платежных сетях)

«V» – применяются в голосовых сетях и в сетях с высокой удельной долей IP-телефонов; поскольку IP-телефоны работают напрямую друг с другом, лицензии «V» расширяют количество одновременно устанавливаемых соединений

«Security Bundle» – лицензия для модулей NME-RVPN с неограниченным количеством соединений

Слайд 21Сегментирование сети и периферия

Шлюзы безопасности при помощи различных сетевых интерфейсов позволяют подключать

к VPN независимое изолированные сегменты ЛВС и реализовать для них различные (независимые) политики безопасности

Число сетевых интерфейсов шлюзов зависит от аппаратной платформы

при необходимости на каждом физическом сетевом интерфейсе может быть сконфигурировано несколько виртуальных интерфейсов

помимо Ethernet-портов могут использоваться последовательные порты, на которых, при использовании проводных или GPRS-модемов, могут быть организованы резервные каналы связи

На шлюзах серий 3000, 7000 и 10000 при помощи специализированных адаптеров могут поддерживаться WAN-протоколы (V.35, RS 530, X.21, G.703, G.704, G.823)

Слайд 22Cisco ISR c модулем NME-RVPN

Маршрутизаторы Cisco ISR с модулями NME-RVPN обеспечивают возможность

применения в VPN чрезвычайно широкого спектра периферии:

для организации множества защищенных сегментов могут применяться дополнительные сетевые интерфейсы и встроенные в маршрутизатор коммутаторы, встроенные беспроводные точки доступа

для организации WAN-каналов могут применяться синхронные и асинхронные многопортовые адаптеры последовательных портов, встроенные серверы доступа и карты WAN-интерфейсов, ATM, FR, адаптеры спутниковых систем связи IP VSAT Satellite WAN module, модули интеграции с сетями цифровой телефонии

Маршрутизаторы с модулями NME-RVPN могут применяться как платформы для ряда защищенных сетевых приложений и сервисов информационной безопасности:

сервисы компрессии данных

Call Manager Express («АТС» IP-телефонии), голосовая почта

сервисы мониторинга и управления

контентные фильтры, анализаторы трафика, IDS/IPS, антивирус и проч.

О распределении и реализации дотации на поддержку мер по обеспечению сбалансированности местных бюджетов в 2011-2012 годах в Киров

О распределении и реализации дотации на поддержку мер по обеспечению сбалансированности местных бюджетов в 2011-2012 годах в Киров Деньги. Откуда они берутся и кто их контролирует

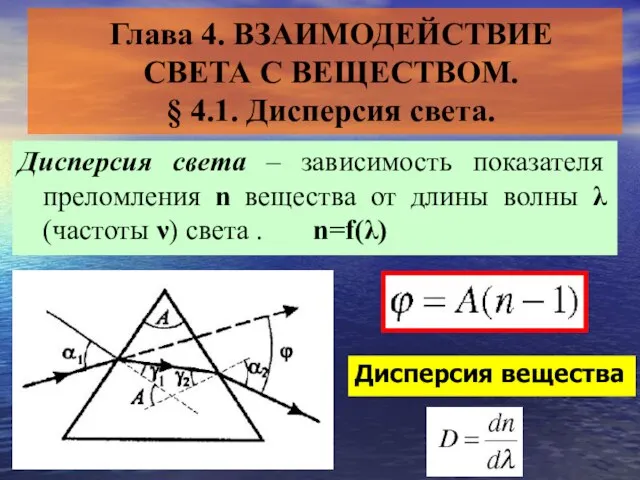

Деньги. Откуда они берутся и кто их контролирует Презентация на тему Взаимодействие света с веществом Дисперсия света

Презентация на тему Взаимодействие света с веществом Дисперсия света

МЕЖДУНАРОДНАЯ ПЕРЕДАЧА ТЕХНОЛОГИЙ

МЕЖДУНАРОДНАЯ ПЕРЕДАЧА ТЕХНОЛОГИЙ Поворот

Поворот Скетчинг

Скетчинг Социальная политика России в контексте сравнительной социальной политики

Социальная политика России в контексте сравнительной социальной политики Построение чертежа основы плечевого изделия с цельнокроеным рукавом

Построение чертежа основы плечевого изделия с цельнокроеным рукавом Гипертоническая болезнь

Гипертоническая болезнь  Презентация на тему Александр Николаевич Островский

Презентация на тему Александр Николаевич Островский  Суша

Суша Управление документацией. Управление записями. Ведение рабочих журналов. Управление целостностью данных

Управление документацией. Управление записями. Ведение рабочих журналов. Управление целостностью данных Презентация на тему Гумилев

Презентация на тему Гумилев THE KAZAKHSTAN’S ARCHITECTURE of the Nineteenth century (THE FORMS SUMMATION) / «STYLES OF THE KAZAKHSTAN’S ARCHITECTURE» the Series of thematic lectures by Dr. K.I.Samoilov, 2016. – ppt-Presentation. – 38 p.

THE KAZAKHSTAN’S ARCHITECTURE of the Nineteenth century (THE FORMS SUMMATION) / «STYLES OF THE KAZAKHSTAN’S ARCHITECTURE» the Series of thematic lectures by Dr. K.I.Samoilov, 2016. – ppt-Presentation. – 38 p. Презентация на тему Интернет в жизни человека

Презентация на тему Интернет в жизни человека Электроника и информационно-измерительная техника. Допуск к экзамену

Электроника и информационно-измерительная техника. Допуск к экзамену Альтернативный взгляд на лидерствоШубенкова Татьянаконсалтинговая компания «Шубенкова и Партнёры»

Альтернативный взгляд на лидерствоШубенкова Татьянаконсалтинговая компания «Шубенкова и Партнёры» Шÿвыр ( волынка) - один из древнейших музыкальных инструментов мари

Шÿвыр ( волынка) - один из древнейших музыкальных инструментов мари Олимпийские игры. История, девиз, символика и ритуал

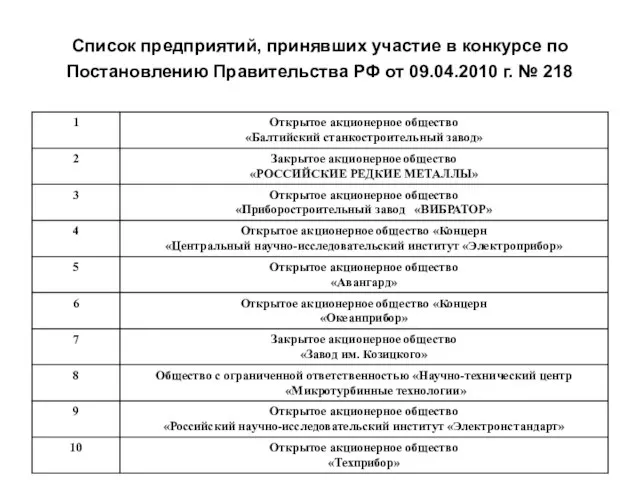

Олимпийские игры. История, девиз, символика и ритуал Список предприятий, принявших участие в конкурсе по Постановлению Правительства РФ от 09.04.2010 г. № 218

Список предприятий, принявших участие в конкурсе по Постановлению Правительства РФ от 09.04.2010 г. № 218 Невербальные средства общения. Ольфакторные

Невербальные средства общения. Ольфакторные Социальная структура группы

Социальная структура группы Маг. маг. д-р Йоханн М. ЗАКС Генеральный директор по внешнеэкономическим связям

Маг. маг. д-р Йоханн М. ЗАКС Генеральный директор по внешнеэкономическим связям Якутские национальные спортивные игры

Якутские национальные спортивные игры Применение компьютерных технологий при выполнении творческого проекта

Применение компьютерных технологий при выполнении творческого проекта praktika_po_zhkkh

praktika_po_zhkkh М.В.Ломоносов- человек энциклопедических знаний

М.В.Ломоносов- человек энциклопедических знаний Авторская школа ученого -исследователя

Авторская школа ученого -исследователя