Содержание

- 2. Миссия Создание эффективных и универсальных решений для защиты приложений баз данных Лидерство в областях Защита Web-приложений

- 3. Проблема кражи данных Борьба с кражами данных – актуальная и жизненно важная проблема 85% организаций сталкивались

- 4. Что украдено (яркие примеры) США: База с персональными сведениями о 30 млн. бывших и нынешних военнослужащих

- 5. Механизмы доступа к данным Непосредственный доступ Для администраторов через механизм SQL запросов Для локальных пользователей с

- 6. Требования стандарта PCI В соответствии со требованиями стандарта PCI : Необходимо наличие межсетевого экрана с функциями

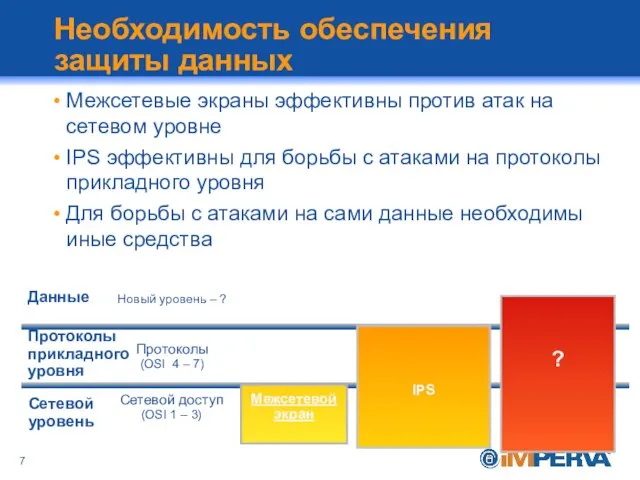

- 7. Необходимость обеспечения защиты данных Сетевой доступ (OSI 1 – 3) Протоколы (OSI 4 – 7) Новый

- 8. Комплексное решение для защиты приложений баз данных Мониторинг, аудит и безопасность баз данных Более 350 инсталляций

- 9. Динамическое профилирование Автоматическая настройка правил (политик) Автоматическое обучение по параметрам (структура приложения, элементы, характер запросов пользователей)

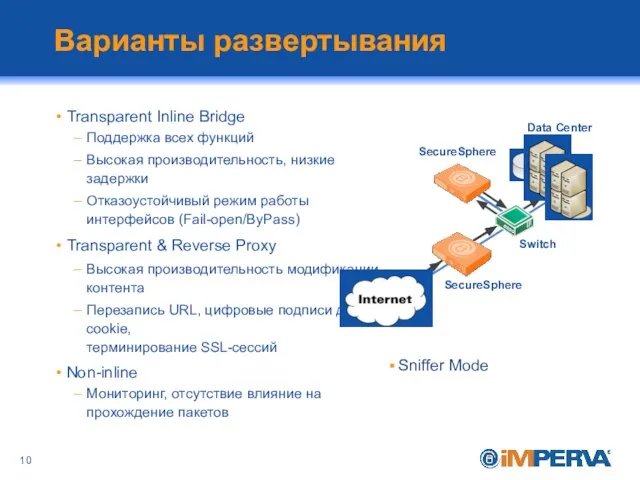

- 10. Non-Inline Deployment Reverse Proxy Deployment Sniffer Mode Варианты развертывания Transparent Inline Bridge Поддержка всех функций Высокая

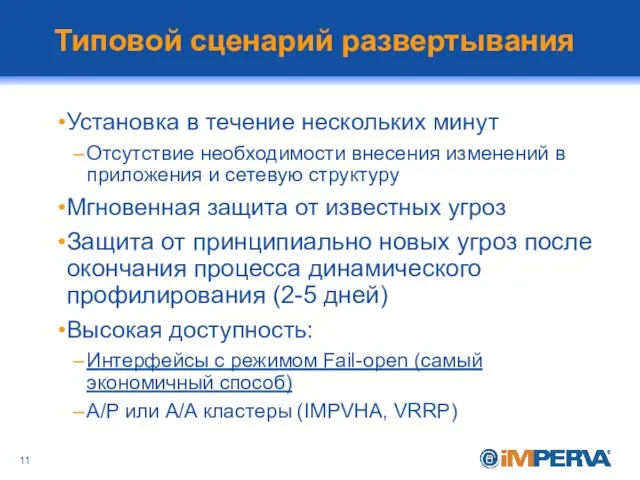

- 11. Типовой сценарий развертывания Установка в течение нескольких минут Отсутствие необходимости внесения изменений в приложения и сетевую

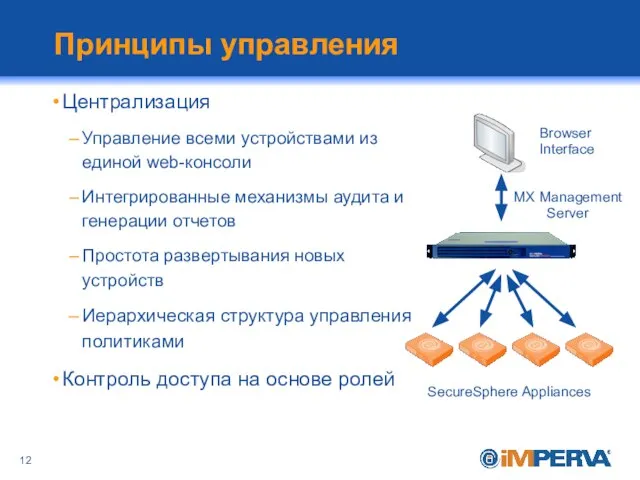

- 12. Принципы управления Централизация Управление всеми устройствами из единой web-консоли Интегрированные механизмы аудита и генерации отчетов Простота

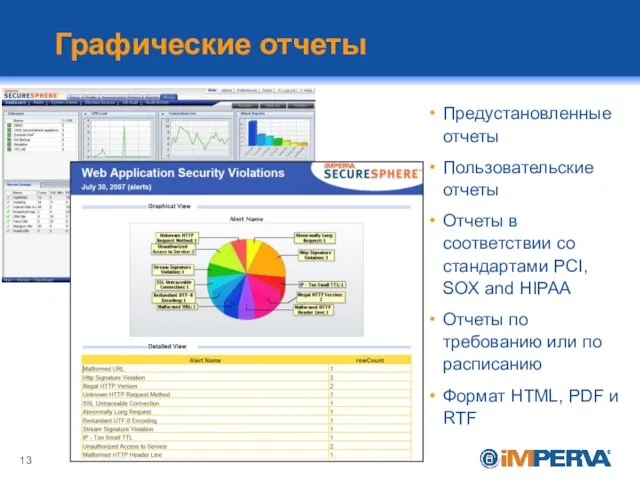

- 13. Графические отчеты Предустановленные отчеты Пользовательские отчеты Отчеты в соответствии со стандартами PCI, SOX and HIPAA Отчеты

- 14. Графические отчеты

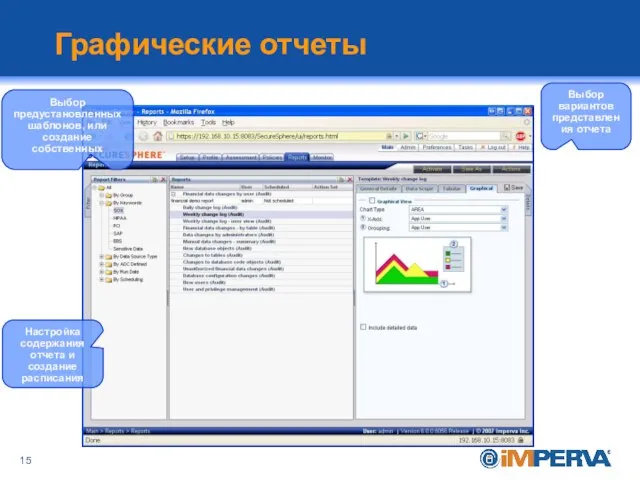

- 15. Графические отчеты Выбор предустановленных шаблонов, или создание собственных Настройка содержания отчета и создание расписания Выбор вариантов

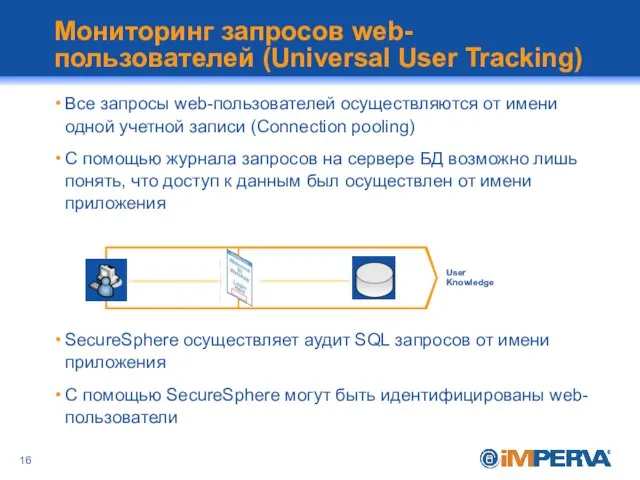

- 16. Все запросы web-пользователей осуществляются от имени одной учетной записи (Connection pooling) С помощью журнала запросов на

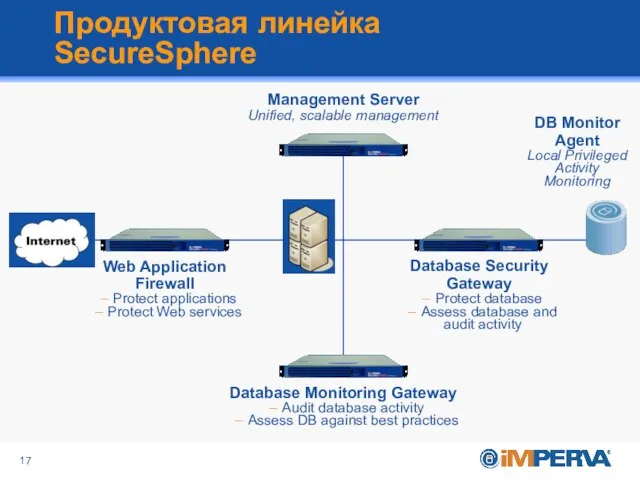

- 17. MX Management Server Centralized operations Role-based Administration Hierarchical management for large organizations Web Application Firewall (WAF)

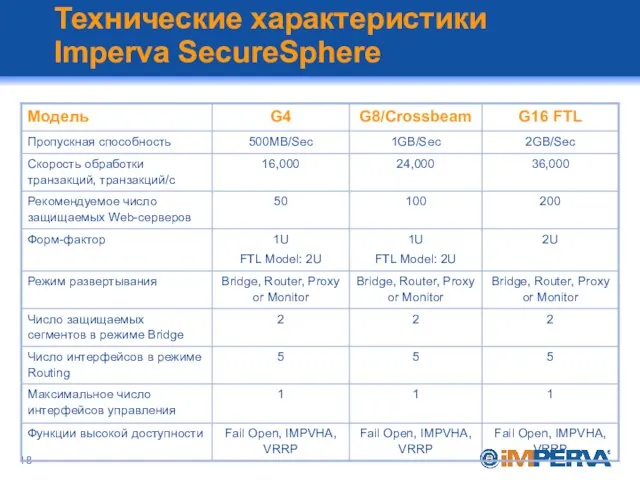

- 18. Технические характеристики Imperva SecureSphere

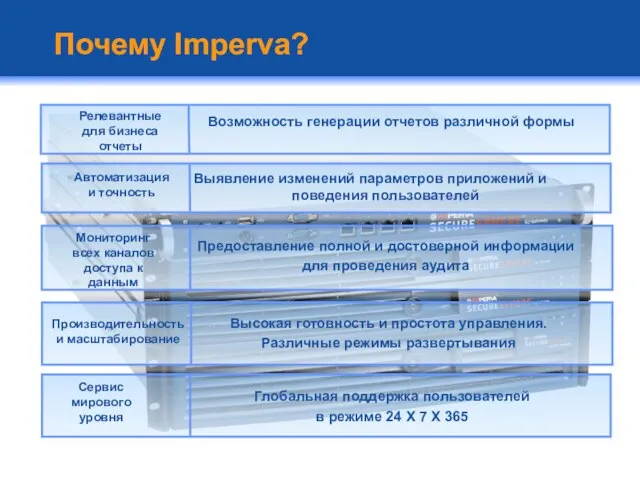

- 19. Почему Imperva? Релевантные для бизнеса отчеты Возможность генерации отчетов различной формы Автоматизация и точность Выявление изменений

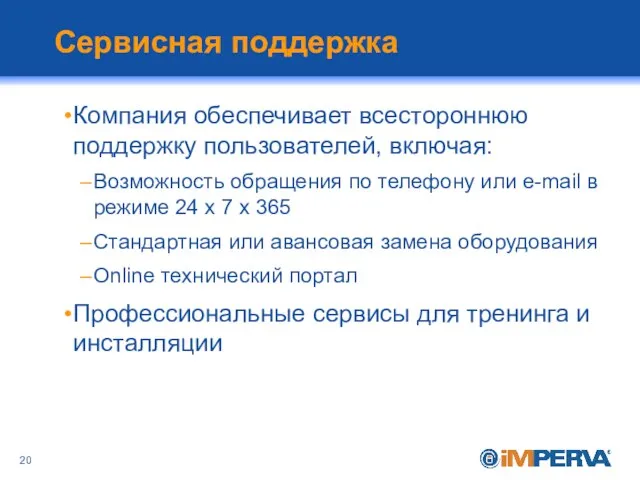

- 20. Сервисная поддержка Компания обеспечивает всестороннюю поддержку пользователей, включая: Возможность обращения по телефону или e-mail в режиме

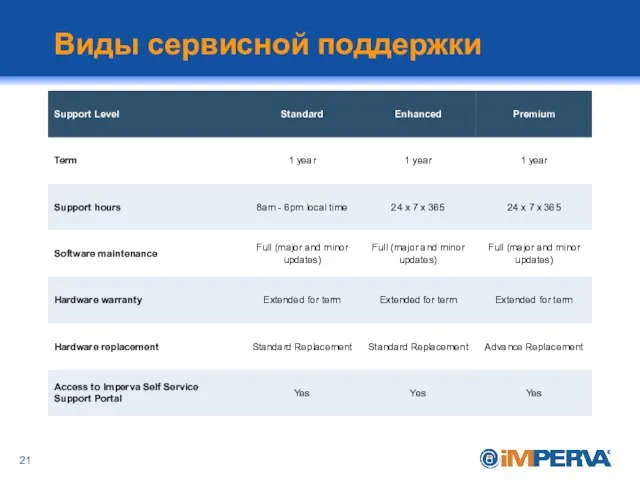

- 21. Виды сервисной поддержки

- 22. Тренинги от Imperva Виды тренингов: On-Site Training SecureSphere Training Class @ Imperva Offices Расписание уточняется через

- 24. Скачать презентацию

“ИНОВАТИВНА МРЕЖА ЗА РАЗВИТИЕНА СОЦИАЛНИ ПРЕДПРИЯТИЯ”

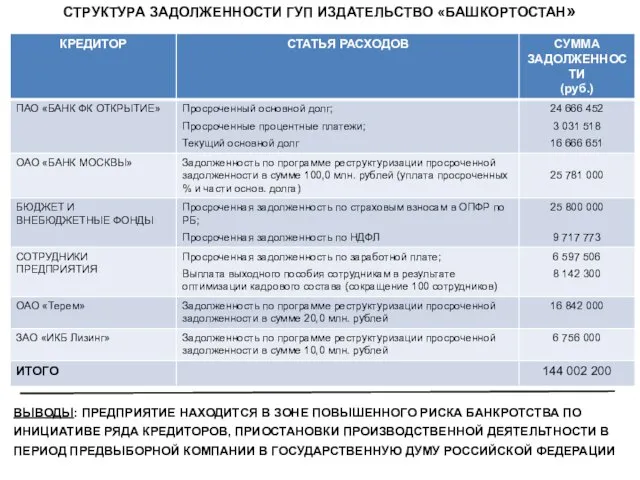

“ИНОВАТИВНА МРЕЖА ЗА РАЗВИТИЕНА СОЦИАЛНИ ПРЕДПРИЯТИЯ” Проект реструктуризации задолженности ГУП Издательство Башкортостан

Проект реструктуризации задолженности ГУП Издательство Башкортостан Предупреждение заболеваний сердца и сосудов

Предупреждение заболеваний сердца и сосудов Где и как появились первые игрушки?

Где и как появились первые игрушки? Итоги работы секции языкознания: было представлено 5 работ.

Итоги работы секции языкознания: было представлено 5 работ. Внутренняя энергия

Внутренняя энергия Понятие и источники предпринимательского права

Понятие и источники предпринимательского права Управление контейнерным терминалом (CMS)

Управление контейнерным терминалом (CMS) Тема проповеди: Секрет 10 конвертов, или Как правильно планировать семейный бюджет

Тема проповеди: Секрет 10 конвертов, или Как правильно планировать семейный бюджет Здоровое питание. Правила

Здоровое питание. Правила Программы и файлы. Рабочий стол

Программы и файлы. Рабочий стол Олимпийские игры

Олимпийские игры Перспективные направления и формы работы с педагогами и обучающимися ММЦ ИТ Балаковского района

Перспективные направления и формы работы с педагогами и обучающимися ММЦ ИТ Балаковского района Оплодотворение и развитие организма

Оплодотворение и развитие организма Оздоровительные технологии в МОУ СОШ № 90 «Крепыш»

Оздоровительные технологии в МОУ СОШ № 90 «Крепыш» Евгений Родионов

Евгений Родионов Книжная полка:учебники и учебные пособия для преподавания русского языка как второго родного

Книжная полка:учебники и учебные пособия для преподавания русского языка как второго родного Новогодние традиции Южной Кореи

Новогодние традиции Южной Кореи Исследование функции на монотонность

Исследование функции на монотонность А.С. Пушкин и Костромской край

А.С. Пушкин и Костромской край Некрасов «Дедушка Мазай и зайцы»

Некрасов «Дедушка Мазай и зайцы» История Заглядинской средней школы

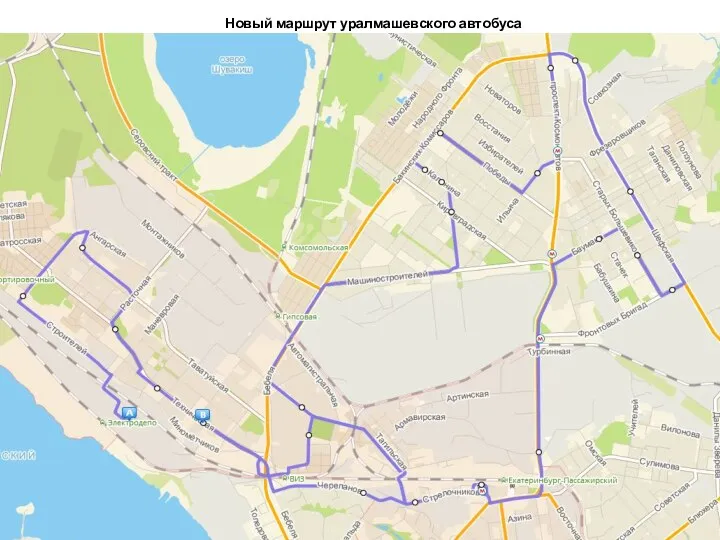

История Заглядинской средней школы Новый маршрут уралмашевского автобуса

Новый маршрут уралмашевского автобуса Неповторний Киев. Фотоальбом

Неповторний Киев. Фотоальбом Растровые светильники

Растровые светильники Составление связного высказывания с использованием предложений определенной структуры, в том числе на лингвистическую тему

Составление связного высказывания с использованием предложений определенной структуры, в том числе на лингвистическую тему Отделение лесного хозяйства ВГМХА

Отделение лесного хозяйства ВГМХА Использование информационных технологий в обучении истории и обществознания

Использование информационных технологий в обучении истории и обществознания