Классификация вирусов по среде обитания; по способу заражения среды обитания; по деструктивным возможностям; по особенностям алго

- Главная

- Разное

- Классификация вирусов по среде обитания; по способу заражения среды обитания; по деструктивным возможностям; по особенностям алго

Содержание

- 2. Классификация вирусов по среде обитания; по способу заражения среды обитания; по деструктивным возможностям; по особенностям алгоритма

- 3. Классификация вирусов по среде обитания Файловые вирусы, которые внедряются в выполняемые файлы (*.СОМ, *.ЕХЕ, *.SYS, *.BAT,

- 4. Классификация вирусов по способам заражения Резидентный вирус при инфицировании компьютера оставляет в оперативной памяти свою резидентную

- 5. По деструктивным возможностям безвредные, т.е. никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на

- 6. Классификация вирусов по особенностям алгоритма компаньон-вирусы (companion) - Алгоритм работы этих вирусов состоит в том, что

- 7. Прочие вредные программы К троянским коням относятся программы, наносящие какие-либо разрушительные действия, т.е. в зависимости от

- 8. Сравнительный обзор современных антивирусных средств защиты сканеры – основной элемент любого антивируса, осуществляет, если можно так

- 9. Сравнительный обзор современных антивирусных средств защиты мониторы – в совокупности со сканерами образуют базовую защиту компьютера.

- 11. Скачать презентацию

Слайд 2Классификация вирусов

по среде обитания;

по способу заражения среды обитания;

по деструктивным возможностям;

Классификация вирусов

по среде обитания;

по способу заражения среды обитания;

по деструктивным возможностям;

по особенностям алгоритма вируса.

Слайд 3Классификация вирусов по среде обитания

Файловые вирусы, которые внедряются в выполняемые файлы (*.СОМ,

Классификация вирусов по среде обитания

Файловые вирусы, которые внедряются в выполняемые файлы (*.СОМ,

Загрузочные вирусы, которые внедряются в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий системный загрузчик винчестера (Master Boot Record).

Макро-вирусы, которые внедряются в системы, использующие при работе так называемые макросы (например, Word, Excel).

Существуют и сочетания - например, файлово-загрузочные вирусы, заражающие как файлы, так и загрузочные сектора. Такие вирусы, как правило, имеют довольно сложный алгоритм работы, часто применяют оригинальные методы проникновения в систему и их труднее обнаружить.

Слайд 4Классификация вирусов по способам заражения

Резидентный вирус при инфицировании компьютера оставляет в оперативной

Классификация вирусов по способам заражения

Резидентный вирус при инфицировании компьютера оставляет в оперативной

Нерезидентные вирусы не заражают память компьютера и являются активными лишь ограниченное время.

Слайд 5По деструктивным возможностям

безвредные, т.е. никак не влияющие на работу компьютера (кроме

По деструктивным возможностям

безвредные, т.е. никак не влияющие на работу компьютера (кроме

неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и пр. эффектами;

опасные - вирусы, которые могут привести к серьезным сбоям в работе;

очень опасные, могущие привести к потере программ, уничтожить данные, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти и т.д.

Слайд 6Классификация вирусов по особенностям алгоритма

компаньон-вирусы (companion) - Алгоритм работы этих вирусов состоит

Классификация вирусов по особенностям алгоритма

компаньон-вирусы (companion) - Алгоритм работы этих вирусов состоит

вирусы-«черви» (worm) - вариант компаньон-вирусов. «Черви» не связывают свои копии с какими-то файлами. Они создают свои копии на дисках и в подкаталогах дисков, никаким образом не изменяя других файлов и не используя СОМ-ЕХЕ прием, описанный выше;

«паразитические» - все вирусы, которые при распространении своих копий обязательно изменяют содержимое дисковых секторов или файлов.

«стелс»-вирусы (вирусы-невидимки, stealth), представляют собой весьма совершенные программы, которые перехватывают обращения DOS к пораженным файлам или секторам дисков и «подставляют» вместо себя незараженные участки информации. Кроме того, такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие «обманывать» резидентные антивирусные мониторы;

макро-вирусы - вирусы этого семейства используют возможности макроязыков (таких как Word Basic), встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.).

Слайд 7Прочие вредные программы

К троянским коням относятся программы, наносящие какие-либо разрушительные действия, т.е.

Прочие вредные программы

К троянским коням относятся программы, наносящие какие-либо разрушительные действия, т.е.

"злые шутки" (hoax). К ним относятся программы, которые не причиняют компьютеру какого-либо прямого вреда, однако выводят сообщения о том, что такой вред уже причинен, либо будет причинен при каких-либо условиях, либо предупреждают пользователя о несуществующей опасности. К "злым шуткам" отностяся, например, программы, которые "пугают" пользователя сообщениями о форматировании диска (хотя никакого форматирования на самом деле не происходит)

Слайд 8Сравнительный обзор современных

антивирусных средств защиты

сканеры – основной элемент любого антивируса, осуществляет,

Сравнительный обзор современных

антивирусных средств защиты

сканеры – основной элемент любого антивируса, осуществляет,

Слайд 9Сравнительный обзор современных

антивирусных средств защиты

мониторы – в совокупности со сканерами образуют

Сравнительный обзор современных

антивирусных средств защиты

мониторы – в совокупности со сканерами образуют

Проект Моё лицо

Проект Моё лицо Презентация на тему Компетенция должностных лиц по выявлению АП

Презентация на тему Компетенция должностных лиц по выявлению АП  Повестка родительского собрания от 26.01.2012года 1. Итоги 2 четверти 2. Задачи на 3 четверть 3. Знание и учёт возрастных особеннос

Повестка родительского собрания от 26.01.2012года 1. Итоги 2 четверти 2. Задачи на 3 четверть 3. Знание и учёт возрастных особеннос Презентация на тему Национальные костюмы народов России

Презентация на тему Национальные костюмы народов России Единицы площади. Обобщение

Единицы площади. Обобщение Программа добровольного медицинского страхования Доктор РЕСО. Екатеринбург

Программа добровольного медицинского страхования Доктор РЕСО. Екатеринбург Исследование бетонных конструкций методом ультразвукового зондирования поверхностного слоя

Исследование бетонных конструкций методом ультразвукового зондирования поверхностного слоя Великий русский писатель К.Д.Ушинский.

Великий русский писатель К.Д.Ушинский. ИНДИВИДУАЛЬНЫЕ СРЕДСТВА ЗАЩИТЫ (СИЗ)

ИНДИВИДУАЛЬНЫЕ СРЕДСТВА ЗАЩИТЫ (СИЗ) Микробиология на службе человека

Микробиология на службе человека Этюды овощей и фруктов. Живопись

Этюды овощей и фруктов. Живопись Применение солнечной энергетики в городском хозяйстве Москвы

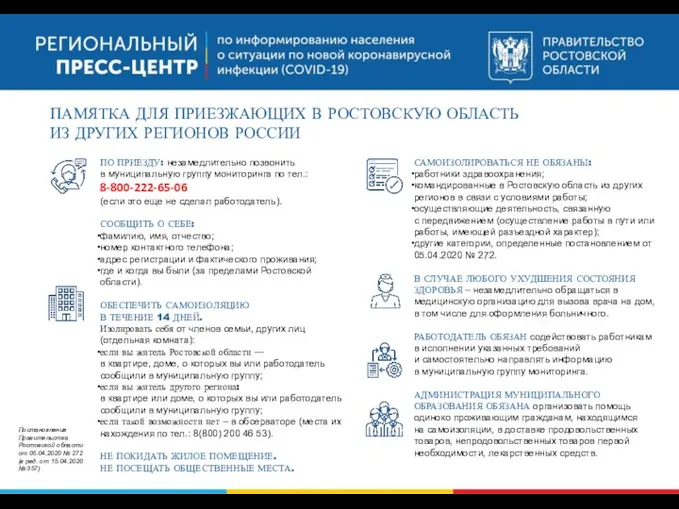

Применение солнечной энергетики в городском хозяйстве Москвы Памятка для приезжающих в Ростовскую область из других регионов России

Памятка для приезжающих в Ростовскую область из других регионов России Текстология. Атрибуция текста, работа с рукописями

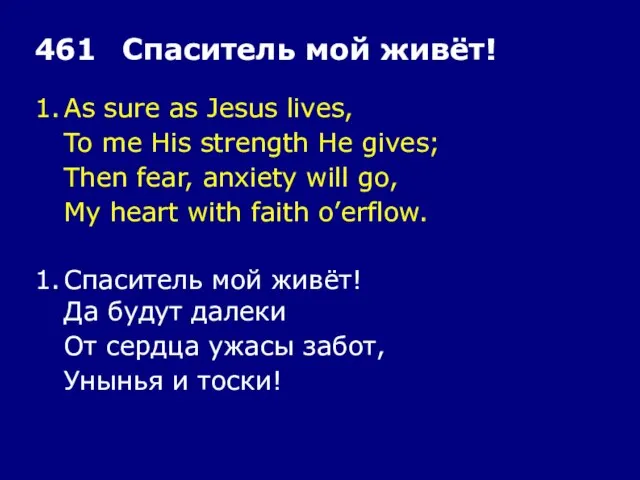

Текстология. Атрибуция текста, работа с рукописями 461 Спаситель мой живёт!

461 Спаситель мой живёт! Общая управленческая практика

Общая управленческая практика Вент& Винт. Вентиляционное оборудование

Вент& Винт. Вентиляционное оборудование Презентація_1662705410

Презентація_1662705410 1c7a5f862b5d4d6fb943f08d0af3ce8e

1c7a5f862b5d4d6fb943f08d0af3ce8e Направление Москва Юг. Дирекция Москва

Направление Москва Юг. Дирекция Москва Тематический семинар

Тематический семинар Бумажные картины Карлоса Мейра

Бумажные картины Карлоса Мейра Типы химических реакций

Типы химических реакций Презентация на тему Породы кроликов (4 класс)

Презентация на тему Породы кроликов (4 класс) Научно-практическая конференция 18 мая 2005г. Я – исследователь! Я открываю мир! МОУ Гимназия 30 им.Музалева Д.Н.

Научно-практическая конференция 18 мая 2005г. Я – исследователь! Я открываю мир! МОУ Гимназия 30 им.Музалева Д.Н. Такие разные мосты

Такие разные мосты Презентация на тему Русский язык

Презентация на тему Русский язык Концепция IOI

Концепция IOI