Содержание

- 2. Тинейджеры, проба сил в программировании Компьютерные хулиганы “Исследователи” вирусных технологий. Вирусы класса Proof-of-Concept

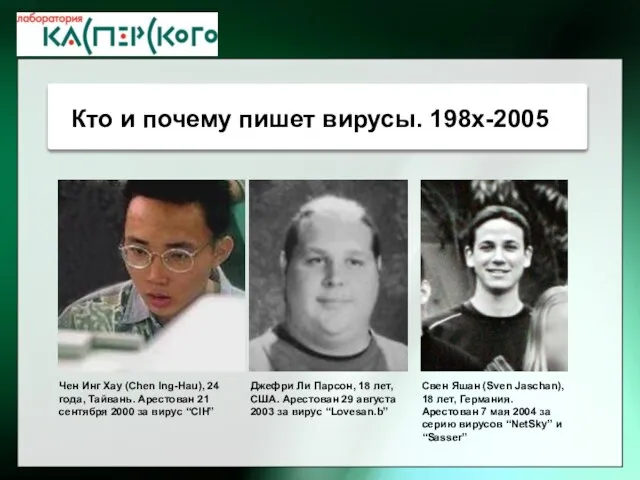

- 3. Джефри Ли Парсон, 18 лет, США. Арестован 29 августа 2003 за вирус “Lovesan.b” Свен Яшан (Sven

- 4. Source: Kaspersky Lab

- 5. Традиционные вирусы – всё меньше и меньше… Причины: Миграция в криминальный бизнес Громкие аресты вирусописателей в

- 6. Эволюция целей и методов создателей вредоносных программ 1998 мелкое воровство информации. AOL PSW Trojans троянские системы

- 7. 2003 воровство персональных банковских кодов фишинг (поддельные банковские рассылки) сети троянских “proxy”-серверов для рассылки спама

- 8. Джеймс Анчета (Jeanson James Ancheta), 20 лет, США. Арестован 3 ноября 2005 за создание “зомби-сетей” и

- 9. 2004 ложные анти-шпионские (Anti-SpyWare) или антивирусные утилиты DDoS-атаки, рэкет, вымогательство В настоящее время наблюдается заметное уменьшение

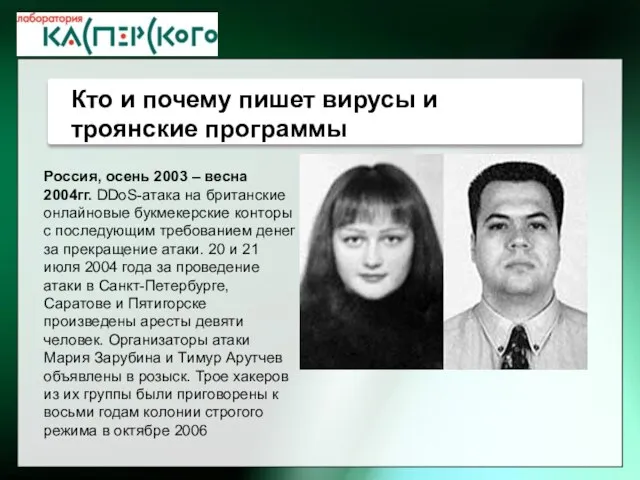

- 10. Россия, осень 2003 – весна 2004гг. DDoS-атака на британские онлайновые букмекерские конторы с последующим требованием денег

- 11. 2005 воровство (сбор) электронных адресов для продажи спамерам поиск и продажа уязвимостей в ОС и приложениях

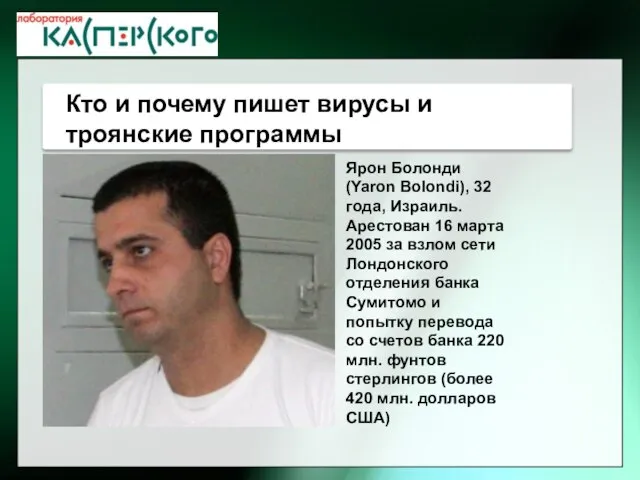

- 12. Ярон Болонди (Yaron Bolondi), 32 года, Израиль. Арестован 16 марта 2005 за взлом сети Лондонского отделения

- 13. 2006 рассылка SMS на платные номера сопутствующий бизнес: анти-антивирусные технологии Смартфон, зараженный троянской программой “RedBrowser”. Троянец

- 14. Объявление о продаже вредоносной программы, способной блокировать работу антивирусов

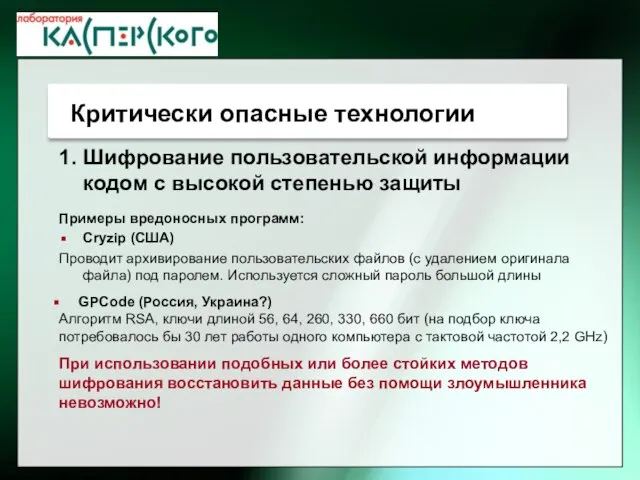

- 15. 1. Шифрование пользовательской информации кодом с высокой степенью защиты Примеры вредоносных программ: Cryzip (США) Проводит архивирование

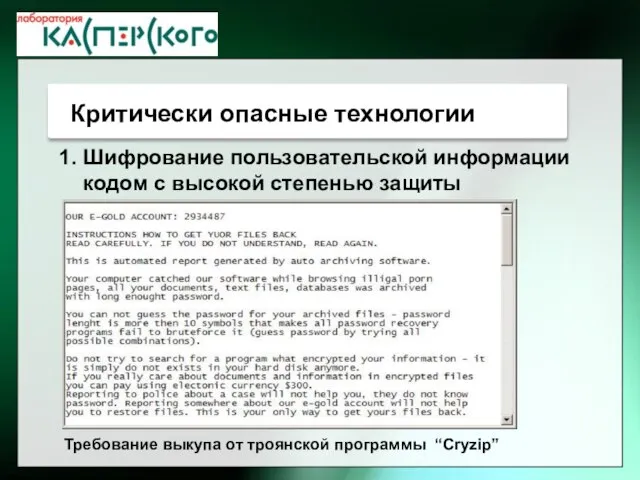

- 16. 1. Шифрование пользовательской информации кодом с высокой степенью защиты Требование выкупа от троянской программы “Cryzip”

- 17. Атаки на продукты: остановка продукта или апдейтера изменение настроек продукта авто-нажимание на клавишу “Skip” руткиты (средства,

- 18. Атаки на технологии: обход эвристических сканеров шифровка и/или паковка исполняемых файлов-троянцев мутация кода в различных троянцах,

- 19. Атаки на вирусные лаборатории: генерация многочисленных троянцев за короткий промежуток времени подмена файла на заражённом сайте,

- 20. Количество добавляемых записей растёт лавинообразно Вредоносные программы становятся многочисленней и технологичнее Изменение количества ежедневно добавляемых сигнатур

- 21. 1. Численность киберпреступников быстро увеличивается 2. Появляются новые киберпреступники, а старых не становится меньше Вывод: Существующие

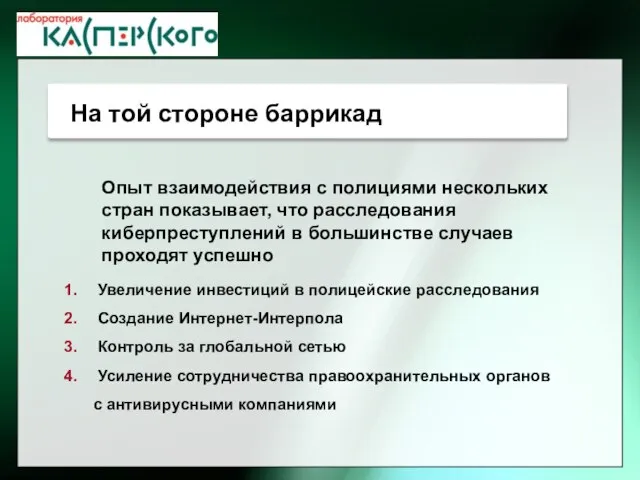

- 22. Опыт взаимодействия с полициями нескольких стран показывает, что расследования киберпреступлений в большинстве случаев проходят успешно Увеличение

- 24. Скачать презентацию

Технология саморазвития личности (ТСРЛ)А.А. Ухтомского- Г.К. Селевков призме ФГОС второго поколения

Технология саморазвития личности (ТСРЛ)А.А. Ухтомского- Г.К. Селевков призме ФГОС второго поколения Московский областной гуманитарный институт

Московский областной гуманитарный институт Анализ государственной программы«Развитие здравоохранения в Российской Федерации»

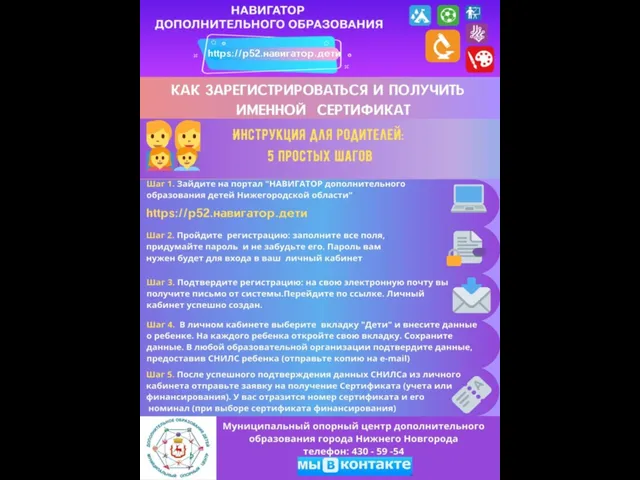

Анализ государственной программы«Развитие здравоохранения в Российской Федерации» Навигатор дополнительного образования. Памятка как зарегистрироваться и получить именной сертификат

Навигатор дополнительного образования. Памятка как зарегистрироваться и получить именной сертификат Окружные ресурсные центры (ОРЦ) реализации и мониторинга региональных программ совершенствования питания в образовательных учре

Окружные ресурсные центры (ОРЦ) реализации и мониторинга региональных программ совершенствования питания в образовательных учре Отбытие поезда, проект фильма

Отбытие поезда, проект фильма Жозефина Ильинична Шиф

Жозефина Ильинична Шиф Иррациональные числа

Иррациональные числа История развития геометрии

История развития геометрии Презентация на тему Биологические и антропогенные факторы

Презентация на тему Биологические и антропогенные факторы  Календарь ролевых полевых игр по Дж.Р.Р. Толкиену

Календарь ролевых полевых игр по Дж.Р.Р. Толкиену Сложение и вычитание десятичных дробей.

Сложение и вычитание десятичных дробей. Развитие пространственного мышления на уроках географии

Развитие пространственного мышления на уроках географии Презентація

Презентація Мы за здоровый образ жизни!

Мы за здоровый образ жизни! Гармония в себе. Фотоальбом

Гармония в себе. Фотоальбом П Р О Е К Т Н А Я Р А Б О Т А «Почему у кошки светятся глаза?» ученицы 2 класса «Б» Дружининой Анастасии Научный руководитель: Сафро

П Р О Е К Т Н А Я Р А Б О Т А «Почему у кошки светятся глаза?» ученицы 2 класса «Б» Дружининой Анастасии Научный руководитель: Сафро Образовательный кредит СберБанка с государственной поддержкой

Образовательный кредит СберБанка с государственной поддержкой Социальное неравенство

Социальное неравенство Предложение по размещению рекламы в фитнес-клубах

Предложение по размещению рекламы в фитнес-клубах Школьное самоуправление: «Игра в демократию» или участие в школьной политике?

Школьное самоуправление: «Игра в демократию» или участие в школьной политике? Подростковый возраст и его особенности

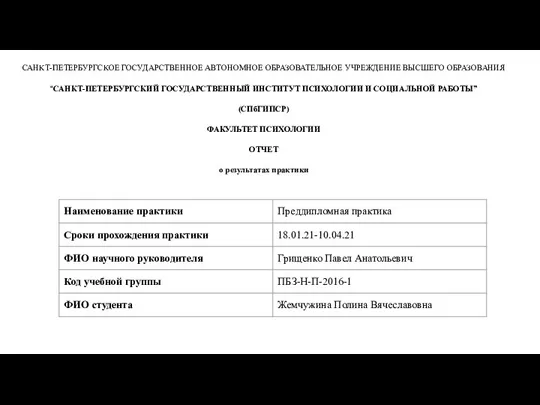

Подростковый возраст и его особенности Преддипломная практика. Психологическая помощь в стрессовых ситуациях у педагогических работников

Преддипломная практика. Психологическая помощь в стрессовых ситуациях у педагогических работников Россия на мировом рынке технологий

Россия на мировом рынке технологий Итальянское Возрождение 6 класс

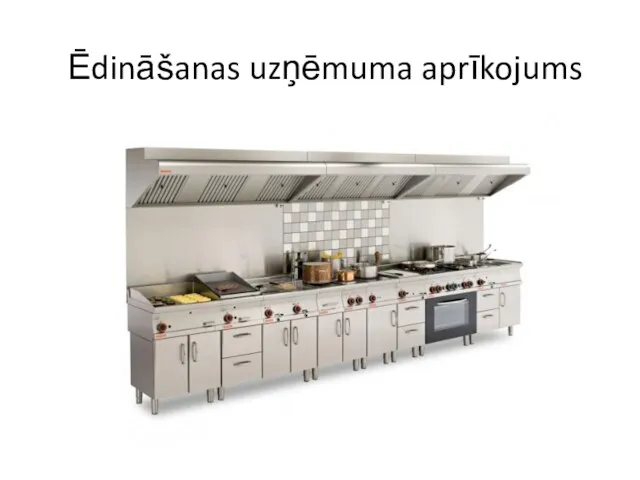

Итальянское Возрождение 6 класс Ēdināšanas uzņēmuma aprīkojums

Ēdināšanas uzņēmuma aprīkojums Частица как служебная часть речи

Частица как служебная часть речи Первопроходцы космоса

Первопроходцы космоса