Содержание

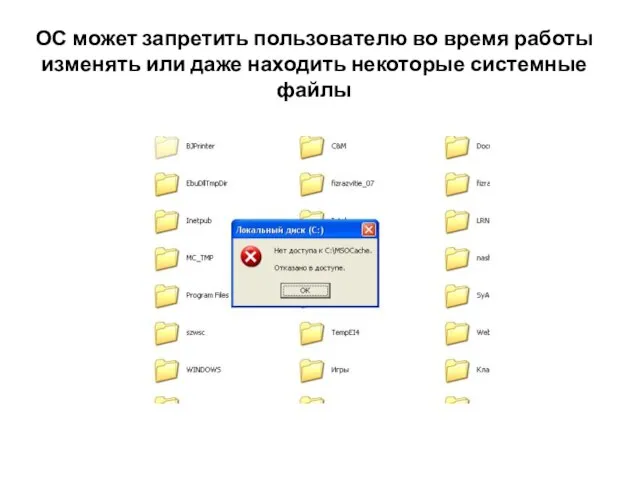

- 2. ОС может запретить пользователю во время работы изменять или даже находить некоторые системные файлы

- 4. Аутентификация —установление соответствия между пользователем и его учетной записью «логин» — от англ. «log in» —

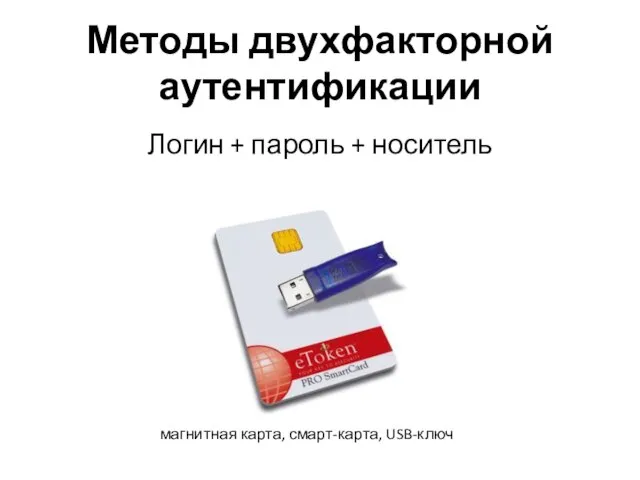

- 5. Методы двухфакторной аутентификации Логин + пароль + носитель магнитная карта, смарт-карта, USB-ключ

- 6. Биометрическая идентификация доступ предоставляется на основе анализа некоторых биологических показателей, уникальных для каждого человека (отпечатка его

- 7. Авторизация — проверка, имеет ли этот пользователь право выполнять такую операцию

- 8. Пароль по-прежнему наиболее часто используемое средство для выполнения аутентификации Подбор пароля руководствуясь имеющимися сведениями, злоумышленник начинает

- 9. Меры защиты никогда и нигде не разглашать пароль Не следует использовать простые пароли Нельзя использовать предсказуемые

- 10. Генераторы паролей — программы, которые порождают случайные пароли заданной длины.

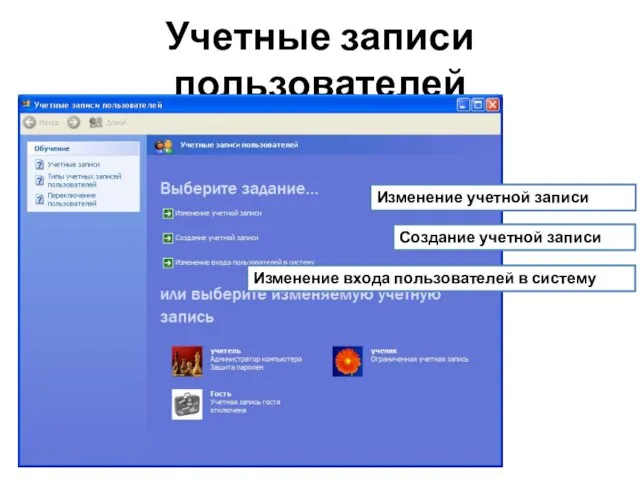

- 11. Учетные записи пользователей Изменение учетной записи Создание учетной записи Изменение входа пользователей в систему

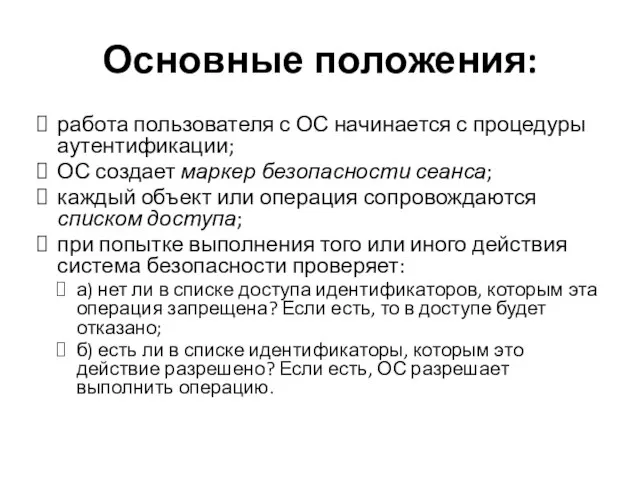

- 13. Основные положения: работа пользователя с ОС начинается с процедуры аутентификации; ОС создает маркер безопасности сеанса; каждый

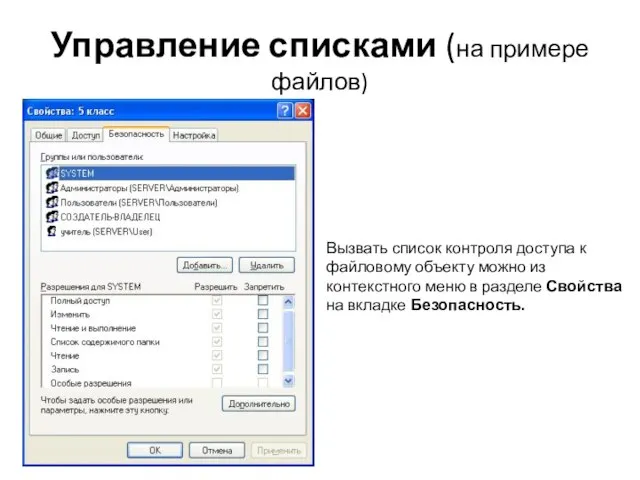

- 14. Управление списками (на примере файлов) Вызвать список контроля доступа к файловому объекту можно из контекстного меню

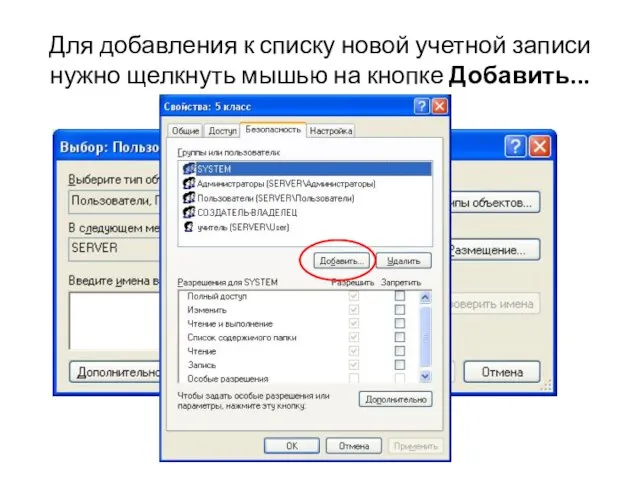

- 15. Для добавления к списку новой учетной записи нужно щелкнуть мышью на кнопке Добавить...

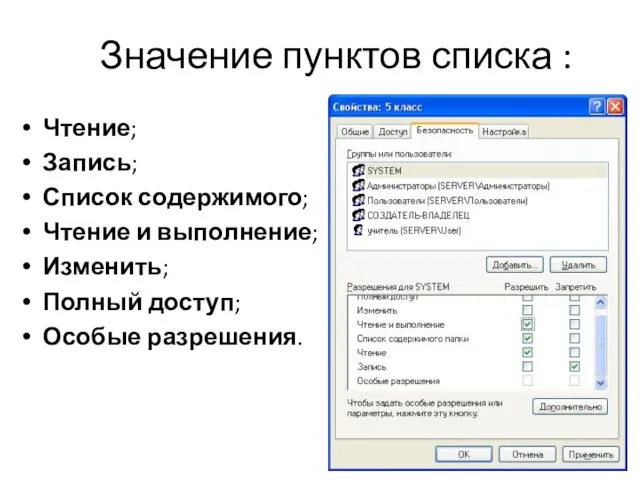

- 16. Значение пунктов списка : Чтение; Запись; Список содержимого; Чтение и выполнение; Изменить; Полный доступ; Особые разрешения.

- 18. Скачать презентацию

Особенности адаптации пятиклассников

Особенности адаптации пятиклассников АВТО-ПЕШЕХОДНЫЕ ТУРЫ в Крыму

АВТО-ПЕШЕХОДНЫЕ ТУРЫ в Крыму REI Satisfied customers is not the end!

REI Satisfied customers is not the end! Процесс менеджмента. Система функций

Процесс менеджмента. Система функций How to Write an AbstractКак написать аннотацию

How to Write an AbstractКак написать аннотацию Многообразие рыб

Многообразие рыб Pr. Simple vs Pr.Continuous (rule + ex.) (6-7кл)

Pr. Simple vs Pr.Continuous (rule + ex.) (6-7кл) Неметаллическое сырье для металлургии (флюсы, легирующие добавки)

Неметаллическое сырье для металлургии (флюсы, легирующие добавки) Математическое шоу

Математическое шоу Задержка роста плода

Задержка роста плода Презентация к уроку русского языка в 6 классе по теме Буквы О-Ё после шипящих и Ц в суффиксах прилагательных

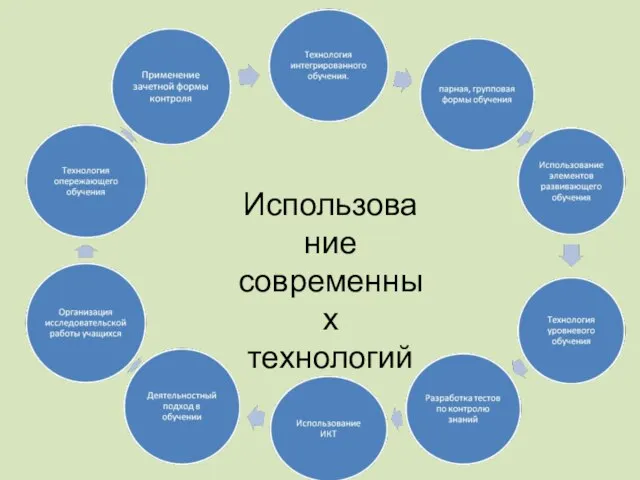

Презентация к уроку русского языка в 6 классе по теме Буквы О-Ё после шипящих и Ц в суффиксах прилагательных Использование современных технологий

Использование современных технологий The category of case

The category of case  Птичья азбука

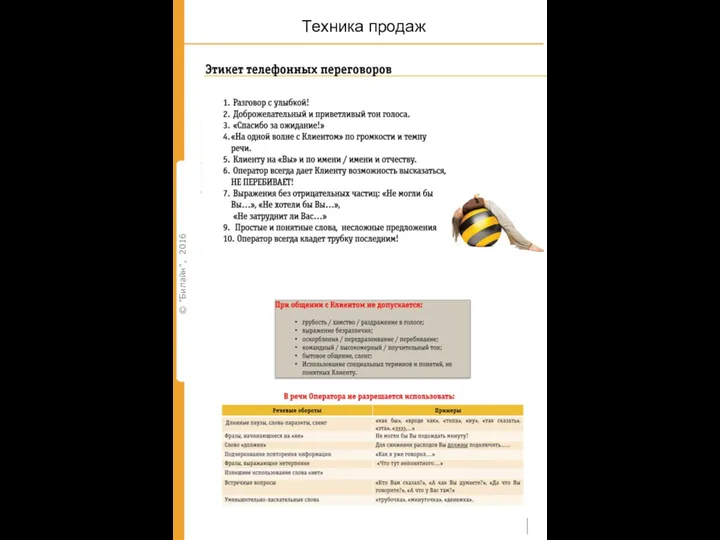

Птичья азбука Техника продаж Билайн

Техника продаж Билайн здоровье человека в наших руках

здоровье человека в наших руках Картинная галерея Евгений Онегин

Картинная галерея Евгений Онегин Сатиры А.Д.Кантемира

Сатиры А.Д.Кантемира Словарь ГИА

Словарь ГИА Презентация на тему осень

Презентация на тему осень  Научно-производственное предприятие Тепловодохран

Научно-производственное предприятие Тепловодохран Белгородская киностудия учебных фильмов БелКУФ

Белгородская киностудия учебных фильмов БелКУФ Время Present Perfect

Время Present Perfect Презентация на тему ДЕЛУ время – потехе час

Презентация на тему ДЕЛУ время – потехе час Познавательное развитие в изобразительной деятельности

Познавательное развитие в изобразительной деятельности Правила варки заправочных супов

Правила варки заправочных супов Традиции моей семьи

Традиции моей семьи Социальная психология практическое. Задание №8

Социальная психология практическое. Задание №8