Содержание

- 2. Основная литература 1 Грибунин, В. Г. Комплексная система защиты информации на пред-приятии : учеб. пособие для

- 3. Дополнительная литература 1 Бернет, С. Криптография. Официальное руководство RSA Security = RSA Security's Official Guide to

- 4. Интернет-ресурсы 1 Журнал «САПР и графика». – Режим доступа: http://www.sapr.ru. 2 САПР CAD/CAM/CAE - Системы Черчение

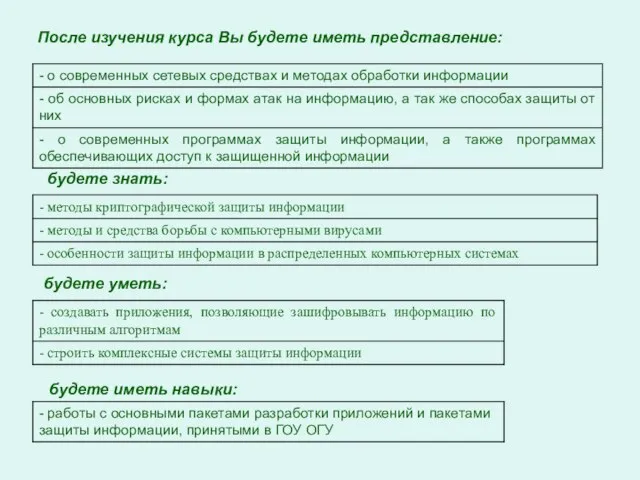

- 5. После изучения курса Вы будете иметь представление: будете знать: будете уметь: будете иметь навыки:

- 6. Лекция 1 – Введение в информационную безопасность при работе в автоматизированных системах Рассматриваемые вопросы: современная ситуация

- 7. Вопрос 1 - Современная ситуация в области информационной безопасности В современном обществе именно информация становится важнейшим

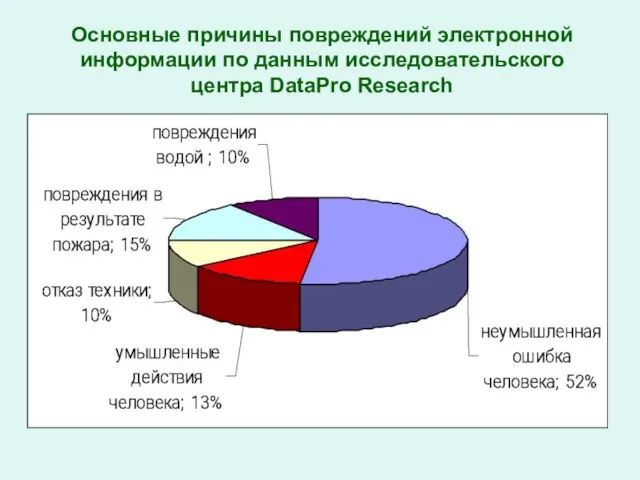

- 8. Основные причины повреждений электронной информации по данным исследовательского центра DataPro Research

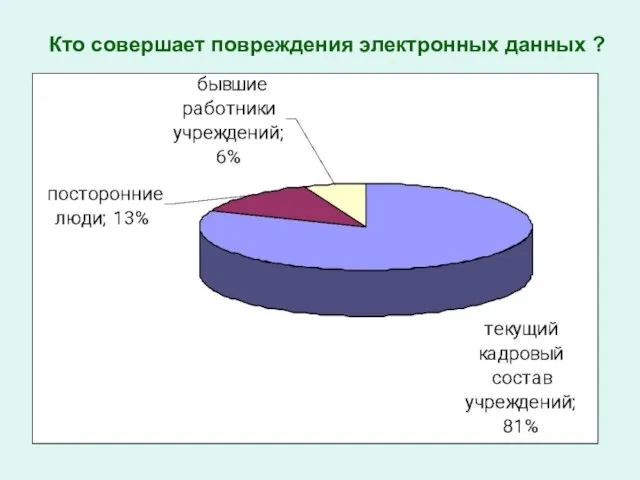

- 9. Кто совершает повреждения электронных данных ?

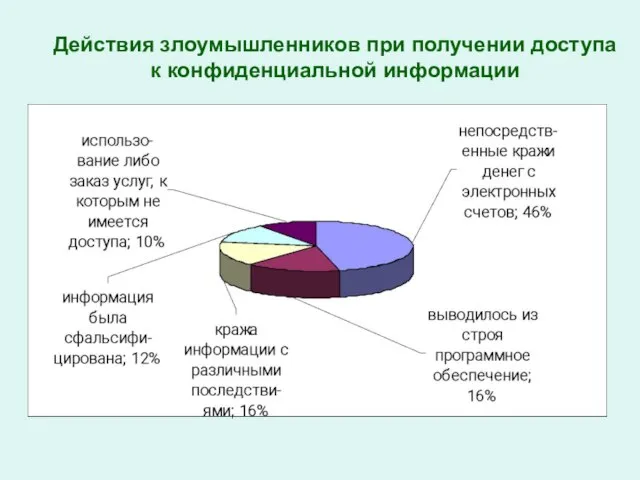

- 10. Действия злоумышленников при получении доступа к конфиденциальной информации

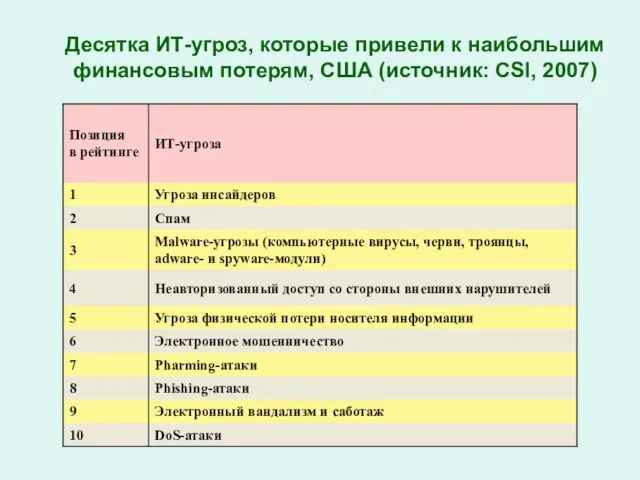

- 11. Десятка ИТ-угроз, которые привели к наибольшим финансовым потерям, США (источник: CSI, 2007)

- 12. Десятка ИТ-угроз, которые привели к наибольшим финансовым потерям, США (источник: CSI, 2007)

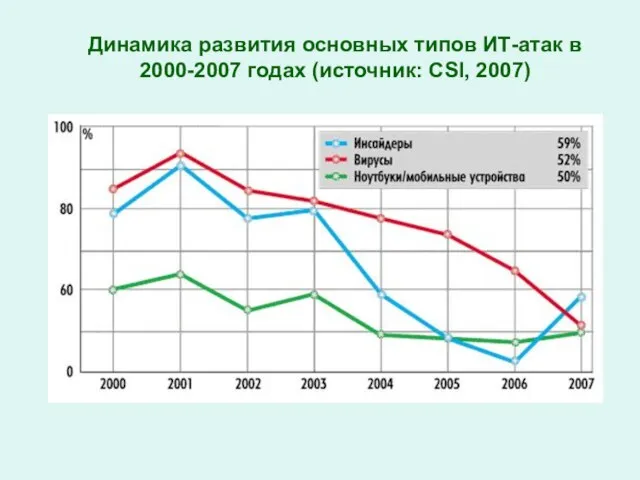

- 13. Динамика развития основных типов ИТ-атак в 2000-2007 годах (источник: CSI, 2007)

- 14. Число новых вредоносных программ, добавляемых в коллекцию «Лаборатории Касперского»

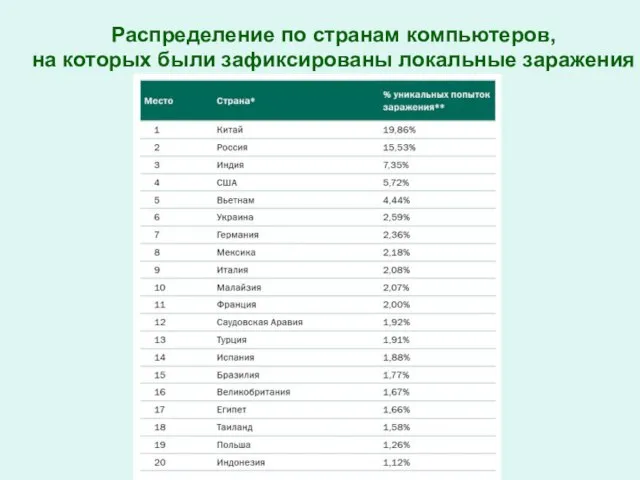

- 15. Распределение по странам компьютеров, на которых были зафиксированы локальные заражения

- 16. Затраты, связанные с наиболее распространенными инсайдерскими преступлениями в России (источник: PricewaterhouseCoopers, 2007)

- 17. Текущее и идеальное распределение времени специалистов по приватности данных

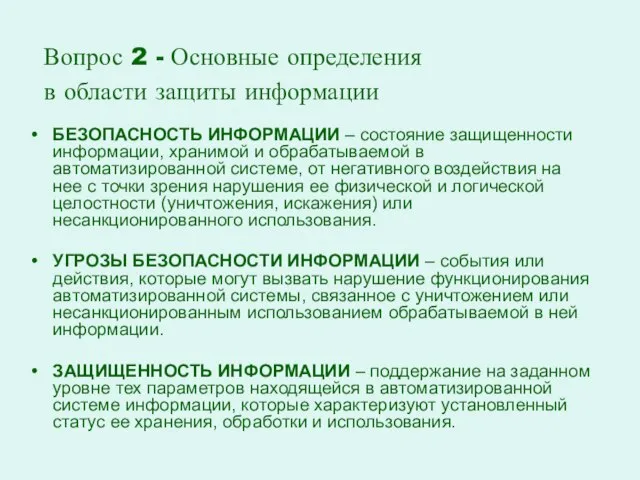

- 18. БЕЗОПАСНОСТЬ ИНФОРМАЦИИ – состояние защищенности информации, хранимой и обрабатываемой в автоматизированной системе, от негативного воздействия на

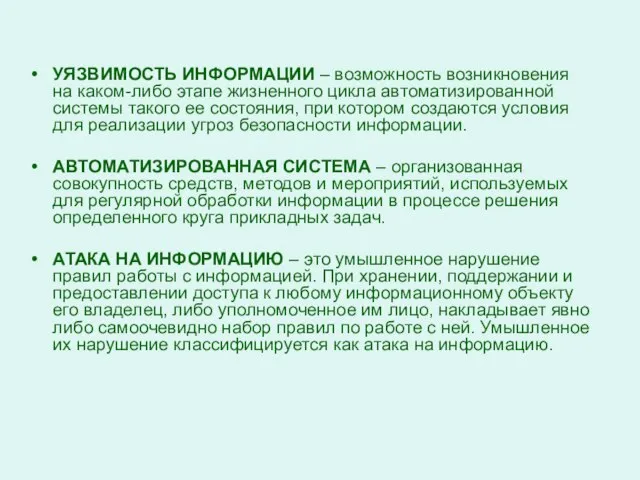

- 20. УЯЗВИМОСТЬ ИНФОРМАЦИИ – возможность возникновения на каком-либо этапе жизненного цикла автоматизированной системы такого ее состояния, при

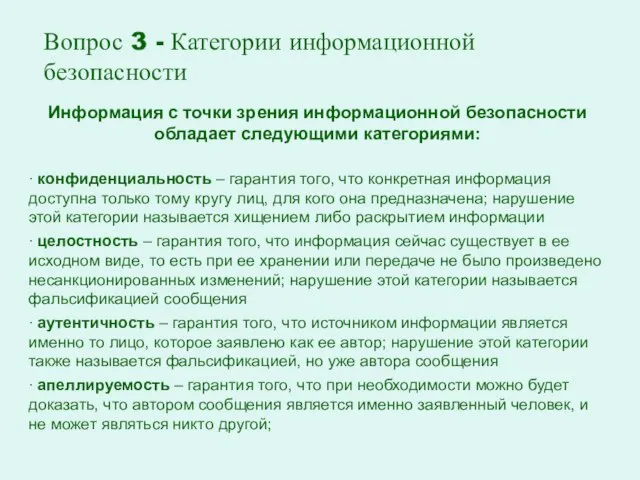

- 21. Информация с точки зрения информационной безопасности обладает следующими категориями: ∙ конфиденциальность – гарантия того, что конкретная

- 22. Категории информационной безопасности в отношении информационных систем: ∙ надежность – гарантия того, что система ведет себя

- 24. Скачать презентацию

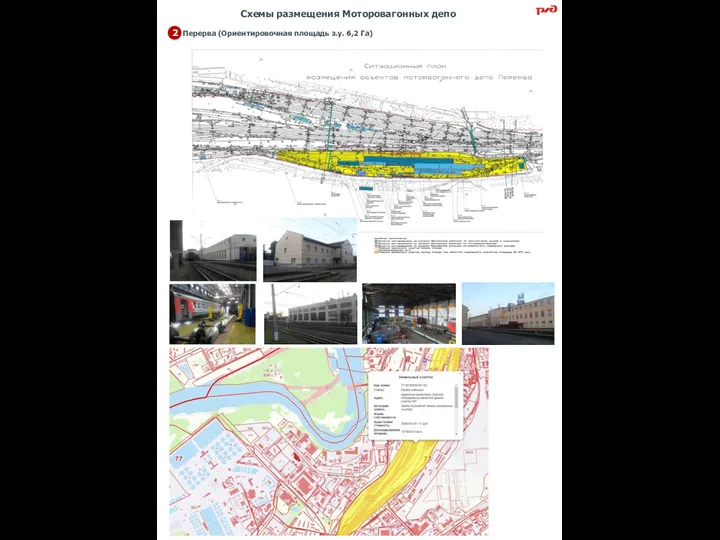

Пример схемы для ЕАСД. Схемы размещения моторовагонных депо

Пример схемы для ЕАСД. Схемы размещения моторовагонных депо CTI приложения для офисных АТС Panasonic KX-TD/KX-TDA семейства BLITZ. Описание и функции

CTI приложения для офисных АТС Panasonic KX-TD/KX-TDA семейства BLITZ. Описание и функции Моя любимая группа

Моя любимая группа Поэтический образ Родины

Поэтический образ Родины Исследовательская работа на тему: «В старопольской кухне и за польским столом»

Исследовательская работа на тему: «В старопольской кухне и за польским столом» Презентация на тему Воспитательно-образовательная работа с детьми подготовительной к школе группы

Презентация на тему Воспитательно-образовательная работа с детьми подготовительной к школе группы Физические и

Физические и Что такое JavaScriptЧто такое JavaScriptC# C++ Java Delphi Eiffel Simula D Io Objective-C Object Pascal VB.NET Visual DataFlex Perl PowerBuilder Python. - презентация

Что такое JavaScriptЧто такое JavaScriptC# C++ Java Delphi Eiffel Simula D Io Objective-C Object Pascal VB.NET Visual DataFlex Perl PowerBuilder Python. - презентация 2_5328138068648009249

2_5328138068648009249 Прикладное искусство первой половины ХХ века

Прикладное искусство первой половины ХХ века Счастливы те люди. Кто учит Библию.

Счастливы те люди. Кто учит Библию. Структура активов и пассивов предприятия АПК

Структура активов и пассивов предприятия АПК Колобок

Колобок День народного единства

День народного единства Продвижение в торговых сетях. Активные методы продвижения.

Продвижение в торговых сетях. Активные методы продвижения. Презентация на тему Моя малая Родина (1 класс)

Презентация на тему Моя малая Родина (1 класс) КУРС ИНФОРМАЦИОННАЯ КУЛЬТУРА И/ИЛИ КОМПЬЮТЕР НА УРОКЕ БИОЛОГИИ

КУРС ИНФОРМАЦИОННАЯ КУЛЬТУРА И/ИЛИ КОМПЬЮТЕР НА УРОКЕ БИОЛОГИИ Белорусский костюм (1)

Белорусский костюм (1) Новая Букмекерская контора BINOM

Новая Букмекерская контора BINOM Собачка из кругов

Собачка из кругов Презентация на тему Функциональная схема компьютера

Презентация на тему Функциональная схема компьютера  Пересмотр ГОСТ 32600. Версия ООО НПК Герметика

Пересмотр ГОСТ 32600. Версия ООО НПК Герметика Произведения искусства Микеланджело

Произведения искусства Микеланджело Психология как профессия

Психология как профессия Avez-vous des tomates?

Avez-vous des tomates? Волшебный мир

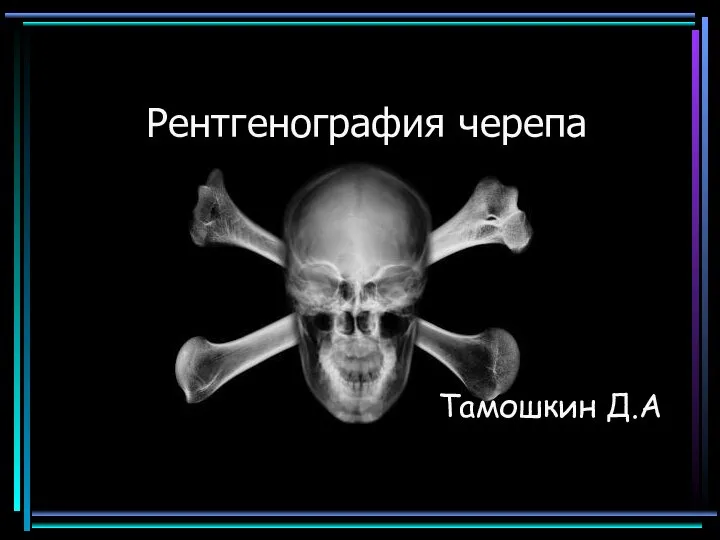

Волшебный мир Рентгенография черепа

Рентгенография черепа Пробелы в области юридических и иных знаний у сотрудников таможенных органов

Пробелы в области юридических и иных знаний у сотрудников таможенных органов