Содержание

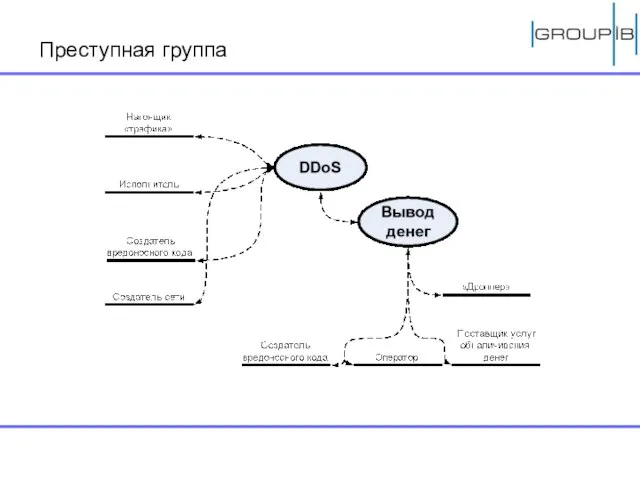

- 2. Преступная группа

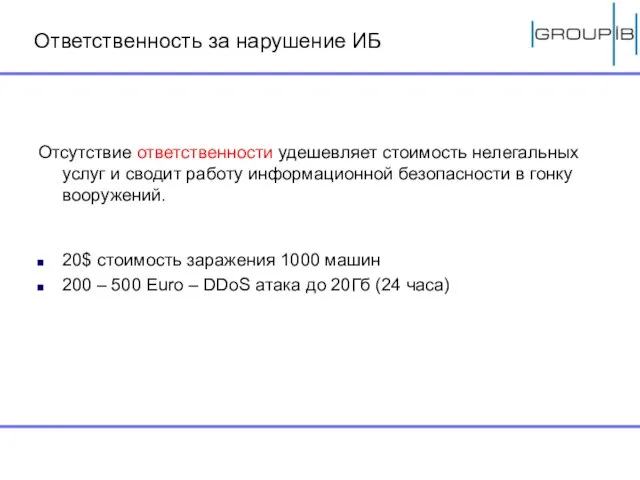

- 3. Ответственность за нарушение ИБ Отсутствие ответственности удешевляет стоимость нелегальных услуг и сводит работу информационной безопасности в

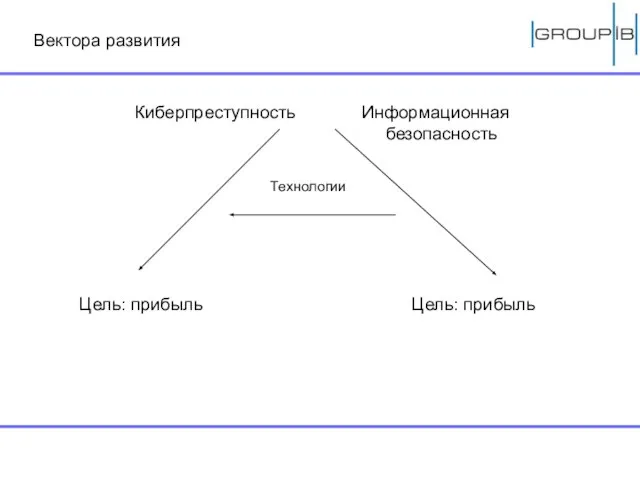

- 4. Вектора развития Киберпреступность Информационная безопасность Технологии Цель: прибыль Цель: прибыль

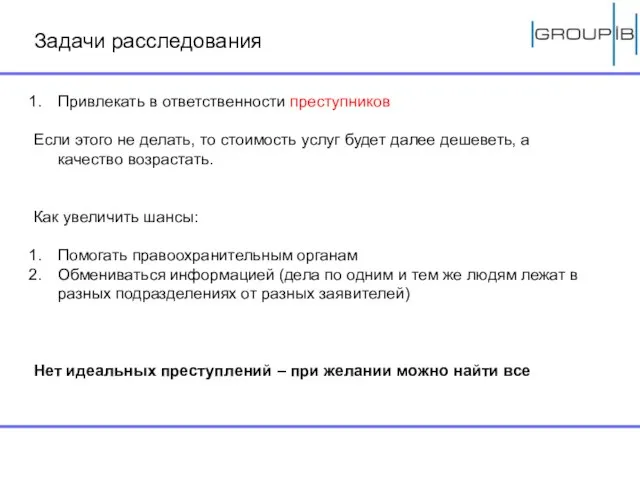

- 5. Задачи расследования Привлекать в ответственности преступников Если этого не делать, то стоимость услуг будет далее дешеветь,

- 6. Бот-сети. Тенденции 2009- 2010 1. Интеллектуальные боты 2. Появление ещё большого количества непрофессиональных бот сетей: с

- 7. Бот-сети. Технологии First come – установление патчей после заражения; 2. Port knocking – аутентификация; 3. Использование

- 8. DDoS атаки В 2009 году основными сферами деятельности, подвергшимися DDoS атакам являлись: Банковские платежные системы Системы

- 9. DDoS атаки С прошлой недели и по текущий момент (с 15 апреля) медицинские клиники магазины автозапчастей

- 10. Расследование обстоятельств DDoS Используем возможности Honeynet

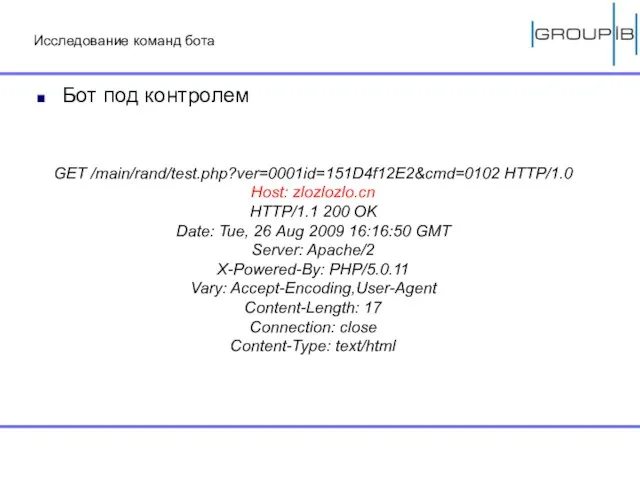

- 11. Исследование команд бота Бот под контролем GET /main/rand/test.php?ver=0001id=151D4f12E2&cmd=0102 HTTP/1.0 Host: zlozlozlo.cn HTTP/1.1 200 OK Date: Tue,

- 12. Где находится URL? Бот под контролем Host: zlozlozlo.cn IP: далеко.далеко.далеко.далеко Делаем трассировку!

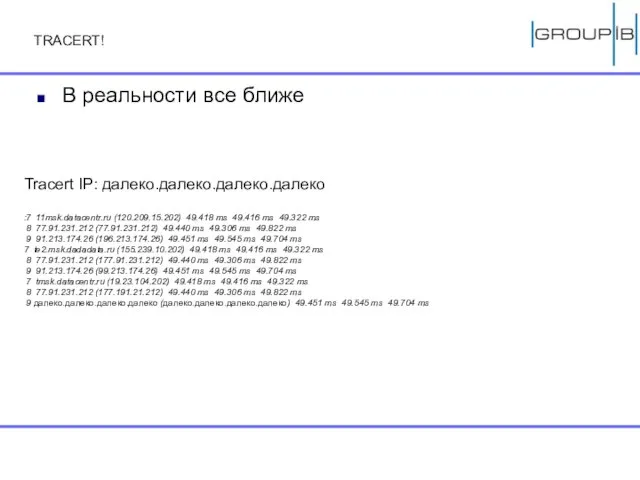

- 13. TRACERT! В реальности все ближе Tracert IP: далеко.далеко.далеко.далеко :7 11msk.datacentr.ru (120.209.15.202) 49.418 ms 49.416 ms 49.322

- 14. + и - Преимущества: Быстро Бесплатно Если сервер в РФ расследование упрощается в разы Есть вредоносная

- 15. Автономные сети Смотрим схему

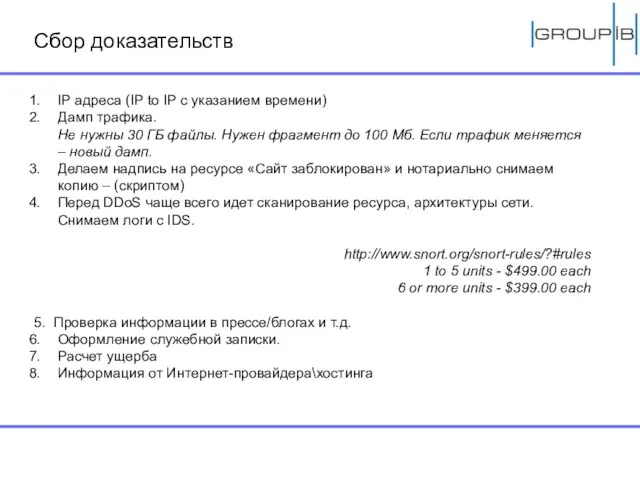

- 16. Сбор доказательств IP адреса (IP to IP c указанием времени) Дамп трафика. Не нужны 30 ГБ

- 17. Сбор доказательств на стороне ISP В договоре на оказание телекоммуникационных услуг добавьте пункт о Ваших требованиях

- 18. Хорошие новости В новых комментариях к УК РФ, выпущенных Верховным судом РФ – официальное признание создание

- 19. Бот-сети. Наши меры Информация для IPS в режиме реального времени о нахождении бот-машин в их сетях.

- 20. Бот-сети. Наши меры Создание, поддержание, развитие Российского сегмента Honeynet Project Бесплатно устанавливаем HoneyPots, WatchDogs и другие

- 21. Бот-сети и киберпреступность. Наши меры Срочная бесплатная рассылка Group-IB & RISSPA: методы совершения компьютерных преступлений; сообщения

- 22. Бот-сети. Проблемы 1. Отсутствие в России работающих CERT’ов (Computer Emergency Response Team) 2. Отсутствие работающих международных

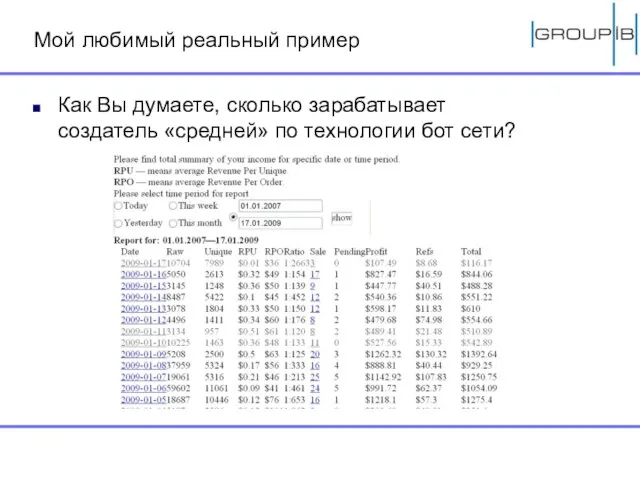

- 23. Мой любимый реальный пример Как Вы думаете, сколько зарабатывает создатель «средней» по технологии бот сети?

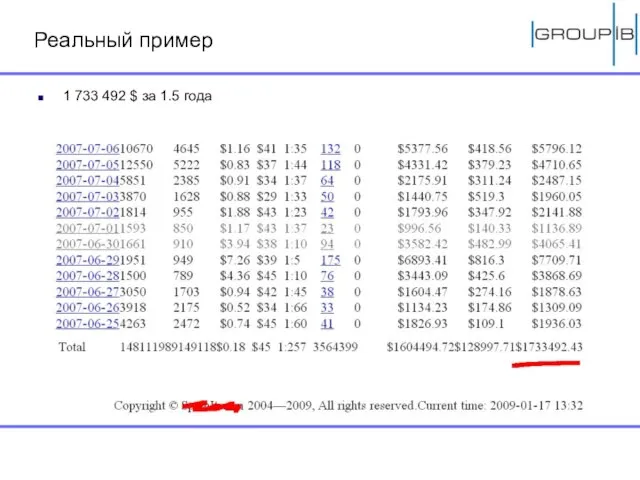

- 24. Реальный пример 1 733 492 $ за 1.5 года

- 26. Скачать презентацию

Понимание красоты человека в европейском и русском искусстве

Понимание красоты человека в европейском и русском искусстве Презентация на тему Лермонтов "Мцыри"

Презентация на тему Лермонтов "Мцыри"  Мастер – класс по русскому языку (технология Ю.А.Поташкиной)

Мастер – класс по русскому языку (технология Ю.А.Поташкиной) My favourite book

My favourite book Волнистые попугаи

Волнистые попугаи Письменность Древнего Египта

Письменность Древнего Египта Презентация аватария

Презентация аватария Методика тренировки для повышения результативности ловящего блока

Методика тренировки для повышения результативности ловящего блока Достопримечательности стран мира

Достопримечательности стран мира Мир глазами астронома 4 класс

Мир глазами астронома 4 класс The British Royal Family

The British Royal Family Политика качества

Политика качества Gabbiani_(5_Мот)

Gabbiani_(5_Мот) Развитие критического мышления

Развитие критического мышления След Великой отечественной войны в моей семье.

След Великой отечественной войны в моей семье. Жесткое обращение с детьми

Жесткое обращение с детьми Праздничное агентство Зеркало души

Праздничное агентство Зеркало души Скандинавы. V-XI века.

Скандинавы. V-XI века. Моя профессия - библиотекарь

Моя профессия - библиотекарь Доходы и расходы семьи.

Доходы и расходы семьи. Фармакоэпидемиология

Фармакоэпидемиология Дизайнер календарів

Дизайнер календарів Презентация на тему Ермак

Презентация на тему Ермак  Реформы Российской Империи

Реформы Российской Империи Легенда смены. Развивающие клубы

Легенда смены. Развивающие клубы Отцово древо

Отцово древо Функции инверсии в художественном тексте

Функции инверсии в художественном тексте Насилие в семье: виды, формы, последствия

Насилие в семье: виды, формы, последствия