Слайд 2Вопросы по теме

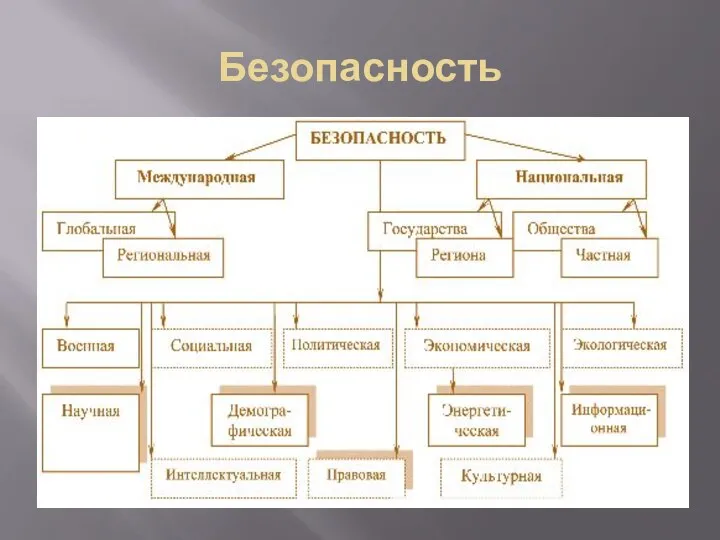

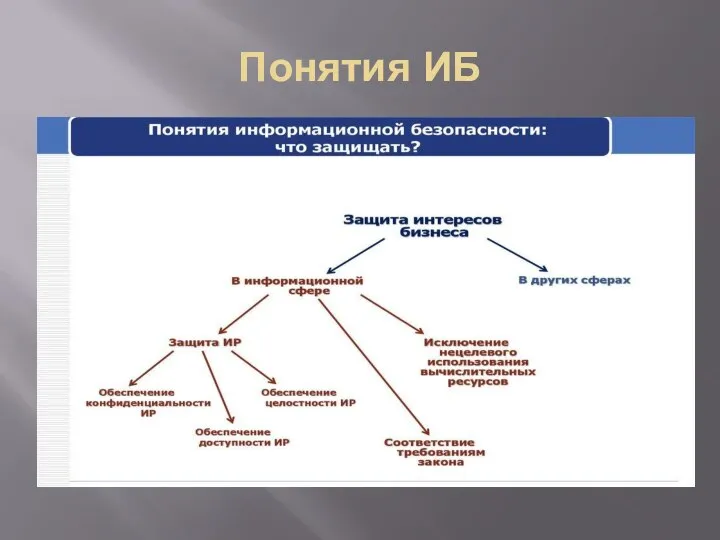

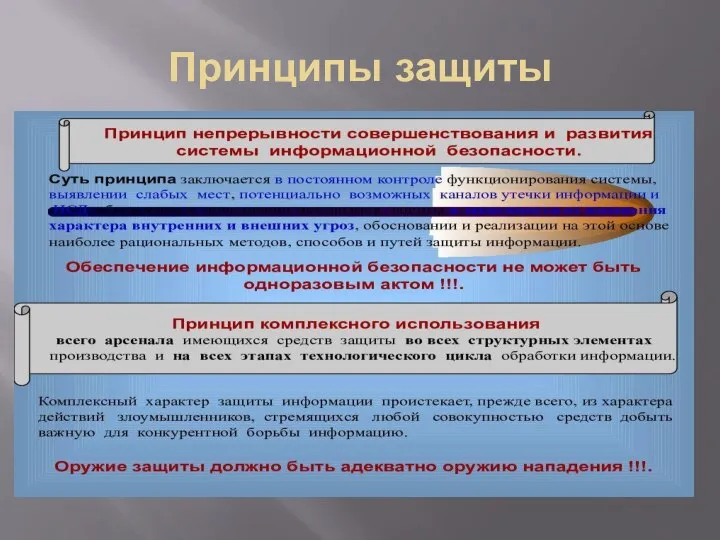

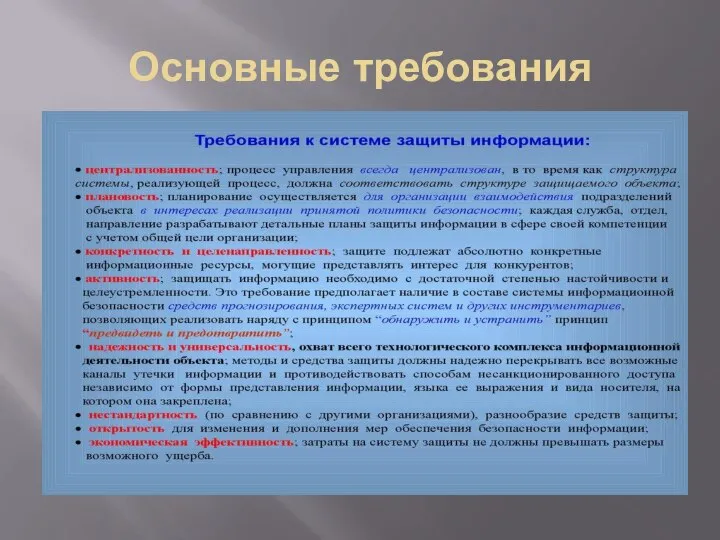

Сущность и основные вопросы информационной безопасности

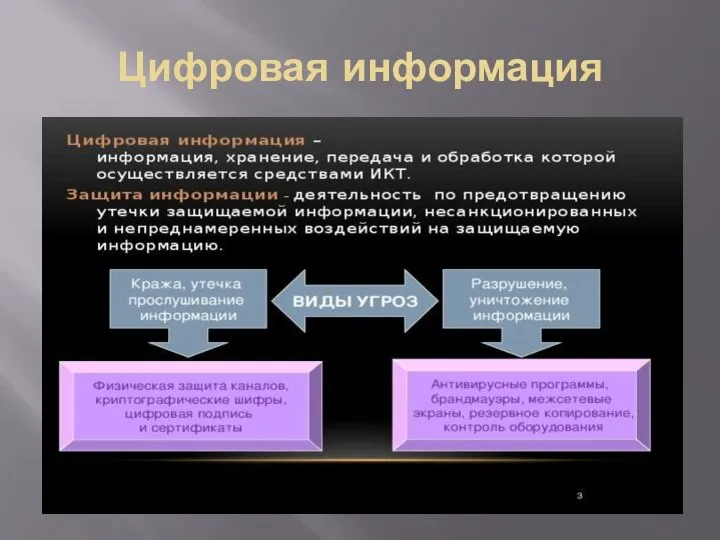

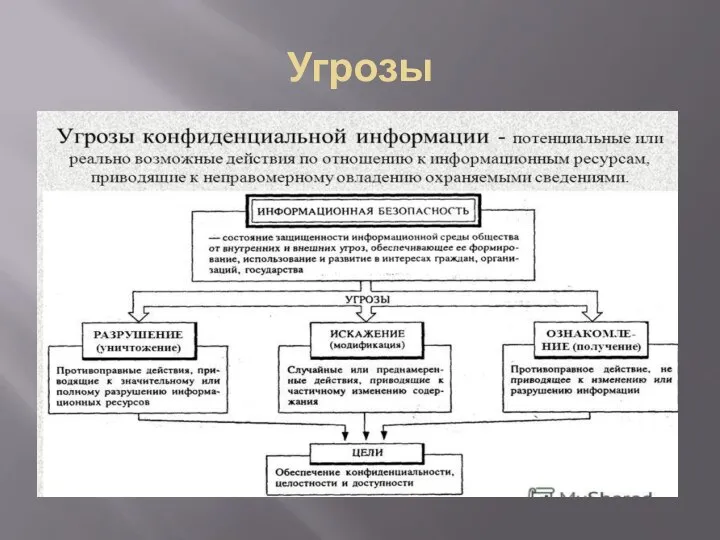

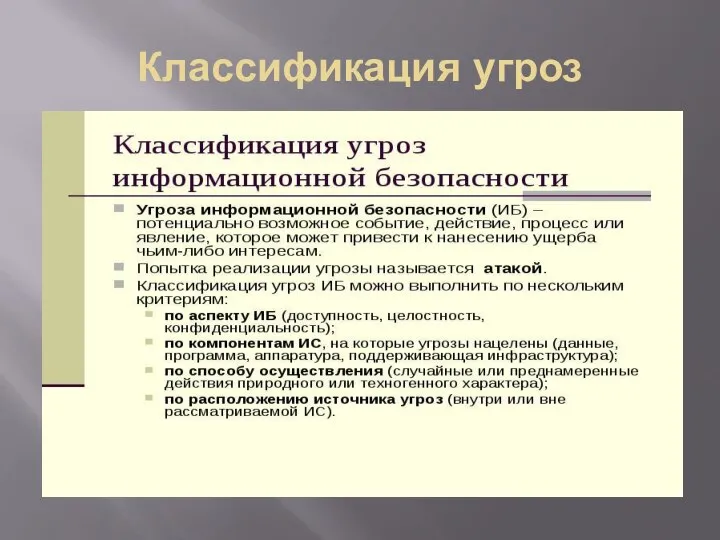

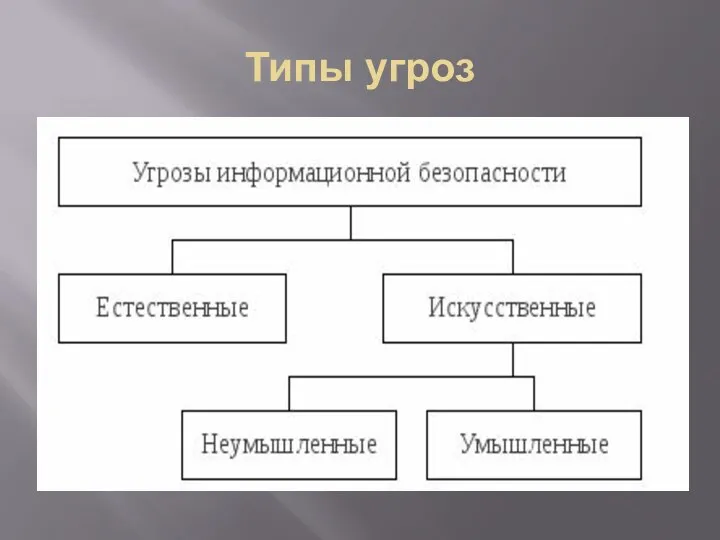

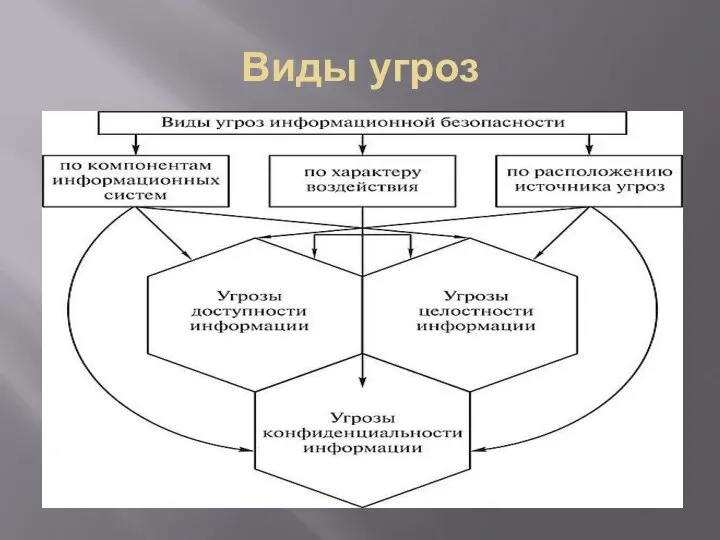

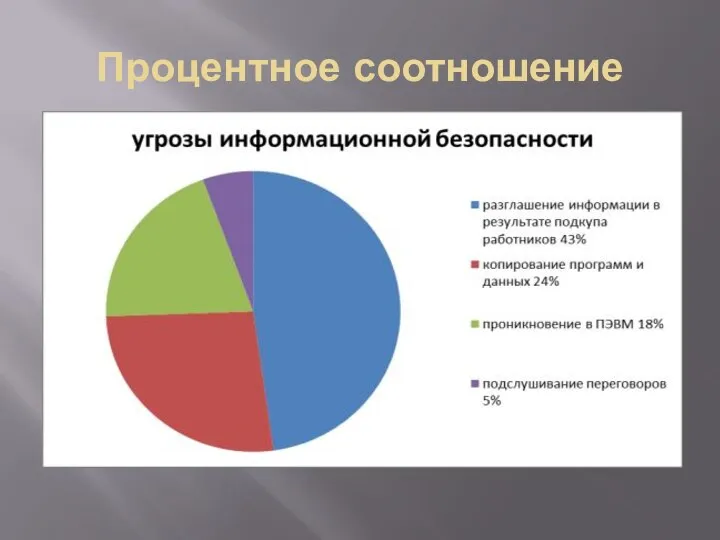

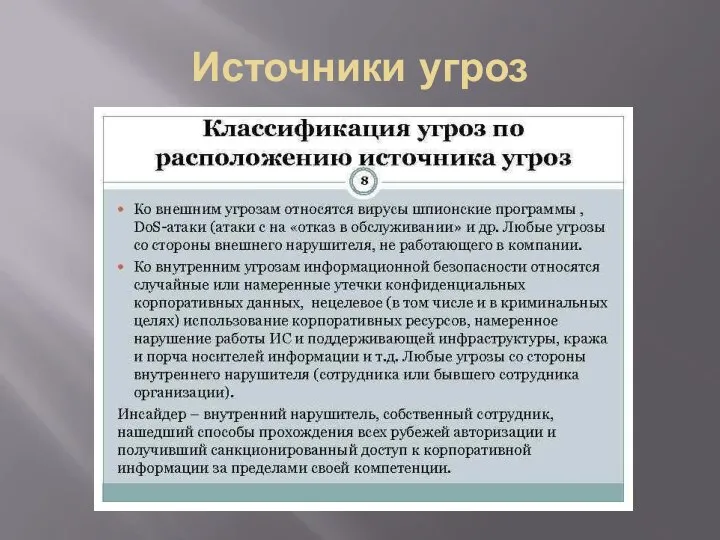

Виды угроз информационной безопасности

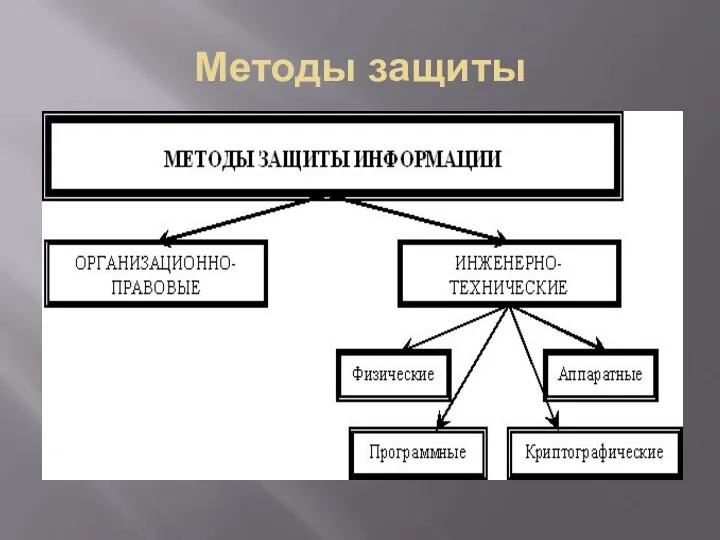

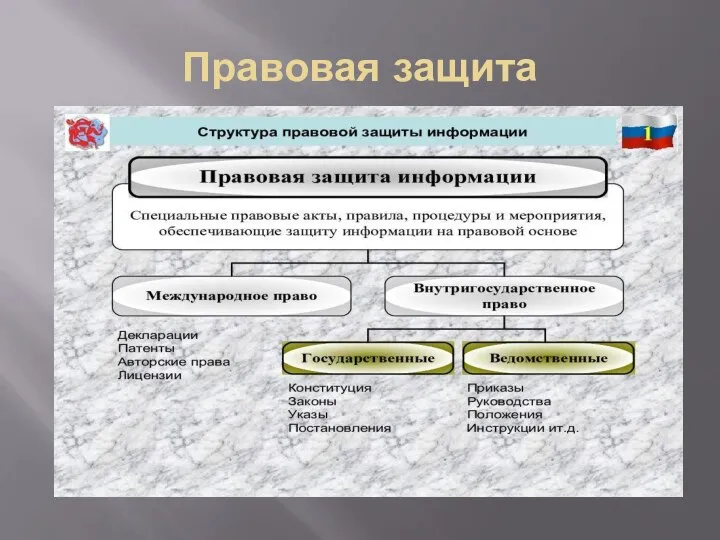

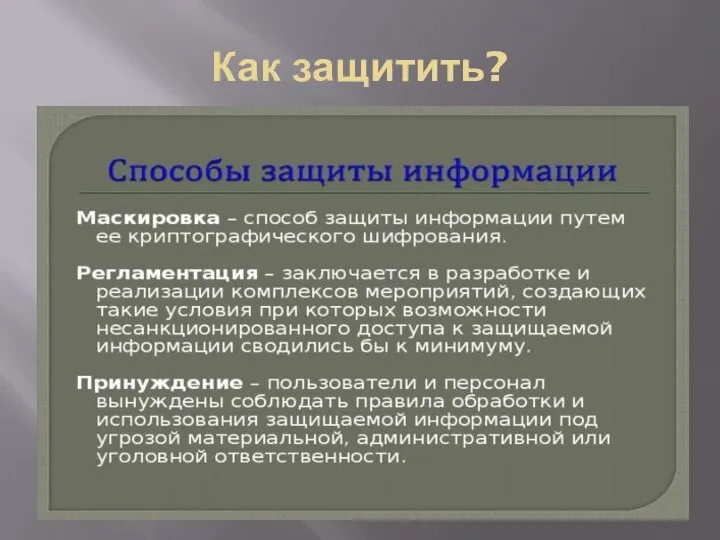

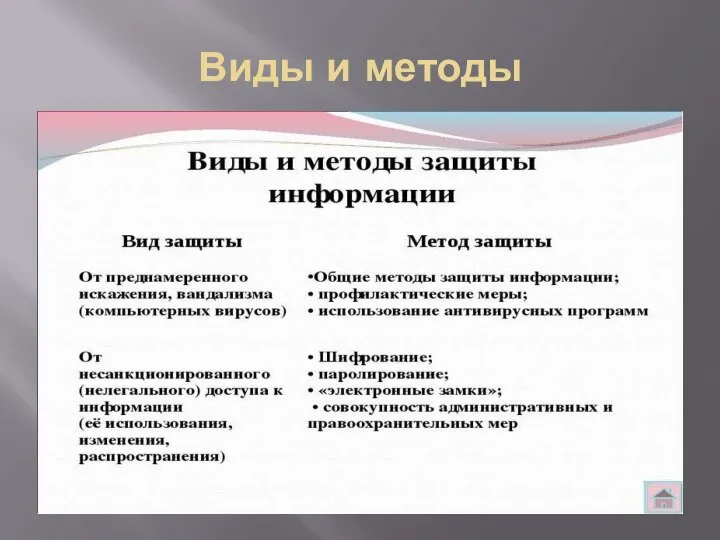

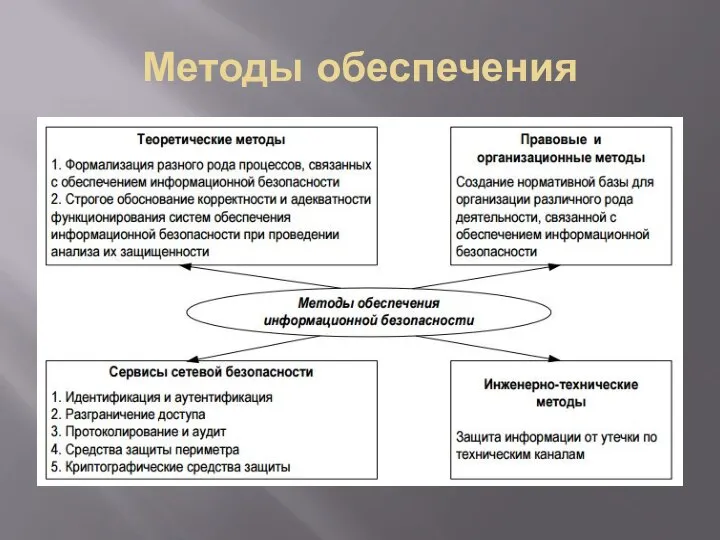

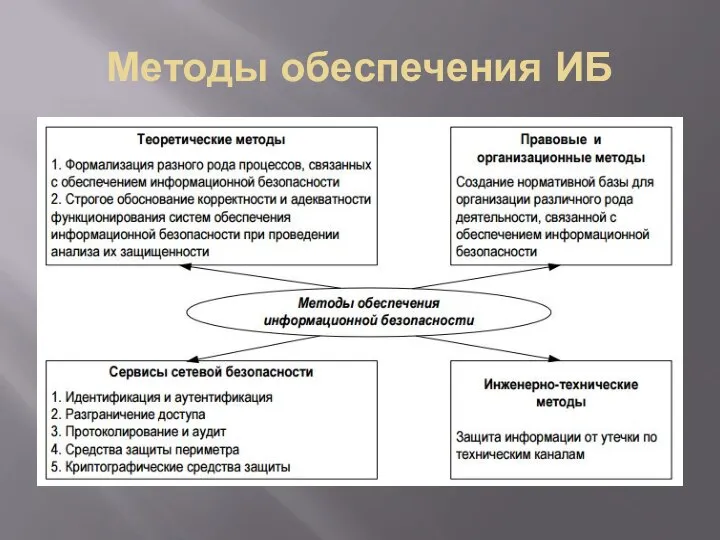

Методы и

средства защиты информации

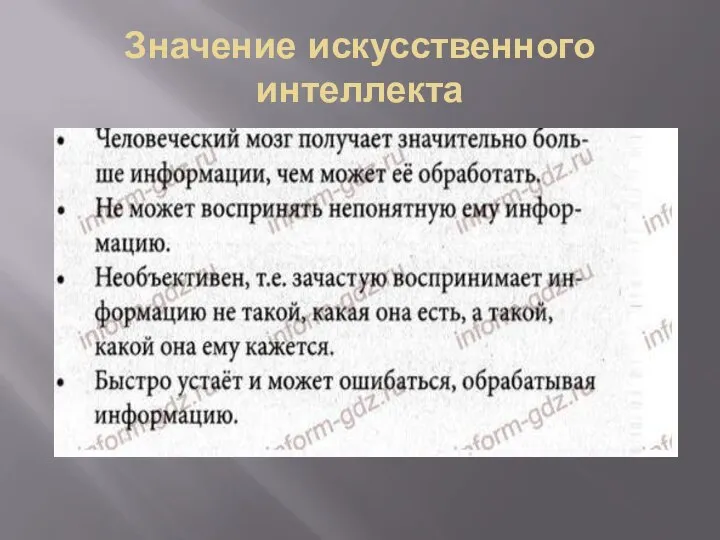

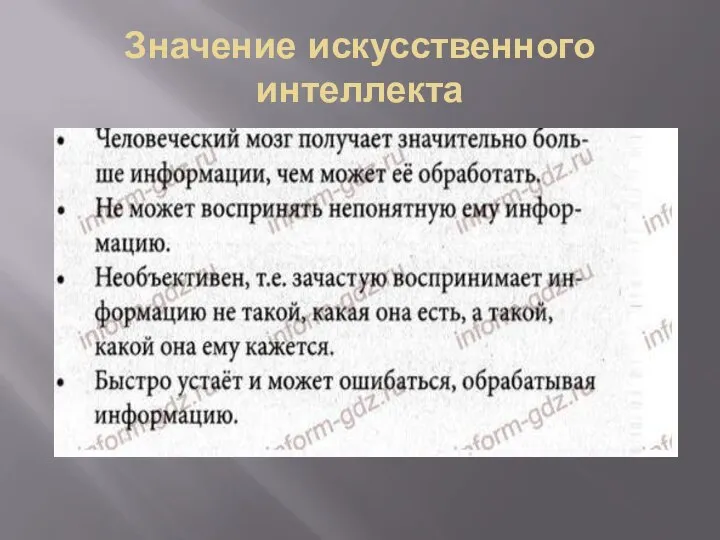

Слайд 13Значение искусственного интеллекта

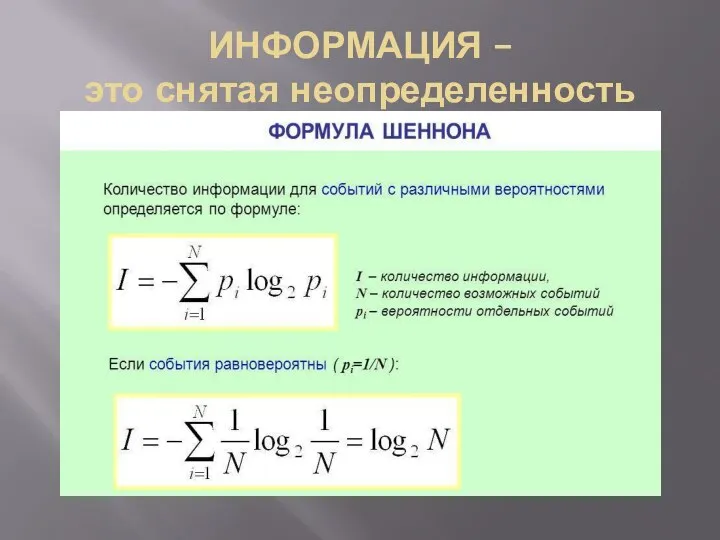

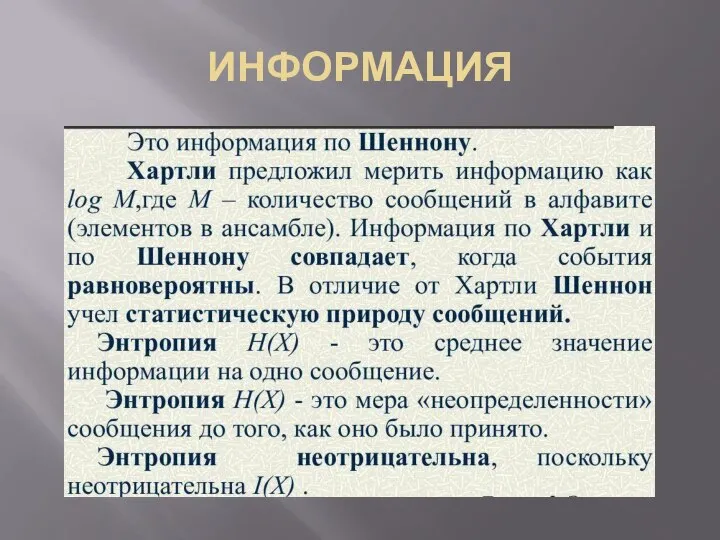

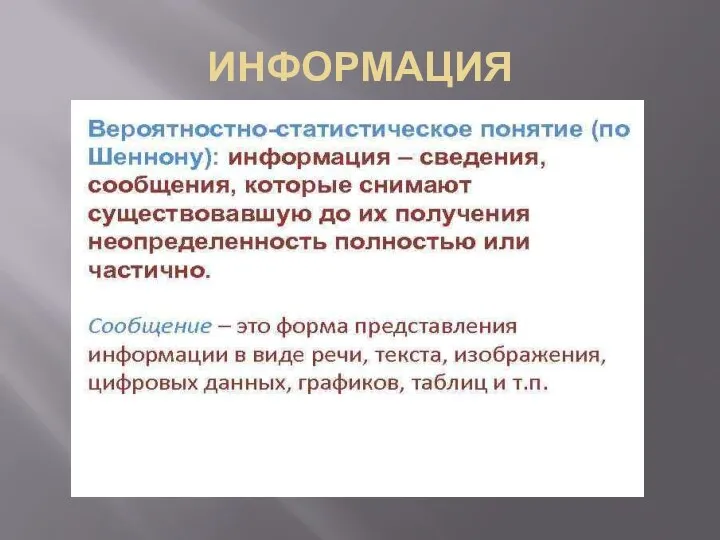

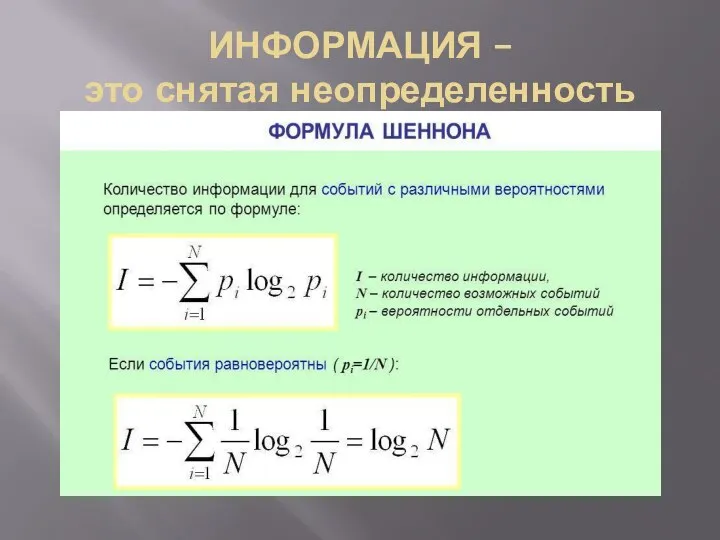

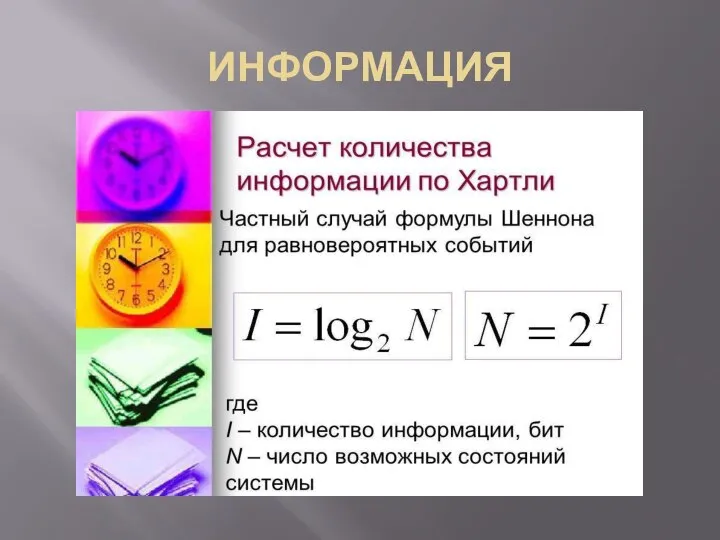

Слайд 16ИНФОРМАЦИЯ –

это снятая неопределенность

Слайд 21Модель информационной безопасности

Слайд 23Определение информационной безопасности

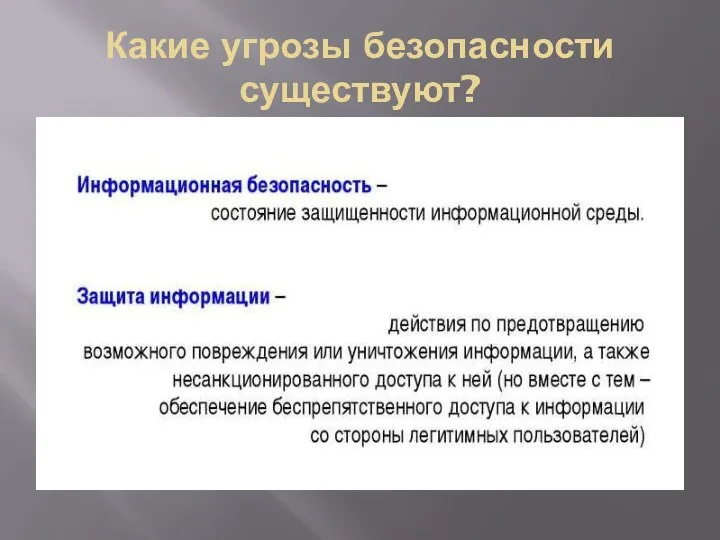

Слайд 26Какие угрозы безопасности существуют?

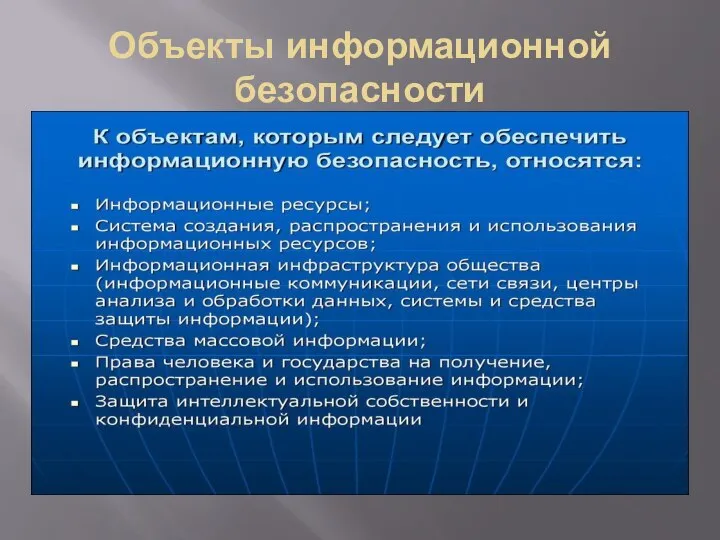

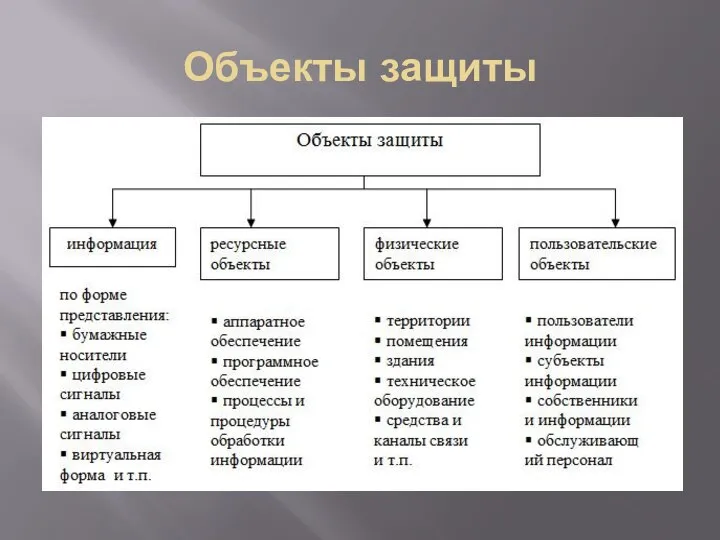

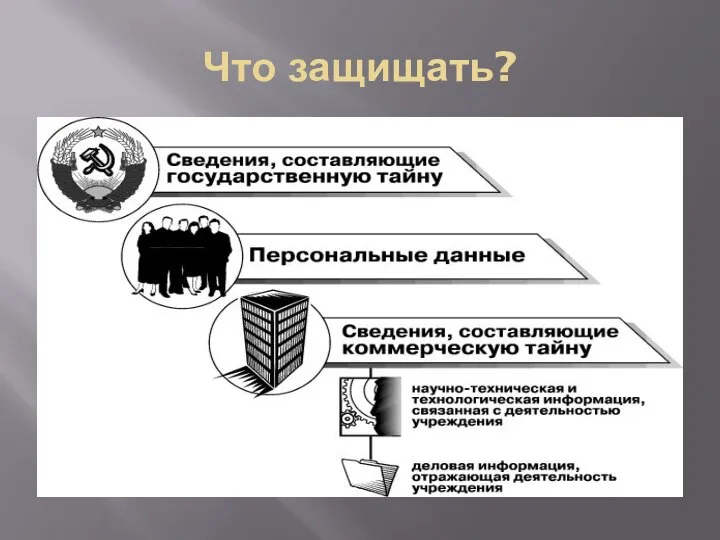

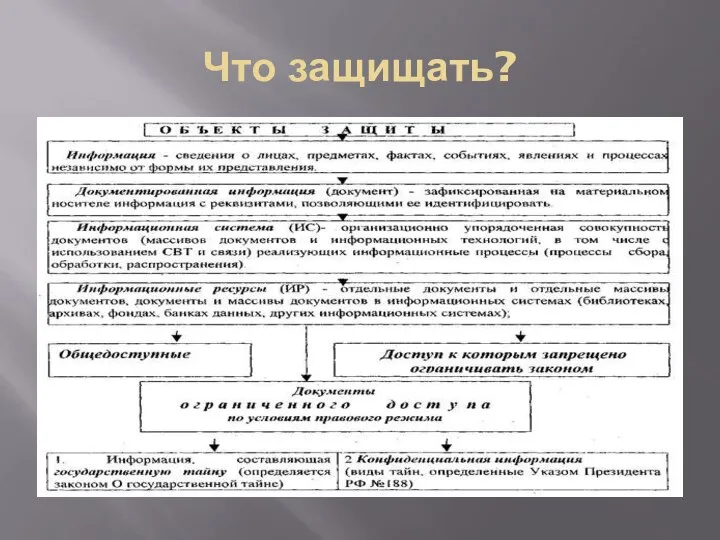

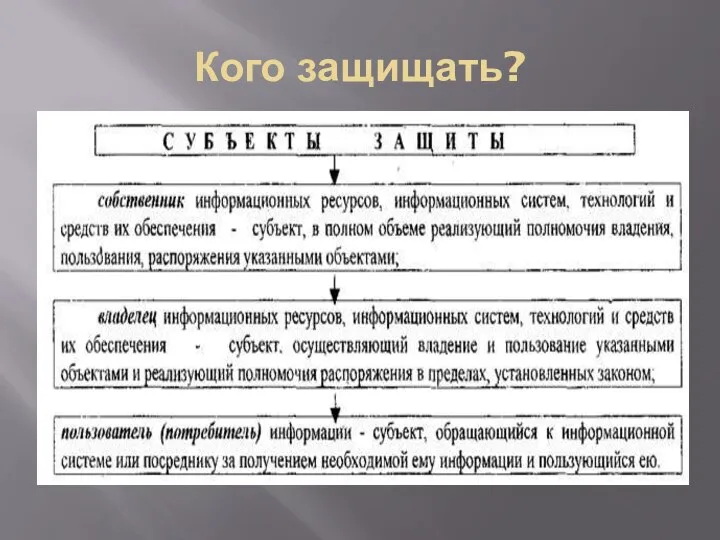

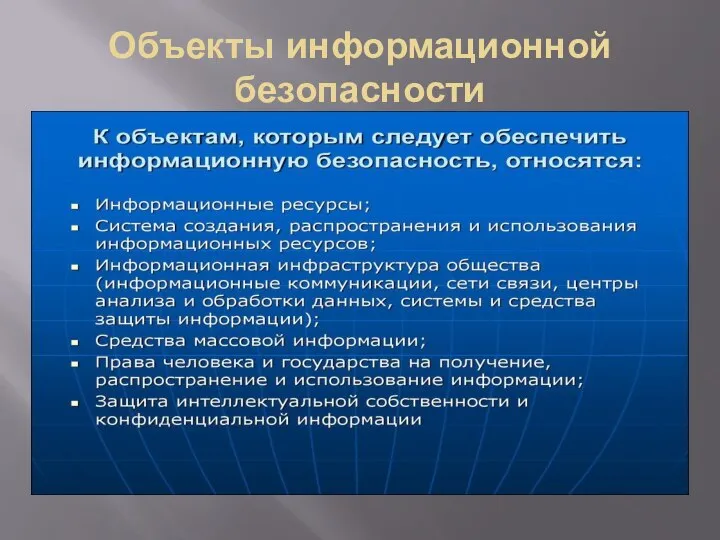

Слайд 42Объекты информационной безопасности

Слайд 46Моделирование ИБ

Исследование информационной безопасности существующими в науке методами моделирования следует рассматривать

как процесс объективно обусловленный, имеющий целью разработать научное обеспечение для концепции информационной безопасности как составляющей национальной безопасности и путем внедрения новых информационных технологий повысить результативность деятельности по ее реализации.

Слайд 47Исследование операций

Исследование операций — применение математических, количественных методов для обоснования решений во

всех областях целенаправленной человеческой деятельности. Исследование операций начинается тогда, когда для обоснования решений применяется тот или другой математический аппарат.

Цель исследования операций — предварительное количественное обоснование оптимальных решений с опорой на показатель эффективности. Само принятие решения выходит за рамки исследования операций и относится к компетенции ответственного лица (лиц).

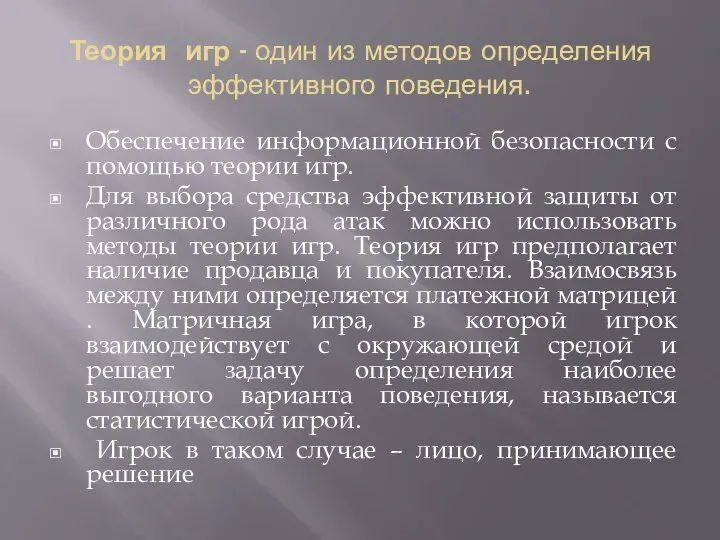

Слайд 49Теория игр - один из методов определения эффективного поведения.

Обеспечение информационной безопасности с

помощью теории игр.

Для выбора средства эффективной защиты от различного рода атак можно использовать методы теории игр. Теория игр предполагает наличие продавца и покупателя. Взаимосвязь между ними определяется платежной матрицей . Матричная игра, в которой игрок взаимодействует с окружающей средой и решает задачу определения наиболее выгодного варианта поведения, называется статистической игрой.

Игрок в таком случае – лицо, принимающее решение

Чему меня научил scratch?

Чему меня научил scratch? Новые направления и технологии в техническом творчестве старшеклассников. Виды моделизма

Новые направления и технологии в техническом творчестве старшеклассников. Виды моделизма Префиксная и постфиксная формы записи выражений

Префиксная и постфиксная формы записи выражений Правдивая или ложная информация

Правдивая или ложная информация Информационная система как объект воздействия злоумышленников

Информационная система как объект воздействия злоумышленников Одномерные массивы

Одномерные массивы Системы счисления

Системы счисления Информация и знания. УМК 5-7 классов

Информация и знания. УМК 5-7 классов Как поставить всем нет

Как поставить всем нет Алгоритмы с ветвлением

Алгоритмы с ветвлением Закупка трафика в плюс

Закупка трафика в плюс Информационно-поисковые системы

Информационно-поисковые системы Кодирование текстовой информации

Кодирование текстовой информации СУБД. Способы организации баз данных

СУБД. Способы организации баз данных Запуск программ. Виды меню

Запуск программ. Виды меню Создание-редактирование новостройки и типов квартир

Создание-редактирование новостройки и типов квартир Алгоритмы и исполнители

Алгоритмы и исполнители Решение для автоматизации выездного обслуживания

Решение для автоматизации выездного обслуживания Приложения, которые нужны людям с ограниченными возможностями

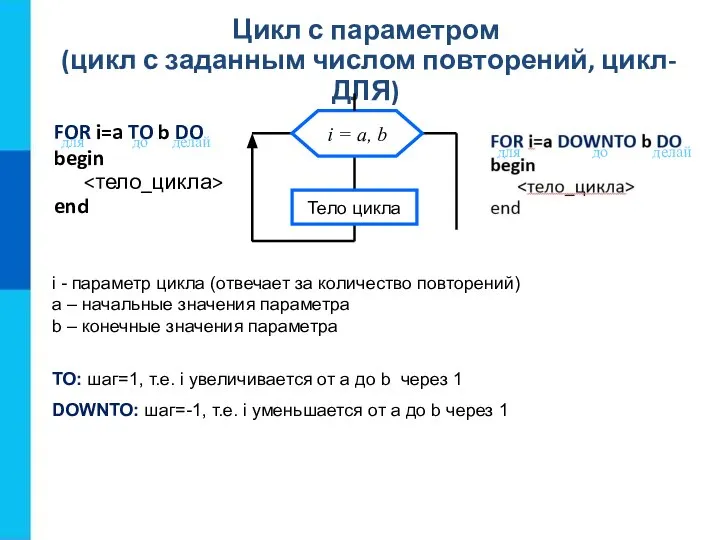

Приложения, которые нужны людям с ограниченными возможностями Цикл с параметром

Цикл с параметром Кодирование и шифрование данных

Кодирование и шифрование данных Построение новых функций в среде muLisp. Вычисляемые функции

Построение новых функций в среде muLisp. Вычисляемые функции Современная библиотека

Современная библиотека Мое творчество. Компьютерная графика

Мое творчество. Компьютерная графика Лицензионные, условно бесплатные и свободно распространяемые программы

Лицензионные, условно бесплатные и свободно распространяемые программы Циклические вычислительные процессы. Тема 7

Циклические вычислительные процессы. Тема 7 Проект: Апостол языка

Проект: Апостол языка Определение как логическая операция

Определение как логическая операция