Содержание

- 2. Защищаемая информация* * Это информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых

- 3. Виды угроз для цифровой информации Утечка информации – кража или копирование бумажных документов, прослушивание телефонных разговоров,

- 4. Меры защиты информации Основные правила безопасности: периодически осуществлять резервное копирование: файлы с наиболее важными данными дублировать

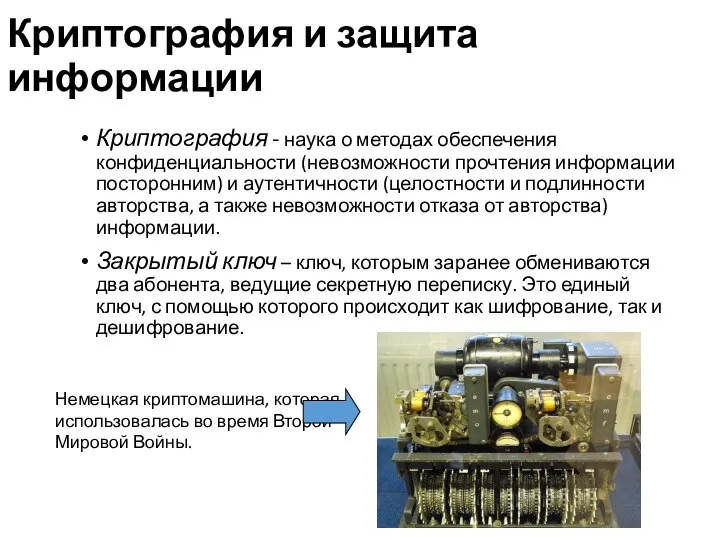

- 5. Криптография и защита информации Криптография - наука о методах обеспечения конфиденциальности (невозможности прочтения информации посторонним) и

- 7. Скачать презентацию

Общие требования к структуре и содержанию электронного образовательного ресурса

Общие требования к структуре и содержанию электронного образовательного ресурса Lektsia_2_Izbytochnost_LAN_Chast_1 (1)

Lektsia_2_Izbytochnost_LAN_Chast_1 (1) Методология IDEF0

Методология IDEF0 Одобрение Онлайн по объектам на ДомКлик

Одобрение Онлайн по объектам на ДомКлик Кодирование чисел. Системы счисления

Кодирование чисел. Системы счисления Электронное портфолио обучающихся

Электронное портфолио обучающихся Логические основы вычислительной техники

Логические основы вычислительной техники Создание формы объектов

Создание формы объектов Вопрос как способ получения информации. Виды вопросов с примерами

Вопрос как способ получения информации. Виды вопросов с примерами Методы моделирования и расчета свайных фундаментов в SCAD Office

Методы моделирования и расчета свайных фундаментов в SCAD Office Презентация на тему Форматирование текста

Презентация на тему Форматирование текста  У тебя зазвонил телефон Интегрированный урок русского языка и информатики. 8 класс

У тебя зазвонил телефон Интегрированный урок русского языка и информатики. 8 класс Программа 600 баллов, или ловля голавля

Программа 600 баллов, или ловля голавля Какие технологии самые современные?

Какие технологии самые современные? Презентация на тему Алгебра логики вторая часть

Презентация на тему Алгебра логики вторая часть  Элементы современной электронной презентации на примере проекта Моя группа

Элементы современной электронной презентации на примере проекта Моя группа Эксплуатационные требования к компьютерному рабочему месту

Эксплуатационные требования к компьютерному рабочему месту Программное обеспечение для партнеров

Программное обеспечение для партнеров Моделирование и формализация: разработка экономических моделей в среде MS Excel. 10 класс

Моделирование и формализация: разработка экономических моделей в среде MS Excel. 10 класс Обработка информации

Обработка информации Условный оператор в языке программирования Pascal

Условный оператор в языке программирования Pascal Знакомство с Python: ввод/вывод, целочисленная арифметика

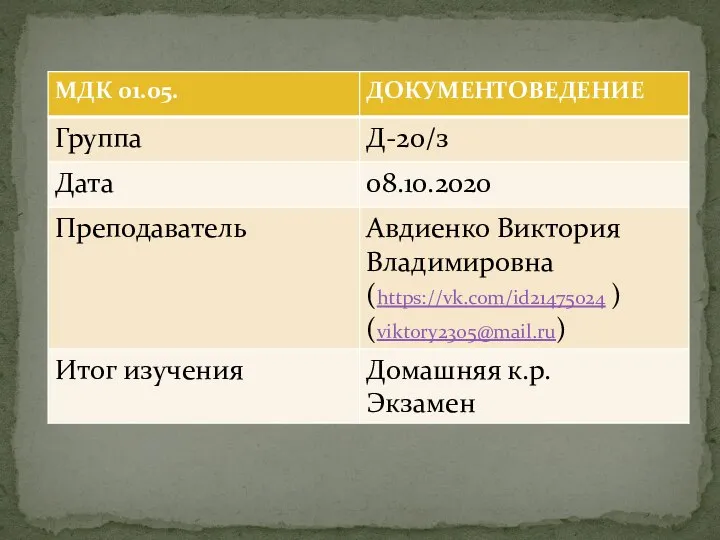

Знакомство с Python: ввод/вывод, целочисленная арифметика Документы на новейших носителях

Документы на новейших носителях Dependability systemów 7. Redundancja

Dependability systemów 7. Redundancja Двумерные массивы

Двумерные массивы Виды операционных систем

Виды операционных систем Основы логики

Основы логики