Содержание

- 2. /35

- 3. Кто мы? /35

- 4. /35

- 5. Зачем мы этим занимаемся? /35

- 6. Связь CTF с учебой /35

- 7. CTF = Хакеры ??? /35

- 8. Не хакер /35

- 9. Хакеры /35

- 10. Ожидание /35 Реальность

- 11. Популярность СTF /35

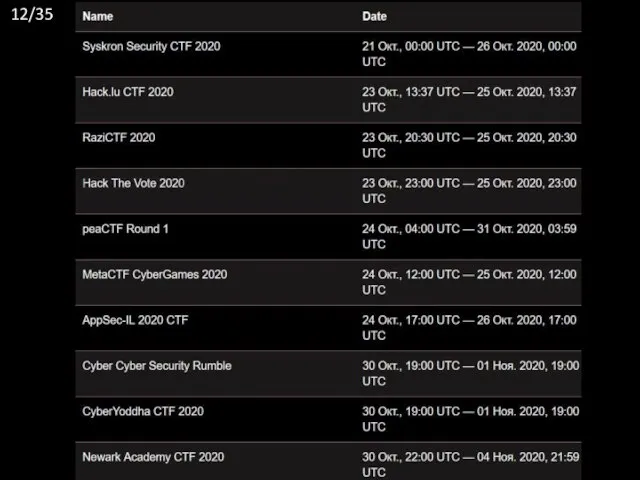

- 12. /35

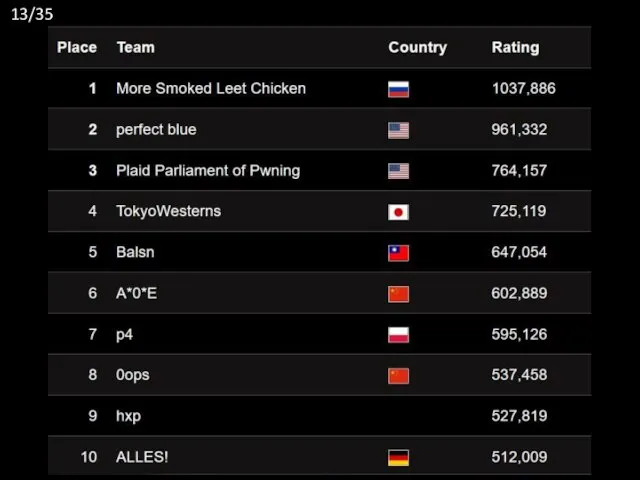

- 13. /35

- 14. А зачем? /35

- 15. Востребованность в специалистах /35

- 16. Спонсорство компаниями /35

- 17. Как стать хакером? /35

- 18. Познавательные ресурсы /35

- 19. AKM{it_w4s_hArd3r} А что надо делать? AKM{Eazy_f1Ag_3x4Mp1e} /35

- 20. AKM{username_hostname} AKM{bandit6_bandit} /35

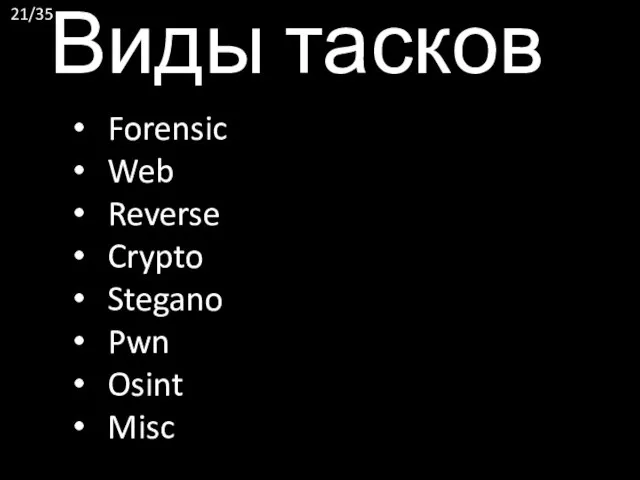

- 21. Виды тасков Forensic Web Reverse Crypto Stegano Pwn Osint Misc /35

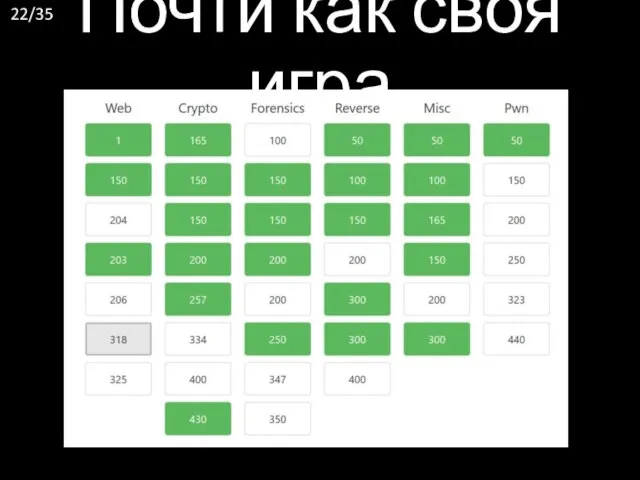

- 22. Почти как своя игра /35

- 23. Разбор примеров /35

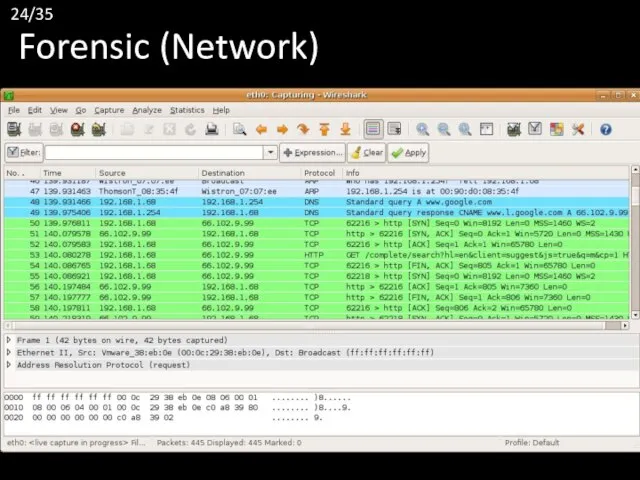

- 24. Forensic (Network) /35

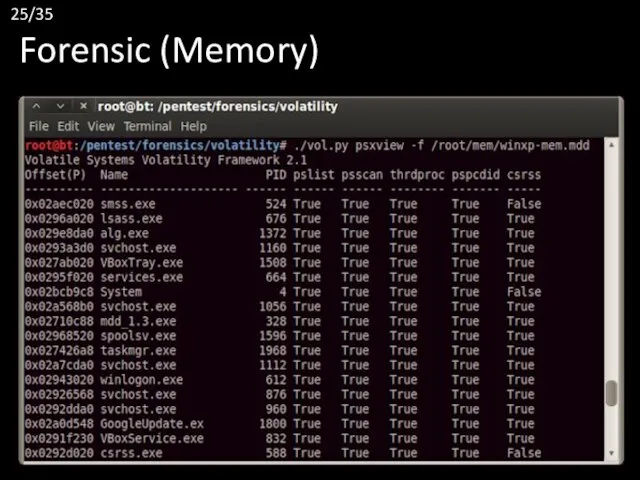

- 25. Forensic (Memory) /35

- 26. Osint /35

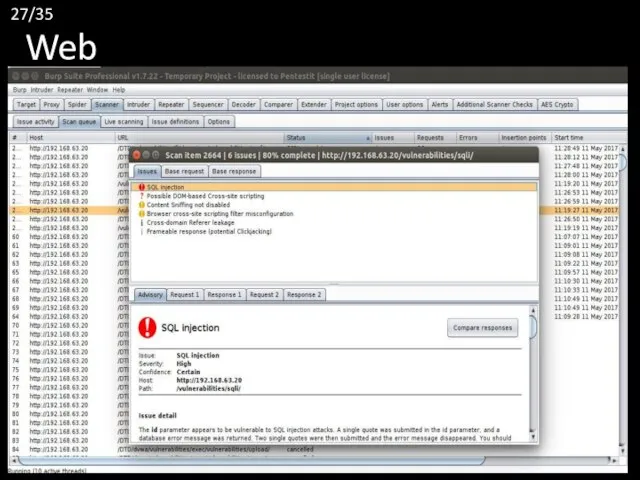

- 27. Web /35

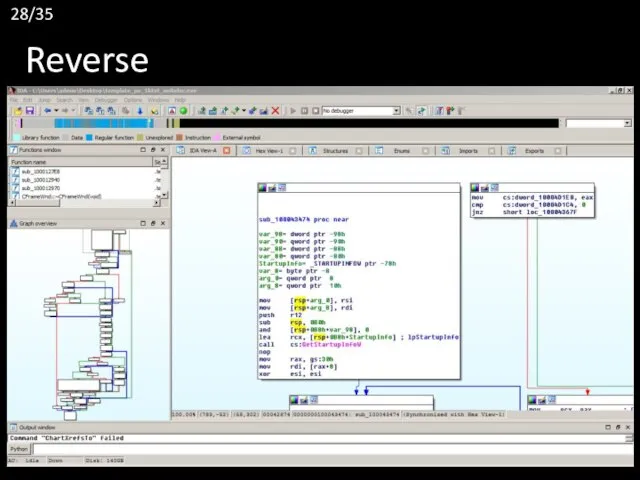

- 28. Reverse /35

- 29. Pwn /35

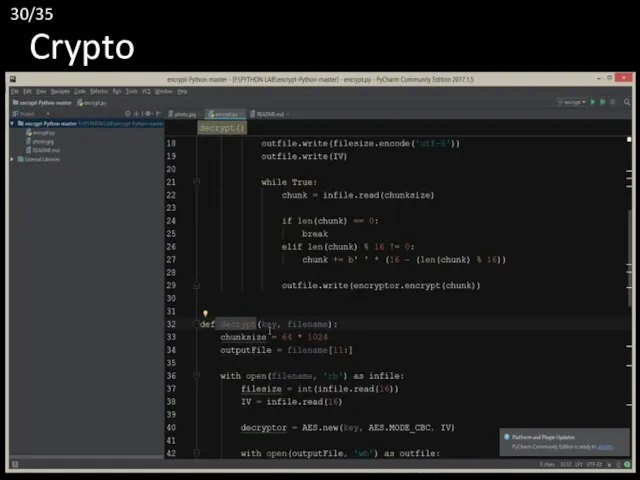

- 30. Crypto /35

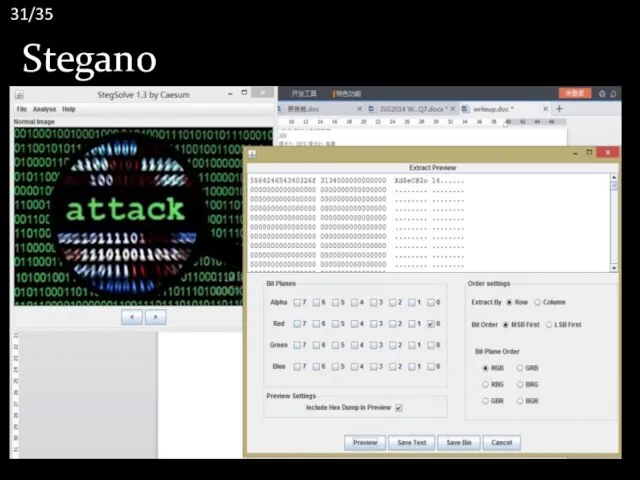

- 31. Stegano /35

- 32. Misc /35

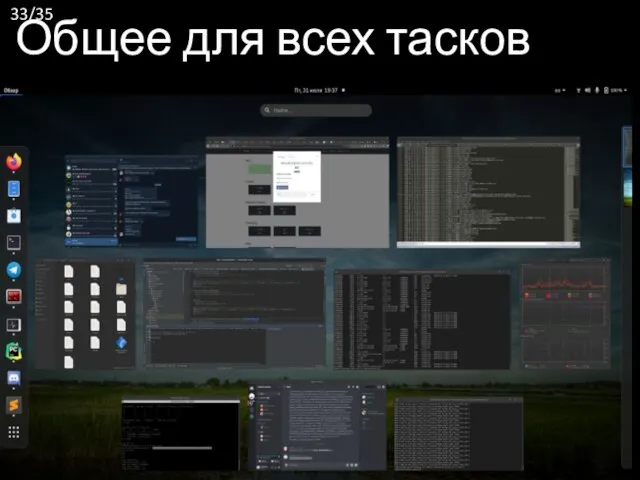

- 33. Общее для всех тасков /35

- 34. /35

- 35. А что ботать-то? Linux Ну и поиграть в бандита overthewire.org/wargames/bandit/ /35

- 36. Уже можете в Linux? Просто залетайте на любую CTF Такайте и гуглите задания которые вам интересны

- 38. Скачать презентацию

Material design. Правила и рекомендации по оформлению android приложений

Material design. Правила и рекомендации по оформлению android приложений The garden. Мультипликация

The garden. Мультипликация Списки, кортежи

Списки, кортежи Азбука. 1 тур

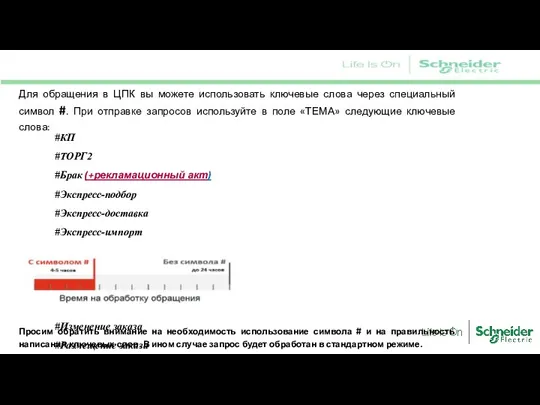

Азбука. 1 тур Для обращения в ЦПК

Для обращения в ЦПК Интернет и английский язык: что нужно знать пользователю подростку

Интернет и английский язык: что нужно знать пользователю подростку Процессные команды. Термины

Процессные команды. Термины Проект по благоустройству улиц города

Проект по благоустройству улиц города Интернет среди нас

Интернет среди нас Циклы по переменной. Программирование на языке Python

Циклы по переменной. Программирование на языке Python Git branching (разветвление). Часть 1

Git branching (разветвление). Часть 1 Функции СУБД. Типовая организация СУБД. Дореляционные СУБД. Лекция №2

Функции СУБД. Типовая организация СУБД. Дореляционные СУБД. Лекция №2 Зертханалық жұмыс

Зертханалық жұмыс W2 ewolucja systemów i ich modelowanie

W2 ewolucja systemów i ich modelowanie Презентация на тему Алгоритм и его формальное исполнение

Презентация на тему Алгоритм и его формальное исполнение  Когнитивные технологии

Когнитивные технологии Школа “Успех в Internet PRO100”

Школа “Успех в Internet PRO100” Информационные технологии. Введение

Информационные технологии. Введение Дети войны

Дети войны Приложение ментального счета Mental score. Проект

Приложение ментального счета Mental score. Проект История развития вычислительной техники

История развития вычислительной техники Программирование на языке Си#. ООП (Объектно-Ориентированное Программирование)

Программирование на языке Си#. ООП (Объектно-Ориентированное Программирование) Мой брокер. Мир инвестиций. Основа для WhiteLabel партнерских проектов

Мой брокер. Мир инвестиций. Основа для WhiteLabel партнерских проектов Больничное отделение. СУБД

Больничное отделение. СУБД Проектирование сетей. Общие положения

Проектирование сетей. Общие положения Sravnitelny_analiz

Sravnitelny_analiz Классификация устройств компьютера

Классификация устройств компьютера Информатика и информация. (Тема 1)

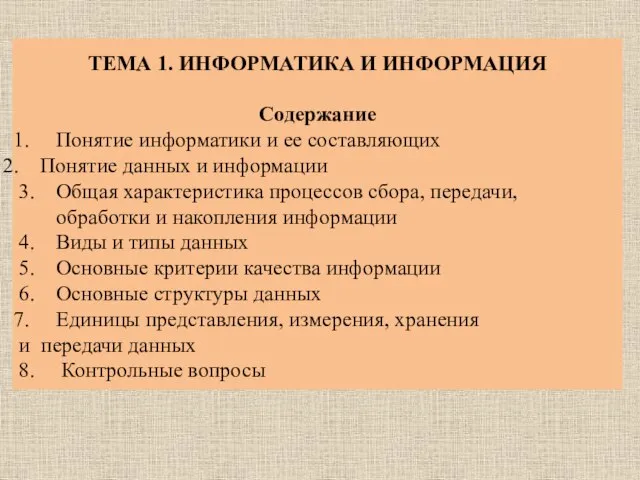

Информатика и информация. (Тема 1)