- Главная

- Информатика

- Модели организации WLAN

Содержание

- 2. Различные предприятия предъявляют различные требования к беспроводным локальным сетям (WLAN). Поскольку беспроводные локальные сети широко используются

- 3. По завершении этого курса вы сможете: описать основные концепции WLAN; описать режимы организации сетей WLAN; проводить

- 4. Основные понятия WLAN Архитектура сети WLAN Типичные решения для организации сети WLAN

- 5. BSS и BSA Базовый набор услуг (BSS) является основным строительным блоком WLAN. Каждый BSS включает в

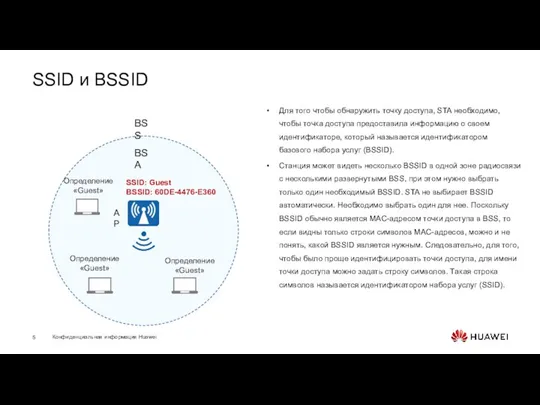

- 6. SSID и BSSID Для того чтобы обнаружить точку доступа, STA необходимо, чтобы точка доступа предоставила информацию

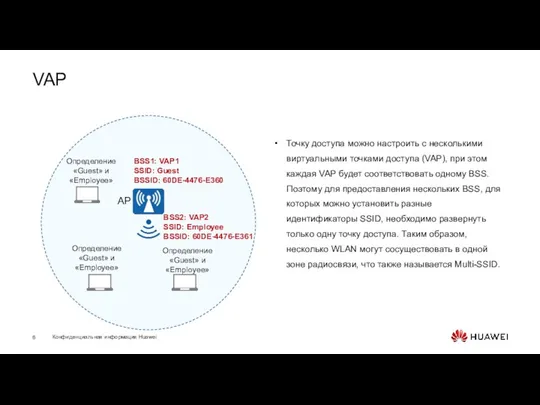

- 7. VAP BSS1: VAP1 SSID: Guest BSSID: 60DE-4476-E360 Определение «Guest» и «Employee» Точку доступа можно настроить с

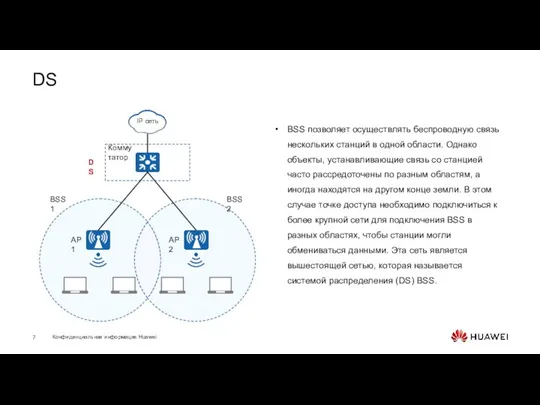

- 8. DS BSS позволяет осуществлять беспроводную связь нескольких станций в одной области. Однако объекты, устанавливающие связь со

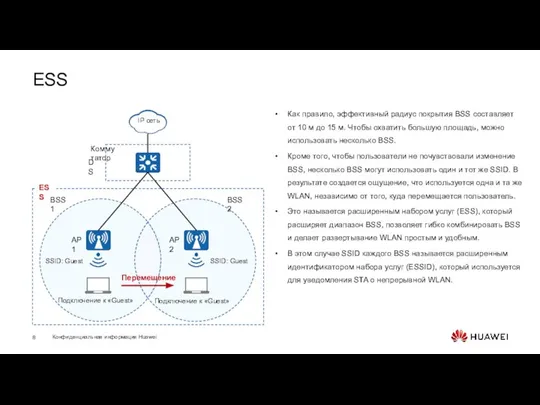

- 9. ESS Как правило, эффективный радиус покрытия BSS составляет от 10 м до 15 м. Чтобы охватить

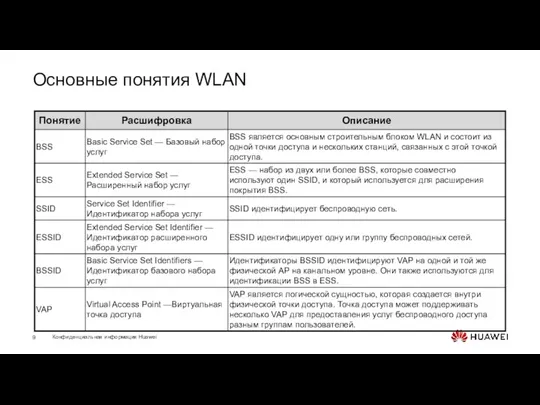

- 10. Основные понятия WLAN

- 11. Основные понятия WLAN Архитектура сети WLAN Типичные решения для организации сети WLAN

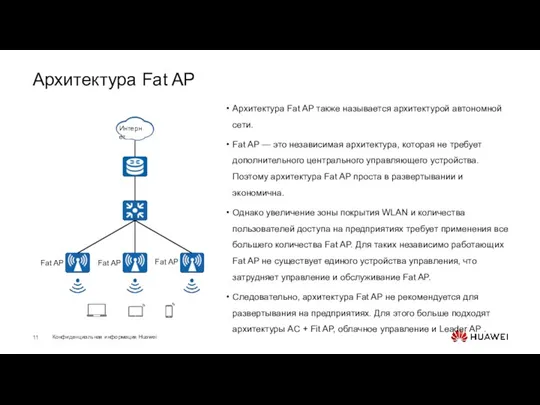

- 12. Архитектура Fat AP Архитектура Fat AP также называется архитектурой автономной сети. Fat AP — это независимая

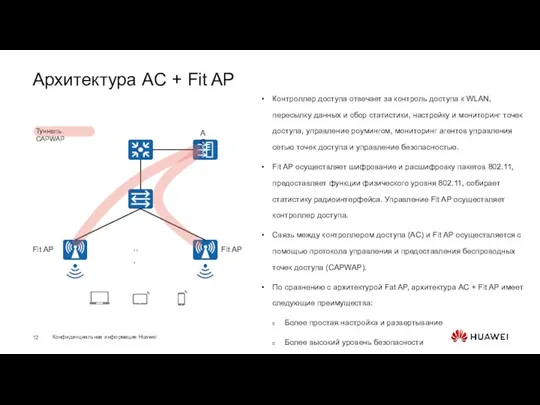

- 13. Архитектура AC + Fit AP ... Fit AP Fit AP AC Контроллер доступа отвечает за контроль

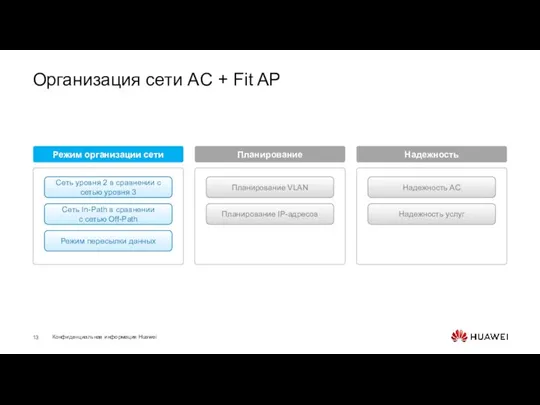

- 14. Организация сети AC + Fit AP Сеть уровня 2 в сравнении с сетью уровня 3 Сеть

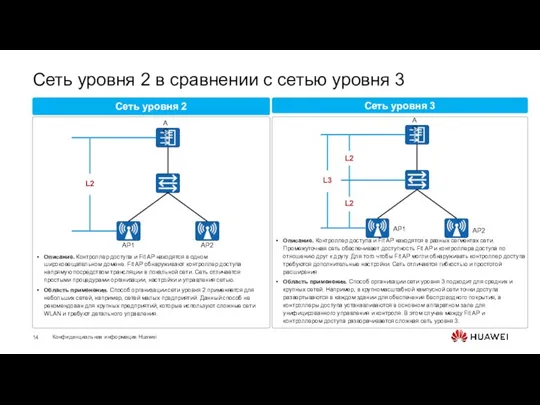

- 15. Сеть уровня 2 в сравнении с сетью уровня 3 AC AP1 AP2 L2 AC AP1 AP2

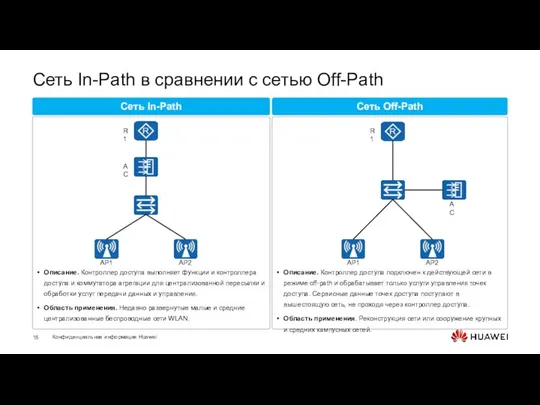

- 16. Сеть In-Path в сравнении с сетью Off-Path AC AP1 AP2 R1 AC AP1 AP2 R1 Описание.

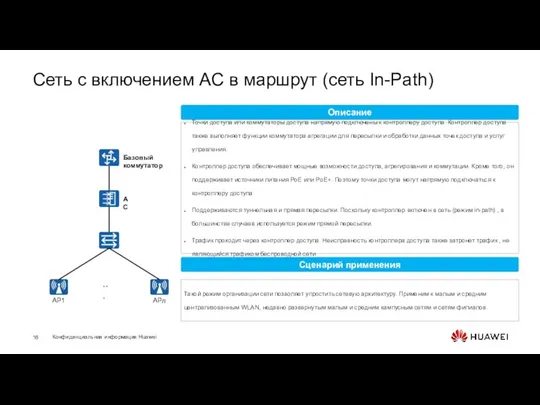

- 17. Сеть с включением АС в маршрут (сеть In-Path) Точки доступа или коммутаторы доступа напрямую подключены к

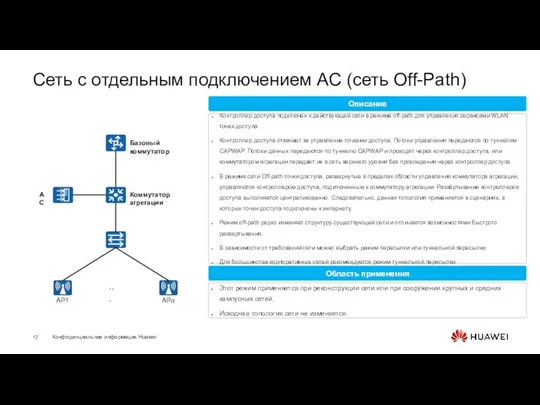

- 18. Сеть с отдельным подключением АС (сеть Off-Path) Контроллер доступа подключен к действующей сети в режиме off-path

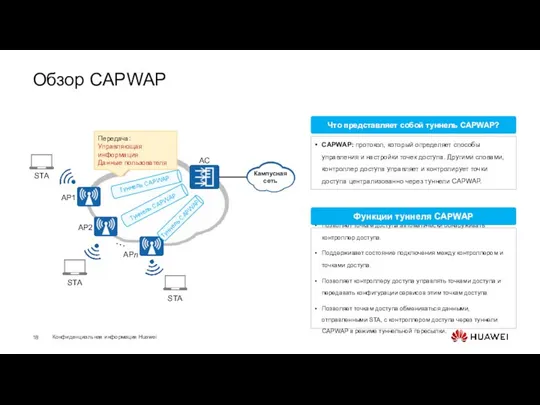

- 19. Обзор CAPWAP Кампусная сеть Туннель CAPWAP AC STA AP1 STA STA ... AP2 APn Туннель CAPWAP

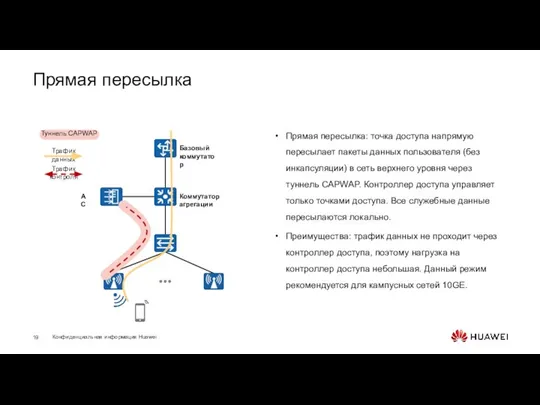

- 20. Прямая пересылка Прямая пересылка: точка доступа напрямую пересылает пакеты данных пользователя (без инкапсуляции) в сеть верхнего

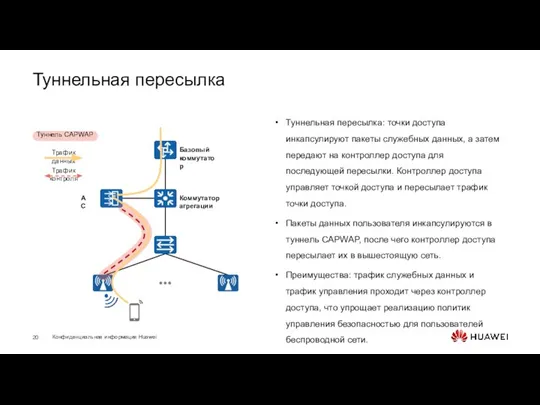

- 21. Туннельная пересылка Туннельная пересылка: точки доступа инкапсулируют пакеты служебных данных, а затем передают на контроллер доступа

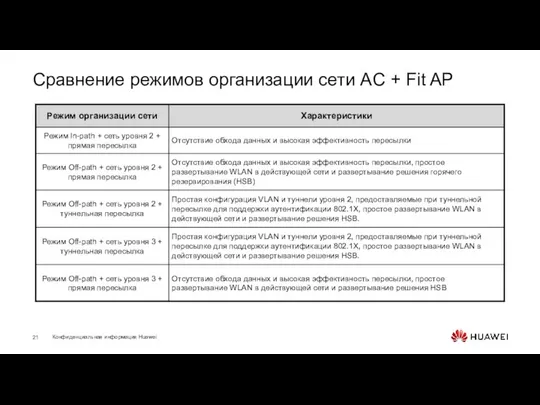

- 22. Сравнение режимов организации сети AC + Fit AP

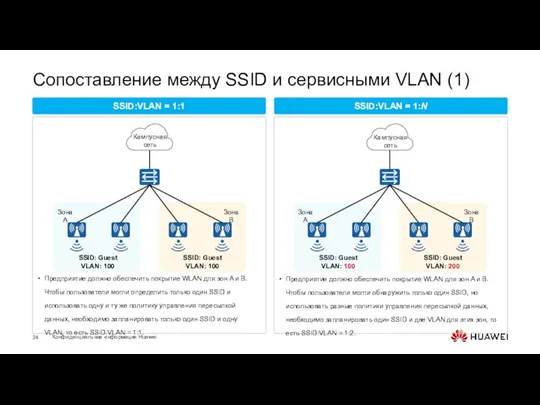

- 23. Планирование архитектуры AC + Fit AP Сеть уровня 2 в сравнении с сетью уровня 3 Сеть

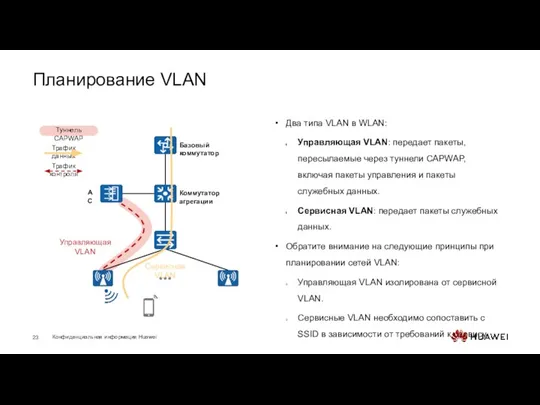

- 24. Планирование VLAN Два типа VLAN в WLAN: Управляющая VLAN: передает пакеты, пересылаемые через туннели CAPWAP, включая

- 25. Сопоставление между SSID и сервисными VLAN (1) SSID:VLAN = 1:1 SSID:VLAN = 1:N Предприятие должно обеспечить

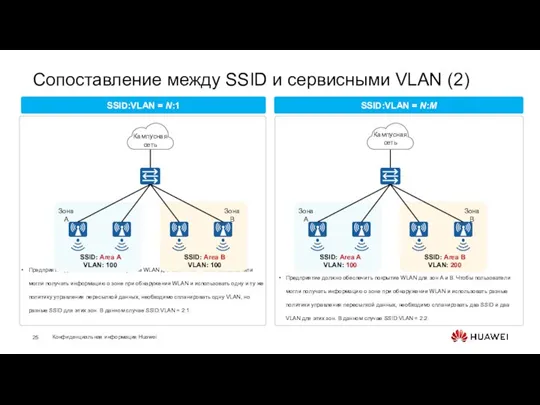

- 26. Сопоставление между SSID и сервисными VLAN (2) SSID:VLAN = N:1 SSID:VLAN = N:M Предприятие должно обеспечить

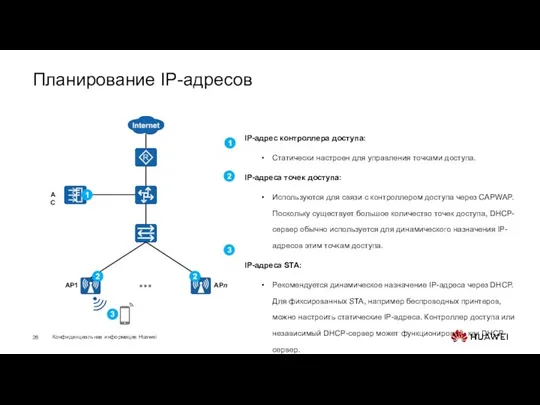

- 27. Планирование IP-адресов AC IP-адрес контроллера доступа: Статически настроен для управления точками доступа. IP-адреса точек доступа: Используются

- 28. Надежность архитектуры AC + Fit AP Сеть уровня 2 в сравнении с сетью уровня 3 Сеть

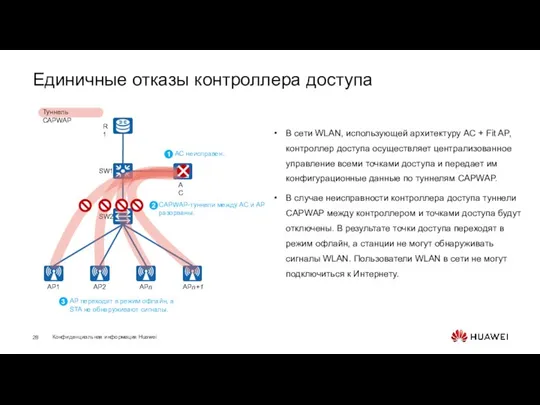

- 29. Единичные отказы контроллера доступа AP1 AC R1 SW1 SW2 AP2 APn APn+1 Туннель CAPWAP 1 АС

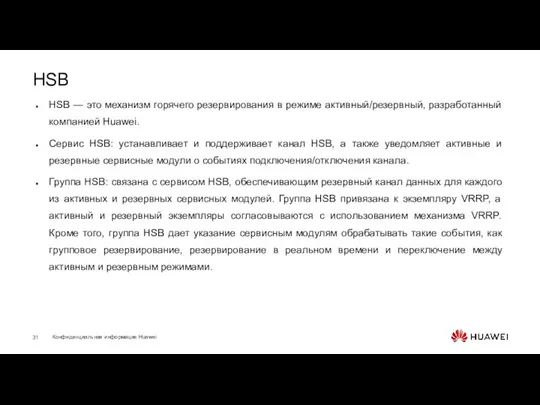

- 30. Надежность AC: горячее резервирование с использованием протокола VRRP (VRRP HSB) Канал HSB AC1 10.1.1.3/24 AC2 10.1.1.2/24

- 31. Надежность AC: горячий резерв (HSB) по двум каналам Канал HSB Точка доступа устанавливает туннели CAPWAP как

- 32. HSB HSB — это механизм горячего резервирования в режиме активный/резервный, разработанный компанией Huawei. Сервис HSB: устанавливает

- 33. Надежность AC: резервирование N+1 Филиал 1 Филиал 2 Штаб-квартира Активный АС Резервный АС Туннель CAPWAP В

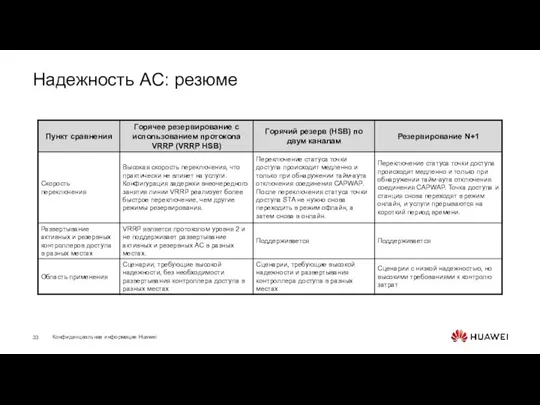

- 34. Надежность AC: резюме

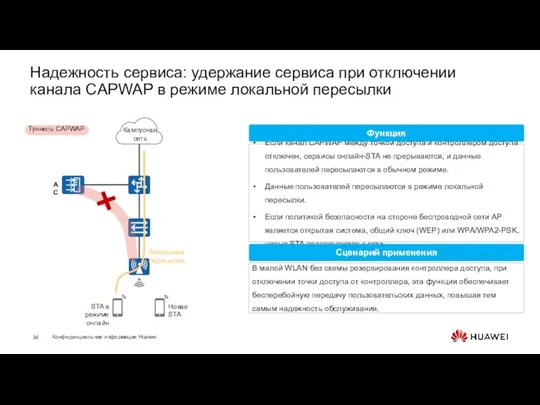

- 35. Надежность сервиса: удержание сервиса при отключении канала CAPWAP в режиме локальной пересылки AC STA в режиме

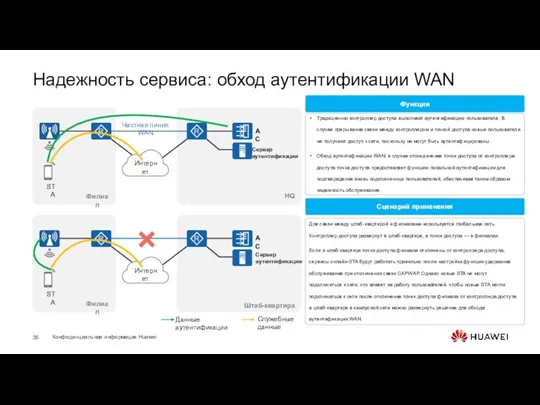

- 36. Надежность сервиса: обход аутентификации WAN Традиционно контроллер доступа выполняет аутентификацию пользователя. В случае прерывания связи между

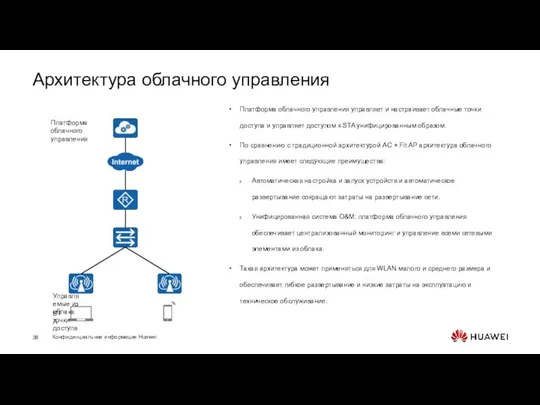

- 37. Архитектура облачного управления Платформа облачного управления Управляемые из облака точки доступа STA Платформа облачного управления управляет

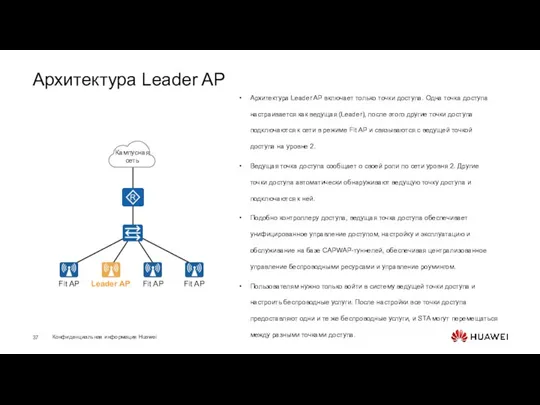

- 38. Архитектура Leader AP Leader AP Fit AP Fit AP Fit AP Архитектура Leader AP включает только

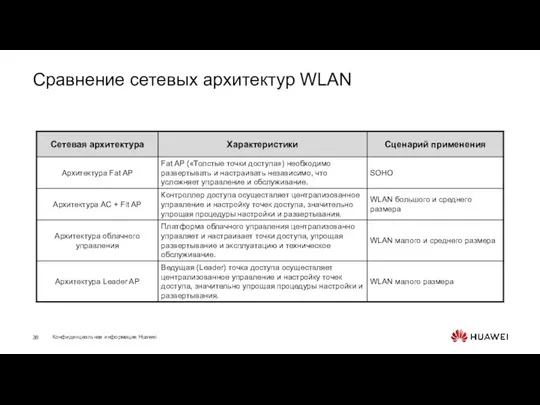

- 39. Сравнение сетевых архитектур WLAN

- 40. Архитектура сети следующего поколения: CloudCampus Открытая платформа разработки промышленных приложений SDK | API Управление + Контроль

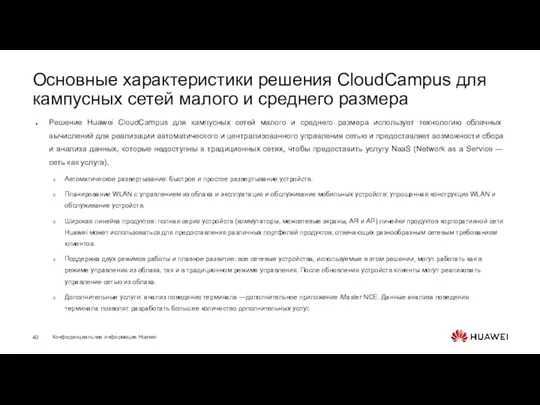

- 41. Основные характеристики решения CloudCampus для кампусных сетей малого и среднего размера Решение Huawei CloudCampus для кампусных

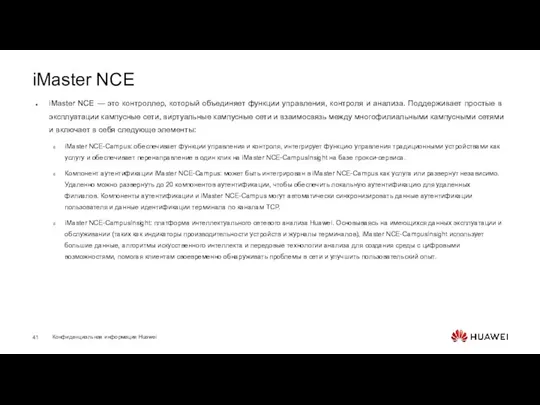

- 42. iMaster NCE iMaster NCE — это контроллер, который объединяет функции управления, контроля и анализа. Поддерживает простые

- 43. Три режима развертывания решения Huawei CloudCampus

- 44. Основные понятия WLAN Архитектура сети WLAN Типичные решения для организации сети WLAN

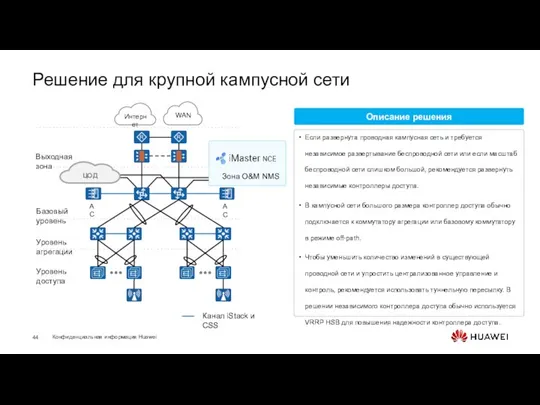

- 45. Решение для крупной кампусной сети AC Если развернута проводная кампусная сеть и требуется независимое развертывание беспроводной

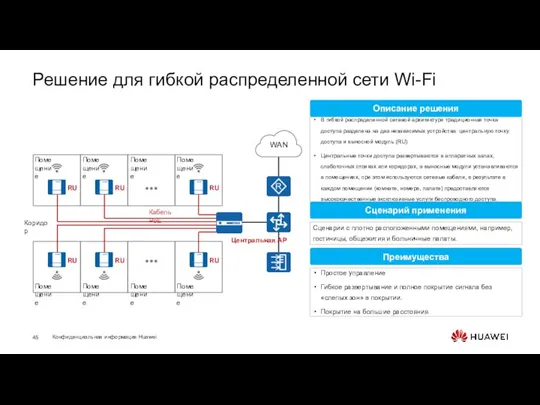

- 46. Решение для гибкой распределенной сети Wi-Fi Помещение Помещение Помещение Помещение Помещение Помещение Помещение Помещение Коридор RU

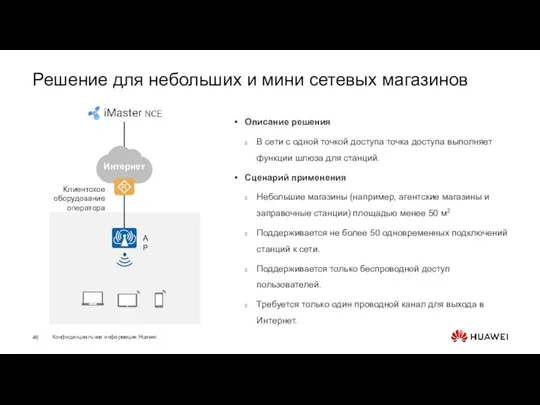

- 47. Решение для небольших и мини сетевых магазинов Интернет Описание решения В сети с одной точкой доступа

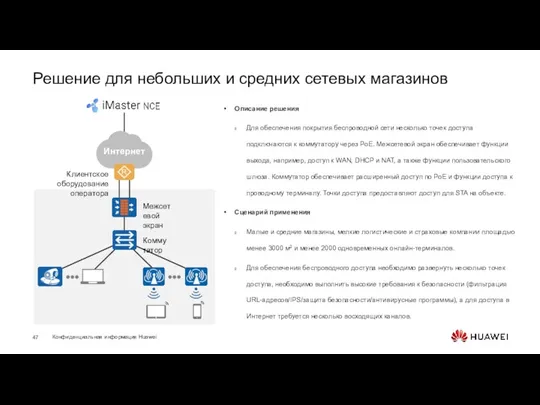

- 48. Решение для небольших и средних сетевых магазинов Интернет Клиентское оборудование оператора Межсетевой экран Коммутатор Описание решения

- 49. (Единичный выбор) Предприятию необходимо реализовать резервирование устройств в WLAN для обеспечения стабильности сети. Требованиями предприятия являются:

- 50. В настоящем курсе приведены основные понятия WLAN, описаны различные сетевые архитектуры WLAN, включая архитектуру Fat AP,

- 53. Скачать презентацию

Слайд 2Различные предприятия предъявляют различные требования к беспроводным локальным сетям (WLAN). Поскольку беспроводные

Различные предприятия предъявляют различные требования к беспроводным локальным сетям (WLAN). Поскольку беспроводные

В этом курсе описывается структура WLAN-сети и типовые решения для организации сети.

Слайд 3По завершении этого курса вы сможете:

описать основные концепции WLAN;

описать режимы организации сетей

По завершении этого курса вы сможете:

описать основные концепции WLAN;

описать режимы организации сетей

проводить различия между моделями пересылки WLAN;

оценивать типичные решения Huawei для организации сети WLAN.

Слайд 4Основные понятия WLAN

Архитектура сети WLAN

Типичные решения для организации сети WLAN

Основные понятия WLAN

Архитектура сети WLAN

Типичные решения для организации сети WLAN

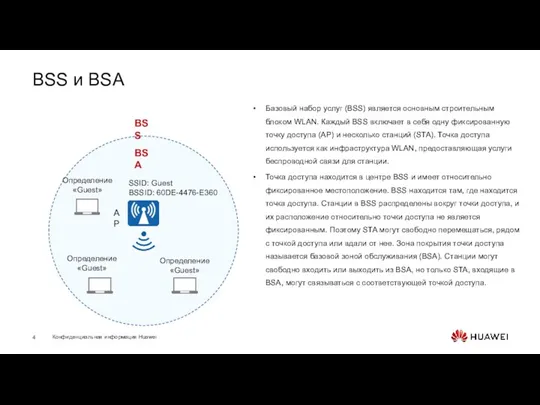

Слайд 5BSS и BSA

Базовый набор услуг (BSS) является основным строительным блоком WLAN. Каждый

BSS и BSA

Базовый набор услуг (BSS) является основным строительным блоком WLAN. Каждый

Точка доступа находится в центре BSS и имеет относительно фиксированное местоположение. BSS находится там, где находится точка доступа. Станции в BSS распределены вокруг точки доступа, и их расположение относительно точки доступа не является фиксированным. Поэтому STA могут свободно перемещаться, рядом с точкой доступа или вдали от нее. Зона покрытия точки доступа называется базовой зоной обслуживания (BSA). Станции могут свободно входить или выходить из BSA, но только STA, входящие в BSA, могут связываться с соответствующей точкой доступа.

BSA

BSS

SSID: Guest

BSSID: 60DE-4476-E360

Определение «Guest»

Определение «Guest»

Определение

«Guest»

AP

Слайд 6SSID и BSSID

Для того чтобы обнаружить точку доступа, STA необходимо, чтобы точка

SSID и BSSID

Для того чтобы обнаружить точку доступа, STA необходимо, чтобы точка

Станция может видеть несколько BSSID в одной зоне радиосвязи с несколькими развернутыми BSS, при этом нужно выбрать только один необходимый BSSID. STA не выбирает BSSID автоматически. Необходимо выбрать один для нее. Поскольку BSSID обычно является MAC-адресом точки доступа в BSS, то если видны только строки символов MAC-адресов, можно и не понять, какой BSSID является нужным. Следовательно, для того, чтобы было проще идентифицировать точки доступа, для имени точки доступа можно задать строку символов. Такая строка символов называется идентификатором набора услуг (SSID).

BSA

BSS

SSID: Guest

BSSID: 60DE-4476-E360

Определение

«Guest»

AP

Определение

«Guest»

Определение

«Guest»

Слайд 7VAP

BSS1: VAP1

SSID: Guest

BSSID: 60DE-4476-E360

Определение «Guest» и

«Employee»

Точку доступа можно настроить с несколькими виртуальными

VAP

BSS1: VAP1

SSID: Guest

BSSID: 60DE-4476-E360

Определение «Guest» и

«Employee»

Точку доступа можно настроить с несколькими виртуальными

BSS2: VAP2

SSID: Employee

BSSID: 60DE-4476-E361

AP

Определение «Guest» и

«Employee»

Определение «Guest» и

«Employee»

Слайд 8DS

BSS позволяет осуществлять беспроводную связь нескольких станций в одной области. Однако объекты,

DS

BSS позволяет осуществлять беспроводную связь нескольких станций в одной области. Однако объекты,

IP сеть

Коммутатор

DS

BSS1

BSS2

AP1

AP2

Слайд 9ESS

Как правило, эффективный радиус покрытия BSS составляет от 10 м до 15

ESS

Как правило, эффективный радиус покрытия BSS составляет от 10 м до 15

Кроме того, чтобы пользователи не почувствовали изменение BSS, несколько BSS могут использовать один и тот же SSID. В результате создается ощущение, что используется одна и та же WLAN, независимо от того, куда перемещается пользователь.

Это называется расширенным набором услуг (ESS), который расширяет диапазон BSS, позволяет гибко комбинировать BSS и делает развертывание WLAN простым и удобным.

В этом случае SSID каждого BSS называется расширенным идентификатором набора услуг (ESSID), который используется для уведомления STA о непрерывной WLAN.

IP сеть

Коммутатор

DS

BSS1

BSS2

ESS

AP1

AP2

SSID: Guest

SSID: Guest

Подключение к «Guest»

Подключение к «Guest»

Перемещение

Слайд 10Основные понятия WLAN

Основные понятия WLAN

Слайд 11Основные понятия WLAN

Архитектура сети WLAN

Типичные решения для организации сети WLAN

Основные понятия WLAN

Архитектура сети WLAN

Типичные решения для организации сети WLAN

Слайд 12Архитектура Fat AP

Архитектура Fat AP также называется архитектурой автономной сети.

Fat AP —

Архитектура Fat AP

Архитектура Fat AP также называется архитектурой автономной сети.

Fat AP —

Однако увеличение зоны покрытия WLAN и количества пользователей доступа на предприятиях требует применения все большего количества Fat AP. Для таких независимо работающих Fat AP не существует единого устройства управления, что затрудняет управление и обслуживание Fat AP.

Следовательно, архитектура Fat AP не рекомендуется для развертывания на предприятиях. Для этого больше подходят архитектуры AC + Fit AP, облачное управление и Leader AP .

Интернет

Fat AP

Fat AP

Fat AP

Слайд 13Архитектура AC + Fit AP

...

Fit AP

Fit AP

AC

Контроллер доступа отвечает за контроль доступа

Архитектура AC + Fit AP

...

Fit AP

Fit AP

AC

Контроллер доступа отвечает за контроль доступа

Fit AP осуществляет шифрование и расшифровку пакетов 802.11, предоставляет функции физического уровня 802.11, собирает статистику радиоинтерфейса. Управление Fit AP осуществляет контроллер доступа.

Связь между контроллером доступа (AC) и Fit AP осуществляется с помощью протокола управления и предоставления беспроводных точек доступа (CAPWAP).

По сравнению с архитектурой Fat AP, архитектура AC + Fit AP имеет следующие преимущества:

Более простая настройка и развертывание

Более высокий уровень безопасности

Более простое обновление и расширение

Туннель CAPWAP

Слайд 14Организация сети AC + Fit AP

Сеть уровня 2 в сравнении с

сетью уровня

Организация сети AC + Fit AP

Сеть уровня 2 в сравнении с сетью уровня

Сеть In-Path в сравнении

с сетью Off-Path

Режим пересылки данных

Планирование VLAN

Планирование IP-адресов

Надежность AC

Надежность услуг

Режим организации сети

Планирование

Надежность

Слайд 15Сеть уровня 2 в сравнении с сетью уровня 3

AC

AP1

AP2

L2

AC

AP1

AP2

L3

L2

L2

Описание. Контроллер доступа и

Сеть уровня 2 в сравнении с сетью уровня 3

AC

AP1

AP2

L2

AC

AP1

AP2

L3

L2

L2

Описание. Контроллер доступа и

Область применения. Способ организации сети уровня 2 применяется для небольших сетей, например, сетей малых предприятий. Данный способ не рекомендован для крупных предприятий, которые используют сложные сети WLAN и требуют детального управления.

Описание. Контроллер доступа и Fit AP находятся в разных сегментах сети. Промежуточная сеть обеспечивает доступность Fit AP и контроллера доступа по отношению друг к другу. Для того чтобы Fit AP могли обнаруживать контроллер доступа требуются дополнительные настройки. Сеть отличается гибкостью и простотой расширения.

Область применения. Способ организации сети уровня 3 подходит для средних и крупных сетей. Например, в крупномасштабной кампусной сети точки доступа развертываются в каждом здании для обеспечения беспроводного покрытия, а контроллеры доступа устанавливаются в основном аппаратном зале для унифицированного управления и контроля. В этом случае между Fit AP и контроллером доступа разворачивается сложная сеть уровня 3.

Сеть уровня 2

Сеть уровня 3

Слайд 16Сеть In-Path в сравнении с сетью Off-Path

AC

AP1

AP2

R1

AC

AP1

AP2

R1

Описание. Контроллер доступа выполняет функции и

Сеть In-Path в сравнении с сетью Off-Path

AC

AP1

AP2

R1

AC

AP1

AP2

R1

Описание. Контроллер доступа выполняет функции и

Область применения. Недавно развернутые малые и средние централизованные беспроводные сети WLAN.

Описание. Контроллер доступа подключен к действующей сети в режиме off-path и обрабатывает только услуги управления точек доступа. Сервисные данные точек доступа поступают в вышестоящую сеть, не проходя через контроллер доступа.

Область применения. Реконструкция сети или сооружение крупных и средних кампусных сетей.

Сеть In-Path

Сеть Off-Path

Слайд 17Сеть с включением АС в маршрут (сеть In-Path)

Точки доступа или коммутаторы доступа

Сеть с включением АС в маршрут (сеть In-Path)

Точки доступа или коммутаторы доступа

Контроллер доступа обеспечивает мощные возможности доступа, агрегирования и коммутации. Кроме того, он поддерживает источники питания PoE или PoE+. Поэтому точки доступа могут напрямую подключаться к контроллеру доступа.

Поддерживаются туннельная и прямая пересылки. Поскольку контроллер включен в сеть (режим in-path) , в большинстве случаев используется режим прямой пересылки.

Трафик проходит через контроллер доступа. Неисправность контроллера доступа также затронет трафик , не являющийся трафиком беспроводной сети.

AC

Базовый

коммутатор

Такой режим организации сети позволяет упростить сетевую архитектуру. Применим к малым и средним централизованным WLAN, недавно развернутым малым и средним кампусным сетям и сетям филиалов.

...

AP1

APn

Описание

Сценарий применения

Слайд 18Сеть с отдельным подключением АС (сеть Off-Path)

Контроллер доступа подключен к действующей сети

Сеть с отдельным подключением АС (сеть Off-Path)

Контроллер доступа подключен к действующей сети

Контроллер доступа отвечает за управление точками доступа. Потоки управления передаются по туннелям CAPWAP. Потоки данных передаются по туннелю CAPWAP и проходят через контроллер доступа, или коммутатором агрегации передает их в сеть верхнего уровня без прохождения через контроллер доступа.

В режиме сети Off-path точки доступа, развернутые в пределах области управления коммутатора агрегации, управляются контроллером доступа, подключенным к коммутатору агрегации. Развёртывание контроллеров доступа выполняется централизованно. Следовательно, данная топология применяется в сценариях, в которых точки доступа подключены к интернету.

Режим off-path редко изменяет структуру существующей сети и отличается возможностями быстрого развертывания.

В зависимости от требований сети можно выбрать режим пересылки или туннельной пересылки.

Для большинства корпоративных сетей рекомендуется режим туннельной пересылки.

Этот режим применяется при реконструкции сети или при сооружении крупных и средних кампусных сетей.

Исходная топология сети не изменяется.

AC

Базовый

коммутатор

Коммутатор

агрегации

...

AP1

APn

Описание

Область применения

Слайд 19Обзор CAPWAP

Кампусная сеть

Туннель CAPWAP

AC

STA

AP1

STA

STA

...

AP2

APn

Туннель CAPWAP

Туннель CAPWAP

Что представляет собой туннель CAPWAP?

CAPWAP: протокол, который

Обзор CAPWAP

Кампусная сеть

Туннель CAPWAP

AC

STA

AP1

STA

STA

...

AP2

APn

Туннель CAPWAP

Туннель CAPWAP

Что представляет собой туннель CAPWAP?

CAPWAP: протокол, который

Позволяет точкам доступа автоматически обнаруживать контроллер доступа.

Поддерживает состояние подключения между контроллером и точками доступа.

Позволяет контроллеру доступа управлять точками доступа и передавать конфигурации сервисов этим точкам доступа.

Позволяет точкам доступа обмениваться данными, отправленными STA, с контроллером доступа через туннели CAPWAP в режиме туннельной пересылки.

Функции туннеля CAPWAP

Передача:

Управляющая информация

Данные пользователя

Слайд 20Прямая пересылка

Прямая пересылка: точка доступа напрямую пересылает пакеты данных пользователя (без инкапсуляции)

Прямая пересылка

Прямая пересылка: точка доступа напрямую пересылает пакеты данных пользователя (без инкапсуляции)

Преимущества: трафик данных не проходит через контроллер доступа, поэтому нагрузка на контроллер доступа небольшая. Данный режим рекомендуется для кампусных сетей 10GE.

AC

Базовый коммутатор

Коммутатор агрегации

Туннель CAPWAP

Трафик данных

Трафик контроля

Слайд 21Туннельная пересылка

Туннельная пересылка: точки доступа инкапсулируют пакеты служебных данных, а затем передают

Туннельная пересылка

Туннельная пересылка: точки доступа инкапсулируют пакеты служебных данных, а затем передают

Пакеты данных пользователя инкапсулируются в туннель CAPWAP, после чего контроллер доступа пересылает их в вышестоящую сеть.

Преимущества: трафик служебных данных и трафик управления проходит через контроллер доступа, что упрощает реализацию политик управления безопасностью для пользователей беспроводной сети.

AC

Базовый коммутатор

Коммутатор агрегации

Туннель CAPWAP

Трафик данных

Трафик контроля

Слайд 22Сравнение режимов организации сети AC + Fit AP

Сравнение режимов организации сети AC + Fit AP

Слайд 23Планирование архитектуры AC + Fit AP

Сеть уровня 2 в сравнении

с сетью

Планирование архитектуры AC + Fit AP

Сеть уровня 2 в сравнении с сетью

Сеть In-Path в сравнении

с сетью Off-Path

Режим пересылки данных

Планирование VLAN

Планирование IP-адресов

Надежность AC

Надежность услуг

Режим организации сети

Планирование

Надежность

Слайд 24Планирование VLAN

Два типа VLAN в WLAN:

Управляющая VLAN: передает пакеты, пересылаемые через туннели

Планирование VLAN

Два типа VLAN в WLAN:

Управляющая VLAN: передает пакеты, пересылаемые через туннели

Сервисная VLAN: передает пакеты служебных данных.

Обратите внимание на следующие принципы при планировании сетей VLAN:

Управляющая VLAN изолирована от сервисной VLAN.

Сервисные VLAN необходимо сопоставить с SSID в зависимости от требований к сервису.

AC

Базовый коммутатор

Коммутатор агрегации

Туннель CAPWAP

Трафик данных

Трафик контроля

Управляющая VLAN

Сервисная VLAN

Слайд 25Сопоставление между SSID и сервисными VLAN (1)

SSID:VLAN = 1:1

SSID:VLAN = 1:N

Предприятие должно

Сопоставление между SSID и сервисными VLAN (1)

SSID:VLAN = 1:1

SSID:VLAN = 1:N

Предприятие должно

Предприятие должно обеспечить покрытие WLAN для зон A и B. Чтобы пользователи могли обнаружить только один SSID, но использовать разные политики управления пересылкой данных, необходимо запланировать один SSID и две VLAN для этих зон, то есть SSID:VLAN = 1:2.

Кампусная

сеть

Зона A

SSID: Guest

VLAN: 100

Зона В

SSID: Guest

VLAN: 100

Кампусная

сеть

Зона A

SSID: Guest

VLAN: 100

Зона В

SSID: Guest

VLAN: 200

Слайд 26Сопоставление между SSID и сервисными VLAN (2)

SSID:VLAN = N:1

SSID:VLAN = N:M

Предприятие должно

Сопоставление между SSID и сервисными VLAN (2)

SSID:VLAN = N:1

SSID:VLAN = N:M

Предприятие должно

Предприятие должно обеспечить покрытие WLAN для зон A и B. Чтобы пользователи могли получать информацию о зоне при обнаружении WLAN и использовать разные политики управления пересылкой данных, необходимо спланировать два SSID и два VLAN для этих зон. В данном случае SSID:VLAN = 2:2.

Кампусная

сеть

Зона A

SSID: Area A

VLAN: 100

Зона В

SSID: Area В

VLAN: 100

Кампусная

сеть

Зона A

SSID: Area A

VLAN: 100

Зона В

SSID: Area В

VLAN: 200

Слайд 27Планирование IP-адресов

AC

IP-адрес контроллера доступа:

Статически настроен для управления точками доступа.

IP-адреса точек доступа:

Используются для

Планирование IP-адресов

AC

IP-адрес контроллера доступа:

Статически настроен для управления точками доступа.

IP-адреса точек доступа:

Используются для

IP-адреса STA:

Рекомендуется динамическое назначение IP-адреса через DHCP. Для фиксированных STA, например беспроводных принтеров, можно настроить статические IP-адреса. Контроллер доступа или независимый DHCP-сервер может функционировать как DHCP-сервер.

1

2

2

3

AP1

APn

1

2

3

Слайд 28Надежность архитектуры AC + Fit AP

Сеть уровня 2 в сравнении

с сетью

Надежность архитектуры AC + Fit AP

Сеть уровня 2 в сравнении с сетью

Сеть In-Path в сравнении

с сетью Off-Path

Режим пересылки данных

Планирование VLAN

Планирование IP-адресов

Надежность AC

Надежность услуг

Режим организации сети

Планирование

Надежность

Слайд 29Единичные отказы контроллера доступа

AP1

AC

R1

SW1

SW2

AP2

APn

APn+1

Туннель CAPWAP

1

АС неисправен.

CAPWAP-туннели между AC и AP разорваны.

АР переходят

Единичные отказы контроллера доступа

AP1

AC

R1

SW1

SW2

AP2

APn

APn+1

Туннель CAPWAP

1

АС неисправен.

CAPWAP-туннели между AC и AP разорваны.

АР переходят

2

3

В сети WLAN, использующей архитектуру AC + Fit AP, контроллер доступа осуществляет централизованное управление всеми точками доступа и передает им конфигурационные данные по туннелям CAPWAP.

В случае неисправности контроллера доступа туннели CAPWAP между контроллером и точками доступа будут отключены. В результате точки доступа переходят в режим офлайн, а станции не могут обнаруживать сигналы WLAN. Пользователи WLAN в сети не могут подключиться к Интернету.

Слайд 30Надежность AC: горячее резервирование с использованием протокола VRRP (VRRP HSB)

Канал HSB

AC1

10.1.1.3/24

AC2

10.1.1.2/24

VRRP

В группу

Надежность AC: горячее резервирование с использованием протокола VRRP (VRRP HSB)

Канал HSB

AC1

10.1.1.3/24

AC2

10.1.1.2/24

VRRP

В группу

По умолчанию основной и резервный AC виртуализируются в один виртуальный контроллер доступа (AC). Если основной контроллер доступа выходит из строя, резервный начинает выполнять его функции. Все точки доступа устанавливают туннели CAPWAP с виртуальным контроллером.

VRRP определяет переключение между контроллерами доступа. Для точек доступа имеется только один контроллер.

Такой режим ограничивает места размещения двух контроллеров доступа, но поддерживает более высокую скорость переключения, чем другие резервные режимы.

Виртуальный АС

10.1.1.1/24

Туннель CAPWAP

Слайд 31Надежность AC: горячий резерв (HSB) по двум каналам

Канал HSB

Точка доступа устанавливает туннели

Надежность AC: горячий резерв (HSB) по двум каналам

Канал HSB

Точка доступа устанавливает туннели

Когда туннель между точкой доступа и активным контроллером доступа выходит из строя, точка доступа дает команду резервному контроллеру о выполнении услуг активного контроллера доступа.

Активный и резервный контроллеры определяются на основе приоритетов. Если контроллеры доступа имеют одинаковый приоритет, активный и резервный контроллеры определяются на основе нагрузки (количество подключенных точек доступа и станций).

Туннель CAPWAP

AC1

10.1.1.3/24

AC2

10.1.1.2/24

Основной туннель

Резервный туннель

2

1

Слайд 32HSB

HSB — это механизм горячего резервирования в режиме активный/резервный, разработанный компанией Huawei.

Сервис

HSB

HSB — это механизм горячего резервирования в режиме активный/резервный, разработанный компанией Huawei.

Сервис

Группа HSB: связана с сервисом HSB, обеспечивающим резервный канал данных для каждого из активных и резервных сервисных модулей. Группа HSB привязана к экземпляру VRRP, а активный и резервный экземпляры согласовываются с использованием механизма VRRP. Кроме того, группа HSB дает указание сервисным модулям обрабатывать такие события, как групповое резервирование, резервирование в реальном времени и переключение между активным и резервным режимами.

Слайд 33Надежность AC: резервирование N+1

Филиал 1

Филиал 2

Штаб-квартира

Активный АС

Резервный АС

Туннель CAPWAP

В схеме резервирования

Надежность AC: резервирование N+1

Филиал 1

Филиал 2

Штаб-квартира

Активный АС

Резервный АС

Туннель CAPWAP

В схеме резервирования

Если сеть работает правильно, точка доступа устанавливает туннель CAPWAP только с активным контроллером, которому она принадлежит.

Если активный контроллер доступа или туннель CAPWAP выходит из строя, резервный контроллер заменяет активный, управляет точками доступа и устанавливает туннель CAPWAP с точкой доступа для предоставления услуг.

Поддерживаются переключение активный/резервный и обратное переключение.

Активный

АС

Слайд 34Надежность AC: резюме

Надежность AC: резюме

Слайд 35Надежность сервиса: удержание сервиса при отключении канала CAPWAP в режиме локальной пересылки

AC

STA

Надежность сервиса: удержание сервиса при отключении канала CAPWAP в режиме локальной пересылки

AC

STA

Новая STA

В малой WLAN без схемы резервирования контроллера доступа, при отключении точки доступа от контроллера, эта функция обеспечивает бесперебойную передачу пользовательских данных, повышая тем самым надежность обслуживания.

Если канал CAPWAP между точкой доступа и контроллером доступа отключен, сервисы онлайн-STA не прерываются, и данные пользователей пересылаются в обычном режиме.

Данные пользователей пересылаются в режиме локальной пересылки.

Если политикой безопасности на стороне беспроводной сети AP является открытая система, общий ключ (WEP) или WPA/WPA2-PSK, новые STA подключаются к сети.

Туннель CAPWAP

Локальная пересылка

Функция

Сценарий применения

Слайд 36Надежность сервиса: обход аутентификации WAN

Традиционно контроллер доступа выполняет аутентификацию пользователя. В случае

Надежность сервиса: обход аутентификации WAN

Традиционно контроллер доступа выполняет аутентификацию пользователя. В случае

Обход аутентификации WAN: в случае отсоединения точки доступа от контроллера доступа точка доступа предоставляет функцию локальной аутентификации для подтверждения вновь подключенных пользователей, обеспечивая таким образом надежность обслуживания.

Для связи между штаб-квартирой и филиалами используется глобальная сеть. Контроллер доступа развернут в штаб-квартире, а точки доступа — в филиалах.

Если в штаб-квартире точки доступа филиала отключены от контроллера доступа, сервисы онлайн-STA будут работать правильно после настройки функции удержания обслуживания при отключении связи CAPWAP. Однако новые STA не могут подключиться к сети, что влияет на работу пользователей. чтобы новые STA могли подключаться к сети после отключения точек доступа филиала от контроллера доступа в штаб-квартире в кампусной сети можно развернуть решение для обхода аутентификации WAN.

STA

Частная линия WAN

Филиал

HQ

AC

Сервер аутентификации

STA

Филиал

Штаб-квартира

AC

Сервер аутентификации

Данные

аутентификации

Служебные

данные

Функция

Сценарий применения

Слайд 37Архитектура облачного управления

Платформа облачного управления

Управляемые из облака точки доступа

STA

Платформа облачного управления управляет

Архитектура облачного управления

Платформа облачного управления

Управляемые из облака точки доступа

STA

Платформа облачного управления управляет

По сравнению с традиционной архитектурой AC + Fit AP архитектура облачного управления имеет следующие преимущества:

Автоматическая настройка и запуск устройств и автоматическое развертывание сокращают затраты на развертывание сети.

Унифицированная система O&M: платформа облачного управления обеспечивает централизованный мониторинг и управление всеми сетевыми элементами из облака.

Такая архитектура может применяться для WLAN малого и среднего размера и обеспечивает гибкое развертывание и низкие затраты на эксплуатацию и техническое обслуживание.

Слайд 38Архитектура Leader AP

Leader AP

Fit AP

Fit AP

Fit AP

Архитектура Leader AP включает только точки

Архитектура Leader AP

Leader AP

Fit AP

Fit AP

Fit AP

Архитектура Leader AP включает только точки

Ведущая точка доступа сообщает о своей роли по сети уровня 2. Другие точки доступа автоматически обнаруживают ведущую точку доступа и подключаются к ней.

Подобно контроллеру доступа, ведущая точка доступа обеспечивает унифицированное управление доступом, настройку и эксплуатацию и обслуживание на базе CAPWAP-туннелей, обеспечивая централизованное управление беспроводными ресурсами и управление роумингом.

Пользователям нужно только войти в систему ведущей точки доступа и настроить беспроводные услуги. После настройки все точки доступа предоставляют одни и те же беспроводные услуги, и STA могут перемещаться между разными точками доступа.

Слайд 39Сравнение сетевых архитектур WLAN

Сравнение сетевых архитектур WLAN

Слайд 40Архитектура сети следующего поколения: CloudCampus

Открытая платформа разработки промышленных приложений SDK | API

Управление

Архитектура сети следующего поколения: CloudCampus

Открытая платформа разработки промышленных приложений SDK | API

Управление

NETCONF/YANG/SNMP/HTTPS/Telemetry...

AirEngine Wi-Fi 6

Анализ потока клиентов

e-Schoolbag

Управление

здравоохра-нением

Smart

OA

Уровень сети

Уровень управления и контроля

Решение Huawei CloudCampus для кампусных сетей малого и среднего размера использует технологию облачных вычислений для реализации автоматического и централизованного управления сетью и предоставляет возможности сбора и анализа данных, которые недоступны в традиционных сетях, для предоставления услуги NaaS (Network as a Service — сеть как услуга). Особенности:

Простые процедуры планирования и развертывания сети

Расширение сети и управления по требованию

Сетевые данные и открытость сетевой платформы

Слайд 41Основные характеристики решения CloudCampus для кампусных сетей малого и среднего размера

Решение Huawei

Основные характеристики решения CloudCampus для кампусных сетей малого и среднего размера

Решение Huawei

Автоматическое развертывание: быстрое и простое развертывание устройств.

Планирование WLAN с управлением из облака и эксплуатация и обслуживание мобильных устройств: упрощенная конструкция WLAN и обслуживание устройств.

Широкая линейка продуктов: полная серия устройств (коммутаторы, межсетевые экраны, AR и AP) линейки продуктов корпоративной сети Huawei может использоваться для предоставления различных портфелей продуктов, отвечающих разнообразным сетевым требованиям клиентов.

Поддержка двух режимов работы и плавное развитие: все сетевые устройства, используемые в этом решении, могут работать как в режиме управления из облака, так и в традиционном режиме управления. После обновления устройств клиенты могут реализовать управление сетью из облака.

Дополнительные услуги: анализ поведения терминала —дополнительное приложение iMaster NCE. Данные анализа поведения терминала позволят разработать большее количество дополнительных услуг.

Слайд 42iMaster NCE

iMaster NCE — это контроллер, который объединяет функции управления, контроля и

iMaster NCE

iMaster NCE — это контроллер, который объединяет функции управления, контроля и

iMaster NCE-Campus: обеспечивает функции управления и контроля, интегрирует функцию управления традиционными устройствами как услугу и обеспечивает перенаправление в один клик на iMaster NCE-CampusInsight на базе прокси-сервиса.

Компонент аутентификации iMaster NCE-Campus: может быть интегрирован в iMaster NCE-Campus как услуга или развернут независимо. Удаленно можно развернуть до 20 компонентов аутентификации, чтобы обеспечить локальную аутентификацию для удаленных филиалов. Компоненты аутентификации и iMaster NCE-Campus могут автоматически синхронизировать данные аутентификации пользователя и данные идентификации терминала по каналам TCP.

iMaster NCE-CampusInsight: платформа интеллектуального сетевого анализа Huawei. Основываясь на имеющихся данных эксплуатации и обслуживании (таких как индикаторы производительности устройств и журналы терминалов), iMaster NCE-CampusInsight использует большие данные, алгоритмы искусственного интеллекта и передовые технологии анализа для создания среды с цифровыми возможностями, помогая клиентам своевременно обнаруживать проблемы в сети и улучшить пользовательский опыт.

Слайд 43Три режима развертывания решения Huawei CloudCampus

Три режима развертывания решения Huawei CloudCampus

Слайд 44Основные понятия WLAN

Архитектура сети WLAN

Типичные решения для организации сети WLAN

Основные понятия WLAN

Архитектура сети WLAN

Типичные решения для организации сети WLAN

Слайд 45Решение для крупной кампусной сети

AC

Если развернута проводная кампусная сеть и требуется независимое

Решение для крупной кампусной сети

AC

Если развернута проводная кампусная сеть и требуется независимое

В кампусной сети большого размера контроллер доступа обычно подключается к коммутатору агрегации или базовому коммутатору в режиме off-path.

Чтобы уменьшить количество изменений в существующей проводной сети и упростить централизованное управление и контроль, рекомендуется использовать туннельную пересылку. В решении независимого контроллера доступа обычно используется VRRP HSB для повышения надежности контроллера доступа.

Описание решения

Выходная зона

Базовый

уровень

Уровень

агрегации

Уровень

доступа

ЦОД

Зона O&M NMS

Канал iStack и CSS

AC

Слайд 46Решение для гибкой распределенной сети Wi-Fi

Помещение

Помещение

Помещение

Помещение

Помещение

Помещение

Помещение

Помещение

Коридор

RU

RU

RU

RU

RU

RU

Центральная АР

Кабель PoE

В гибкой распределенной сетевой архитектуре

Решение для гибкой распределенной сети Wi-Fi

Помещение

Помещение

Помещение

Помещение

Помещение

Помещение

Помещение

Помещение

Коридор

RU

RU

RU

RU

RU

RU

Центральная АР

Кабель PoE

В гибкой распределенной сетевой архитектуре

Центральные точки доступа развертываются в аппаратных залах, слаботочных стояках или коридорах, а выносные модули устанавливаются в помещениях, при этом используются сетевые кабели, в результате в каждом помещении (комнате, номере, палате) предоставляются высококачественные эксклюзивные услуги беспроводного доступа.

Простое управление

Гибкое развертывание и полное покрытие сигнала без «слепых зон» в покрытии.

Покрытие на большие расстояния

Сценарии с плотно расположенными помещениями, например, гостиницы, общежития и больничные палаты.

Описание решения

Сценарий применения

Преимущества

Слайд 47Решение для небольших и мини сетевых магазинов

Интернет

Описание решения

В сети с одной точкой

Решение для небольших и мини сетевых магазинов

Интернет

Описание решения

В сети с одной точкой

Сценарий применения

Небольшие магазины (например, агентские магазины и заправочные станции) площадью менее 50 м2

Поддерживается не более 50 одновременных подключений станций к сети.

Поддерживается только беспроводной доступ пользователей.

Требуется только один проводной канал для выхода в Интернет.

Клиентское оборудование оператора

AP

Слайд 48Решение для небольших и средних сетевых магазинов

Интернет

Клиентское оборудование оператора

Межсетевой экран

Коммутатор

Описание решения

Для обеспечения

Решение для небольших и средних сетевых магазинов

Интернет

Клиентское оборудование оператора

Межсетевой экран

Коммутатор

Описание решения

Для обеспечения

Сценарий применения

Малые и средние магазины, мелкие логистические и страховые компании площадью менее 3000 м2 и менее 2000 одновременных онлайн-терминалов.

Для обеспечения беспроводного доступа необходимо развернуть несколько точек доступа, необходимо выполнить высокие требования к безопасности (фильтрация URL-адресов/IPS/защита безопасности/антивирусные программы), а для доступа в Интернет требуется несколько восходящих каналов.

Слайд 49(Единичный выбор) Предприятию необходимо реализовать резервирование устройств в WLAN для обеспечения стабильности

(Единичный выбор) Предприятию необходимо реализовать резервирование устройств в WLAN для обеспечения стабильности

Горячее резервирование с использованием протокола VRRP (VRRP HSB)

Горячий резерв (HSB) по двум каналам

Холодный резерв по двум каналам

Резервирование N+1

Слайд 50В настоящем курсе приведены основные понятия WLAN, описаны различные сетевые архитектуры WLAN,

В настоящем курсе приведены основные понятия WLAN, описаны различные сетевые архитектуры WLAN,

Этот курс также знакомит с несколькими типичными сетевыми решениями Huawei для WLAN.

Клуб Roy. Сервис совместного парамайнинга криптовалюты Prizm

Клуб Roy. Сервис совместного парамайнинга криптовалюты Prizm Регистрация в АИС ГТО

Регистрация в АИС ГТО Разработка мобильного приложения для поиска новых знакомств по интересам

Разработка мобильного приложения для поиска новых знакомств по интересам БСО: что это и как применяется

БСО: что это и как применяется Программные кассы

Программные кассы Выполнили: Слепцов Иван Игоревич Николаев Валерий Владимирович - 10 Б класса СОШ № 288. Научный руководитель:

Выполнили: Слепцов Иван Игоревич Николаев Валерий Владимирович - 10 Б класса СОШ № 288. Научный руководитель: Компьютеры и программы

Компьютеры и программы ЯП. Приложения с базами данных

ЯП. Приложения с базами данных Организация администрирования компьютерной системы Лечебный диагностический центр

Организация администрирования компьютерной системы Лечебный диагностический центр DH Standard AVN Update

DH Standard AVN Update Insribe Reader

Insribe Reader Создание компьютерной игры в среде Unity

Создание компьютерной игры в среде Unity Прямое и стилевое форматирование текста. Обработка текстовой информации

Прямое и стилевое форматирование текста. Обработка текстовой информации Зависимость грамотности блогеров от количества подписчиков и возраста блогера

Зависимость грамотности блогеров от количества подписчиков и возраста блогера Влияние СМИ на восприятие российскими гражданами работы органов государственной власти

Влияние СМИ на восприятие российскими гражданами работы органов государственной власти Абстрактные типы данных. Структуры данных

Абстрактные типы данных. Структуры данных Структуры и перечисления в С++. (Лекция 2)

Структуры и перечисления в С++. (Лекция 2) Информация и сигналы

Информация и сигналы Отчет о деятельности Пресс-центра ППОС СФУ за 2018 год

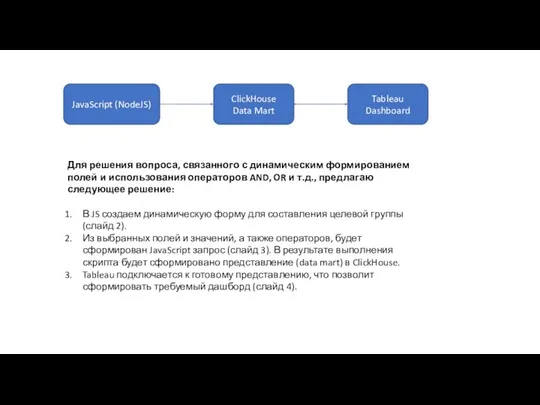

Отчет о деятельности Пресс-центра ППОС СФУ за 2018 год Дмнамическое формирование полей

Дмнамическое формирование полей Назначение программирования

Назначение программирования Регистры x86-64. Компьютерные основы программирования. Представление программ, часть 4

Регистры x86-64. Компьютерные основы программирования. Представление программ, часть 4 Занятие 1. Понятие об основных законах регулирования. Пропорциональный закон регулирования

Занятие 1. Понятие об основных законах регулирования. Пропорциональный закон регулирования Использование Linux при программировании 2

Использование Linux при программировании 2 Информационные технологии 2014-2020

Информационные технологии 2014-2020 Написание программы

Написание программы Сервис Datcom.kz, подписание документов электронной цифровой подписью

Сервис Datcom.kz, подписание документов электронной цифровой подписью Удаленное сопровождение клиентов. Сервисы 1С:ИТС для удаленной работы. Вебинар

Удаленное сопровождение клиентов. Сервисы 1С:ИТС для удаленной работы. Вебинар