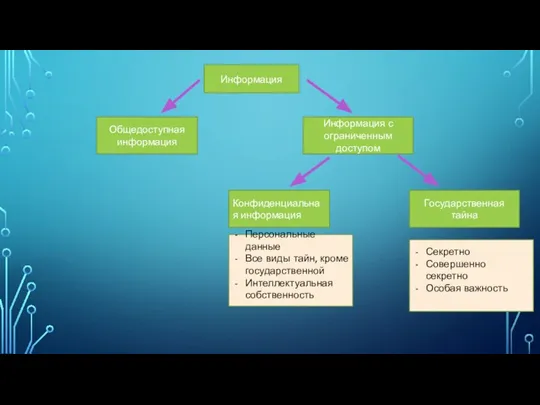

Слайд 2ИНФОРМАЦИЯ – сведения, независимо от формы их представления.

Основной Федеральный Закон в области

защиты информации – ФЗ 149 «Об информации, информационных технологиях и о защите информации».

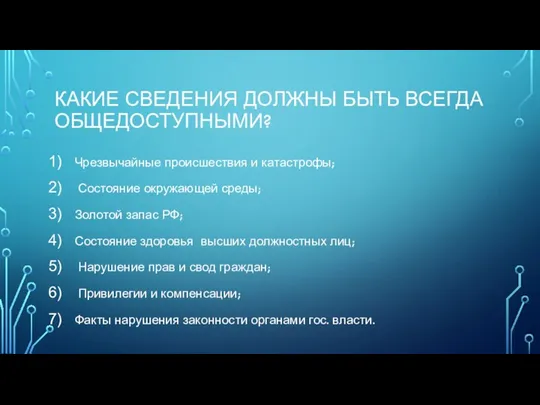

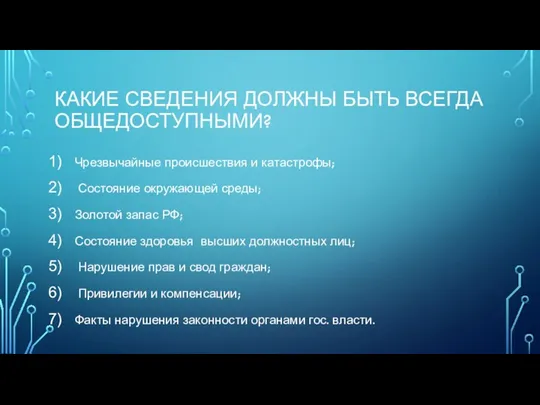

Слайд 4КАКИЕ СВЕДЕНИЯ ДОЛЖНЫ БЫТЬ ВСЕГДА ОБЩЕДОСТУПНЫМИ?

Чрезвычайные происшествия и катастрофы;

Состояние окружающей среды;

Золотой

запас РФ;

Состояние здоровья высших должностных лиц;

Нарушение прав и свод граждан;

Привилегии и компенсации;

Факты нарушения законности органами гос. власти.

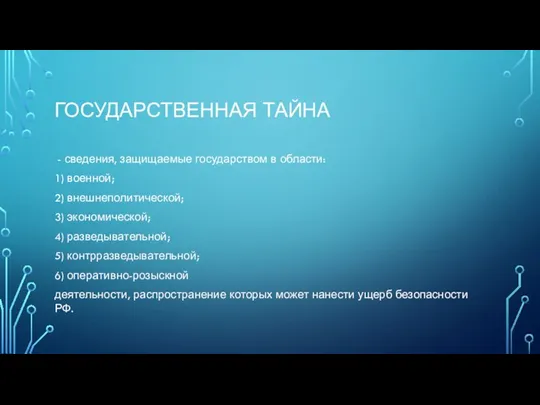

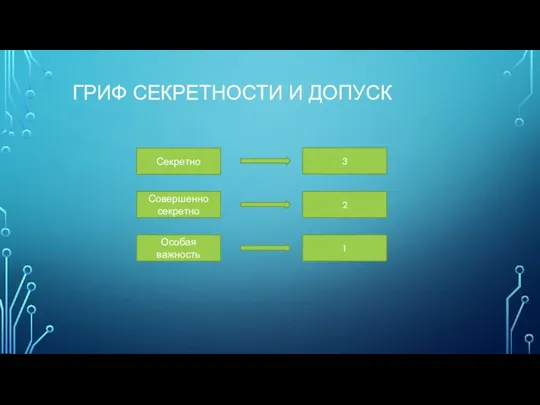

Слайд 5ГОСУДАРСТВЕННАЯ ТАЙНА

- сведения, защищаемые государством в области:

1) военной;

2) внешнеполитической;

3) экономической;

4) разведывательной;

5)

контрразведывательной;

6) оперативно-розыскной

деятельности, распространение которых может нанести ущерб безопасности РФ.

Слайд 7ПАРОЛЬНАЯ ЗАЩИТА ИНФОРМАЦИИ.

«НИКТО КРОМЕ ВАС»

31.10.2020

ПРЕПОДАВАТЕЛЬ: ГОЛОВЧЕНКО ДАРЬЯ АНДРЕЕВНА

Слайд 8Пароль представляет собой последовательность символов некоторого алфавита и специальных знаков. Последовательность должна удовлетворять

ограничению на наименьшую и наибольшую длину.

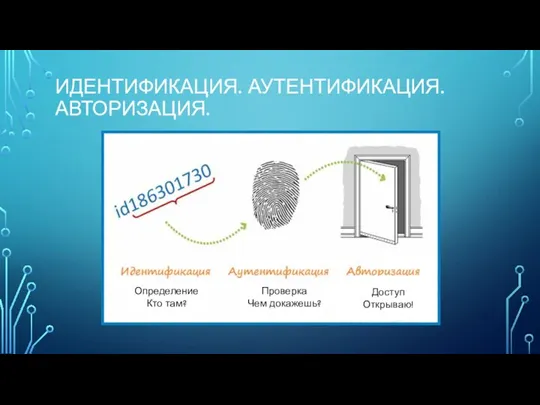

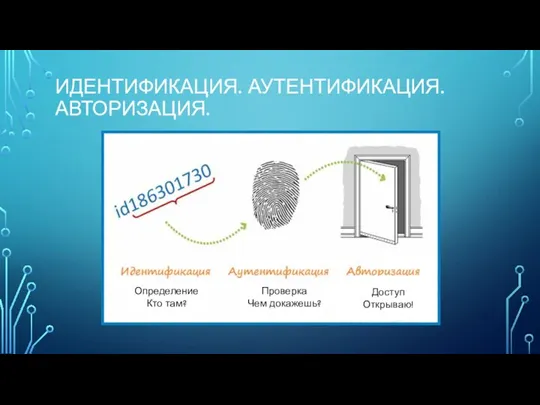

Слайд 9ИДЕНТИФИКАЦИЯ. АУТЕНТИФИКАЦИЯ. АВТОРИЗАЦИЯ.

Слайд 10ТЕРМИНЫ И ОПРЕДЕЛЕНИЯ

Идентификатор доступа - уникальный признак субъекта или объекта доступа.

Аутентификация

- проверка принадлежности субъекту доступа предъявленного им идентификатора; подтверждение подлинности.

Авторизация – предоставление доступа.

Слайд 11ИНТЕРЕСНЫЙ ФАКТ

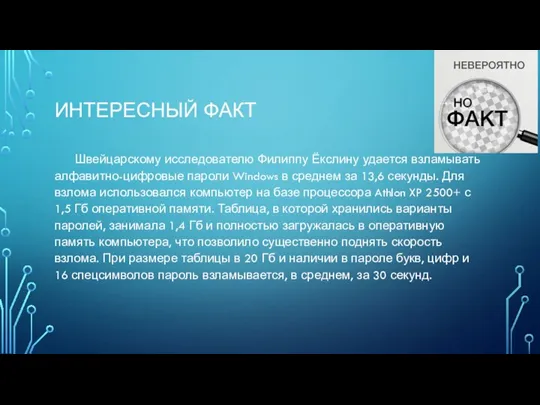

Швейцарскому исследователю Филиппу Ёкслину удается взламывать алфавитно-цифровые пароли Windows в среднем

за 13,6 секунды. Для взлома использовался компьютер на базе процессора Athlon XP 2500+ с 1,5 Гб оперативной памяти. Таблица, в которой хранились варианты паролей, занимала 1,4 Гб и полностью загружалась в оперативную память компьютера, что позволило существенно поднять скорость взлома. При размере таблицы в 20 Гб и наличии в пароле букв, цифр и 16 спецсимволов пароль взламывается, в среднем, за 30 секунд.

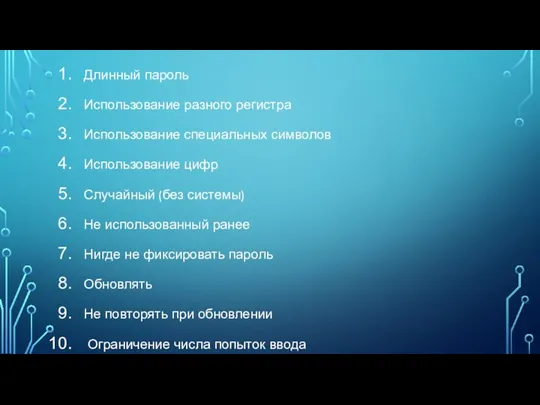

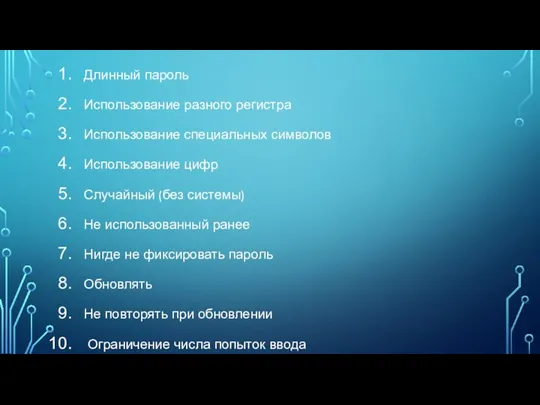

Слайд 13Длинный пароль

Использование разного регистра

Использование специальных символов

Использование цифр

Случайный (без системы)

Не использованный ранее

Нигде не

фиксировать пароль

Обновлять

Не повторять при обновлении

Ограничение числа попыток ввода

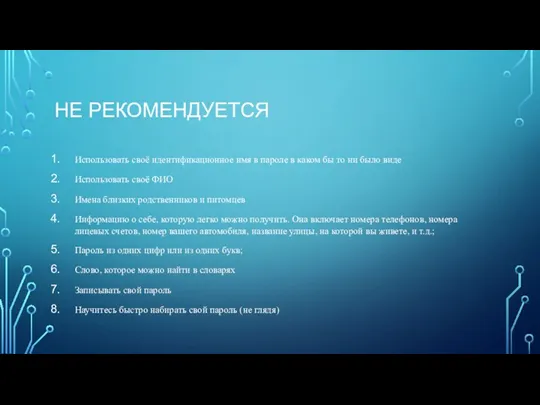

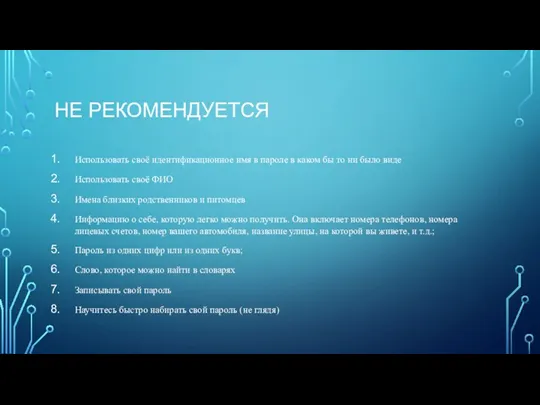

Слайд 14НЕ РЕКОМЕНДУЕТСЯ

Использовать своё идентификационное имя в пароле в каком бы то ни

было виде

Использовать своё ФИО

Имена близких родственников и питомцев

Информацию о себе, которую легко можно получить. Она включает номера телефонов, номера лицевых счетов, номер вашего автомобиля, название улицы, на которой вы живете, и т.д.;

Пароль из одних цифр или из одних букв;

Слово, которое можно найти в словарях

Записывать свой пароль

Научитесь быстро набирать свой пароль (не глядя)

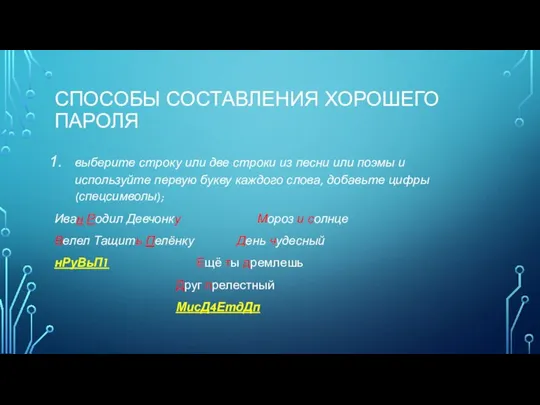

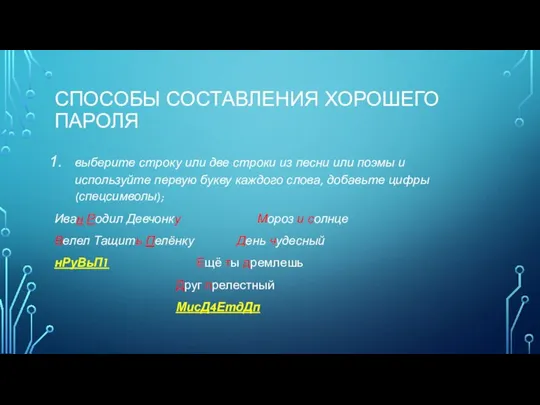

Слайд 15СПОСОБЫ СОСТАВЛЕНИЯ ХОРОШЕГО ПАРОЛЯ

выберите строку или две строки из песни или поэмы

и используйте первую букву каждого слова, добавьте цифры (спецсимволы);

Иван Родил Девчонку Мороз и солнце

Велел Тащить Пелёнку День чудесный

нРуВьП1 Ещё ты дремлешь

Друг прелестный

МисД4ЕтдДп

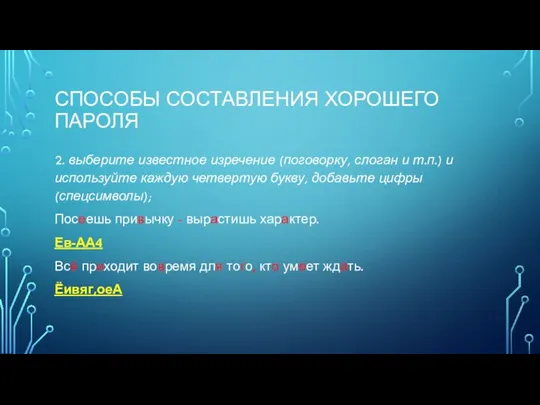

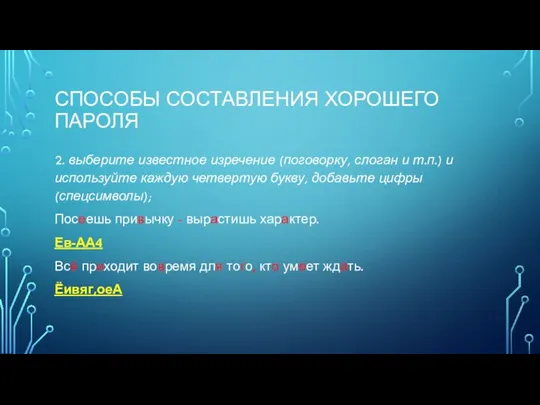

Слайд 16СПОСОБЫ СОСТАВЛЕНИЯ ХОРОШЕГО ПАРОЛЯ

2. выберите известное изречение (поговорку, слоган и т.п.) и

используйте каждую четвертую букву, добавьте цифры (спецсимволы);

Посеешь привычку - вырастишь характер.

Ев-АА4

Всё приходит вовремя для того, кто умеет ждать.

Ёивяг,оеА

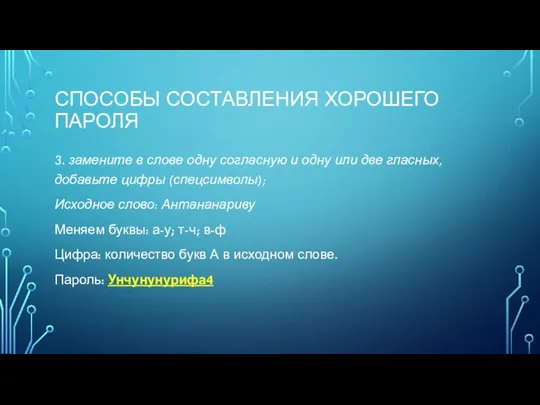

Слайд 17СПОСОБЫ СОСТАВЛЕНИЯ ХОРОШЕГО ПАРОЛЯ

3. замените в слове одну согласную и одну или

две гласных, добавьте цифры (спецсимволы);

Исходное слово: Антананариву

Меняем буквы: а-у; т-ч; в-ф

Цифра: количество букв А в исходном слове.

Пароль: Унчунунурифа4

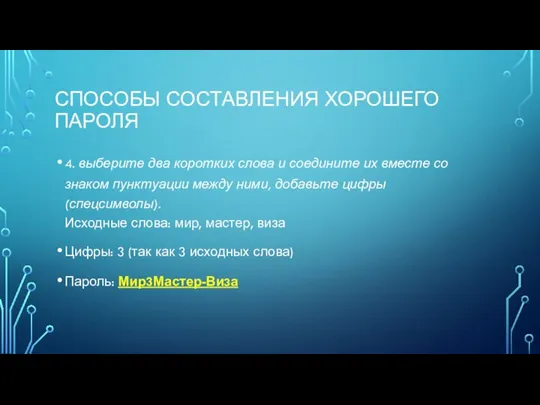

Слайд 18СПОСОБЫ СОСТАВЛЕНИЯ ХОРОШЕГО ПАРОЛЯ

4. выберите два коротких слова и соедините их вместе

со знаком пунктуации между ними, добавьте цифры (спецсимволы).

Исходные слова: мир, мастер, виза

Цифры: 3 (так как 3 исходных слова)

Пароль: Мир3Мастер-Виза

Слайд 19ЗАКЛЮЧЕНИЕ

В заключение необходимо отметить существование "парадокса человеческого фактора". Состоит он в том,

что пользователь нередко стремится выступать скорее противником парольной системы, как, впрочем, и любой системы безопасности, функционирование которой влияет на его рабочие условия, нежели союзником системы защиты, тем самым ослабляя ее. Действительно, необходимость ввода пароля каждый раз при входе в систему, не говоря уже о необходимости запоминать сложную знаковую последовательность, удобством не является. Единственной мерой противодействия указанному обстоятельству является формирование у пользователей грамотного подхода к вопросам обеспечения безопасности информации.

Слайд 20ЗАДАНИЕ:

1) Придумайте пароль на основе этих 4-х способов.

2) Придумайте свой собственный

способ, не забывая правил составления пароля

Слайд 21МЕНЕДЖЕР ПАРОЛЕЙ

Менеджер паролей – программное обеспечение, которое помогает пользователю работать с

паролями и PIN-кодами от различных информационных систем, не запоминая их.

Слайд 22ДЛЯ ЧЕГО СОЗДАВАЛИСЬ?

Приложения для управления паролями изначально разрабатывались чтобы помочь пользователям организовать

и шифровать пароли для учетных записей в Интернете на нескольких устройствах. Это лучшая безопасная альтернатива повторному использованию тех же двух или трех паролей.

Слайд 23ПРЕИМУЩЕСТВА МАСТЕРА-ПАРОЛЕЙ

- защита от фишинга

- использование уникальных паролей для разных сервисов

и приложений - защита от «случайного пользователя» удобство

кроссплатформенность

- менеджеры паролей работаю с самыми популярными браузерами (Firefox, Safari,Chrome, Internet Explorer и др.);

- чтобы повысить уровень безопасности менеджера паролей, на некоторых современных приложениях можно включить двухфакторную аутентификацию;

- менеджеры могут хранить все виды данных

Слайд 24НЕДОСТАТКИ МАСТЕРА-ПАРОЛЕЙ

использование только одного основного пароля для входа в менеджер паролей

основной

пароль может быть атакован и обнаружен при использовании кейлоггера

- генератор паролей в менеджере не использует криптографически безопасный генератор случайных чисел. Этот фактор есть в некоторых менеджерах, не во всех

Слайд 25ПРАКТИЧЕСКАЯ РАБОТА. МЕНЕДЖЕР ПАРОЛЕЙ KEEPASS

Скачать плагин и произвести установку можно с официального

сайта: https://keepass.info

Слайд 26ПРАКТИЧЕСКАЯ РАБОТА. МЕНЕДЖЕР ПАРОЛЕЙ KEEPASS

Интерфейс предельно лаконичен. Начинается все с создания базы

данных. Сохраняем базу в любом месте. Можно сразу назвать её, если баз будет несколько. Это упростит задачу поиска.

Слайд 27ПРАКТИЧЕСКАЯ РАБОТА. МЕНЕДЖЕР ПАРОЛЕЙ KEEPASS

После того, как выбран корень сохранения у вас

появится окно с мастером-паролей. Это единственная защита, поэтому пароль должен быть предельно сложным, но запоминающимся.

Слайд 28ПРАКТИЧЕСКАЯ РАБОТА. МЕНЕДЖЕР ПАРОЛЕЙ KEEPASS

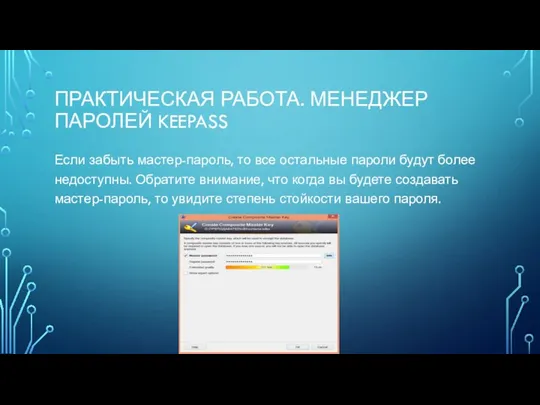

Если забыть мастер-пароль, то все остальные пароли будут

более недоступны. Обратите внимание, что когда вы будете создавать мастер-пароль, то увидите степень стойкости вашего пароля.

Слайд 29ПРАКТИЧЕСКАЯ РАБОТА. МЕНЕДЖЕР ПАРОЛЕЙ KEEPASS

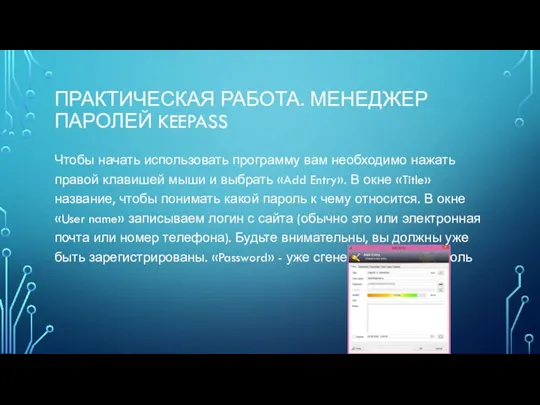

Чтобы начать использовать программу вам необходимо нажать правой

клавишей мыши и выбрать «Add Entry». В окне «Title» название, чтобы понимать какой пароль к чему относится. В окне «User name» записываем логин с сайта (обычно это или электронная почта или номер телефона). Будьте внимательны, вы должны уже быть зарегистрированы. «Password» - уже сгенерированный пароль

Слайд 30ПРАКТИЧЕСКАЯ РАБОТА. МЕНЕДЖЕР ПАРОЛЕЙ KEEPASS

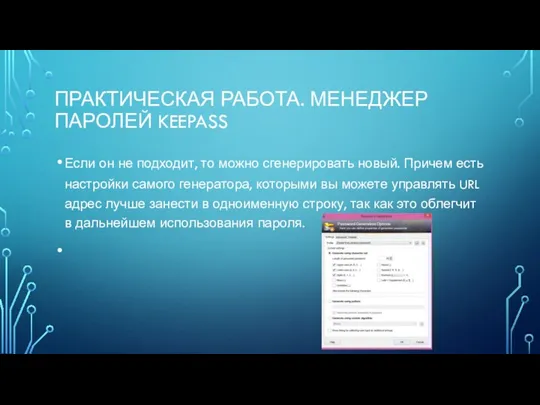

Если он не подходит, то можно сгенерировать новый.

Причем есть настройки самого генератора, которыми вы можете управлять URL адрес лучше занести в одноименную строку, так как это облегчит в дальнейшем использования пароля.

Слайд 31ПРАКТИЧЕСКАЯ РАБОТА. МЕНЕДЖЕР ПАРОЛЕЙ KEEPASS

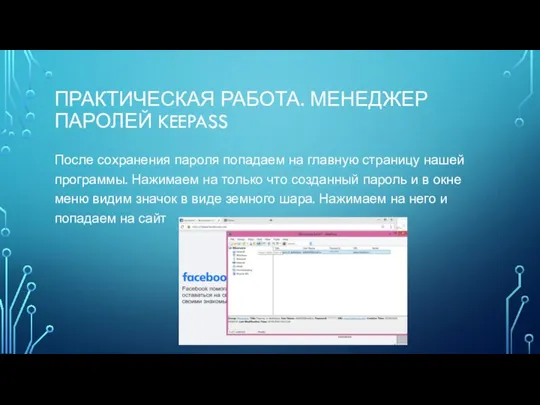

После сохранения пароля попадаем на главную страницу нашей

программы. Нажимаем на только что созданный пароль и в окне меню видим значок в виде земного шара. Нажимаем на него и попадаем на сайт

Слайд 32ПРАКТИЧЕСКАЯ РАБОТА. МЕНЕДЖЕР ПАРОЛЕЙ KEEPASS

На сайте нас просят для авторизации ввести логин

и пароль. Возвращаемся в KeePass и находим на панели управления значок с изображением человека, это и будет логин

Слайд 33ЗАДАНИЯ

1. Скачайте KeePass, произведите установку.

2. Создайте базу данных в которой будет пароли

от почтового ящика.

3. Перенесите из корневой установочной папки базу данных к себе на флеш-карту.

4. Попробуйте использовать KeePass с флеш-карты.

5. Попробуйте не работать с программой KeePass в течение 6 минут. Что произойдет?

Слайд 34ВОПРОСЫ

- Для чего нужны менеджеры паролей?

- Найти еще 2 менеджера паролей с

криптографическим генератором случайных паролей.

- Назовите уязвимости и преимущества менеджеров паролей.

- Что будет, если скопированный логин и пароль из KeePass вставить не сразу на URL-адресе?

- Для чего есть правило 12 секунд в KeePass?

- Как восстановить мастер-пароль в KeePass?

Слайд 35ВЫВОДЫ

На сегодняшний день общая безопасность менеджеров паролей является дискуссионной. С одной

стороны, в целях безопасности настоятельно рекомендуется использовать уникальные безопасные пароли для разных учетных записей. С другой стороны, если один мастер-пароль скомпрометирован или может быть восстановлен, злоумышленник получает доступ к полной базе данных, содержащей все пароли пользователя и учетные данные аутентификации.

Виртуальный компьютерный музей

Виртуальный компьютерный музей kontroller_klaviatury

kontroller_klaviatury Общее представление об автоматизированных информационных системах

Общее представление об автоматизированных информационных системах Рисуем торт

Рисуем торт Файлы и файловые структуры

Файлы и файловые структуры Презентация на тему Знакомство с языком Паскаль

Презентация на тему Знакомство с языком Паскаль  4_SPARQL

4_SPARQL Знакомство с интерфейсом программы Кумир

Знакомство с интерфейсом программы Кумир Человеко-машинное взаимодействие

Человеко-машинное взаимодействие Использование информационных технологий в дошкольном образовании

Использование информационных технологий в дошкольном образовании Онлайн-конструктора документов Октима

Онлайн-конструктора документов Октима Программирование 3 модуль

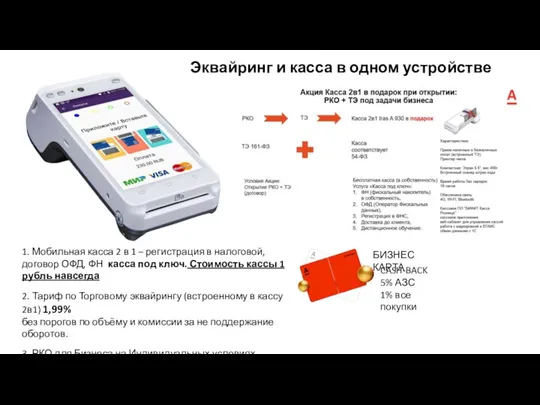

Программирование 3 модуль Эквайринг и касса в одном устройстве

Эквайринг и касса в одном устройстве Виды долговременной памяти. 7 класс

Виды долговременной памяти. 7 класс 1 урок химия осн (1)

1 урок химия осн (1) Информационное сопровождение деятельности

Информационное сопровождение деятельности Работа с документами

Работа с документами Синий экран смерти BSoD

Синий экран смерти BSoD 191588

191588 План презентации

План презентации Алгоритм. Лекция 6. Часть 2

Алгоритм. Лекция 6. Часть 2 Создание Web-сайта

Создание Web-сайта урок 4

урок 4 Информатика. Информационные технологии

Информатика. Информационные технологии SMM специалист с нуля

SMM специалист с нуля Представление информации. Информация графическая числовая

Представление информации. Информация графическая числовая Сокращаем расходы на разработку программного обеспечения и сложных веб-проектов

Сокращаем расходы на разработку программного обеспечения и сложных веб-проектов Капитан Грантов. Лайфхаки грантрайтинга

Капитан Грантов. Лайфхаки грантрайтинга