Содержание

- 2. Описание проблеммы Многие распространённые контроллеры не поддерживают защищённое подключение инженерных программ, предназначенных для настройки и обслуживания

- 3. Необходимый инструментарий Wireshark — программа-анализатор трафика для компьютерных сетей Ethernet и некоторых других. Исходные условия Для

- 4. Задание Обнаружить логин и пароль, с помощью которых осуществляется подключение.

- 5. План работы Получить образец трафика Открыть его через wireshark Найти пакеты с аутентификационными данными Получить логин

- 6. Получен готовый образец трафика

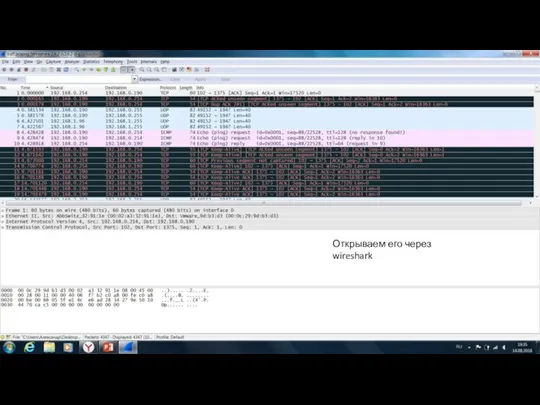

- 7. Открываем его через wireshark

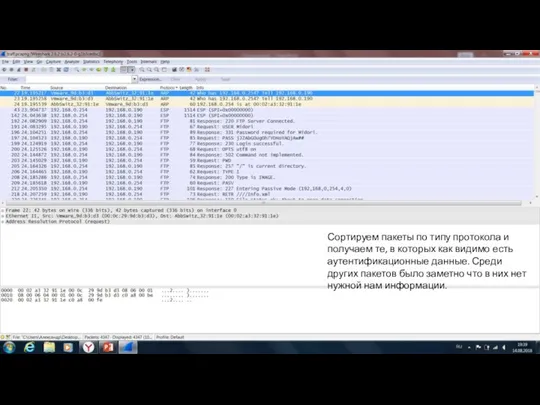

- 8. Сортируем пакеты по типу протокола и получаем те, в которых как видимо есть аутентификационные данные. Среди

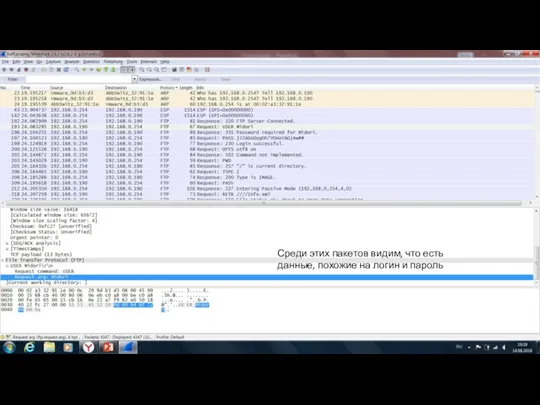

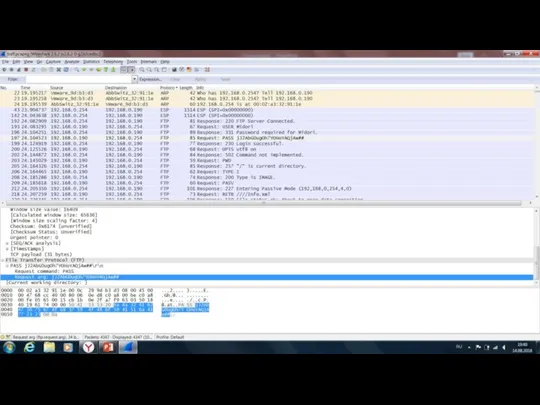

- 9. Среди этих пакетов видим, что есть данные, похожие на логин и пароль

- 12. Скачать презентацию

Функции электронных таблиц Microsoft Excel

Функции электронных таблиц Microsoft Excel Управление памятью

Управление памятью Виртуальная среда современного детства

Виртуальная среда современного детства Периодизация и программирование в подготовительном периоде

Периодизация и программирование в подготовительном периоде Средства массовой информации, которыми я интересуюсь

Средства массовой информации, которыми я интересуюсь Shriv ComMedia Solution Services IOT services embedded programming & Research remote infrastructure management services

Shriv ComMedia Solution Services IOT services embedded programming & Research remote infrastructure management services Системы в нашей жизни

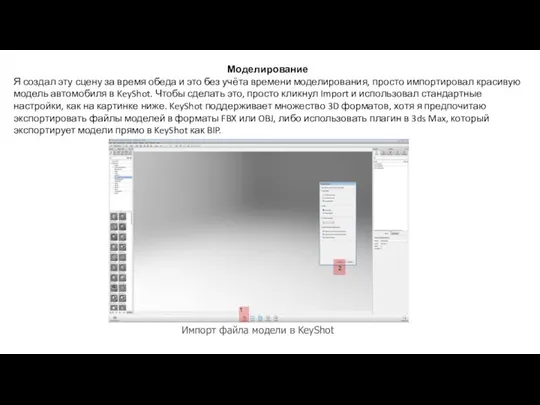

Системы в нашей жизни Моделирование

Моделирование Виртуальная экскурсия по мастерским WorldSkills

Виртуальная экскурсия по мастерским WorldSkills Сравнительный анализ дизайна интернет-сайтов

Сравнительный анализ дизайна интернет-сайтов Кодирование текстовой информации

Кодирование текстовой информации Python как универсальный инструмент реализации количественных исследований

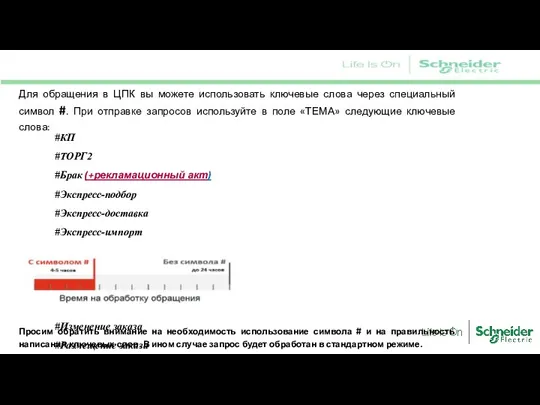

Python как универсальный инструмент реализации количественных исследований Для обращения в ЦПК

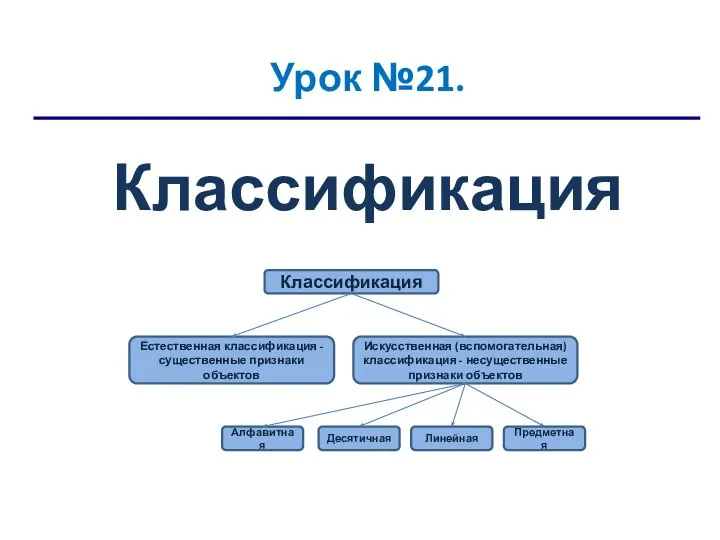

Для обращения в ЦПК Классификация. Определение классификации. Виды классификации. Файловая система

Классификация. Определение классификации. Виды классификации. Файловая система Bilgisayar Mimarisi

Bilgisayar Mimarisi Осуществление межпредметных связей с помощью программы Microsoft Excel. География России

Осуществление межпредметных связей с помощью программы Microsoft Excel. География России База данных SQLite. Лекция 12

База данных SQLite. Лекция 12 Что такое информация?

Что такое информация? Современные информационные технологии для автоматизации перевода

Современные информационные технологии для автоматизации перевода Разработка функциональной модели в нотации DFD на примере описания снятия наличных в банкомате

Разработка функциональной модели в нотации DFD на примере описания снятия наличных в банкомате Oracle Solaris

Oracle Solaris Организация комплексной защиты информации от ИТР

Организация комплексной защиты информации от ИТР Обзор современных программных средств

Обзор современных программных средств Общие принципы организации и работы компьютеров

Общие принципы организации и работы компьютеров You Tube

You Tube ИКТ на уроках технологии

ИКТ на уроках технологии Windows-8

Windows-8 Использование диаграмм Эйлера-Венна при решении логических задач

Использование диаграмм Эйлера-Венна при решении логических задач