Содержание

- 2. Интернет-банкинг 2 © 2002—2009, Digital Security Клиент банка под атакой Практически все банки предоставляют услуги по

- 3. Специфика модели нарушителя 3 © 2002—2009, Digital Security С точки зрения злоумышленника, пользователь интернет-банкинга является более

- 4. Безопасность пользователей банк-клиентов 4 © 2002—2009, Digital Security Безопасность пользователя зависит, от: сохранности ЭЦП и пароля

- 5. © 2002—2009, Digital Security Особенности клиентского ПО 5 Клиент банка под атакой Многие банки не пишут

- 6. Уязвимости ПО банк-клиентов 6 © 2002—2009, Digital Security Доступ к HDD клиента на чтение и запись

- 7. Уязвимости ПО банк-клиентов 7 © 2002—2009, Digital Security Клиент банка под атакой Переполнение буфера Банк клиенты,

- 8. Реализация атаки 8 © 2002—2009, Digital Security Клиент банка под атакой Перечисленные уязвимости возможно реализовать удаленно,

- 9. 9 Результат атаки © 2002—2009, Digital Security Клиент банка под атакой Данные уязвимости позволяют атакующим проникнуть

- 10. 10 Результаты исследований © 2002—2009, Digital Security Были проанализированы 3 банк-клиента зарубежных производителей, используемых в ряде

- 11. 11 Защита с точки зрения разработчика © 2002—2009, Digital Security Закрытие уязвимостей в ПО необходимо помнить

- 13. Скачать презентацию

Основы композиции. 7 класс

Основы композиции. 7 класс Результаты анкетирования «Участие пап в воспитании детей» в рамках акции «ПАПИН АПРЕЛЬ»

Результаты анкетирования «Участие пап в воспитании детей» в рамках акции «ПАПИН АПРЕЛЬ» Применение искусственного интеллекта в сельском хозяйстве

Применение искусственного интеллекта в сельском хозяйстве «В десяточку»

«В десяточку» Демонам

Демонам ОНТП 01-91. Общесоюзные нормы технологического проектирования предприятий автомобильного транспорта

ОНТП 01-91. Общесоюзные нормы технологического проектирования предприятий автомобильного транспорта Добро пожаловать!

Добро пожаловать! Общество и производство

Общество и производство Презентация на тему Решение неравенств с одной переменной 11 класс

Презентация на тему Решение неравенств с одной переменной 11 класс Символ «Огонь» в романтической поэме М.Ю.Лермонтова «Мцыри»

Символ «Огонь» в романтической поэме М.Ю.Лермонтова «Мцыри» Презентация на тему Россия в XVI веке. Время Ивана Грозного

Презентация на тему Россия в XVI веке. Время Ивана Грозного Облегченные режимы перевозки опасных грузов

Облегченные режимы перевозки опасных грузов Введение в школьную жизнь Материал подготовила практичный психолог СШ135 Завгороднева Л.Б. - презентация

Введение в школьную жизнь Материал подготовила практичный психолог СШ135 Завгороднева Л.Б. - презентация Rover. Технические характеристики

Rover. Технические характеристики стенд в детскую библиотеку-1 шт (1)

стенд в детскую библиотеку-1 шт (1) Штриховая гладь

Штриховая гладь О ходе реализации Государственной программы развития сельского хозяйства и регулировании рынков сельскохозяйственной продукции

О ходе реализации Государственной программы развития сельского хозяйства и регулировании рынков сельскохозяйственной продукции Творчы праэкт Humanities Blues

Творчы праэкт Humanities Blues Психолого-педагогическая коррекция и ее виды

Психолого-педагогическая коррекция и ее виды Анимация Заход солнца

Анимация Заход солнца Буквы Е и И в корнях с чередованием

Буквы Е и И в корнях с чередованием Управление городами-миллионерами на примере города Екатеринбург

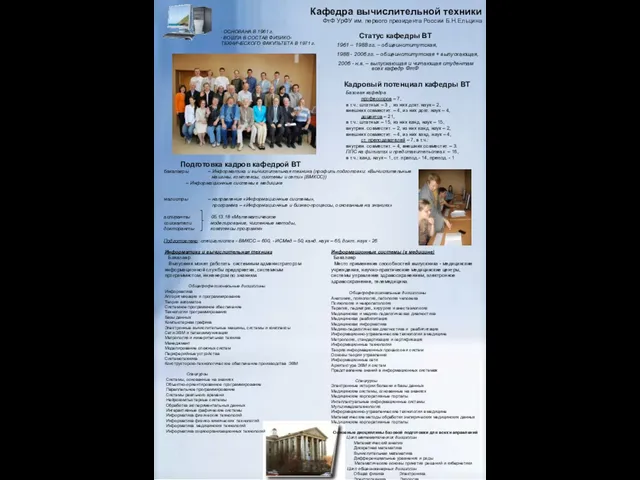

Управление городами-миллионерами на примере города Екатеринбург Кафедра вычислительной техникиФтФ УрФУ им. первого президента России Б.Н.Ельцина

Кафедра вычислительной техникиФтФ УрФУ им. первого президента России Б.Н.Ельцина болотный футбол

болотный футбол Презентация на тему 70-летию битвы под Москвой посвящается

Презентация на тему 70-летию битвы под Москвой посвящается Space race

Space race ВКР: Разработка установки для очистки солевого раствора, при изготовлении сыров

ВКР: Разработка установки для очистки солевого раствора, при изготовлении сыров Потребительское поведение

Потребительское поведение