Содержание

- 2. Что необходимо сделать в течение семестра Посещение лекций ( предоставить конспект лекций на экзамен) – не

- 3. Проект Выбор предприятия для защиты (его организационная структура, месторасположение, вид деятельности, общая информация о предприятии) Создание

- 4. Лекция 1. Цели и задачи защиты информации от утечки информации по техническим каналам Учебные вопросы: Теория

- 5. 1. Теория защищаемой информации В теории информации определяются свойства и характеристики информации. Наиболее разработанные положения в

- 6. 1.1. Информация, свойства, ценность Практическая реализация правового регулирования в какой-либо области общественных отношений становится невозможной, если

- 7. Информация - обозначение содержания, черпаемого нами из внешнего мира в процессе приспособления к нему и приведения

- 8. Существует также целый ряд кратких определений, которые невозможно использовать применительно к потребностям юридической науки, однако они

- 10. В Федеральном законе Российской Федерации от 27 июля 2006 г. N 149-ФЗ «Об информации, информационных технологиях

- 11. В любом случае во всех аспектах для человека главное то, что информация необходима для познания мира,

- 12. Информация, как объект, имеет ряд характеристик, свойств: ценность, жизненный цикл, время жизни, старение и др.

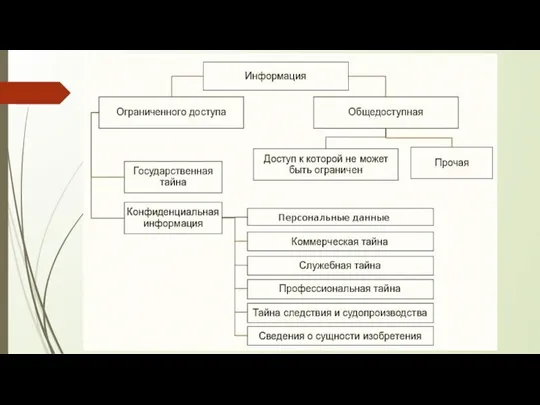

- 13. Вся информация в целом подразделяется на два глобальных класса: Структурная (связанная) информация, которая присуща всем объектам

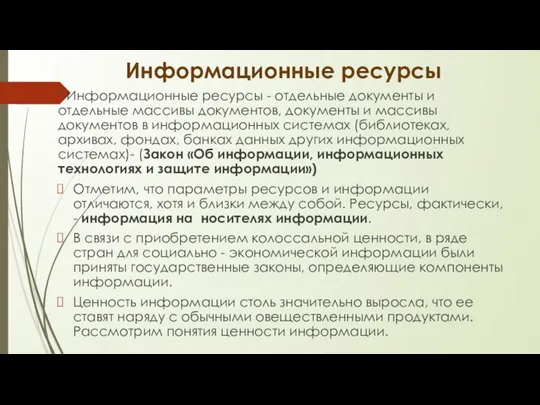

- 14. Информационные ресурсы "-Информационные ресурсы - отдельные документы и отдельные массивы документов, документы и массивы документов в

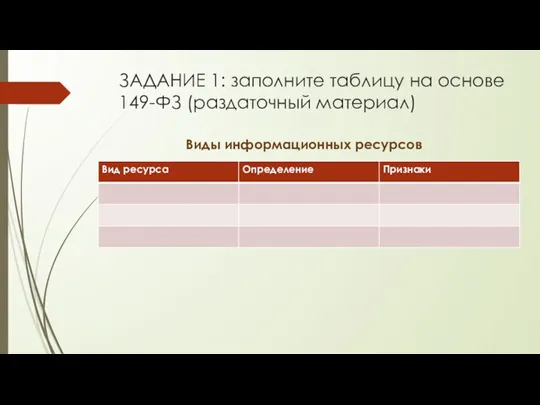

- 15. ЗАДАНИЕ 1: заполните таблицу на основе 149-ФЗ (раздаточный материал) Виды информационных ресурсов

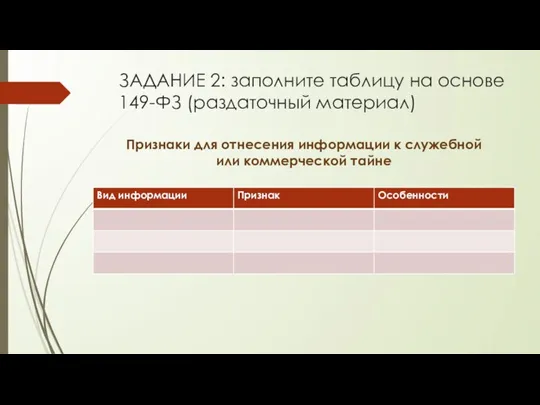

- 16. ЗАДАНИЕ 2: заполните таблицу на основе 149-ФЗ (раздаточный материал) Признаки для отнесения информации к служебной или

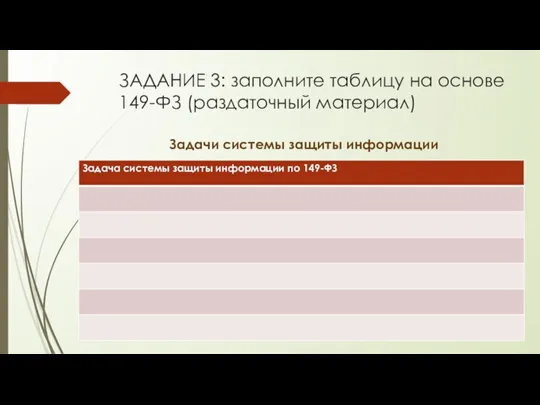

- 17. ЗАДАНИЕ 3: заполните таблицу на основе 149-ФЗ (раздаточный материал) Задачи системы защиты информации

- 18. ЗАДАНИЕ 4: заполните таблицу на основе 149-ФЗ (раздаточный материал) Перечень сведений конфиденциального характера

- 19. ЗАДАНИЕ 5: заполните таблицу на основе 149-ФЗ (раздаточный материал) Информация, не относящаяся к конфиденциальной

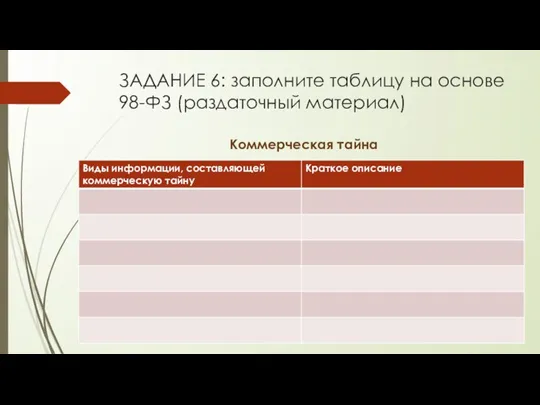

- 20. ЗАДАНИЕ 6: заполните таблицу на основе 98-ФЗ (раздаточный материал) Коммерческая тайна

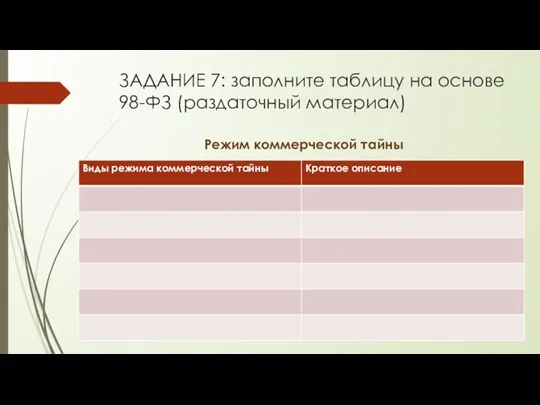

- 21. ЗАДАНИЕ 7: заполните таблицу на основе 98-ФЗ (раздаточный материал) Режим коммерческой тайны

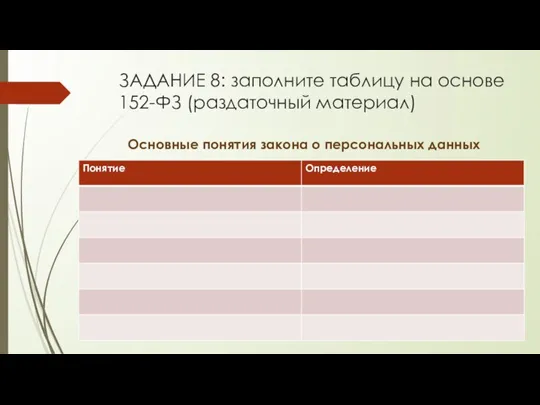

- 22. ЗАДАНИЕ 8: заполните таблицу на основе 152-ФЗ (раздаточный материал) Основные понятия закона о персональных данных

- 24. 1.1.1. Ценность информации Под ценностью информации понимается ее свойство, характеризующее потери собственника данной информации при реализации

- 25. Среди подходов к построению моделей защиты ИC, основанных на понятии ценности информации наиболее известными являются: оценка,

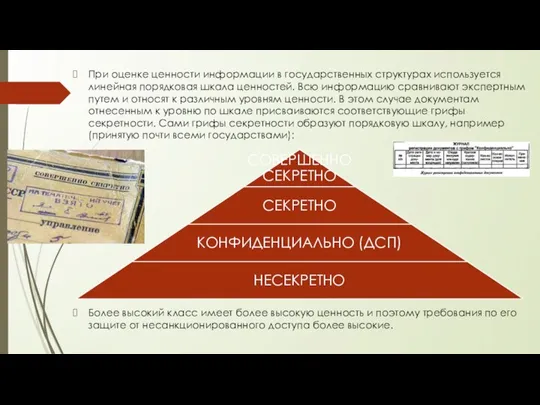

- 26. При оценке ценности информации в государственных структурах используется линейная порядковая шкала ценностей. Всю информацию сравнивают экспертным

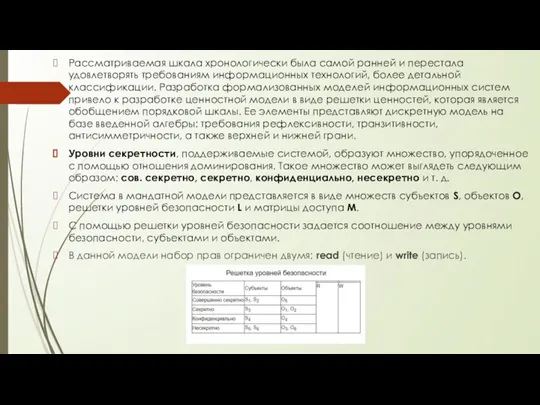

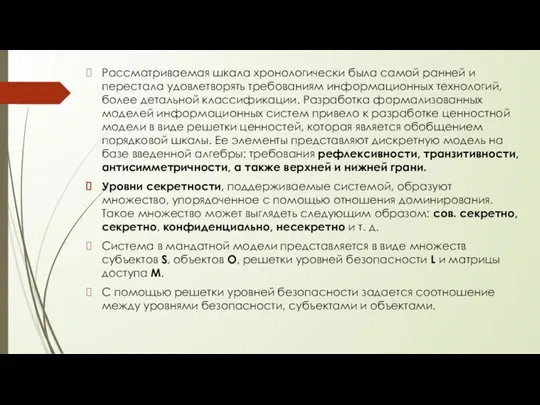

- 27. Рассматриваемая шкала хронологически была самой ранней и перестала удовлетворять требованиям информационных технологий, более детальной классификации. Разработка

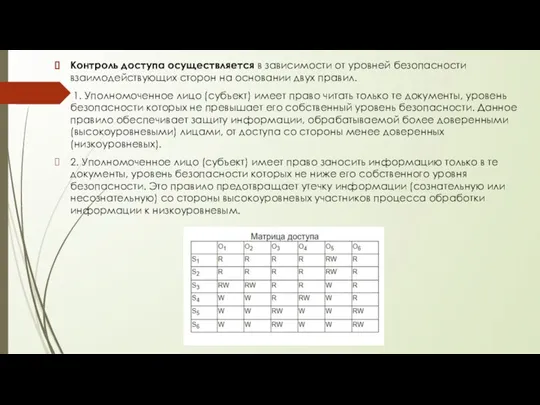

- 28. Контроль доступа осуществляется в зависимости от уровней безопасности взаимодействующих сторон на основании двух правил. 1. Уполномоченное

- 30. Рассматриваемая шкала хронологически была самой ранней и перестала удовлетворять требованиям информационных технологий, более детальной классификации. Разработка

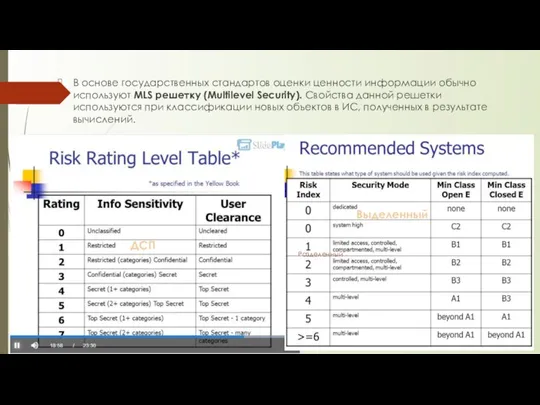

- 31. В основе государственных стандартов оценки ценности информации обычно используют MLS решетку (Multilevel Security). Свойства данной решетки

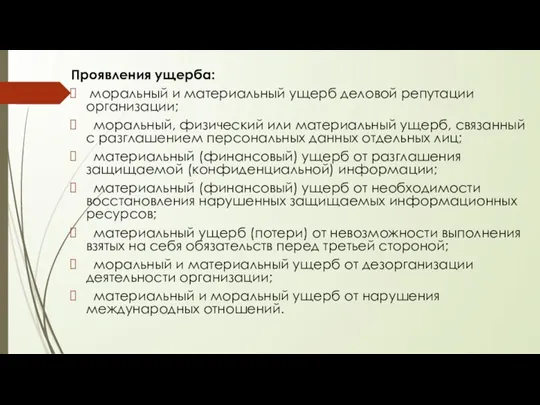

- 32. Проявления ущерба: моральный и материальный ущерб деловой репутации организации; моральный, физический или материальный ущерб, связанный с

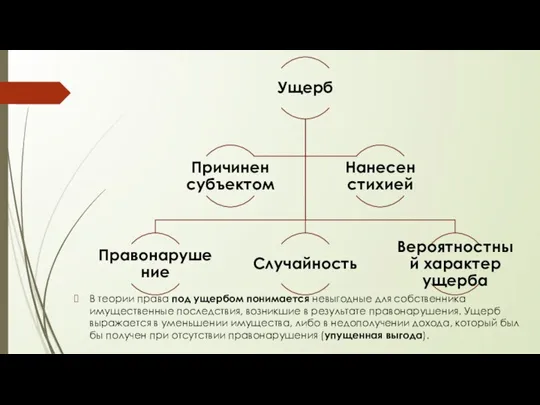

- 33. В теории права под ущербом понимается невыгодные для собственника имущественные последствия, возникшие в результате правонарушения. Ущерб

- 34. Примеры составов преступления, определяемых Уголовным Кодексом Российской Федерации . Хищение - совершенные с корыстной целью противоправные

- 35. Обобщая изложенное, можно утверждать, что угрозами безопасности информации являются: хищение (копирование) информации; уничтожение информации; модификация (искажение)

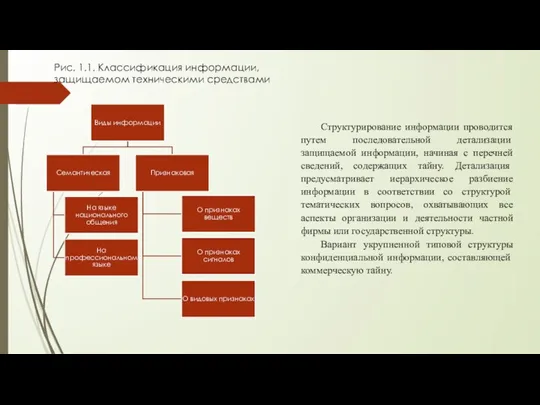

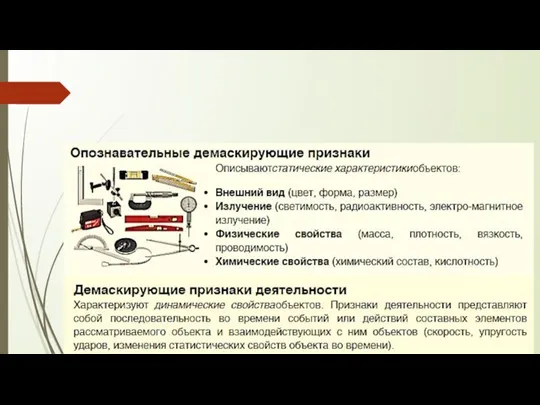

- 36. 1.1.2. Виды защищаемой информации Семантическая информация (от лат. - содержащая смысл) на языке национального общения представляется

- 37. Информация признаковая описывает конкретный материальный объект на языке его признаков. Описание объекта содержит признаки его внешнего

- 38. Рис. 1.1. Классификация информации, защищаемом техническими средствами Структурирование информации проводится путем последовательной детализации защищаемой информации, начиная

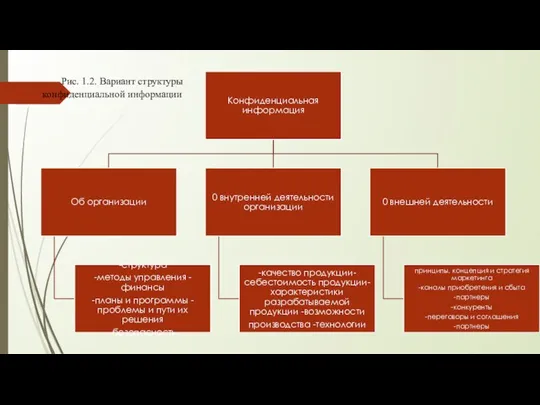

- 39. Рис. 1.2. Вариант структуры конфиденциальной информации

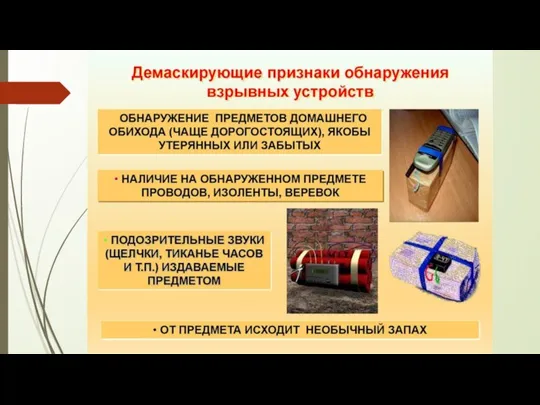

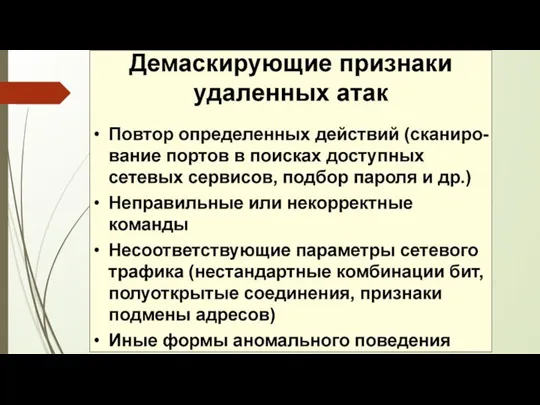

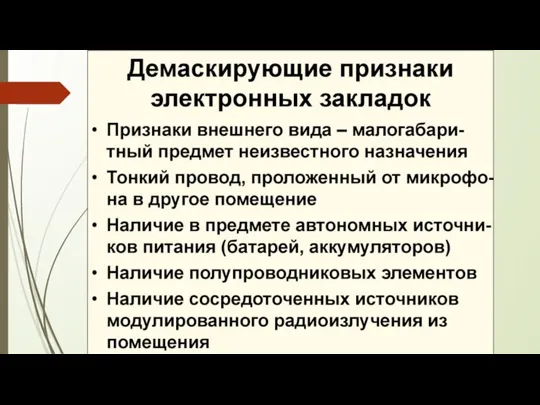

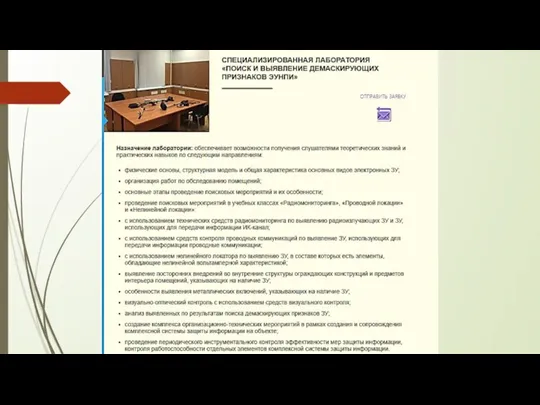

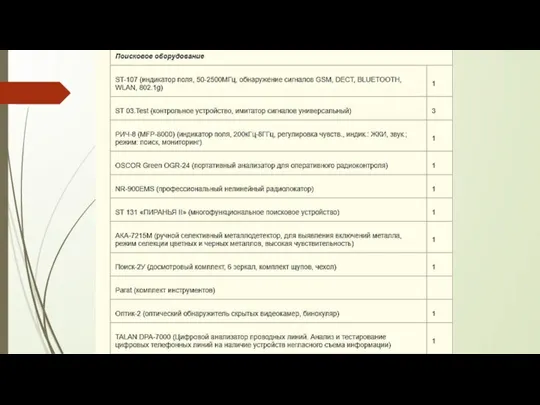

- 41. 1.2. Демаскирующие информационные признаки объектов Задача защиты признаковой информации решается путем предотвращения обнаружения и распознавания объектов,

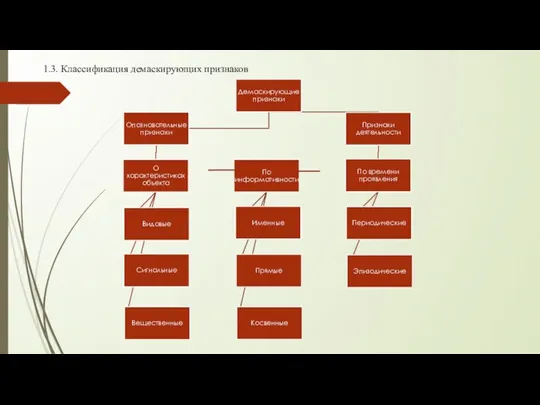

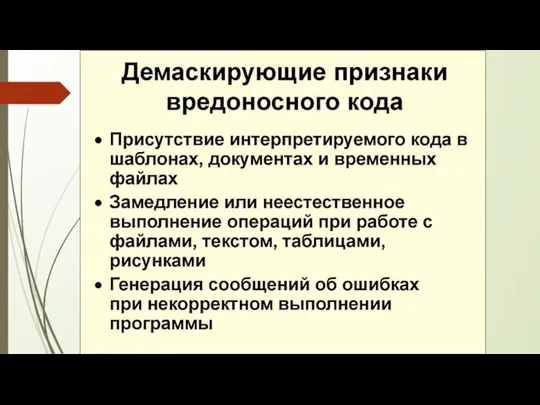

- 42. 1.2.1. Классификация демаскирующих признаков Демаскирующие признаки объекта описывают его различные состояния, характеристики и свойства. В общем

- 43. 1.3. Классификация демаскирующих признаков

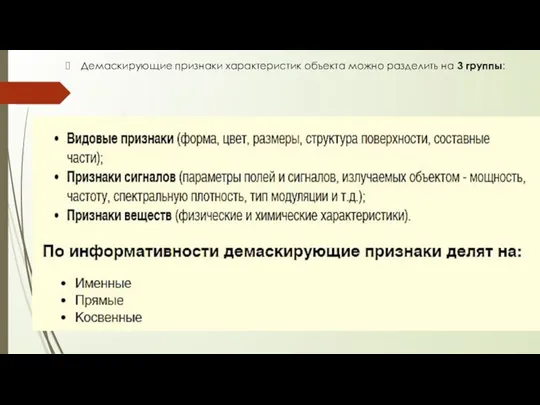

- 44. Демаскирующие признаки характеристик объекта можно разделить на 3 группы:

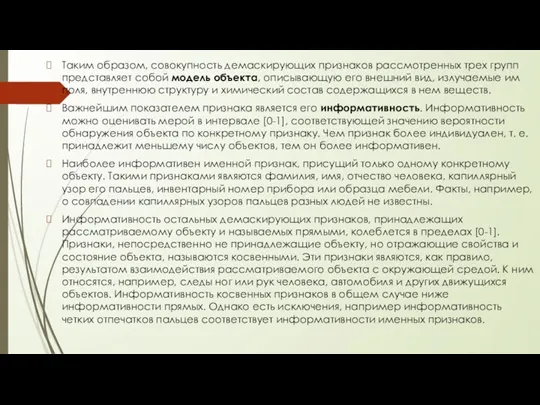

- 51. Таким образом, совокупность демаскирующих признаков рассмотренных трех групп представляет собой модель объекта, описывающую его внешний вид,

- 52. По времени проявления признаки могут быть:

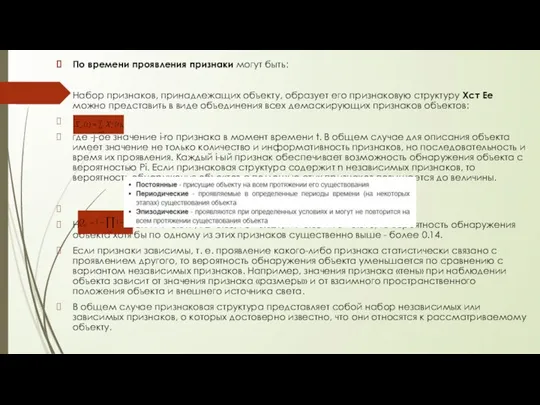

- 53. По времени проявления признаки могут быть: Набор признаков, принадлежащих объекту, образует его признаковую структуру Хст Ее

- 59. Скачать презентацию

Презентация на тему Дед Мороз и Санта Клаус

Презентация на тему Дед Мороз и Санта Клаус Сервис Карьерный навигатор

Сервис Карьерный навигатор «Документооборот Проф»

«Документооборот Проф» Методическое объединение учителей русского языка и литературы Ленинского района г. Екатеринбурга

Методическое объединение учителей русского языка и литературы Ленинского района г. Екатеринбурга Предмет и метод гражданскоправового регулирования. Отношения, регулируемые гражданским законодательством

Предмет и метод гражданскоправового регулирования. Отношения, регулируемые гражданским законодательством RuProTec

RuProTec English presentation SPORT

English presentation SPORT Как хлеб на стол к нам пришел?

Как хлеб на стол к нам пришел? Рыба под картошкой

Рыба под картошкой Сказки А.С. Пушкина

Сказки А.С. Пушкина Организация процесса тестирования в Agile команде с помощью квадрантов тестирования. - презентация

Организация процесса тестирования в Agile команде с помощью квадрантов тестирования. - презентация Ведомственная целевая программауправления по труду и социальным вопросам Тверской области на 2008-2010 годы

Ведомственная целевая программауправления по труду и социальным вопросам Тверской области на 2008-2010 годы Комбинаторика. Комбинаторное правило умножения

Комбинаторика. Комбинаторное правило умножения Господи, прости. Воскресенье прощённое

Господи, прости. Воскресенье прощённое Поверхностные модели построенные по кинематическому принципу

Поверхностные модели построенные по кинематическому принципу Шаблон описания мероприятия

Шаблон описания мероприятия Перо Жар-птицы

Перо Жар-птицы Проблемы и достижения современного кинематографа

Проблемы и достижения современного кинематографа Картина «Нежность»

Картина «Нежность» Понедельник - встреча Масленницы

Понедельник - встреча Масленницы Высокая педагогическая культура – условие успешной профессиональной деятельности учителя

Высокая педагогическая культура – условие успешной профессиональной деятельности учителя Роль классного руководителя в становлении классного коллектива

Роль классного руководителя в становлении классного коллектива Здоровьесберегающие технологии в педагогическом процессе ДОУ

Здоровьесберегающие технологии в педагогическом процессе ДОУ Выставка марийских национальных костюмов

Выставка марийских национальных костюмов Нанесение размеров с учётом формы предмета

Нанесение размеров с учётом формы предмета Herzlich Willkommen bei der Verlag ANDERSON“

Herzlich Willkommen bei der Verlag ANDERSON“ ТЕОРИЯ КУЛЬТУРЫ

ТЕОРИЯ КУЛЬТУРЫ  НАЗВАНИЕ ПРОЕКТА и наименование кластера туризм сельское хозяйство лесной комплекс ЖКХ, строительство и благоустройство социаль

НАЗВАНИЕ ПРОЕКТА и наименование кластера туризм сельское хозяйство лесной комплекс ЖКХ, строительство и благоустройство социаль