Содержание

- 2. Вопросы История развития теории и практики обеспечения информационной безопасности Содержание и структура понятия информационной безопасности Общая

- 3. История развития теории и практики обеспечения Инф. и КБ Задолго до компьютерной эры. Проблемы и задачи

- 4. История развития теории и практики обеспечения КБ ИТ - качественное изменения роли безопасности и защиты информации

- 5. 70-е годы: теория безопасности компьютерной информации теоретическая база, программно-технические решения и механизмы обеспечения безопасности при коллективной

- 6. Начало 80-х модели дискреционного (Хариссона-Руззо-Ульмана) и мандатного (Белла-ЛаПадулы) разграничения доступа первые стандарты безопасности компьютерных систем. «Оранжевая

- 7. Три взаимосвязанных, но различных направления ЗКИ Обеспечение конфиденциальности информации, целостности данных, обеспечение сохранности и работоспособности данных.

- 8. Триединая природа КБ Методы и механизмы обеспечения безопасности могут противоречивым образом влиять на различные составляющие безопасности.

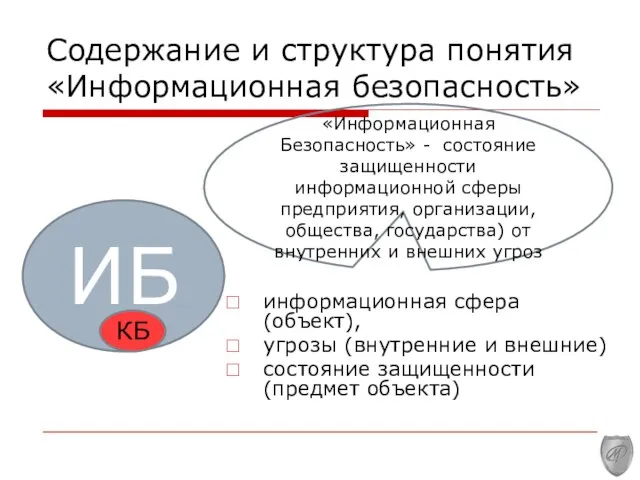

- 10. Содержание и структура понятия «Информационная безопасность» информационная сфера (объект), угрозы (внутренние и внешние) состояние защищенности (предмет

- 11. Содержание и структура понятия «Информационная безопасность» «Компьютерная система» - человеко-машинная система, совокупность Средств вычислительной техники -

- 12. Содержание и структура понятия «Компьютерная безопасность» «Компьютерная безопасность» - состояние защищенности информации (данных). КС – способна

- 13. «Информация» - сведения (сообщения, данные) независимо от формы их представления (ФЗ "Об информации, информационных технологиях и

- 14. Конфиденциальность информации Специфическое свойство отдельных категорий (видов) информации. Субъективно устанавливается ее обладателем, когда ему может быть

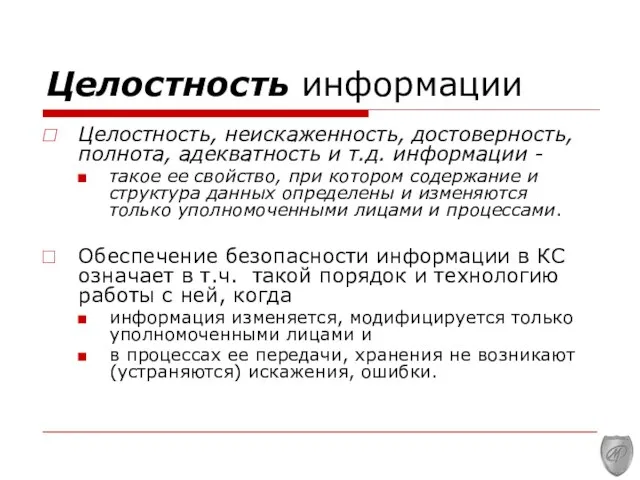

- 15. Целостность информации Целостность, неискаженность, достоверность, полнота, адекватность и т.д. информации - такое ее свойство, при котором

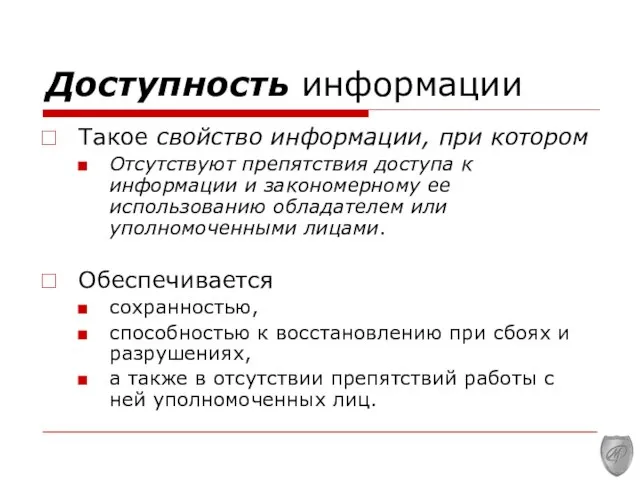

- 16. Доступность информации Такое свойство информации, при котором Отсутствуют препятствия доступа к информации и закономерному ее использованию

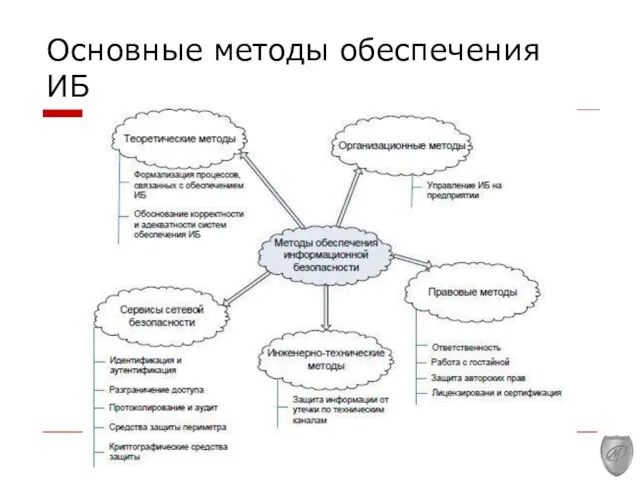

- 17. Основные методы обеспечения ИБ

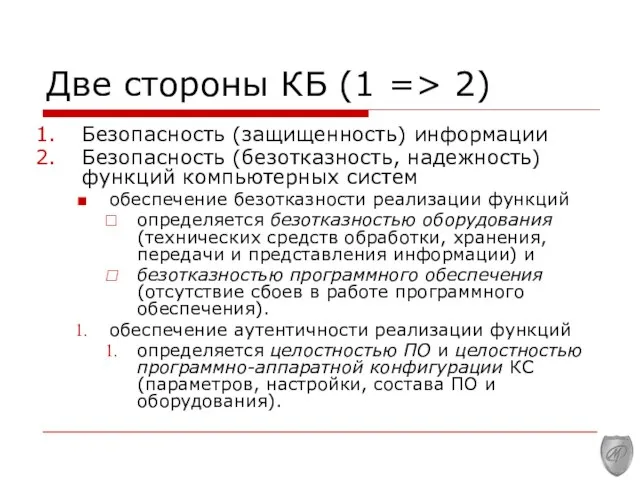

- 18. Две стороны КБ (1 => 2) Безопасность (защищенность) информации Безопасность (безотказность, надежность) функций компьютерных систем обеспечение

- 19. Общая характеристика принципов, методов и механизмов обеспечения компьютерной безопасности

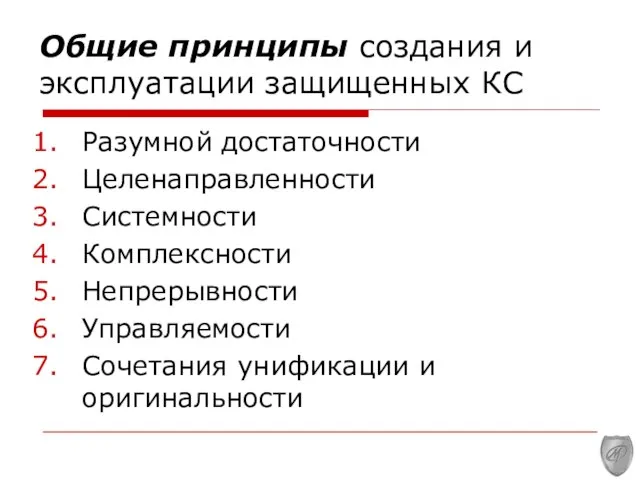

- 20. Общие принципы создания и эксплуатации защищенных КС Разумной достаточности Целенаправленности Системности Комплексности Непрерывности Управляемости Сочетания унификации

- 21. Принцип разумной достаточности Внедрение в архитектуру, в алгоритмы и технологии функционирования КС защитных механизмов, функций и

- 22. Принцип целенаправленности Применяемые меры по устранению, нейтрализации (либо обеспечению снижения потенциального ущерба) должны быть направлены против

- 23. Принцип системности Выбор и реализация защитных механизмов должны производиться с учетом системной сути КС, как организационно-технологической

- 24. Принцип комплексности При разработке системы безопасности КС необходимо использовать защитные механизмы различной и наиболее целесообразной в

- 25. Принцип непрерывности Защитные механизмы КС должны функционировать в любых ситуациях в т.ч. и внештатных, обеспечивая как

- 26. Принцип управляемости Подсистема безопасности КС должна строиться как система управления – объект управления (угрозы безопасности и

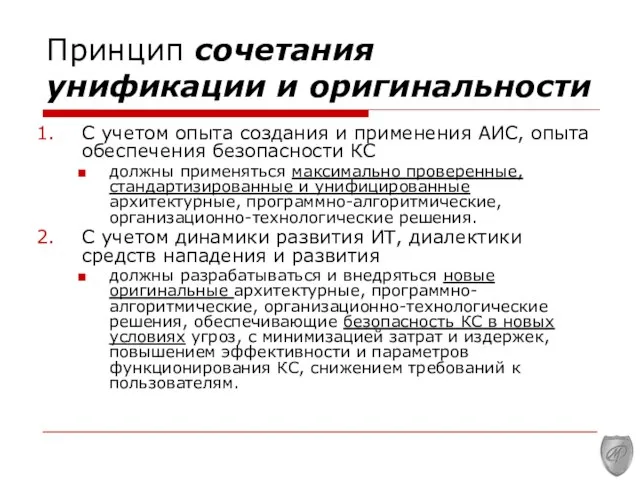

- 27. Принцип сочетания унификации и оригинальности С учетом опыта создания и применения АИС, опыта обеспечения безопасности КС

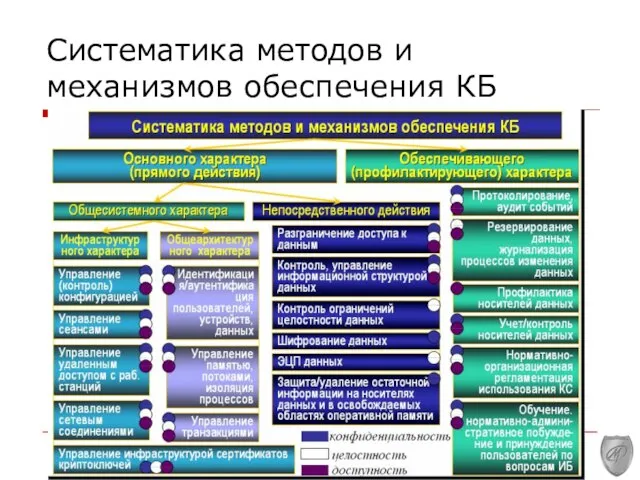

- 28. Систематика методов и механизмов обеспечения КБ

- 30. Скачать презентацию

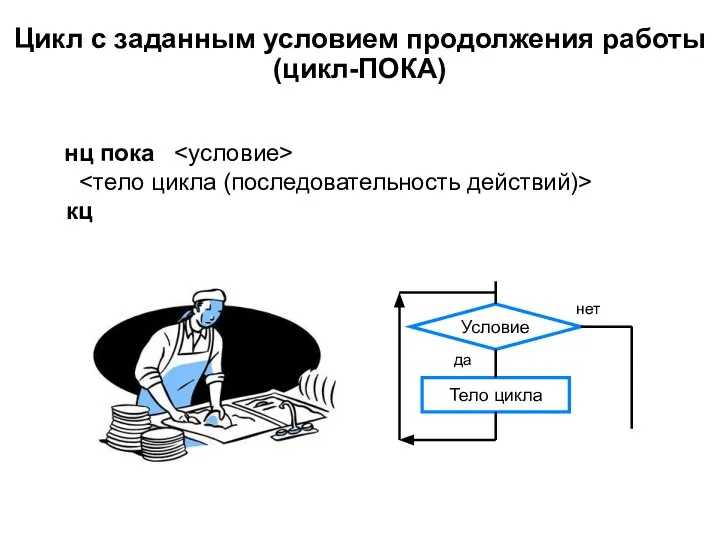

Цикл с заданным условием продолжения работы (цикл-Пока)

Цикл с заданным условием продолжения работы (цикл-Пока) Информационные объекты

Информационные объекты Пояснительная записка к дипломному проекту на тему: Разработка протокола телеуправления

Пояснительная записка к дипломному проекту на тему: Разработка протокола телеуправления Модернизация сайта управляющей компании Ясные Зори

Модернизация сайта управляющей компании Ясные Зори Организация и проектирование баз данных

Организация и проектирование баз данных Архивация данных

Архивация данных Введение в профессию .NET Developer

Введение в профессию .NET Developer Рейтинг электронных платежных систем

Рейтинг электронных платежных систем Презентация на тему Вычислительная техника 4 поколения

Презентация на тему Вычислительная техника 4 поколения  Создание фильма в программе Windows Movie Maker

Создание фильма в программе Windows Movie Maker Классификация баз данных. Основные свойства распределённых баз данных

Классификация баз данных. Основные свойства распределённых баз данных Пакеты в Каталоге

Пакеты в Каталоге Символьные переменные и строки. Организация, размещение в памяти, процедуры и функции обработки строк. Лекция 12

Символьные переменные и строки. Организация, размещение в памяти, процедуры и функции обработки строк. Лекция 12 Понятие информации в теории Шеннона

Понятие информации в теории Шеннона Координаты аэропортов

Координаты аэропортов Цели и задачи физической защиты объектов информатизации

Цели и задачи физической защиты объектов информатизации Условные операторы

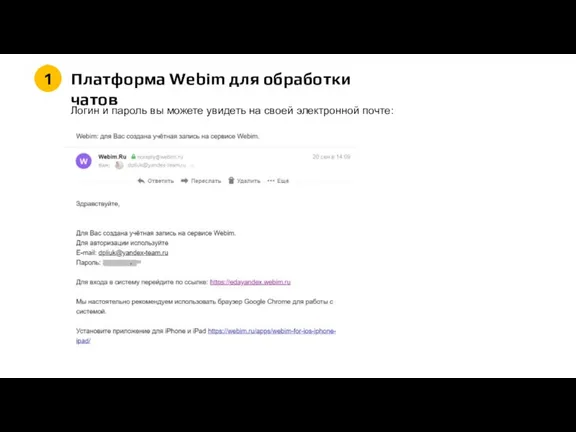

Условные операторы Платформа Webim для обработки чатов

Платформа Webim для обработки чатов Классификация компьютерных объектов

Классификация компьютерных объектов Открытый дистанционный медиафорум Школьные СМИ

Открытый дистанционный медиафорум Школьные СМИ Как с помощью продукции повседневного ухода за собой получить доход в интернете

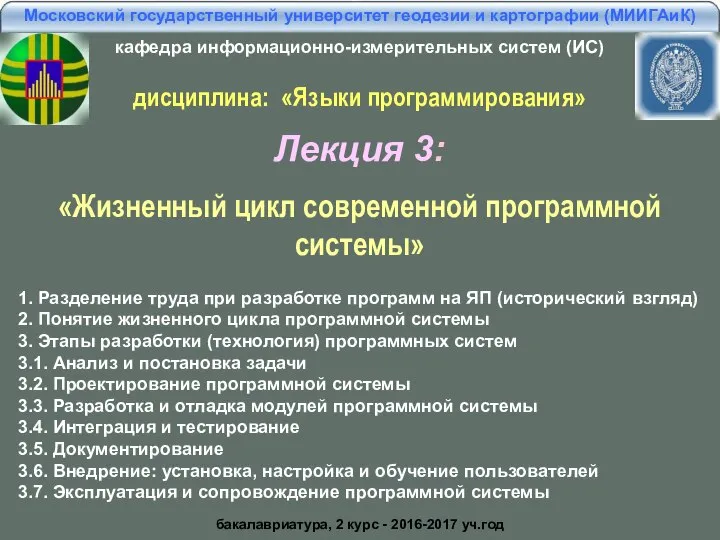

Как с помощью продукции повседневного ухода за собой получить доход в интернете Жизненный цикл современной программной системы

Жизненный цикл современной программной системы Tundra Pick Up & Delivery. Выпуск Март 2019

Tundra Pick Up & Delivery. Выпуск Март 2019 Сравнительная характеристика информационно-развлекательных программ на телеканалах МузТВ и Ю

Сравнительная характеристика информационно-развлекательных программ на телеканалах МузТВ и Ю Дискретная математика. Переводы из двоичной

Дискретная математика. Переводы из двоичной Дорогое завтра! Литературный конкурс, посвященный технологиям и развитию искусственного интеллекта

Дорогое завтра! Литературный конкурс, посвященный технологиям и развитию искусственного интеллекта Информационные системы

Информационные системы Использование компьютерных программ в графическом дизайне

Использование компьютерных программ в графическом дизайне