Слайд 3 Ãëîáàëüíàÿ ñåòü Èíòåðíåò

Основным источником вирусов на сегодняшний день является глобальная

сеть Internet. Возможно заражение через страницы Интернет ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов, ActiveX-компоненты, Java-апплетов. В этом случае используются уязвимости программного обеспечения, установленного на компьютере пользователя, либо уязвимости в ПО владельца сайта, а ничего не подозревающие пользователи зайдя на такой сайт рискуют заразить свой компьютер.

Слайд 4Локальные сети

Третий путь «быстрого заражения» —

локальные сети. Если

не принимать необходимых мер защиты, то зараженная рабочая станция при входе в сеть заражает один или несколько служебных файлов на сервере

На следующий день пользователи при входе в сеть запускают зараженные файлы с сервера, и вирус, таким образом, получает доступ на компьютеры пользователей.

Слайд 5Электронная почта

Сейчас один из основных каналов распространения вирусов. Обычно вирусы в

письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах может и не быть вредоносного кода, но если открыть такую ссылку, то можно попасть на специально созданный веб-сайт, содержащий вирусный код. Многие почтовые вирусы, попав на компьютер пользователя, затем используют адресную книгу из установленных почтовых клиентов типа Outlook для рассылки самого себя дальше.

Слайд 6 Персональные компьютеры «общего пользования»

Опасность представляют также компьютеры, установленные в учебных

заведениях. Если один из учащихся принес на своих носителях вирус и заразил какой-либо учебный компьютер, то очередную «заразу» получат и носители всех остальных учащихся, работающих на этом компьютере.

То же относится и к домашним компьютерам, если на них работает более одного человека.

.

Слайд 7 Пиратское программное обеспечение

Нелегальные копии программного обеспечения, как это было всегда,

являются одной из основных «зон риска». Часто пиратские копии на дисках содержат файлы, зараженные самыми разнообразными типами вирусов

Слайд 9Резидентные (такой вирус при инфицировании ПК оставляет в оперативной памяти свою резидентную часть,

которая потом перехватывает обращение ОС к объектам заражения и поражает их. Резидентные вирусы живут до первой перезагрузки ПК)

Нерезидентные (не заражают оперативную память и могут быть активными ограниченное время)

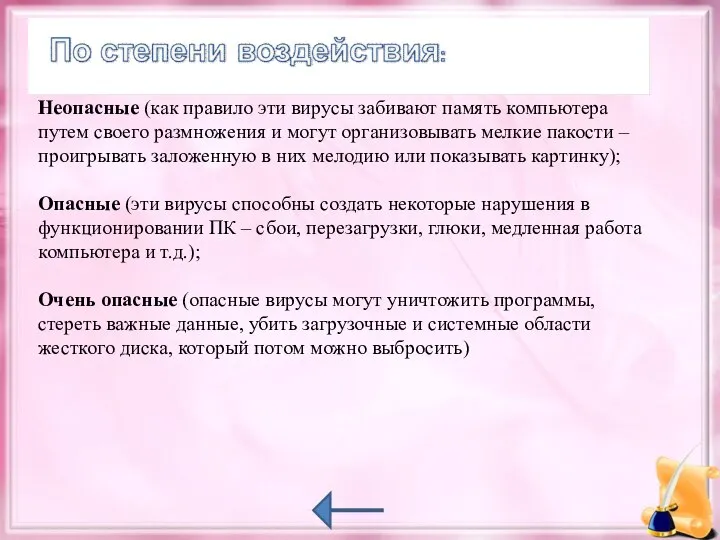

Слайд 10Неопасные (как правило эти вирусы забивают память компьютера путем своего размножения и могут

организовывать мелкие пакости – проигрывать заложенную в них мелодию или показывать картинку);

Опасные (эти вирусы способны создать некоторые нарушения в функционировании ПК – сбои, перезагрузки, глюки, медленная работа компьютера и т.д.);

Очень опасные (опасные вирусы могут уничтожить программы, стереть важные данные, убить загрузочные и системные области жесткого диска, который потом можно выбросить)

Слайд 11

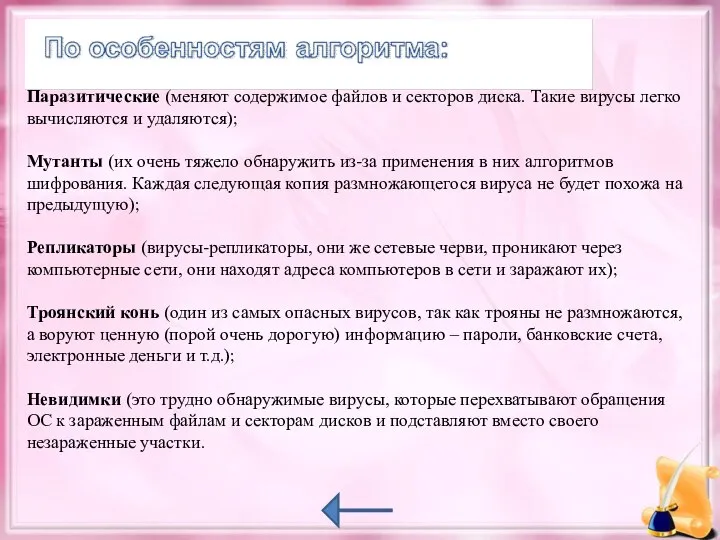

Паразитические (меняют содержимое файлов и секторов диска. Такие вирусы легко вычисляются и удаляются);

Мутанты (их

очень тяжело обнаружить из-за применения в них алгоритмов шифрования. Каждая следующая копия размножающегося вируса не будет похожа на предыдущую);

Репликаторы (вирусы-репликаторы, они же сетевые черви, проникают через компьютерные сети, они находят адреса компьютеров в сети и заражают их);

Троянский конь (один из самых опасных вирусов, так как трояны не размножаются, а воруют ценную (порой очень дорогую) информацию – пароли, банковские счета, электронные деньги и т.д.);

Невидимки (это трудно обнаружимые вирусы, которые перехватывают обращения ОС к зараженным файлам и секторам дисков и подставляют вместо своего незараженные участки.

Архитектурное решение по задаче Юридическая помощь

Архитектурное решение по задаче Юридическая помощь Перевод чисел из одной позиционной системы в другую. Представление информации в компьютере

Перевод чисел из одной позиционной системы в другую. Представление информации в компьютере Работа с изображениями. Создаем аватарку для Вконтакте

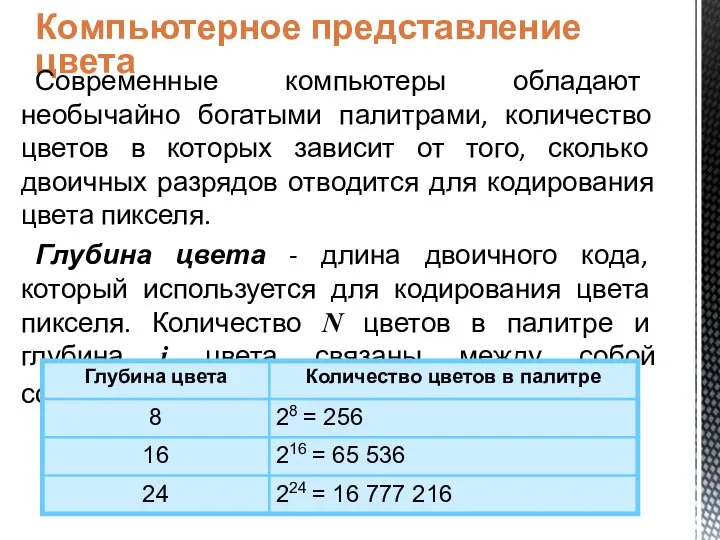

Работа с изображениями. Создаем аватарку для Вконтакте Компьютерное представление цвета

Компьютерное представление цвета Виртуальные компьютерные музеи

Виртуальные компьютерные музеи Презентация на тему Научно-технический прогресс

Презентация на тему Научно-технический прогресс  Исполнитель Колобок

Исполнитель Колобок Задание 1: KPI

Задание 1: KPI Лекция 8. LCA, RMQ

Лекция 8. LCA, RMQ Использование IT-технологий в жизни

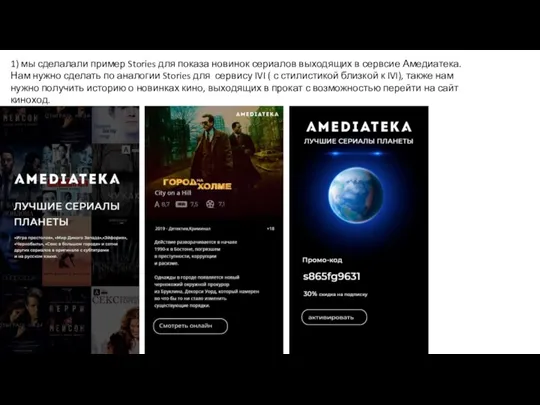

Использование IT-технологий в жизни Пример Stories для показа новинок сериалов выходящих в сервисе Амедиатека

Пример Stories для показа новинок сериалов выходящих в сервисе Амедиатека О состоянии и распространении различных видов Интернет – угроз

О состоянии и распространении различных видов Интернет – угроз Средства ориентации в зданиях

Средства ориентации в зданиях Звуки в презентации

Звуки в презентации Системное моделирование

Системное моделирование Информационная система Microsoft Dynamics Ax

Информационная система Microsoft Dynamics Ax Задача 3.30. Решение

Задача 3.30. Решение Поздравлялки!

Поздравлялки! Копирование, перемещение и удаление объектов

Копирование, перемещение и удаление объектов Алгоритм и его свойства

Алгоритм и его свойства Введение в язык С

Введение в язык С Формы представления информации

Формы представления информации Безопасный интернет. Классный час

Безопасный интернет. Классный час Неверие (короткометражный фильм)

Неверие (короткометражный фильм) Разработка автоматизированной обучающей системы. Разработка мобильных приложений

Разработка автоматизированной обучающей системы. Разработка мобильных приложений Презентация на тему Вредоносные и антивирусные программы. Компьютерные черви и защита от них

Презентация на тему Вредоносные и антивирусные программы. Компьютерные черви и защита от них  1С:Биллинг. Решение для автоматизации абонентского отдела на предприятиях в сфере услуг

1С:Биллинг. Решение для автоматизации абонентского отдела на предприятиях в сфере услуг Базы данных Access (Microsoft Office). Работа с таблицами

Базы данных Access (Microsoft Office). Работа с таблицами