Содержание

- 2. (C) В.О. Сафонов, 2010 Тупики (deadlocks) Модель системы Характеристики тупиков Обработка тупиков Предотвращение тупиков Как избежать

- 3. (C) В.О. Сафонов, 2010 Проблема тупиков Тупик - множество заблокированных процессов, каждый из которых владеет некоторым

- 4. (C) В.О. Сафонов, 2010 Модель системы Типы ресурсов - R1, R2, . . ., Rm Процессор,

- 5. (C) В.О. Сафонов, 2010 Характеристики тупика Тупик может возникнуть, если одновременно выполняются четыре условия: Взаимное исключение:

- 6. (C) В.О. Сафонов, 2010 Граф распределения ресурсов Множество вершин V и множество дуг E. V подразделяется

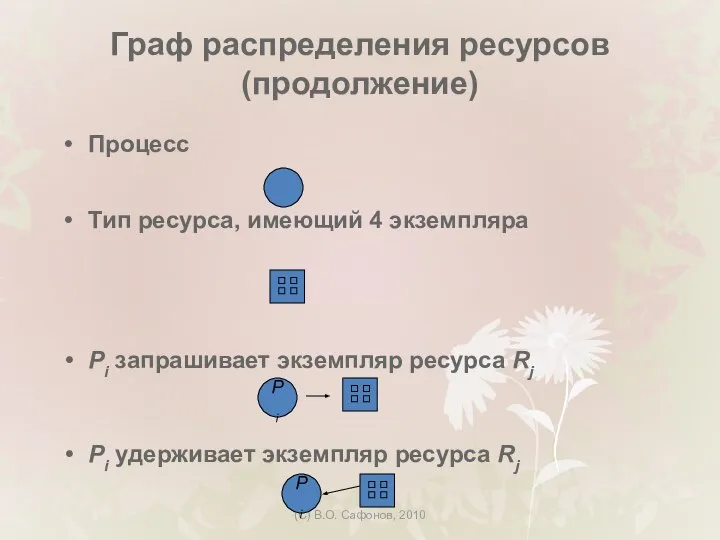

- 7. (C) В.О. Сафонов, 2010 Граф распределения ресурсов (продолжение) Процесс Тип ресурса, имеющий 4 экземпляра Pi запрашивает

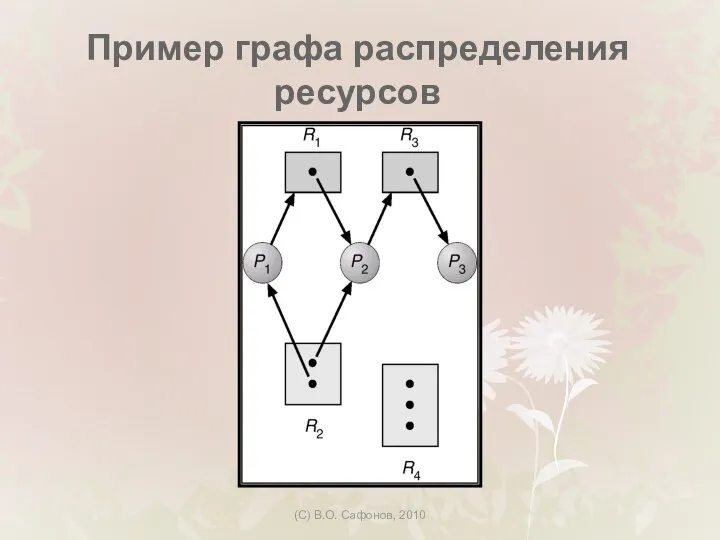

- 8. (C) В.О. Сафонов, 2010 Пример графа распределения ресурсов

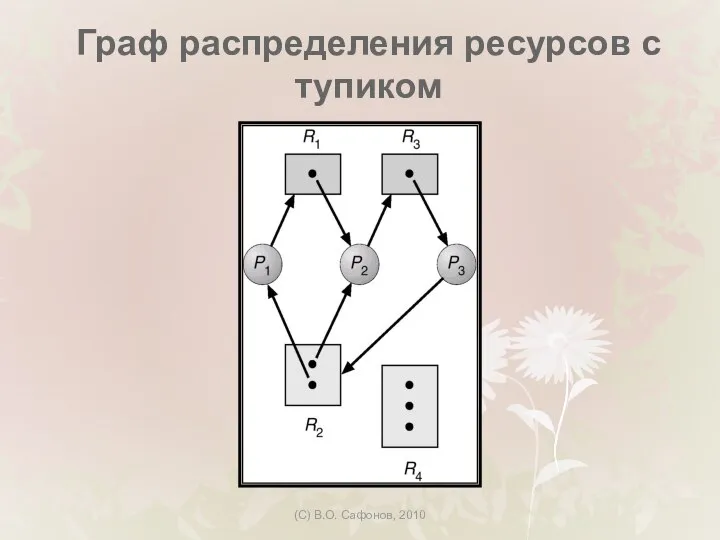

- 9. (C) В.О. Сафонов, 2010 Граф распределения ресурсов с тупиком

- 10. (C) В.О. Сафонов, 2010 Граф распределения ресурсов с циклом, но без тупика

- 11. (C) В.О. Сафонов, 2010 Основные утверждения (факты) Граф не содержит циклов ⇒ тупиков нет. Граф содержит

- 12. (C) В.О. Сафонов, 2010 Методы обработки тупиков Убедиться в том, что система никогда не войдет в

- 13. (C) В.О. Сафонов, 2010 Предотвращение тупиков Ограничить методы запросов Взаимное исключение – не требуется для разделяемых

- 14. (C) В.О. Сафонов, 2010 Предотвращение тупиков (продолжение) Отсутствие перераспределения ресурсов – Если процесс, обладающий некоторыми ресурсами,

- 15. (C) В.О. Сафонов, 2010 Как избежать тупиков Данные методы требуют, чтобы система обладала дополнительной априорной информацией

- 17. Скачать презентацию

Основы тестирования

Основы тестирования Дети и Интернет

Дети и Интернет Компьютерная графика

Компьютерная графика Система

Система Периферийные устройства персонального компьютера. Программное обеспечение внешних устройств

Периферийные устройства персонального компьютера. Программное обеспечение внешних устройств Организация рабочего места по принципу 5С

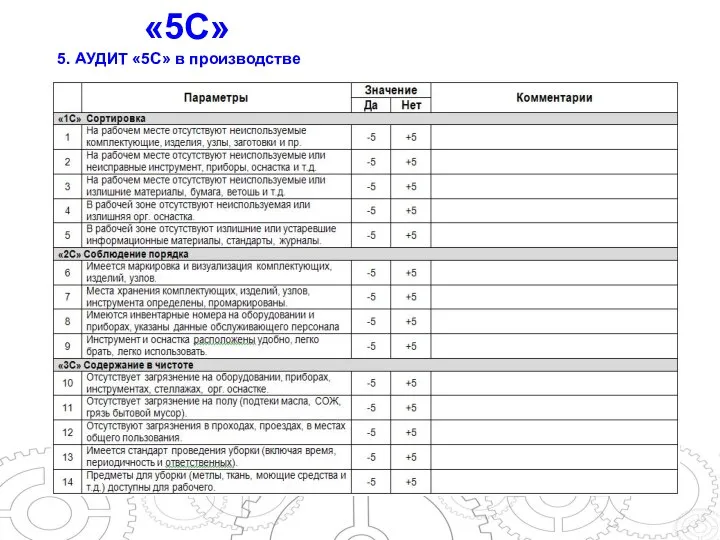

Организация рабочего места по принципу 5С Автоматизированная информационная система

Автоматизированная информационная система Нейросеть, распознающая марки и бренды (Logo recognizer)

Нейросеть, распознающая марки и бренды (Logo recognizer) Аудит 5С в производстве

Аудит 5С в производстве Алгоритмизация и программирование

Алгоритмизация и программирование Измерение информации

Измерение информации Многомерные массивы

Многомерные массивы Тема 2 уч практ

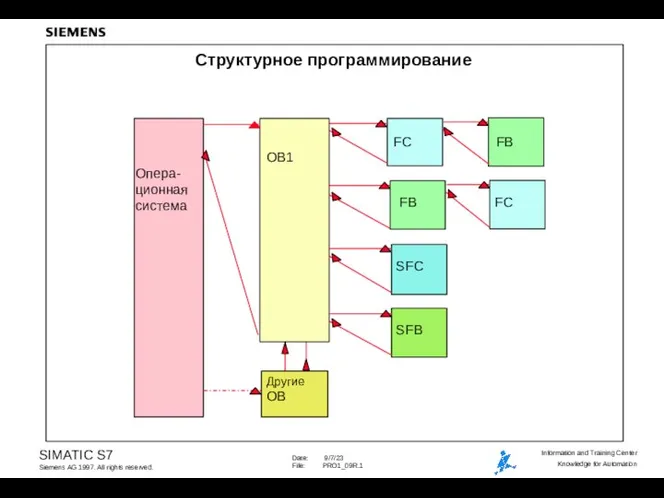

Тема 2 уч практ Структура программирования

Структура программирования Методы и средства сопровождения сайта

Методы и средства сопровождения сайта ДП

ДП Компьютерная грамотность

Компьютерная грамотность Логические модели данных. Организация баз данных в производственных системах

Логические модели данных. Организация баз данных в производственных системах Исполнитель перемещайка

Исполнитель перемещайка OpenGL

OpenGL Абсолютная, относительная и смешанная ссылки

Абсолютная, относительная и смешанная ссылки Файл robots.txt

Файл robots.txt Презентация на тему Обучение Word'у

Презентация на тему Обучение Word'у  Анимация

Анимация Как выбрать социальную сеть для своего бизнеса

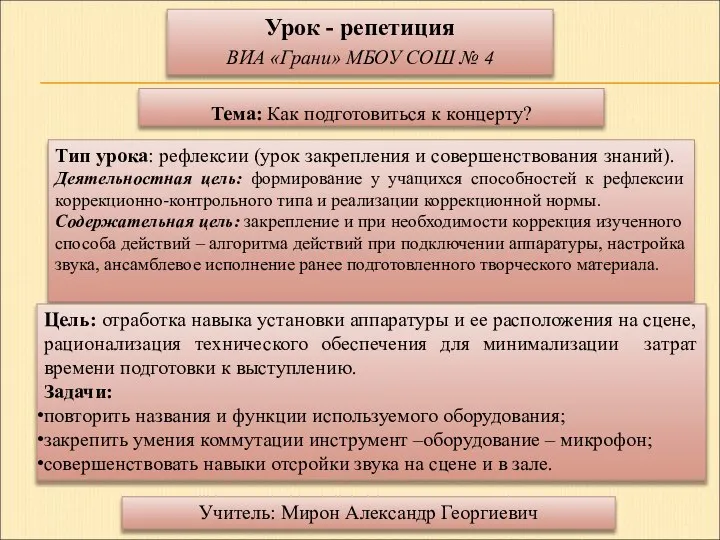

Как выбрать социальную сеть для своего бизнеса Как подготовиться к концерту

Как подготовиться к концерту ВПР по информатике. Решение заданий

ВПР по информатике. Решение заданий Преимущества использования Mapublisher в картографии

Преимущества использования Mapublisher в картографии