Содержание

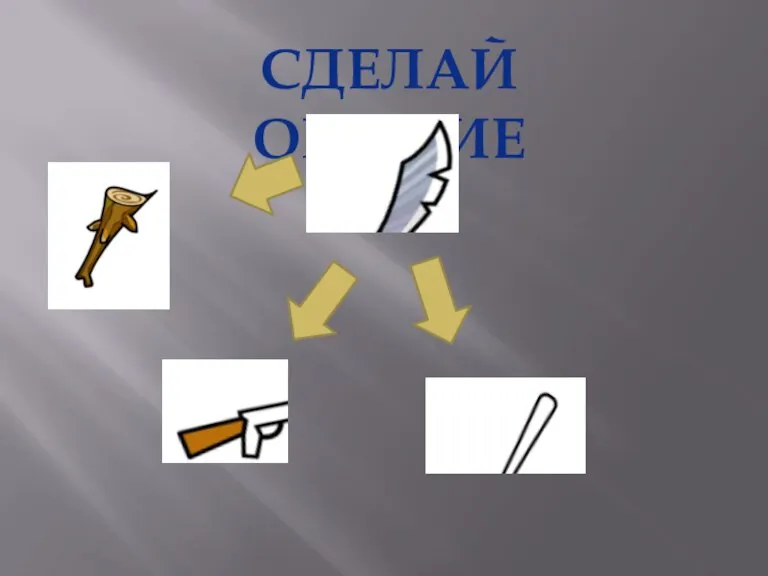

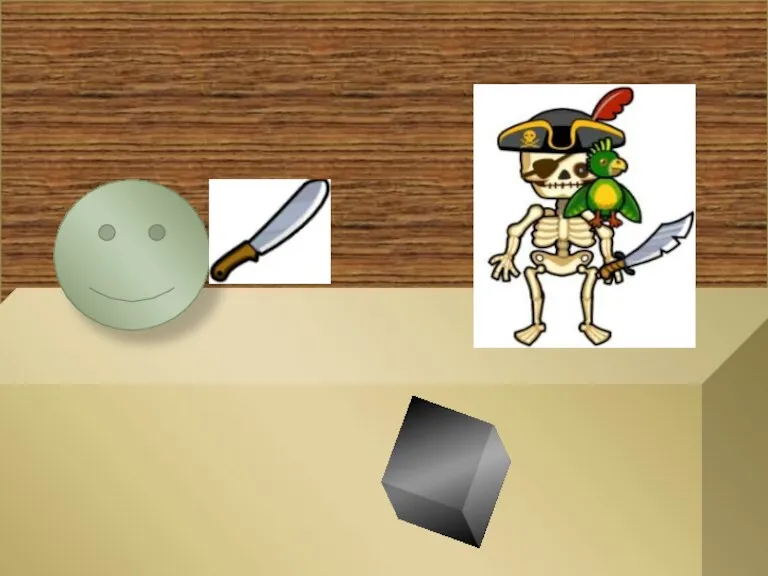

- 9. СДЕЛАЙ ОРУЖИЕ

- 10. ТЫ СДЕЛАЛ ОРУЖИЕ МЕЧ

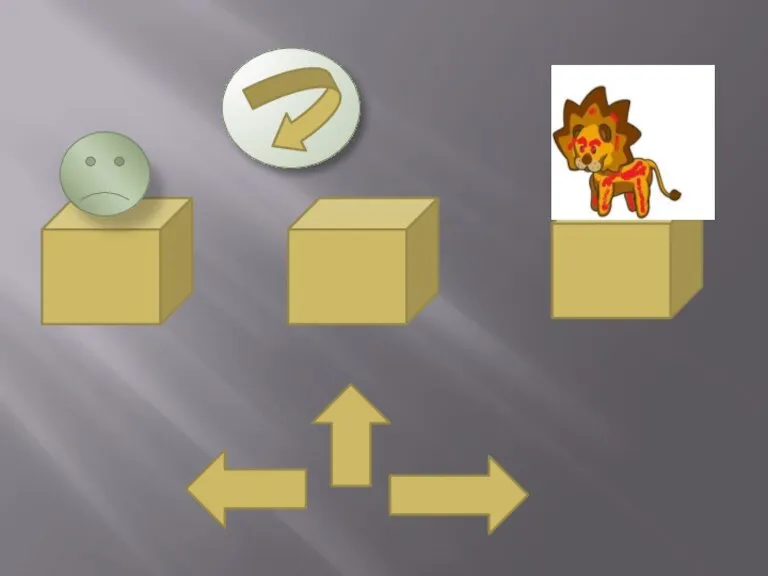

- 11. НЕПРАВИЛЬНО

- 12. ТВОЁ ОРУЖИЕ:

- 13. ТЫ ПРОИГРАЛ

- 15. ТЫ ВЫИГРАЛ

- 17. Взломать замок

- 19. Идёт взлом…

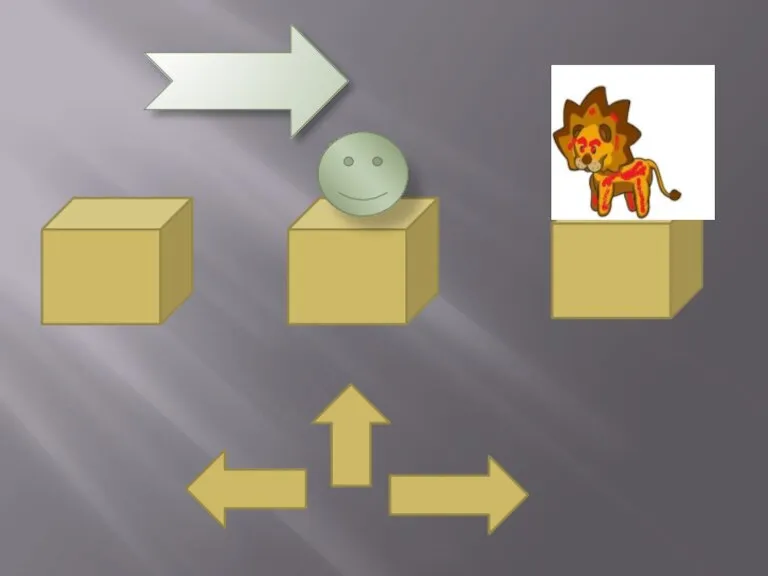

- 20. Войти

- 23. ПЕРЕРЕЖЬ ПРОВОД

- 25. НЕПРАВИЛЬНО

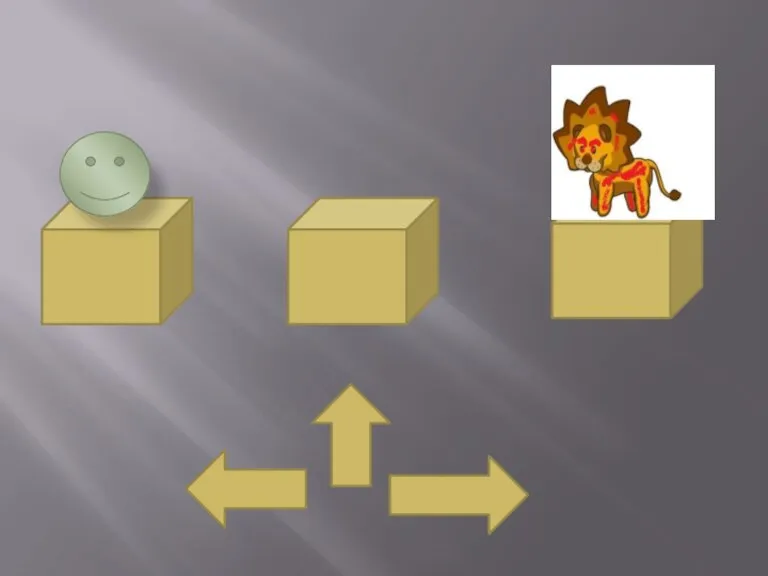

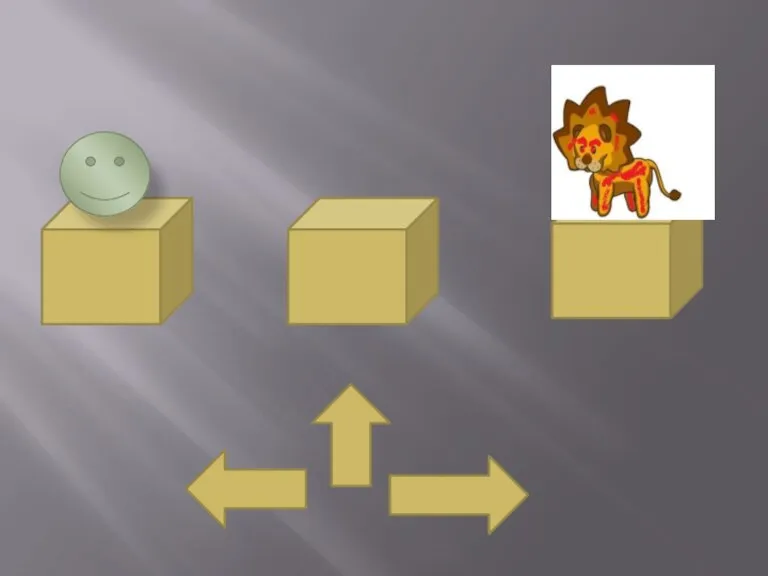

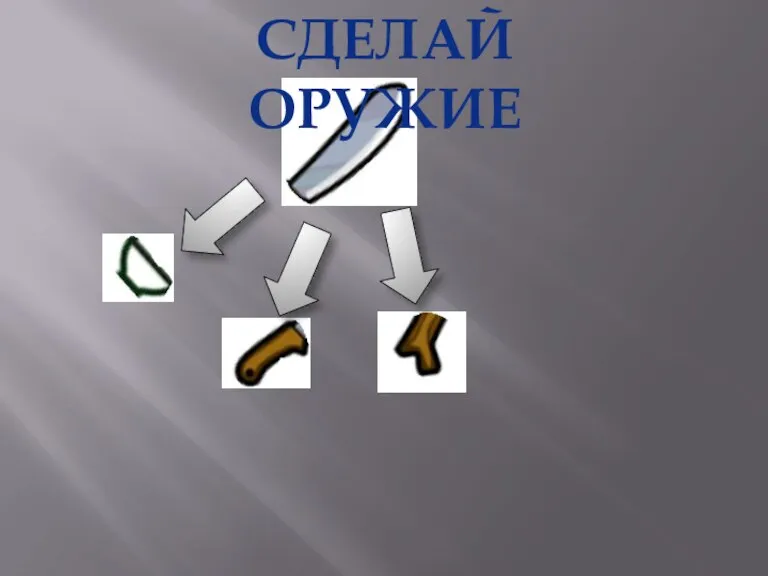

- 28. СДЕЛАЙ ОРУЖИЕ

- 29. НЕПРАВИЛЬНО

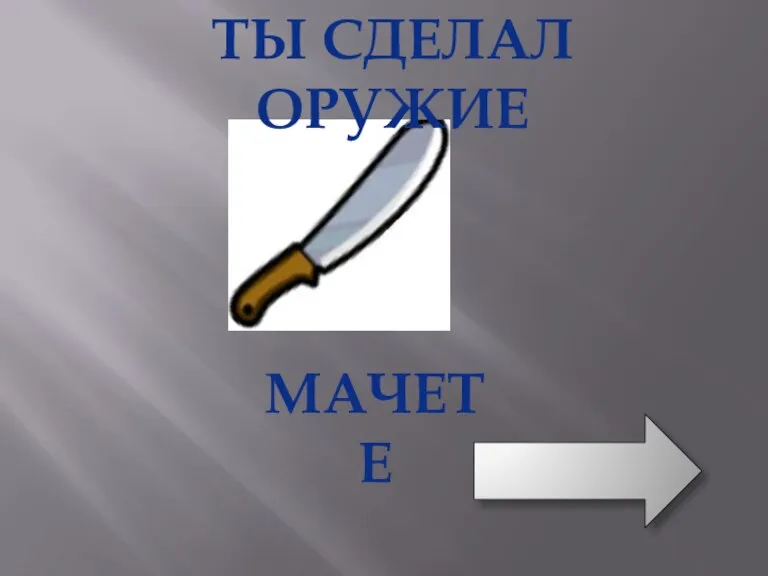

- 30. ТЫ СДЕЛАЛ ОРУЖИЕ МАЧЕТЕ

- 31. ТВОЁ ОРУЖИЕ:

- 32. ТЫ ПРОИГРАЛ

- 34. ТЫ ВЫИГРАЛ

- 40. Позвонить спасателям

- 41. Звоним…

- 45. Скачать презентацию

Устройства компьютера

Устройства компьютера Практическое занятие. Формирование структуры предприятия в PLM-системе

Практическое занятие. Формирование структуры предприятия в PLM-системе Информационное общество

Информационное общество Систематизация сбора и оценки работ учащихся

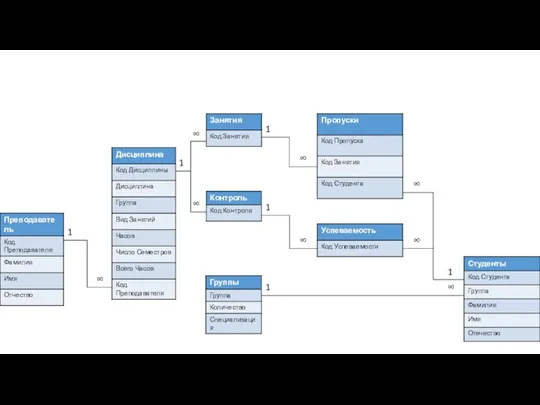

Систематизация сбора и оценки работ учащихся Логическая модель базы данных

Логическая модель базы данных Инструкция для ученика по созданию ИОТ

Инструкция для ученика по созданию ИОТ Знакомство с IDE

Знакомство с IDE Обработка по автоматическому утверждению выводов ДС

Обработка по автоматическому утверждению выводов ДС Акция Снова в школу

Акция Снова в школу Мобильные приложения как средство изучения иностранного языка

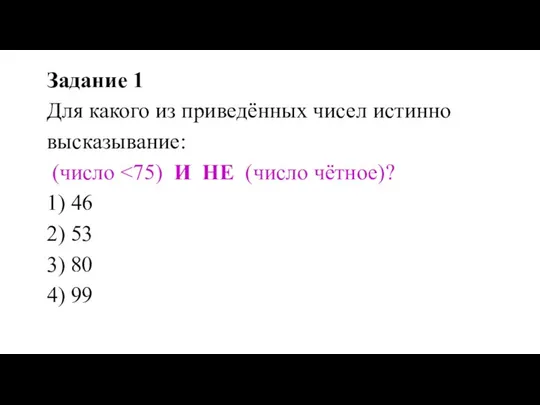

Мобильные приложения как средство изучения иностранного языка Логические выражения

Логические выражения Rol_informatsionnoy_deyatelnosti_v_sovremennom_obschestve

Rol_informatsionnoy_deyatelnosti_v_sovremennom_obschestve Отработка таблиц истинности с объяснениями

Отработка таблиц истинности с объяснениями дискретка логика (2)

дискретка логика (2) Программирование на языке C++

Программирование на языке C++ Электронный интернет-путеводитель Безопасный Интернет

Электронный интернет-путеводитель Безопасный Интернет Доставка товаров, продуктов питания до двери квартиры!!!

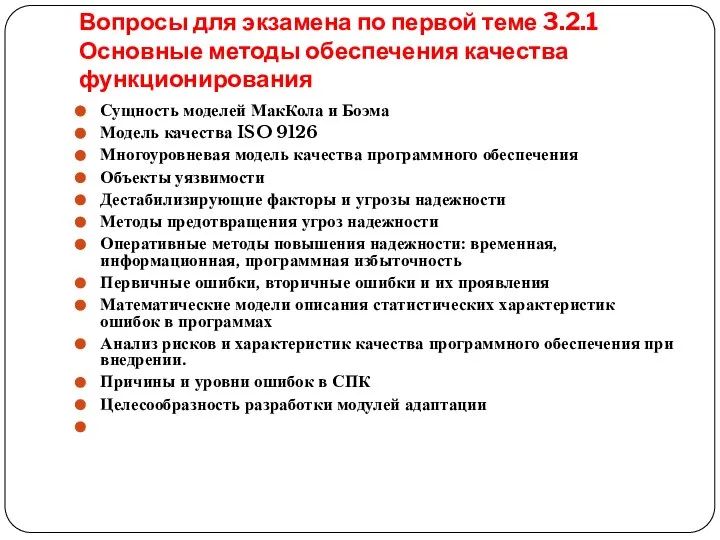

Доставка товаров, продуктов питания до двери квартиры!!! Основные методы обеспечения качества функционирования

Основные методы обеспечения качества функционирования Мобильное приложение для помощи бездомным животным

Мобильное приложение для помощи бездомным животным Массивы. Операции с массивами

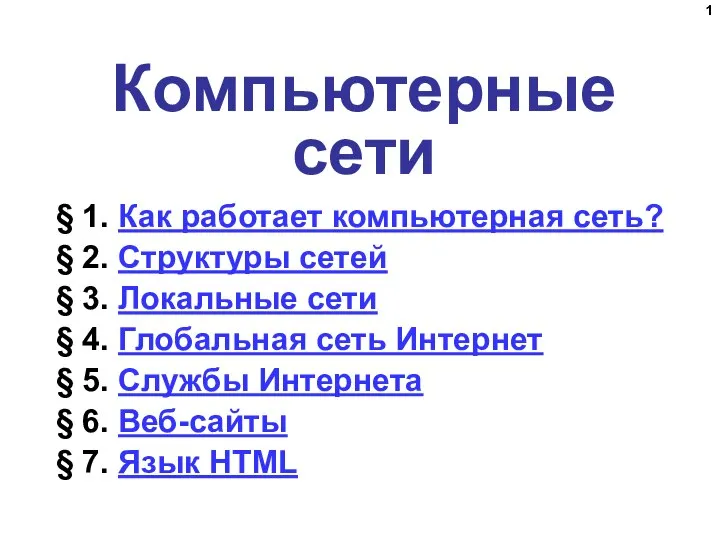

Массивы. Операции с массивами 9-1_Компьютерные сети

9-1_Компьютерные сети Безопасный интернет

Безопасный интернет Оператор присваивания

Оператор присваивания Играть в спотах

Играть в спотах Техника личной презентации

Техника личной презентации Базы данных

Базы данных Pointers in C++

Pointers in C++ Геймификация, микрообучение, виртуальная реальность

Геймификация, микрообучение, виртуальная реальность