- Главная

- Информатика

- Списки управления доступом

Содержание

Слайд 2Модель эшелонированной обороны

Хранение

Обработка

APPs

OS/.NET

редача

Передача

Intranet

Internet

Antivirus

Updates

Antispyware

Autentification

HIDS-HIPS

Routing

IPSec

RMS

Firewall

VPN

NAP

Физический доступ

Политики, процедуры, осведомленность

NIDS-NIPS

PKI

AD

Хранение

ACL

EFS

Bitlocker

Хранение

Backup

Mirror

RAID

SC

Модель эшелонированной обороны

Хранение

Обработка

APPs

OS/.NET

редача

Передача

Intranet

Internet

Antivirus

Updates

Antispyware

Autentification

HIDS-HIPS

Routing

IPSec

RMS

Firewall

VPN

NAP

Физический доступ

Политики, процедуры, осведомленность

NIDS-NIPS

PKI

AD

Хранение

ACL

EFS

Bitlocker

Хранение

Backup

Mirror

RAID

SC

Слайд 3Список контроля доступа

Список контроля доступа

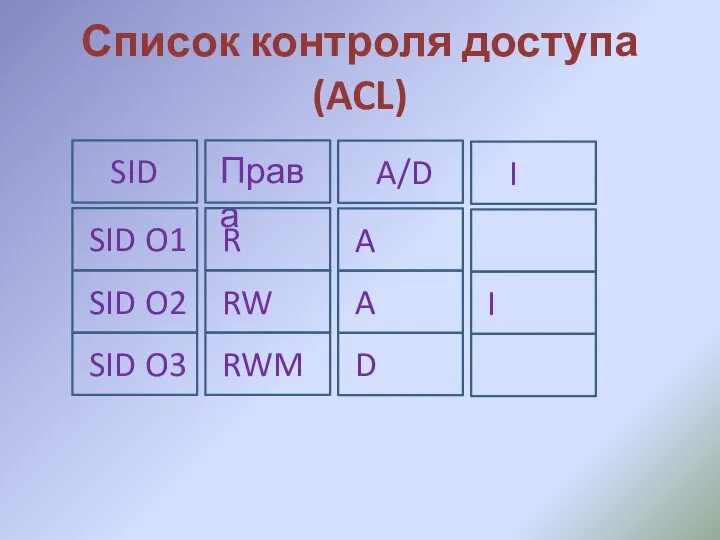

Слайд 4Список контроля доступа (ACL)

Список контроля доступа (ACL)

Архитектурное решение по задаче Юридическая помощь

Архитектурное решение по задаче Юридическая помощь Перевод чисел из одной позиционной системы в другую. Представление информации в компьютере

Перевод чисел из одной позиционной системы в другую. Представление информации в компьютере Работа с изображениями. Создаем аватарку для Вконтакте

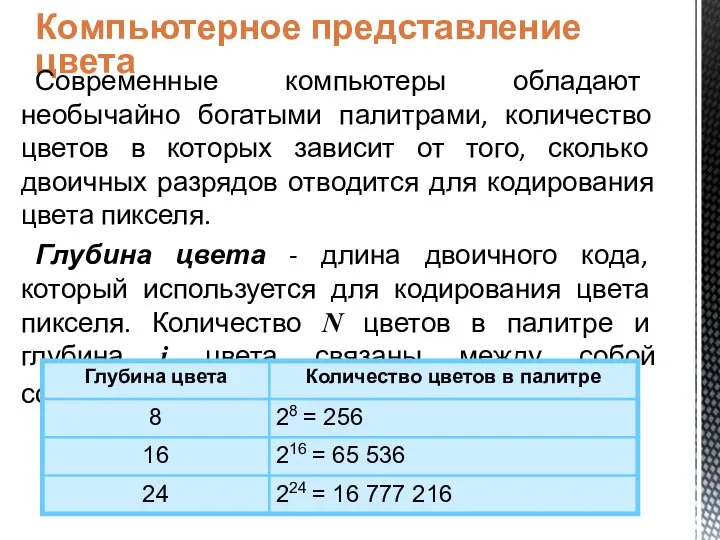

Работа с изображениями. Создаем аватарку для Вконтакте Компьютерное представление цвета

Компьютерное представление цвета Виртуальные компьютерные музеи

Виртуальные компьютерные музеи Презентация на тему Научно-технический прогресс

Презентация на тему Научно-технический прогресс  Исполнитель Колобок

Исполнитель Колобок Задание 1: KPI

Задание 1: KPI Лекция 8. LCA, RMQ

Лекция 8. LCA, RMQ Использование IT-технологий в жизни

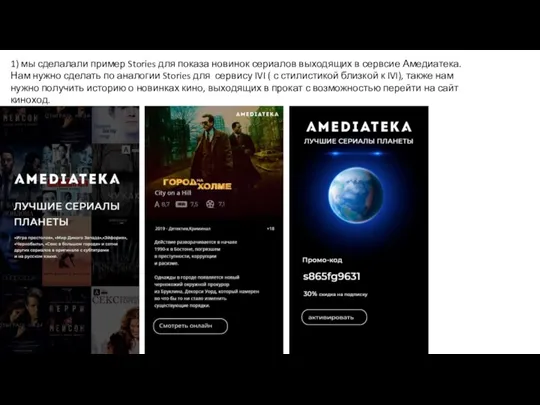

Использование IT-технологий в жизни Пример Stories для показа новинок сериалов выходящих в сервисе Амедиатека

Пример Stories для показа новинок сериалов выходящих в сервисе Амедиатека О состоянии и распространении различных видов Интернет – угроз

О состоянии и распространении различных видов Интернет – угроз Средства ориентации в зданиях

Средства ориентации в зданиях Звуки в презентации

Звуки в презентации Системное моделирование

Системное моделирование Информационная система Microsoft Dynamics Ax

Информационная система Microsoft Dynamics Ax Задача 3.30. Решение

Задача 3.30. Решение Поздравлялки!

Поздравлялки! Копирование, перемещение и удаление объектов

Копирование, перемещение и удаление объектов Алгоритм и его свойства

Алгоритм и его свойства Введение в язык С

Введение в язык С Формы представления информации

Формы представления информации Безопасный интернет. Классный час

Безопасный интернет. Классный час Неверие (короткометражный фильм)

Неверие (короткометражный фильм) Разработка автоматизированной обучающей системы. Разработка мобильных приложений

Разработка автоматизированной обучающей системы. Разработка мобильных приложений Презентация на тему Вредоносные и антивирусные программы. Компьютерные черви и защита от них

Презентация на тему Вредоносные и антивирусные программы. Компьютерные черви и защита от них  1С:Биллинг. Решение для автоматизации абонентского отдела на предприятиях в сфере услуг

1С:Биллинг. Решение для автоматизации абонентского отдела на предприятиях в сфере услуг Базы данных Access (Microsoft Office). Работа с таблицами

Базы данных Access (Microsoft Office). Работа с таблицами