Содержание

- 2. Содержание презентации Методология построения А3

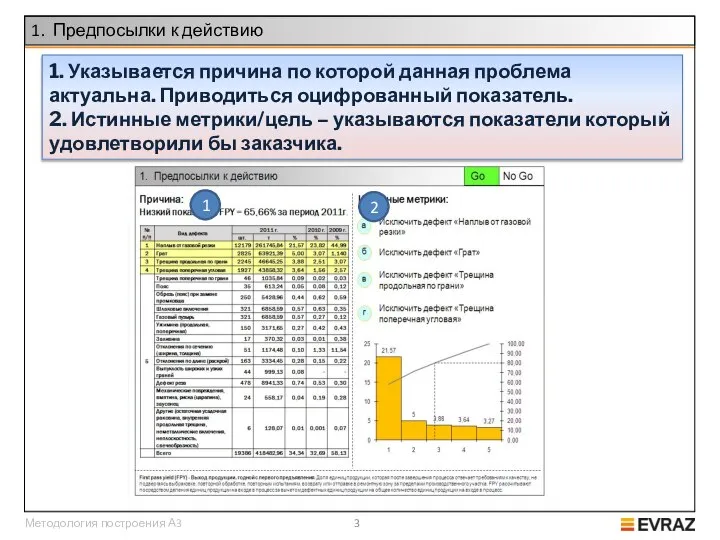

- 3. Методология построения А3 1 1. Указывается причина по которой данная проблема актуальна. Приводиться оцифрованный показатель. 2.

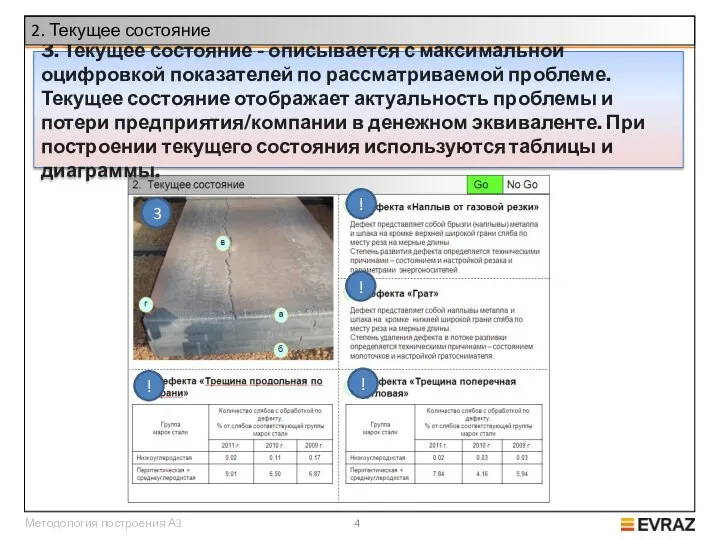

- 4. Методология построения А3 3. Текущее состояние - описывается с максимальной оцифровкой показателей по рассматриваемой проблеме. Текущее

- 6. Скачать презентацию

Защита информации

Защита информации Получение информации о последних событиях в мире

Получение информации о последних событиях в мире ГИСП (государственная информационная система промышленности)

ГИСП (государственная информационная система промышленности) Оптимизация процессов устройств самообслуживания при использовании подходов Process mining

Оптимизация процессов устройств самообслуживания при использовании подходов Process mining AsyncTask

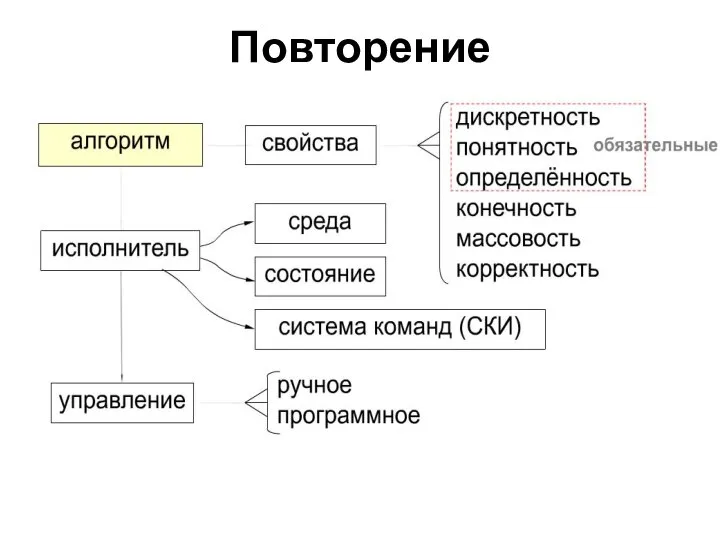

AsyncTask Алгоритмы и исполнители. Решение задач

Алгоритмы и исполнители. Решение задач Массивы и указатели. Динамические структуры данных. Линейные структуры. Списки (лекция 3)

Массивы и указатели. Динамические структуры данных. Линейные структуры. Списки (лекция 3) Создание векторного рисунка в Microsoft Word

Создание векторного рисунка в Microsoft Word Особливості використання мультимедійних технологій під час виступу

Особливості використання мультимедійних технологій під час виступу Сетевые адаптеры. Лекция 1-2

Сетевые адаптеры. Лекция 1-2 Презентация "Надстройка для PowerPoint" - скачать презентации по Информатике

Презентация "Надстройка для PowerPoint" - скачать презентации по Информатике Создание презентации в Microsoft Power Point. Занятие 1.

Создание презентации в Microsoft Power Point. Занятие 1. Industry (services): Chatbot for the fast events search within the city

Industry (services): Chatbot for the fast events search within the city Алгоритмизация, как условие автоматизации

Алгоритмизация, как условие автоматизации Уроки по Spike Prime. Функции подсветки

Уроки по Spike Prime. Функции подсветки Контроль качества

Контроль качества Многопоточное программирование (Лекция 0)

Многопоточное программирование (Лекция 0) Парсер командной строки

Парсер командной строки Нормализация данных. Пример

Нормализация данных. Пример Интерфейсы. Что может определять интерфейс?

Интерфейсы. Что может определять интерфейс? Опыт создания школьного сообщества в социальных сетях

Опыт создания школьного сообщества в социальных сетях История возникновения интернета

История возникновения интернета Презентация на тему Вставка музыки в презентацию

Презентация на тему Вставка музыки в презентацию  Архитектура операционной системы

Архитектура операционной системы Поиск информации в Интернете

Поиск информации в Интернете Информационные технологии в науке и образовании. Лекция 1

Информационные технологии в науке и образовании. Лекция 1 Электронная Оферта

Электронная Оферта Базовые команды SQL. Ограничение и сортировка выходных данных

Базовые команды SQL. Ограничение и сортировка выходных данных