Содержание

- 2. Правовые нормы, относящиеся к информации Введение Правовые нормы, относящиеся к информации. Правонарушения в информационной сфере. Меры

- 3. ВВЕДЕНИЕ Информация является объектом правового регулирования. Информация не является материальным объектом, но она фиксируется на материальных

- 4. ВВЕДЕНИЕ Интенсивность этого процесса существенно возросла в связи с распространением сети Интернет. Ни для кого не

- 5. Правовые нормы, относящиеся к информации

- 6. Правовые нормы, относящиеся к информации Законодательные акты РФ Закон РФ №3523-I «О правовой охране программ для

- 7. Правовые нормы, относящиеся к информации Закон Российской Федерации №149-Ф3 «Об информации, информационных технологиях и защите информации»

- 8. Правовые нормы, относящиеся к информации В 1996 году в Уголовный кодекс был впервые внесен раздел «Преступления

- 9. Правовые нормы защиты информации В 2002 году был принят закон «Об электронно-цифровой подписи», который стал законодательной

- 10. Правонарушения в информационной сфере

- 11. Правонарушение – юридический факт (наряду с событием и действием), действия, противоречащие нормам права (антипод правомерному поведению).

- 12. Преступления в сфере информационных технологий включают: распространение вредоносных вирусов; взлом паролей; кражу номеров кредитных карточек и

- 13. Правонарушения в информационной сфере Основные правонарушения: пиратское копирование и распространение; несанкционированный доступ; изменение или уничтожение информации

- 14. Правонарушения в информационной сфере Классификация компьютерных преступлений Преступления, связанные с вмешательством в работу ПК Преступления, использующие

- 15. Меры предупреждения правонарушений в информационной сфере

- 16. Меры предупреждения правонарушений в информационной сфере К мерам относятся: охрана вычислительного центра; тщательный подбор персонала; исключение

- 17. организация обслуживания вычислительного центра посторонней организацией или людьми; универсальность средств защиты от всех пользователей; возложение ответственности

- 18. Меры предупреждения правонарушений в информационной сфере А так же: разработка норм, устанавливающих ответственность за компьютерные преступления,

- 19. Меры предупреждения правонарушений в информационной сфере Методы защиты информации: криптографическое закрытие информации; шифрование; аппаратные методы защиты;

- 20. 1. Криптографическое закрытие информации выбор рациональных систем шифрования для надёжного закрытия информации; обоснование путей реализации систем

- 21. 2. Шифрование Шифрование заменой (иногда употребляется термин «подстановка») заключается в том, что символы шифруемого текста заменяются

- 22. 3. Аппаратные методы защиты специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих кодов, грифов или уровней

- 23. специальные биты секретности, значение которых определяет уровень секретности информации, хранимой в ЗУ, которой принадлежат данные биты;

- 24. 4. Программные методы защиты идентификация технических средств (терминалов, устройств группового управления вводом-выводом, ЭВМ, носителей информации), задач

- 25. уничтожение информации в ЗУ после использования; сигнализации при несанкционированных действиях; вспомогательные программы различного значения: контроля работы

- 26. заключается в хранение копии программ в носителе: стримере, гибких носителей оптических дисках, жестких дисках; проводится для

- 27. 6. Физические меры защиты физическая изоляция сооружений, в которых устанавливается аппаратура автоматизированной системы, от других сооружений;

- 28. организация контрольно-пропускных пунктов у входов в помещения вычислительных центров или оборудованных входных дверей специальными замками, позволяющими

- 29. 7. Организационные меры мероприятия, осуществляемые при проектирование, строительстве и оборудовании вычислительных центров (ВЦ) мероприятия, осуществляемые при

- 30. организация надежного пропускного режима; организация хранения и использования документов и носителей: определение правил выдачи, ведение журналов

- 31. Причины защиты информации Резкое объемов информации, накапливаемой, хранимой и обрабатываемой с помощью ЭВМ и других средств

- 32. Усложнение режимов функционирования технических средств вычислительных систем: широкое внедрение многопрограммного режима, а также режимов разделения времени

- 33. В связи с возрастающим значением информационных ресурсов предприняты ряд правовых мер для их охраны и защиты.

- 34. Компьютеры контролируют работу атомных реакторов, распределяют электроэнергию, управляют самолётами и космическими кораблями, определяют надёжность систем обороны

- 35. http://emit.do.am/index/tema_1_2/0-46 http://tov2015.ucoz.ru/index/pravovye_normy/0-72 http://infourok.ru/komplekt_lekciy_po_uchebnoy_discipline_informatika_i_ikt-510940.htm Бондаренко Е. А., Журин А. А., Милютина И. А. Технические средства обучения в

- 36. Рис.1 Закон Российской Федерации №149-Ф3 «Об информации, информационных технологиях и защите информации» Рис.2 Закон №152-0Ф3 «О

- 37. Табл. 1 Методы защиты информации

- 39. Скачать презентацию

ВТП Гз-1

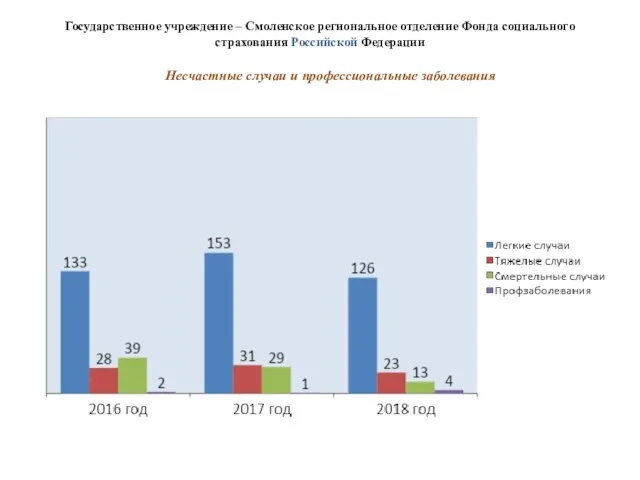

ВТП Гз-1 Несчастные случаи и профессиональные заболевания

Несчастные случаи и профессиональные заболевания Изображения изделий и их обозначения при выполнении графических конструкторских документов

Изображения изделий и их обозначения при выполнении графических конструкторских документов История возникновения часов

История возникновения часов Оздоровительная работа в МКДОУ детский сад № 4

Оздоровительная работа в МКДОУ детский сад № 4 Мифы Древней Греции

Мифы Древней Греции Арбитражные дела. Задание 4

Арбитражные дела. Задание 4 Цифровые технологии в образовании: тренды и решения

Цифровые технологии в образовании: тренды и решения Дмитрий Иванович Мендилеев

Дмитрий Иванович Мендилеев Молодёжные субкультуры

Молодёжные субкультуры КАК ЛЮБИТЬ СЕБЯ?

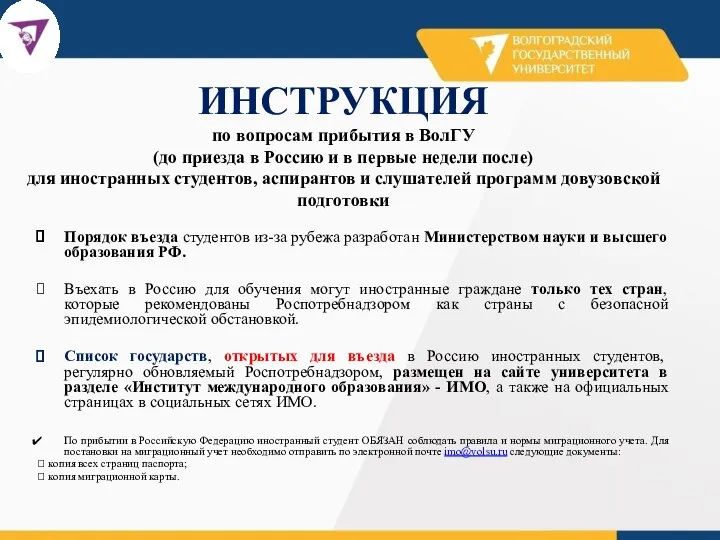

КАК ЛЮБИТЬ СЕБЯ? Инструкция по вопросам прибытия в ВолГУ

Инструкция по вопросам прибытия в ВолГУ Презентация на тему Времен связующая нить 3 класс

Презентация на тему Времен связующая нить 3 класс  Молоко и молочные продукты

Молоко и молочные продукты ЕГЭ ПО РУССКОМУ ЯЗЫКУ2012

ЕГЭ ПО РУССКОМУ ЯЗЫКУ2012 Воспоминания о будущем…

Воспоминания о будущем… Презентация на тему Частушки

Презентация на тему Частушки Права та обовязки споживачів

Права та обовязки споживачів Правополушарное рисование с применением нетрадиционных материалов для творчества

Правополушарное рисование с применением нетрадиционных материалов для творчества Организация учета экзаменационных материалов с применением станции приемки в РЦОИ ЕГЭ Алтайского края

Организация учета экзаменационных материалов с применением станции приемки в РЦОИ ЕГЭ Алтайского края Департамент рекламы и маркетинга

Департамент рекламы и маркетинга Определение правил выбора школьного портфеля

Определение правил выбора школьного портфеля Оценка уровня развития клиентоориентированного подхода фармацевтического предприятия

Оценка уровня развития клиентоориентированного подхода фармацевтического предприятия «Что? Где? Когда?»энциклопедии и справочники урок внеклассного чтения, 2 класс,УМК «Школа России»

«Что? Где? Когда?»энциклопедии и справочники урок внеклассного чтения, 2 класс,УМК «Школа России» Содержание, формы и технологии современного урока в малокомплеконой школе

Содержание, формы и технологии современного урока в малокомплеконой школе Изложение от третьего лица

Изложение от третьего лица Инклюзивное образование

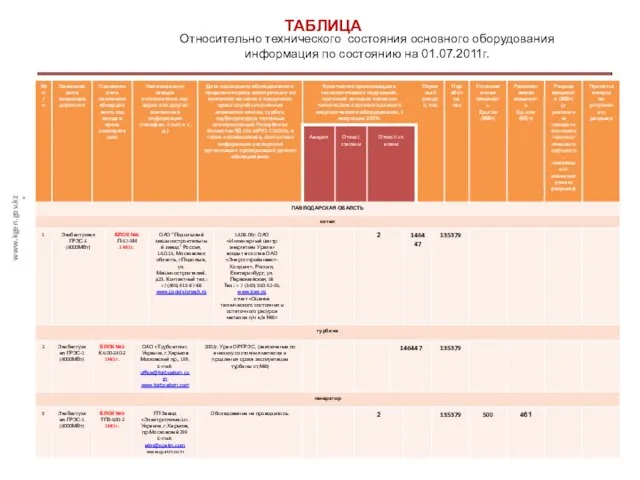

Инклюзивное образование ТАБЛИЦА

ТАБЛИЦА