Содержание

- 2. - A - Аккаунт — означает «учётная запись» и представляет собой набор данных о пользователе, которые

- 3. - Б - База данных — специальное программное обеспечение, предназначенное для организации хранения и доступа к

- 4. Безопасность – отсутствие угроз, либо состояние защищенности от угроз. Bot-сеть- это полноценная сеть в Интернет, которая

- 5. «Брачные мошенничества» Типичный механизм: с использованием сети Интернет преимущественно на сайтах знакомств преступники выбирают жертву, налаживают

- 6. Взлом - это акт получения программного несанкционированного доступа к компьютеру, которые иначе недоступны. Взлом паролей, приводящий

- 7. -З - Защи́та персона́льных да́нных — комплекс мероприятий технического, организационного и организационно-технического характера, направленных на защиту

- 8. Загрузочные вирусы- это нередко главный загрузочный сектор вашего HDD поражается специальными загрузочными вирусами. Вирусы подобного типа

- 9. - И - Информационная безопасность - процесс обеспечения конфиденциальности, целостности и доступности информации. Интернет - мошенничество

- 10. - К - Компьютерный вирус - это обычная программа, которая обладает самостоятельно прикрепляться к другим работающим

- 11. - Л - Личер — человек, который только скачивает, а сам не раздаёт. Имеется ввиду торренты.

- 12. Личное оскорбление – противоправное действие против достоинства человека, совершенное правонарушителем по отношению к пострадавшему без присутствия

- 13. - М - Макровирусы - это очень маленькие программы, которые написаны на макроязыке приложений. Такие программки

- 14. - Н - Накрутка (кликов, показов и т.п.) — искусственное увеличение количества кликов, показов — то

- 15. - О - Оскорбление – целенаправленное действие одного/нескольких человек ради унижения достоинства, чести, веры иного лица

- 16. - П - Пароль – это кодовая фраза, при правильном вводе которой система распознает вас и

- 17. - Р - Рекламные программы- под рекламными и информационными программами понимаются такие программы, которые, помимо своей

- 18. - С - Спам (англ. spam) — массовая рассылка рекламы или иного вида сообщений лицам, не

- 19. - Т - Террористическая деятельность - Организация, планирование, подготовка, финансирование и реализация террористического акта, а также

- 20. - Ф - Фарминг - это скрытая манипуляция host-файлом браузера для того, чтобы направить пользователя на

- 21. - Э - Эксплойт (дословно брешь в безопасности) – это такой скрипт или программа, которые используют

- 22. «ПРАВИЛА БЕЗОПАСНОГО ПОВЕДЕНИЯ В ИНТЕРНЕТЕ» Ограничь список друзей. У тебя в друзьях не должно быть случайных

- 23. ИСПОЛЬЗУЕМЫЕ ИСТОЧНИКИ: https://open-lesson.net/5759/ bezopasnyy_internet.doc https://ru.m.wikipedia.org/wiki/Антивирусная_программа http://seoslim.ru/voprosy-i-otvety/chto-takoe-login-i.. http://ugolovnyi-expert.com/moshennichestvo-v-interne.. http://www.aif.ru/dontknows/eternal/chto_takoe_akkaun.. https://www.isuct.ru/e-publ/portal/node/247 http://www.pointlane.ru/personal/ https://мвд.рф/document/1910260 http://ug-ur.com/prestuplenie/protiv-svobody-chesti-i..

- 25. Скачать презентацию

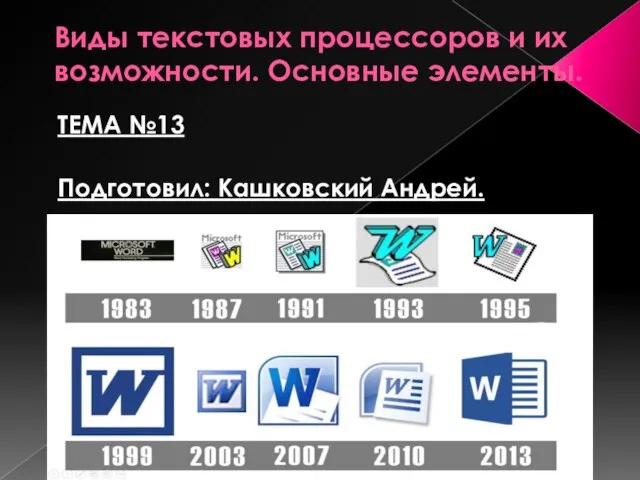

Виды текстовых процессоров и их возможности. Основные элементы. Тема №13

Виды текстовых процессоров и их возможности. Основные элементы. Тема №13 Оформление проекта

Оформление проекта Архитектура компьютера

Архитектура компьютера Руководство по использованию активов в сети Ethereum через платформу Flamingo

Руководство по использованию активов в сети Ethereum через платформу Flamingo Сберкласс

Сберкласс Обзор инфлюенсеров в социальных сетях

Обзор инфлюенсеров в социальных сетях Оплата курсов подготовки водителей

Оплата курсов подготовки водителей Storage Box Use Cases

Storage Box Use Cases УТП, техники копирайтинга

УТП, техники копирайтинга Локальные и глобальные сети. Лекция 10-11

Локальные и глобальные сети. Лекция 10-11 Фрактальная графика

Фрактальная графика Языки программирования

Языки программирования Мир науки и техники. Книги Килемарской детской библиотеки

Мир науки и техники. Книги Килемарской детской библиотеки Массива. Одномерные массивы

Массива. Одномерные массивы Построение 3D-моделей с помощью информационных систем. 3D- печать. Практическая работа №4

Построение 3D-моделей с помощью информационных систем. 3D- печать. Практическая работа №4 Синий экран смерти BSoD

Синий экран смерти BSoD Как работает жесткий диск

Как работает жесткий диск Развитие вычислительной техники

Развитие вычислительной техники Формирование организационной структуры в области информатизации. (Тема 3)

Формирование организационной структуры в области информатизации. (Тема 3) Создание компьютерной игры

Создание компьютерной игры Презентация на тему Линейный алгоритм

Презентация на тему Линейный алгоритм  Инструмент для создания цветовых комбинаций на базе исходного изображения

Инструмент для создания цветовых комбинаций на базе исходного изображения Бесплатный курс по созданию авторского видео на компьютере для начинающих пользователей

Бесплатный курс по созданию авторского видео на компьютере для начинающих пользователей Аппаратная реализация компьютера

Аппаратная реализация компьютера Основные этапы развития информационного общества

Основные этапы развития информационного общества Информационные технологии: понятие, виды информационных технологий

Информационные технологии: понятие, виды информационных технологий Моя профессия – оператор ЭВМ

Моя профессия – оператор ЭВМ Лабиринт. Мини-игра

Лабиринт. Мини-игра